2022 DIDCTF 复现

约 2969 字大约 10 分钟

2025-04-30

在一起涉网诈骗案件中,办案机关扣押了嫌疑人的电脑以及调取了涉案相关的服务器数据,要求对其数据进行检验分析。

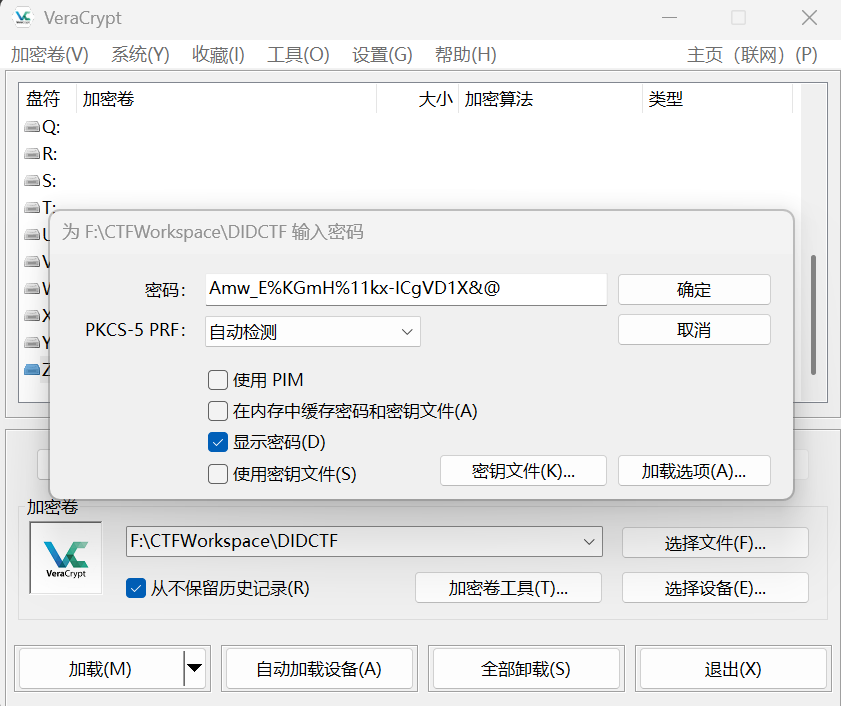

挂载密码:Amw_E%KGmH%11kx-ICgVD1X&@

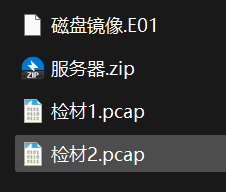

准备工作

挂载两个加密容器,DIDCTF 里面是磁盘镜像和服务器,DIDCTF-2 里面是两个流量包。

介质与手机取证

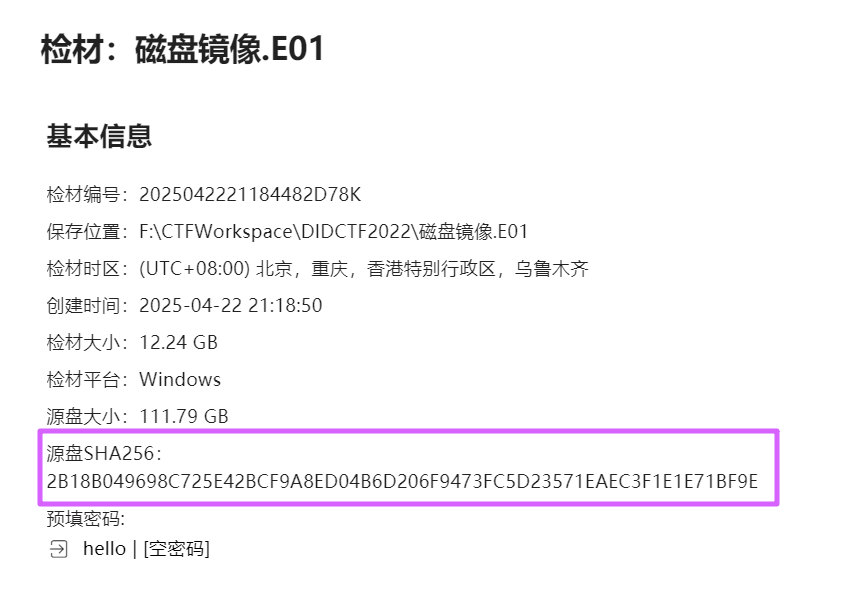

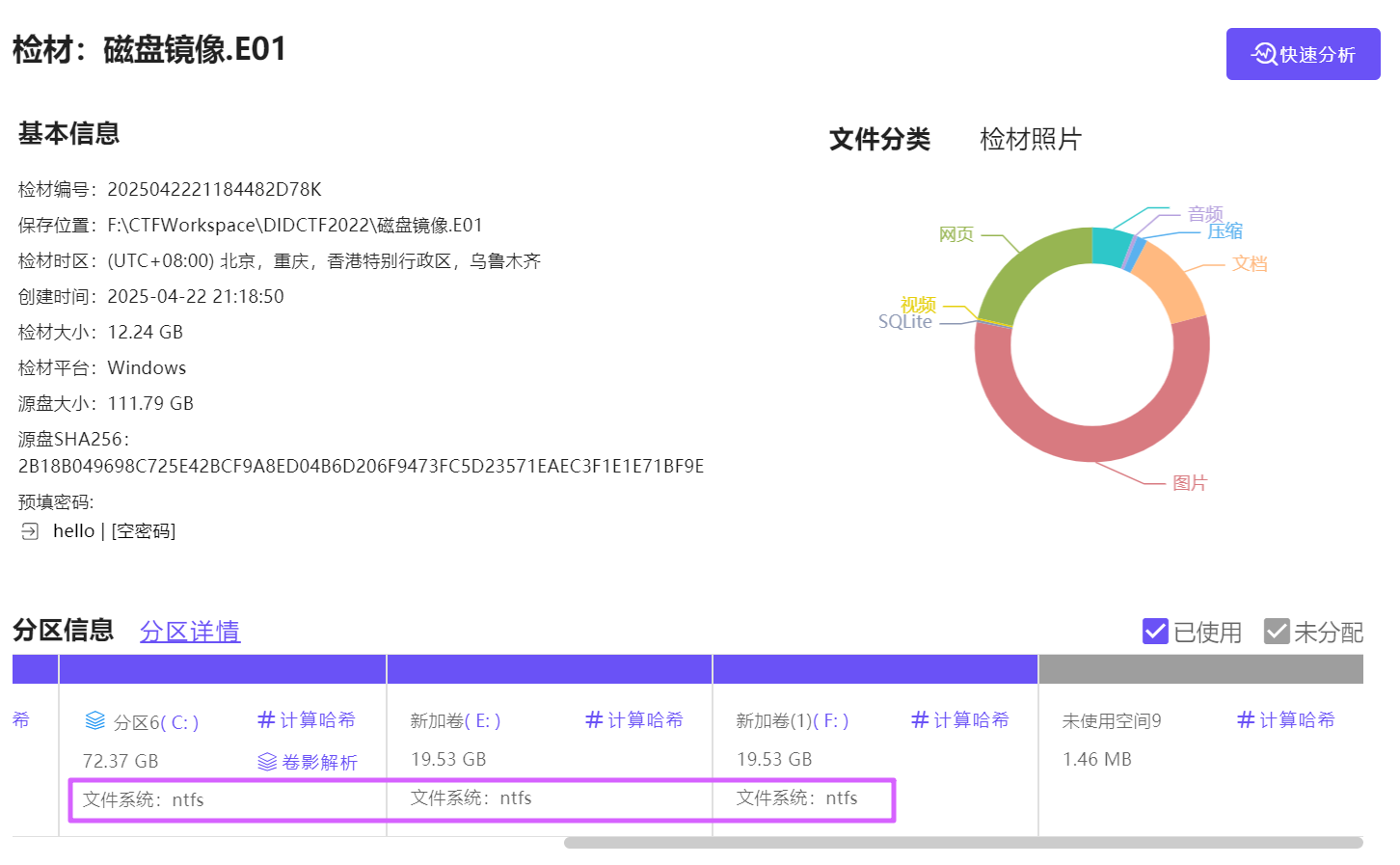

请计算计算机的磁盘SHA256值

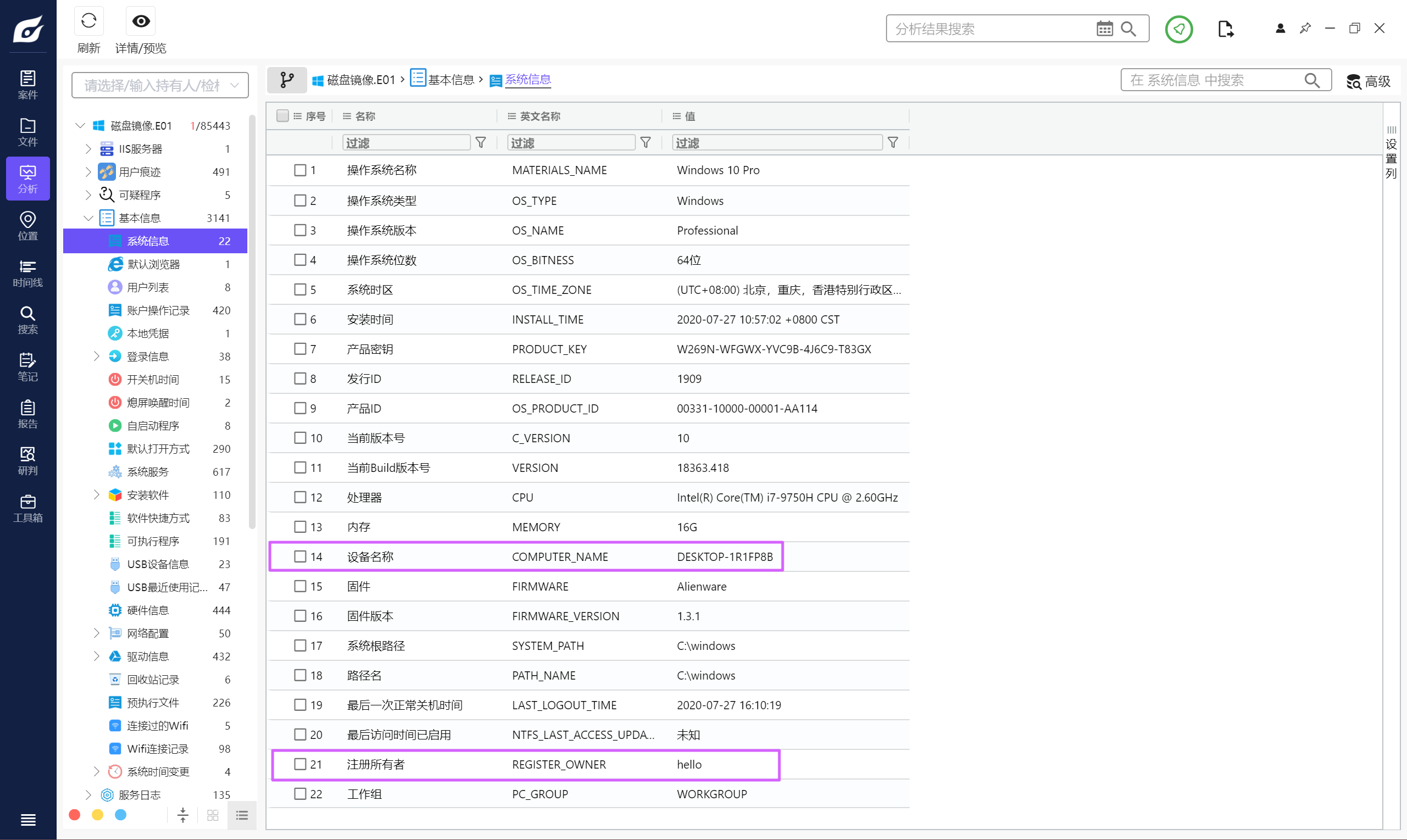

2B18B049698C725E42BCF9A8ED04B6D206F9473FC5D23571EAEC3F1E1E71BF9E记录计算机名与开机用户名(格式:计算机名-开机用户名)

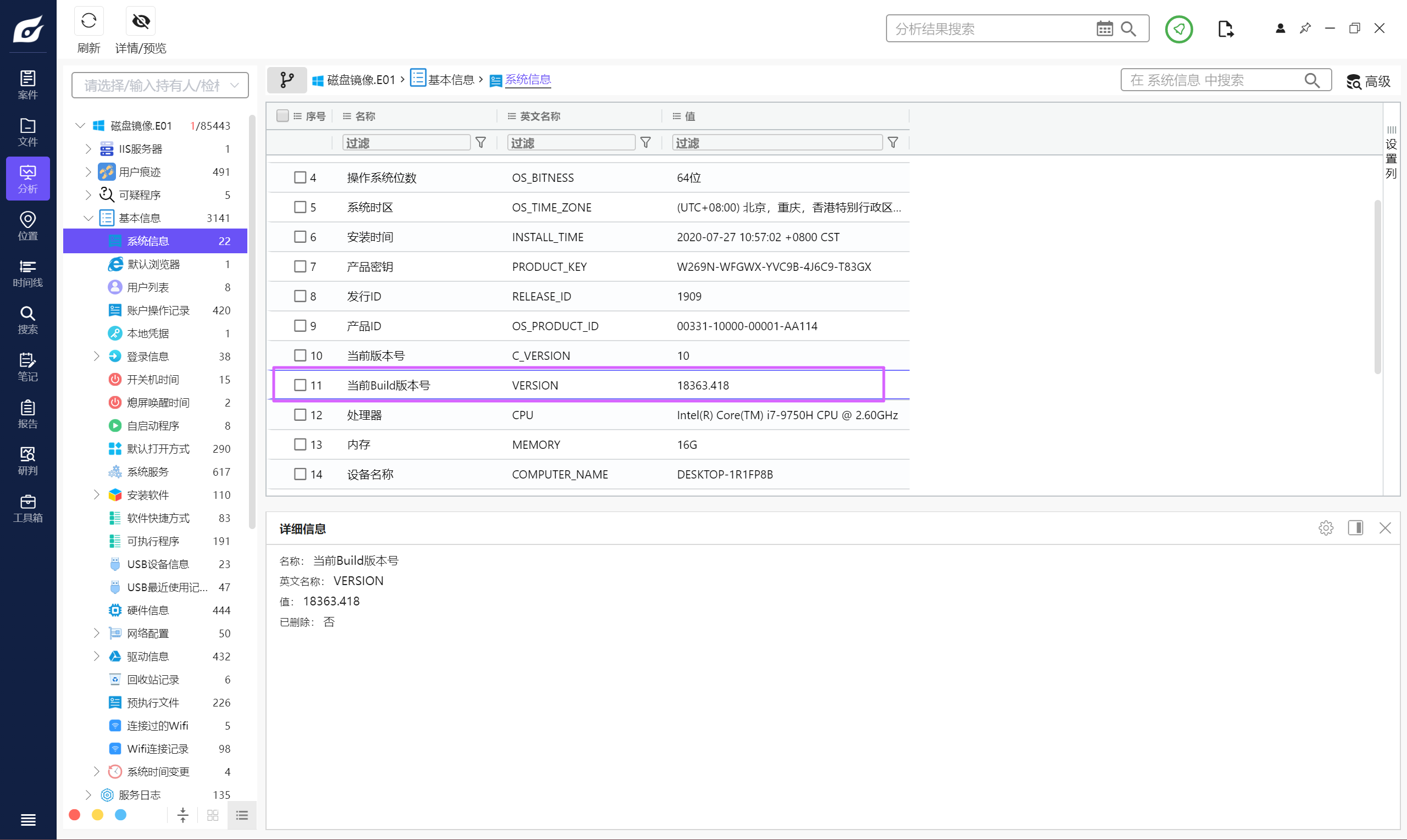

DESKTOP-1R1FP8B-hello记录计算机操作系统的具体Build版本号

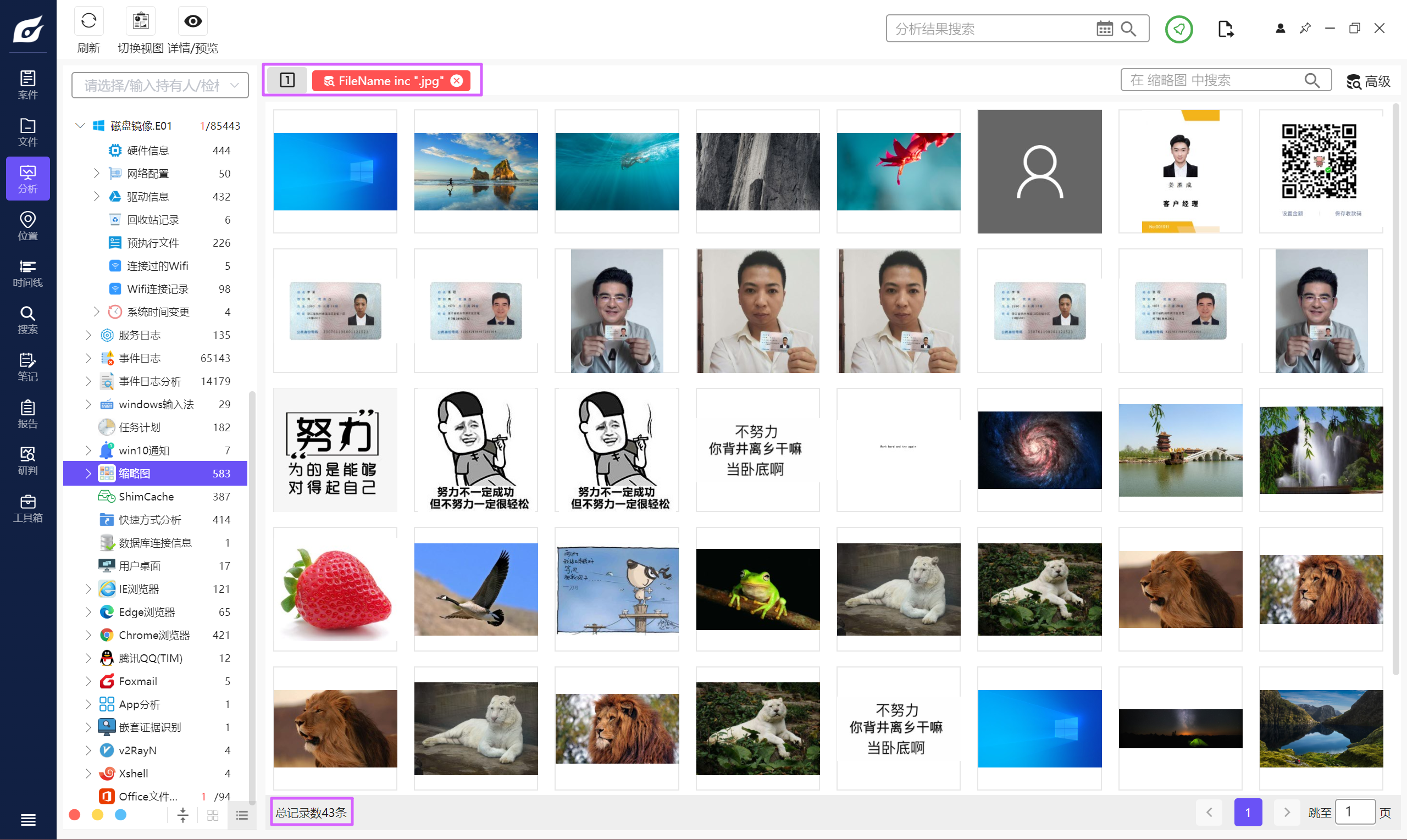

18363计算机中后缀名是jpg的缩略图数量为

简单过滤一下后缀名即可。

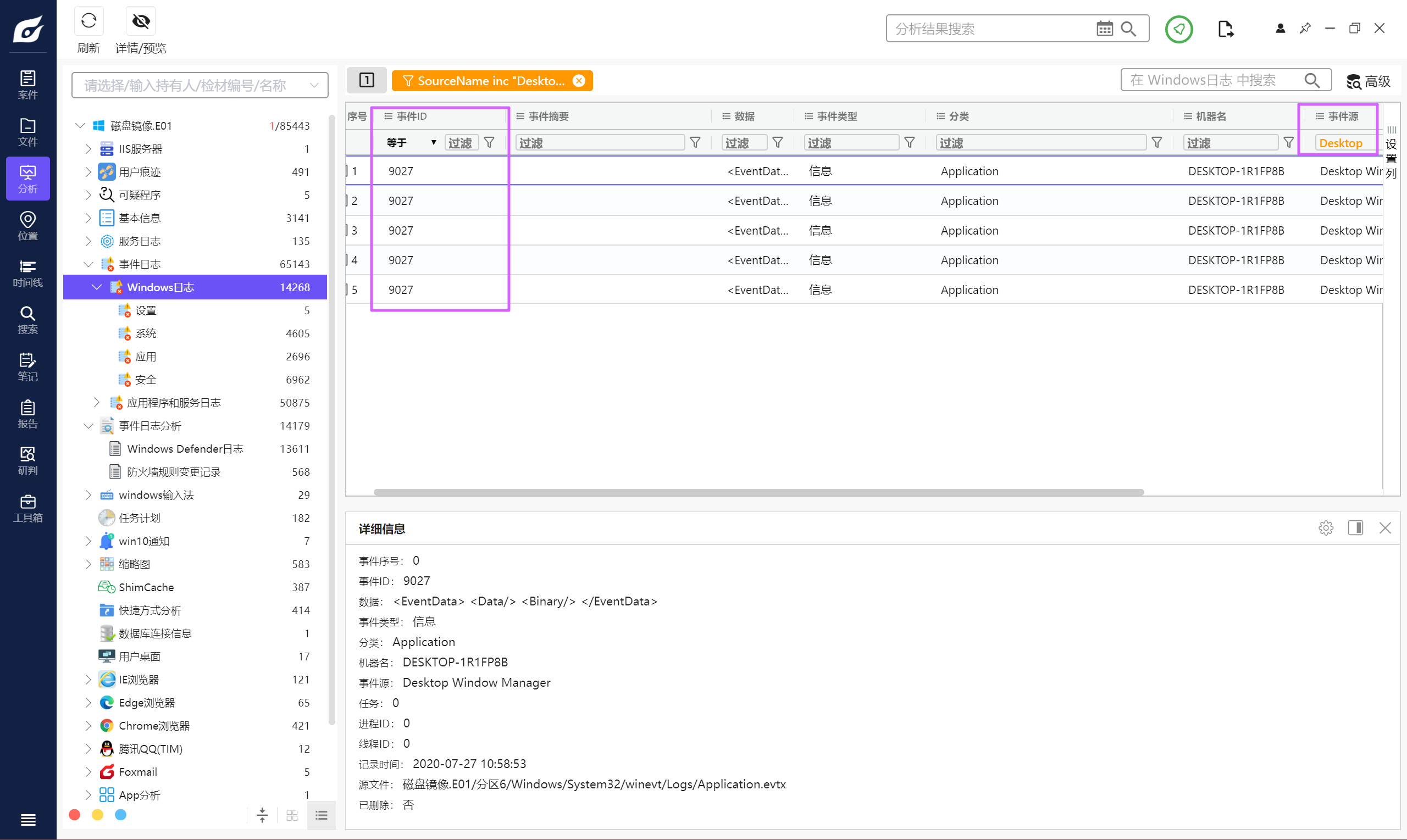

43计算机系统桌面管理应用相关的记录事件ID为

不知道的话可以过滤出来找一下。

其实是常识。

9027记录当前计算机操作系统使用的文件系统格式

NTFS当前计算机操作系统默认的照片查看器为

A. WPS图片

B. 2345图片

C. Windows图片

D. Edge

仿真一下。

桌面随便挑一个图片打开,是用 WPS 图片打开的,选 A。

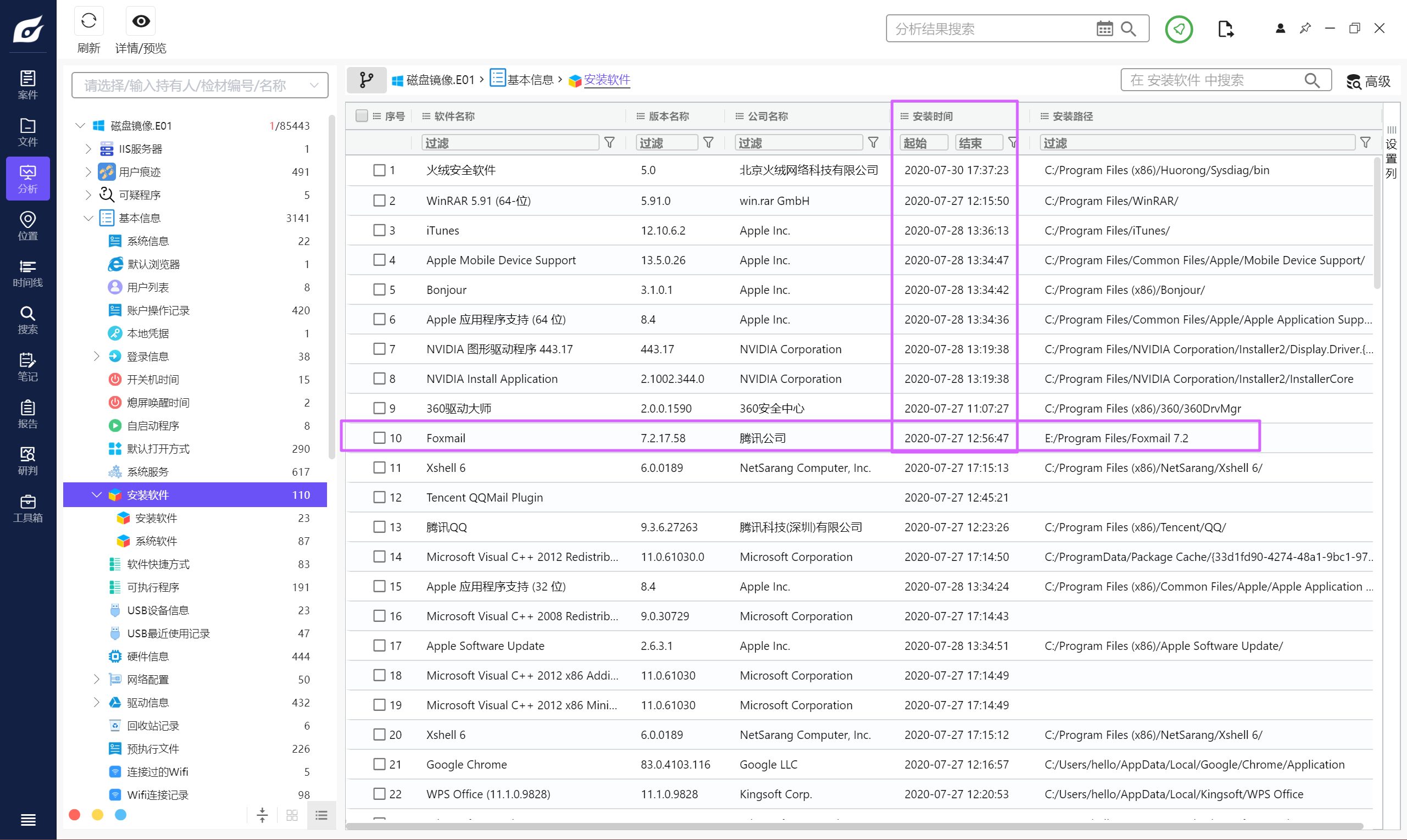

A记录计算机Foxmail软件的安装时间

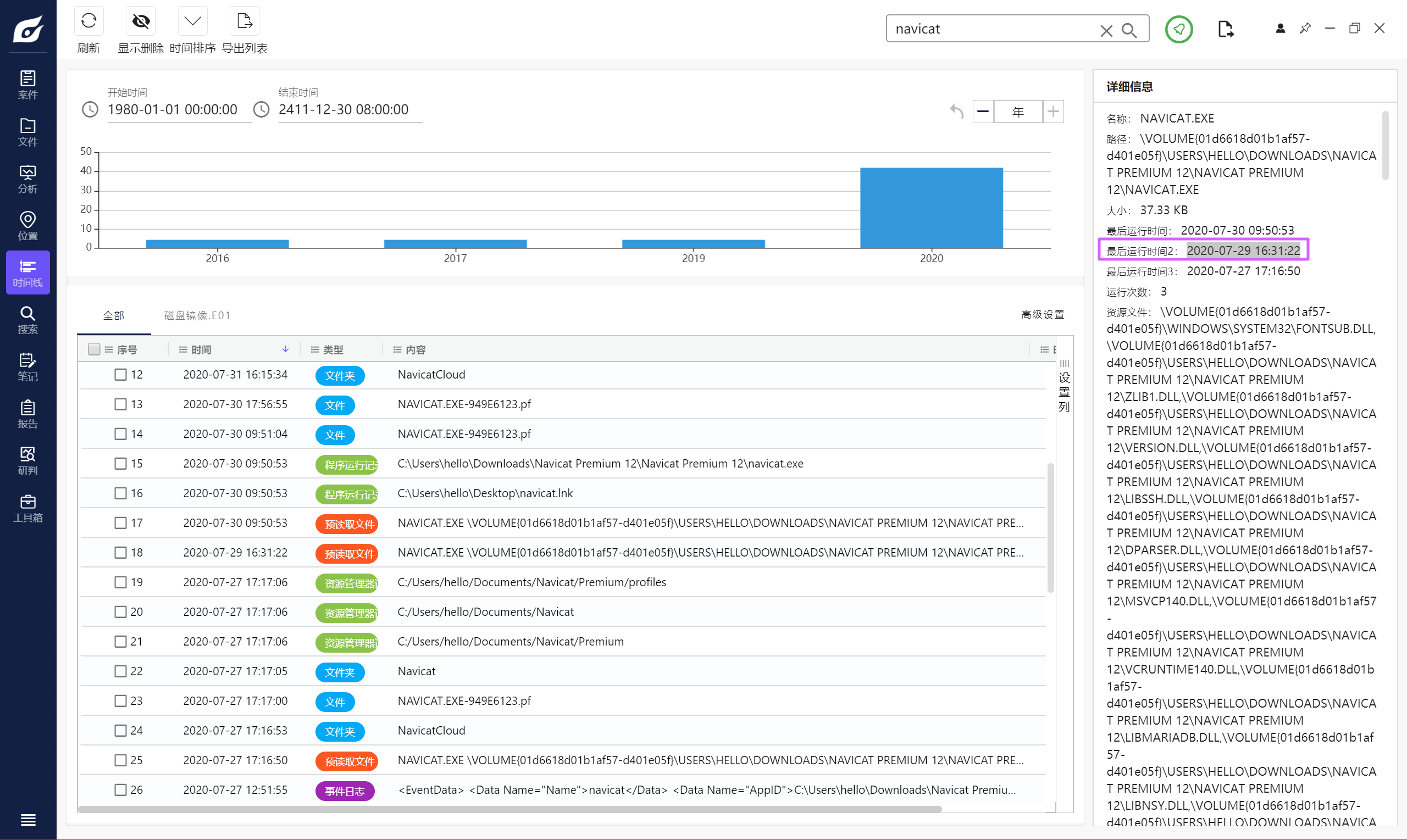

2020-07-27 12:56:47记录计算机于2020年7月29日最后一次运行navicat时间

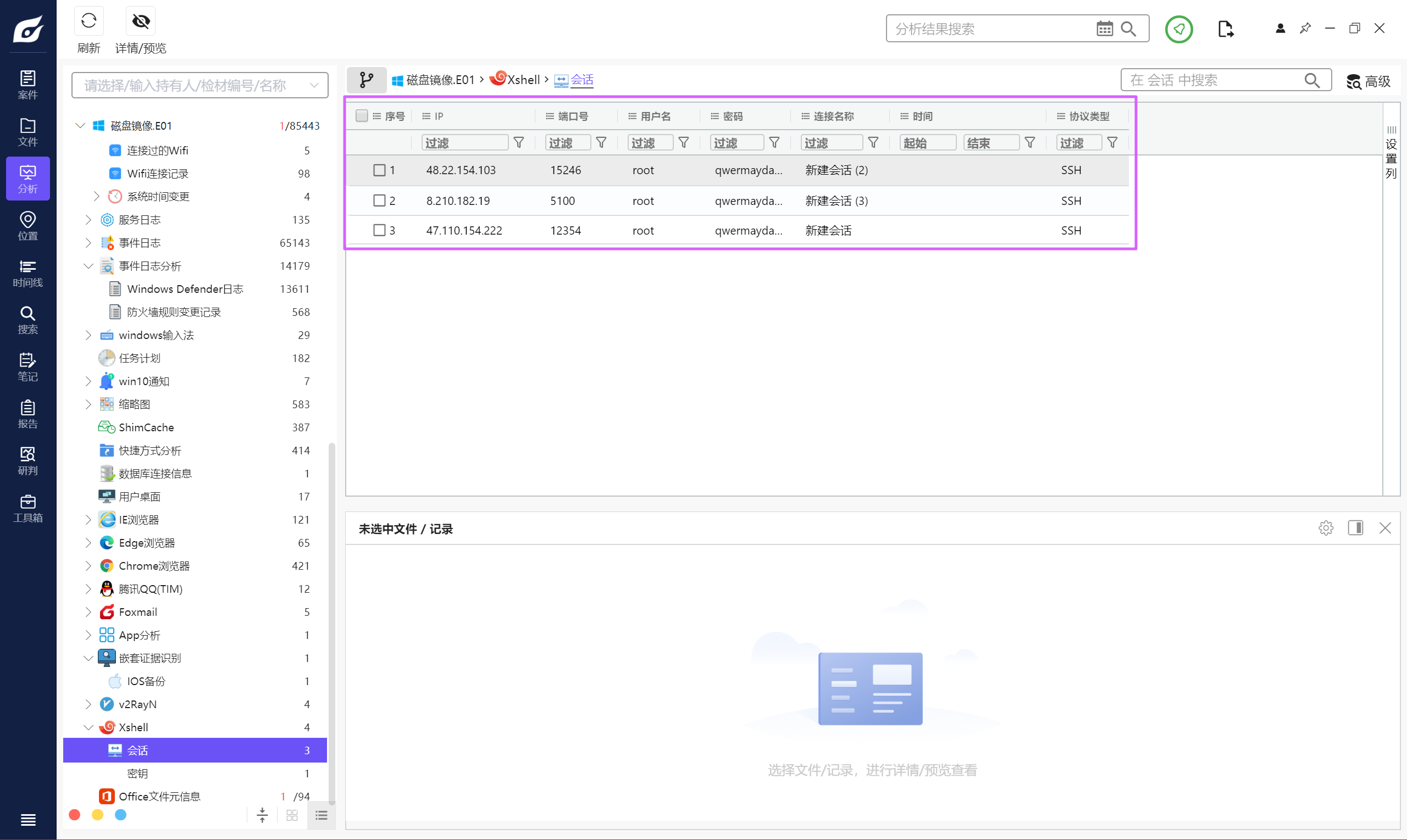

<font style="color:rgba(0, 0, 0, 0.87);">2020-07-29 16:31:22</font>嫌疑人曾用远程工具连接过__台服务器

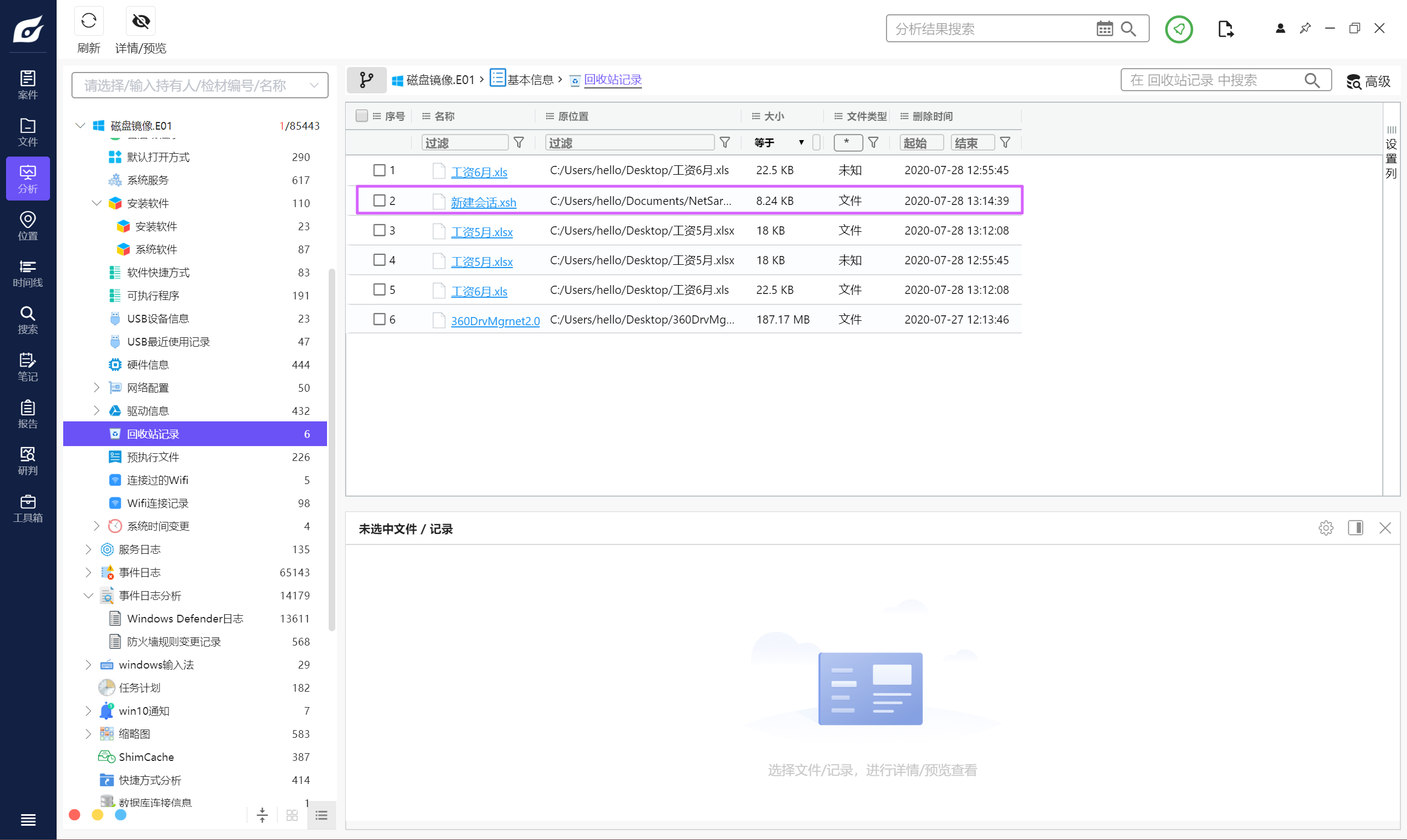

回收站里面还有一个。

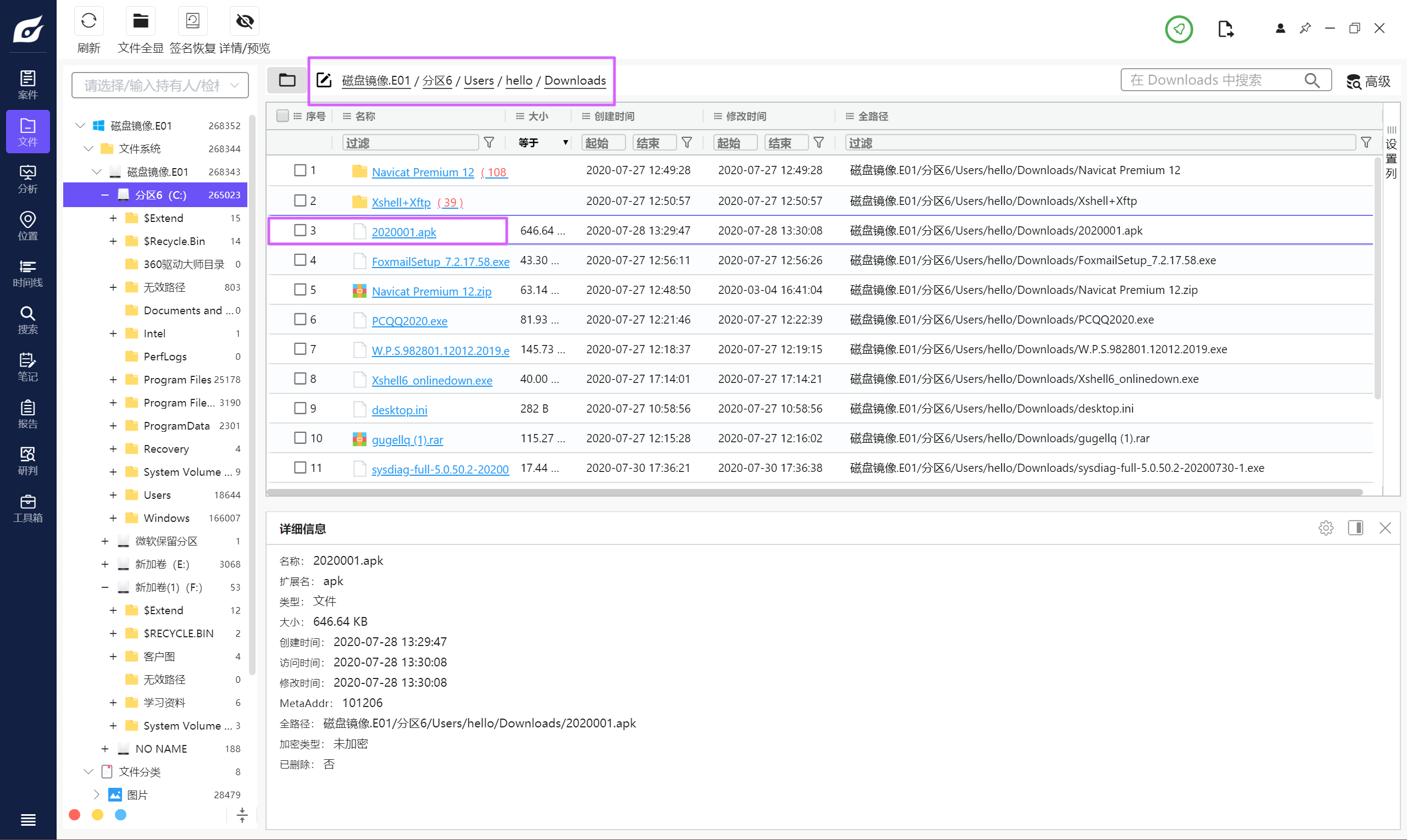

4查找计算机中有关手机应用的痕迹,记录APP文件所在路径,无需输入盘符(例:/Program/apk/999.jpg)

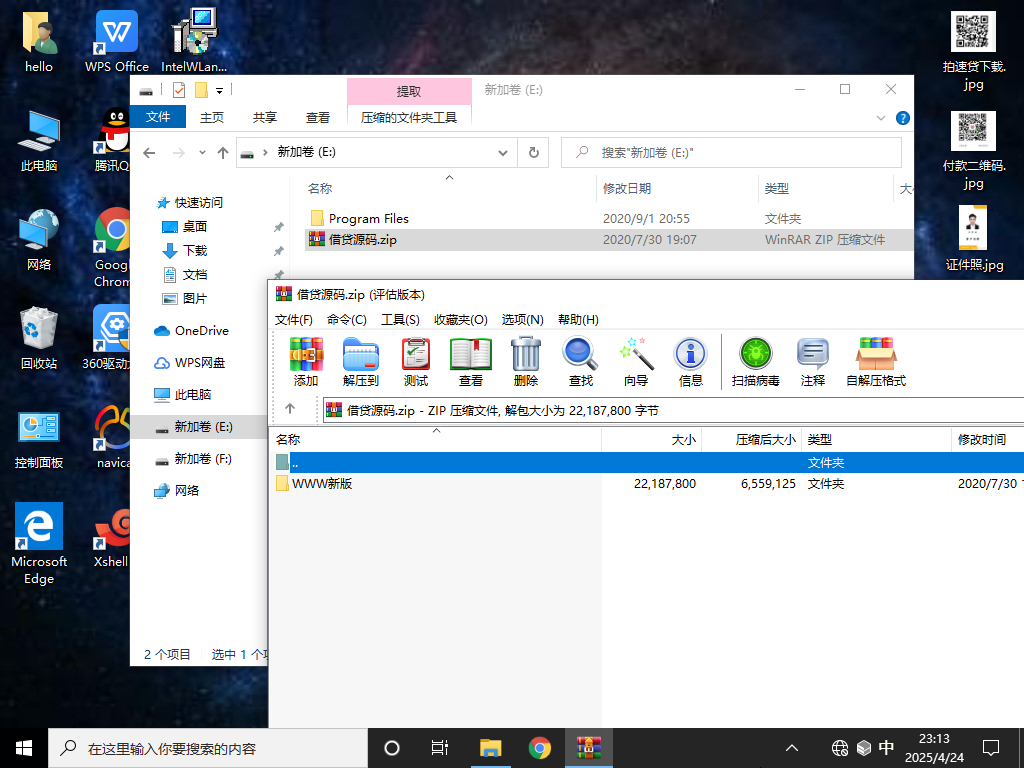

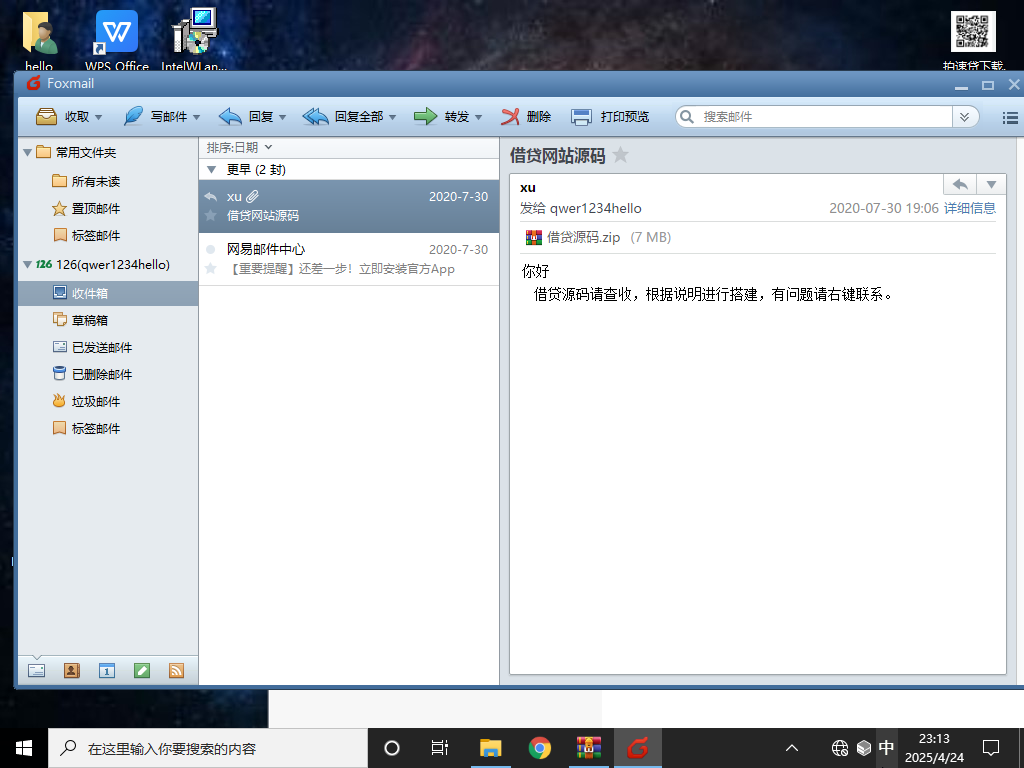

/Users/hello/Downloads/2020001.apk查找嫌疑人电脑上网站源码最可能的来源

A. 网页下载

B. 蓝牙传递

C. 邮箱获得

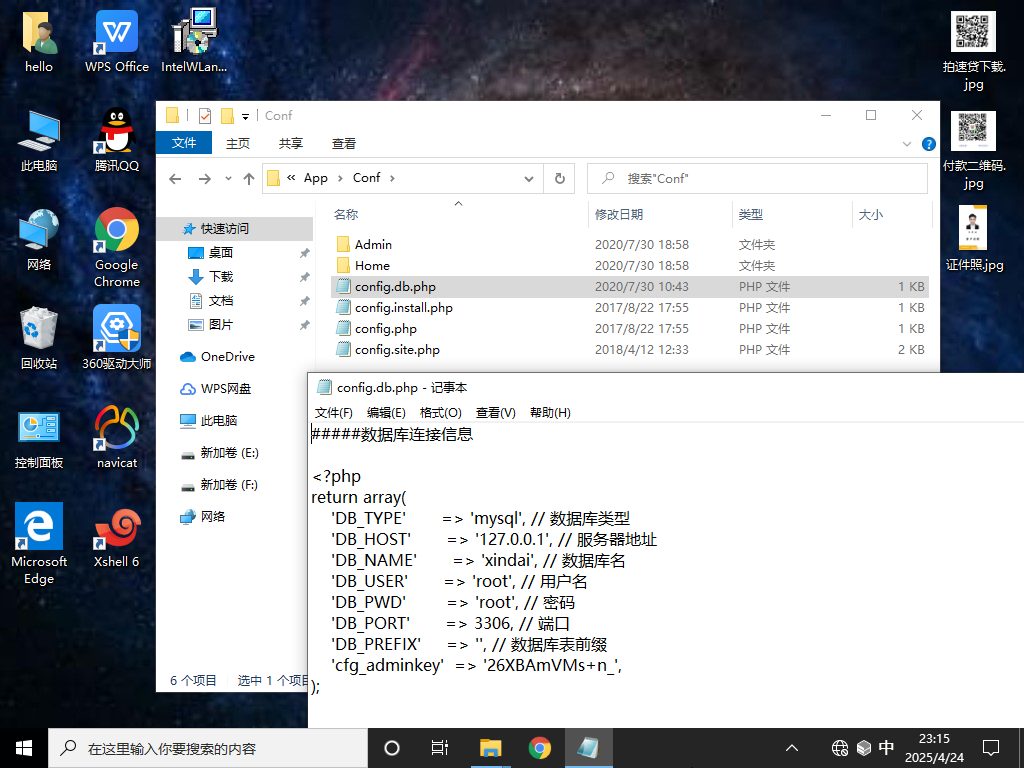

C接上题,通过对源码分析,判断源码中有关数据库连接信息配置文件名为

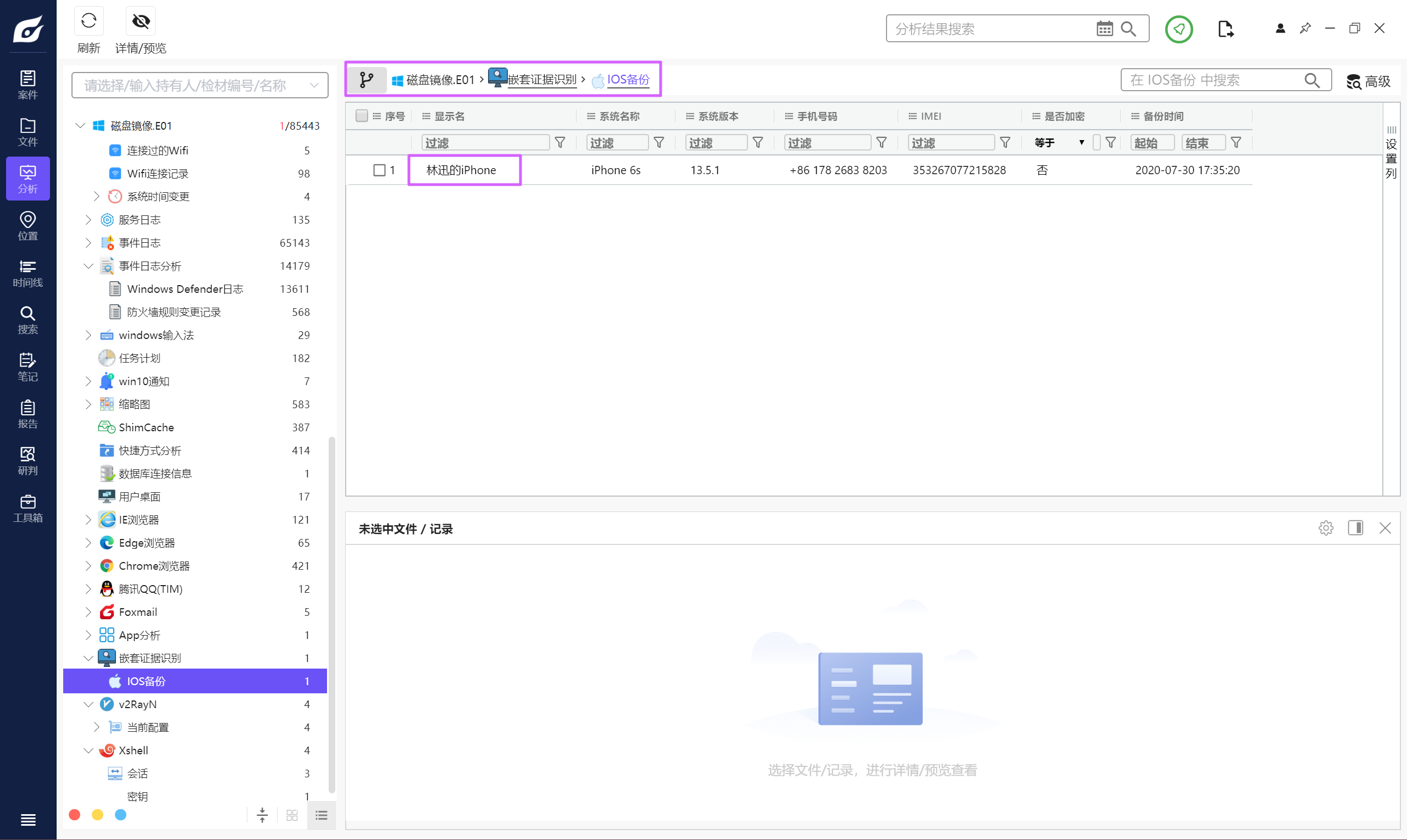

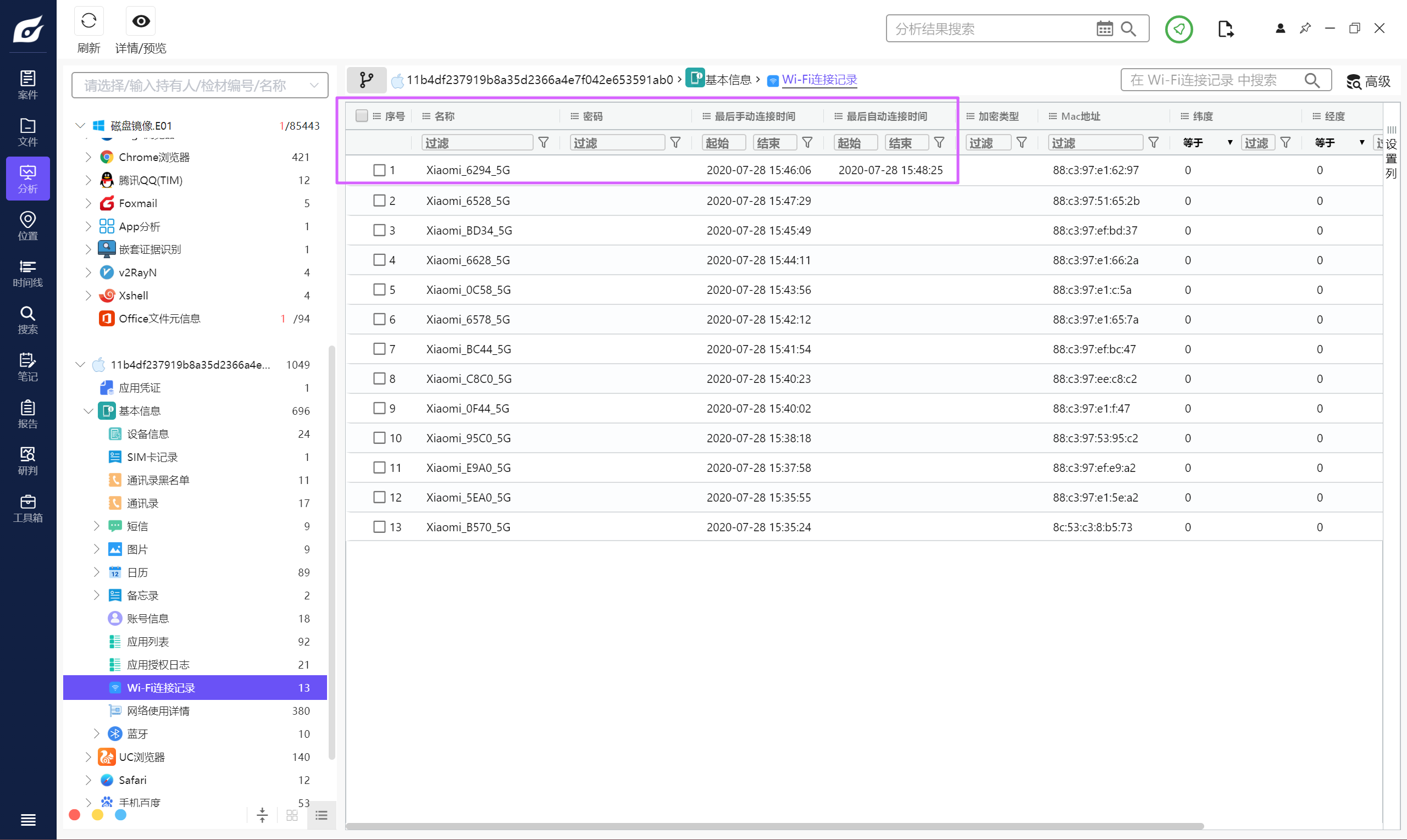

config.db.php记录手机自动连接过的WIFI名称

当作新检材导入。

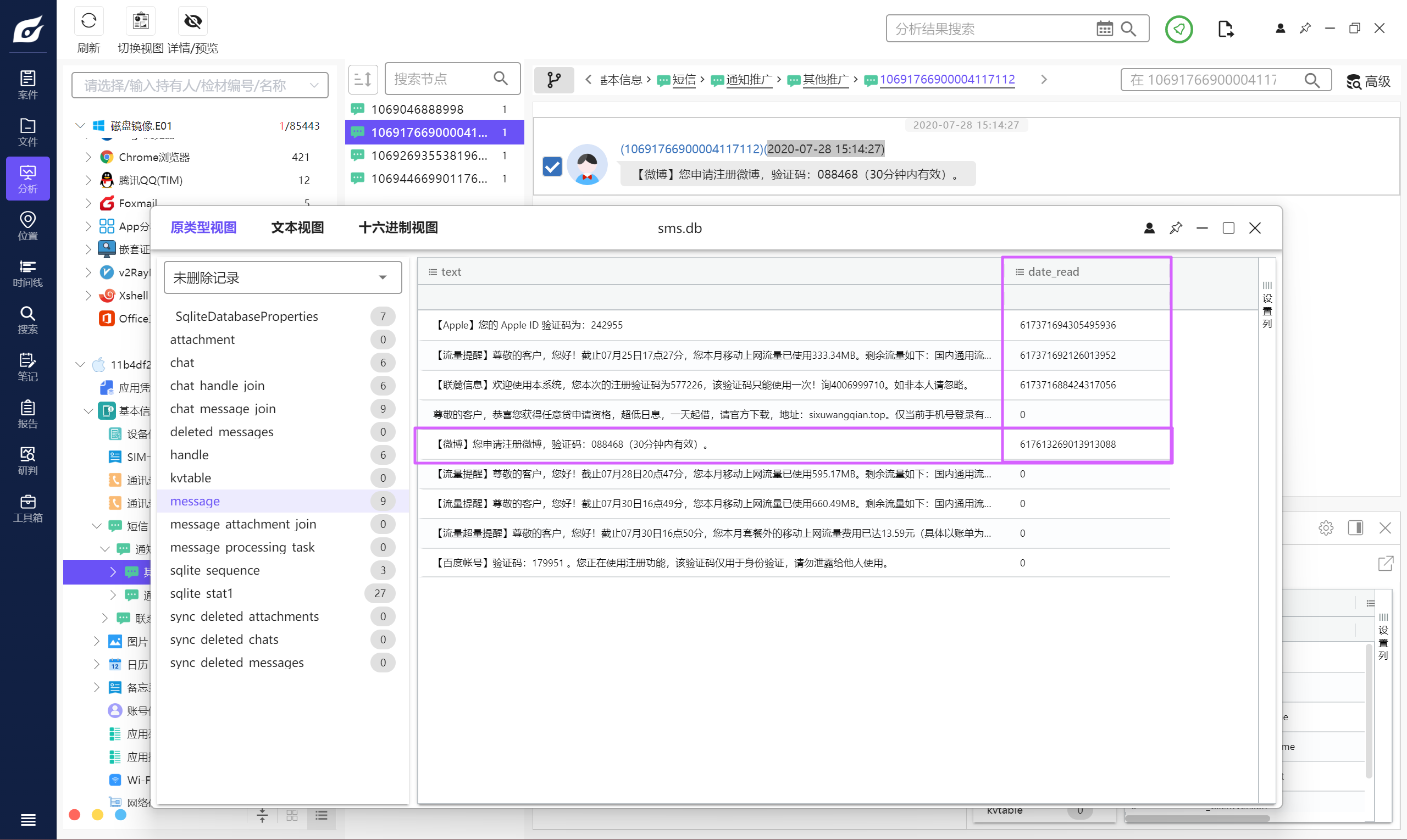

Xiaomi_6294_5G分析手机数据,请判断微博发送的验证码的短信是否已读,若已读,请写出读取时间

https://www.forensics-wiki.com/base/time/#javascript

这是一个 18 位的时间戳,取出前 9 位的数值,加上 978307200 再转换即可。

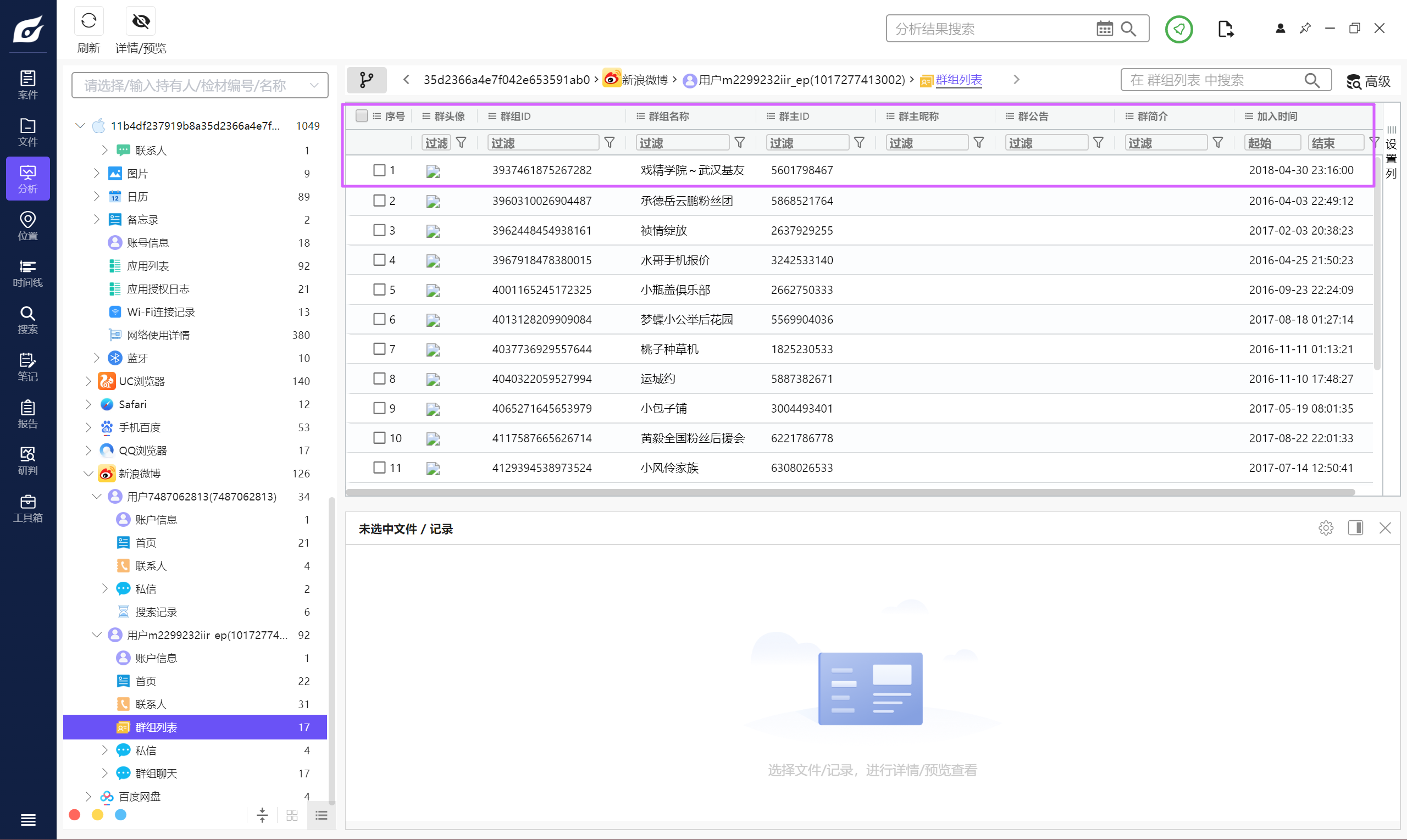

2020-07-28 15:14:29接上题,分析微博账号加入群(戏精学院~武汉基友)的时间

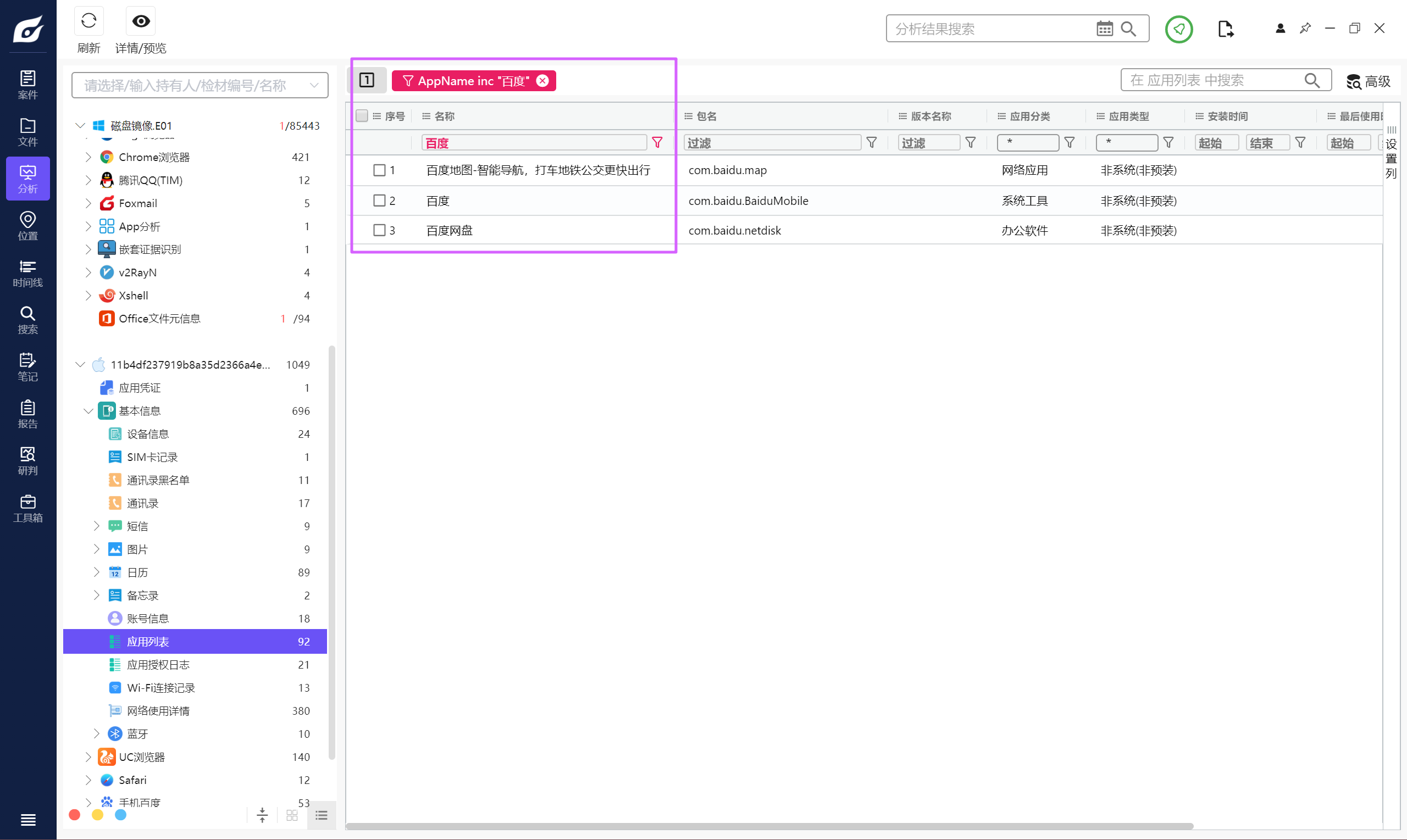

2018-04-30 23:16:00选择手机数据当中,与百度相关的应用名

A. 手机百度

B. 百度网盘

C. 百度地图

D. 百度输入法

E. 百度手机卫士

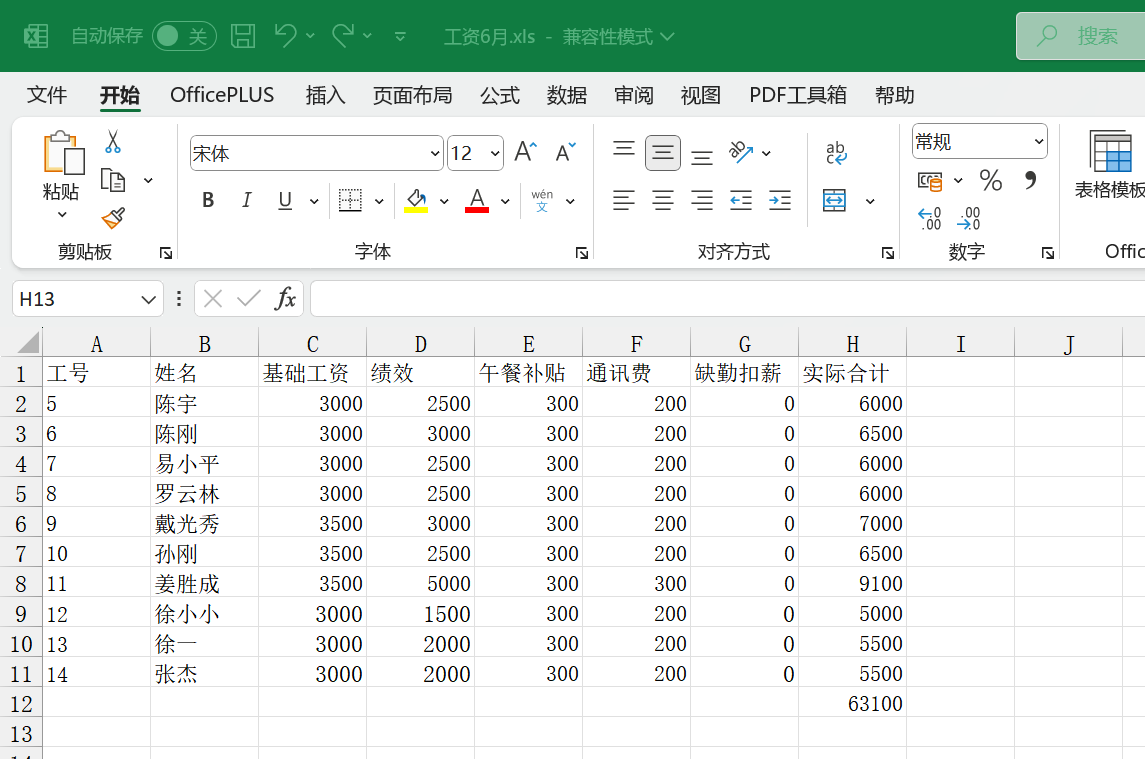

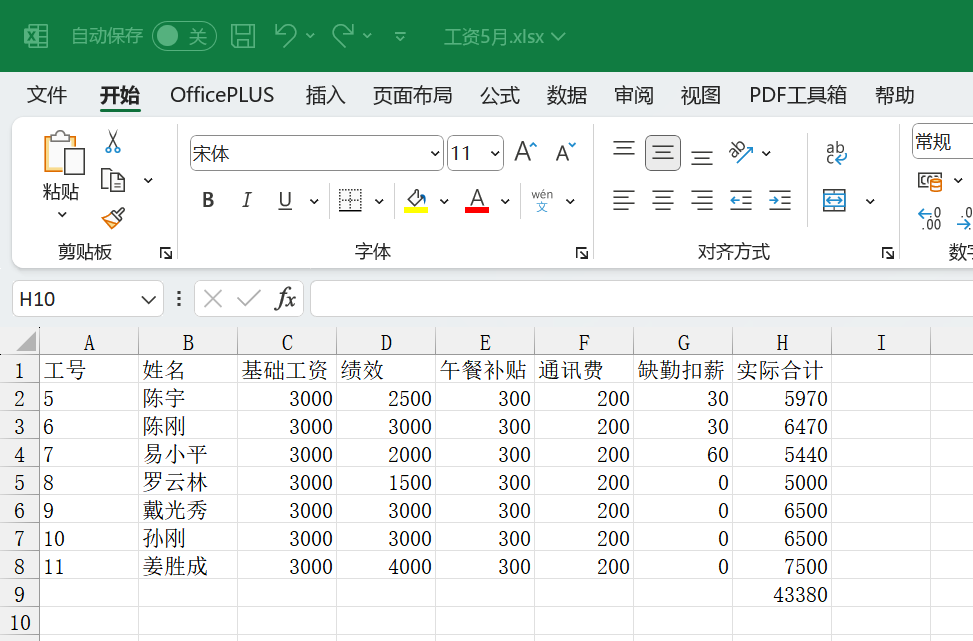

ABC统计计算机中,5、6月份工资表发放总额为多少元

在回收站里面,拖出来。

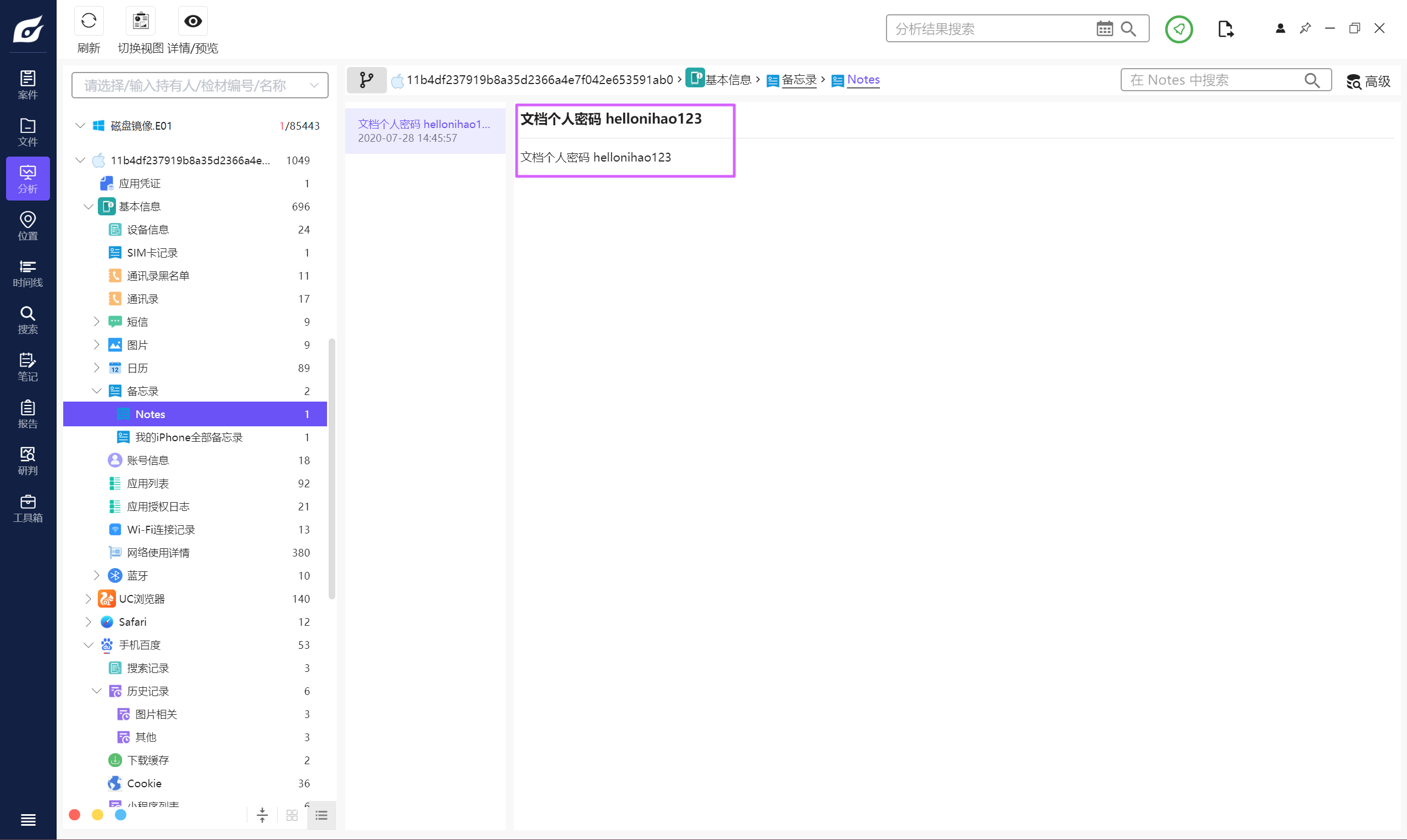

两个 Excel 都有密码,尝试寻找一些线索。

求和求和再求和。

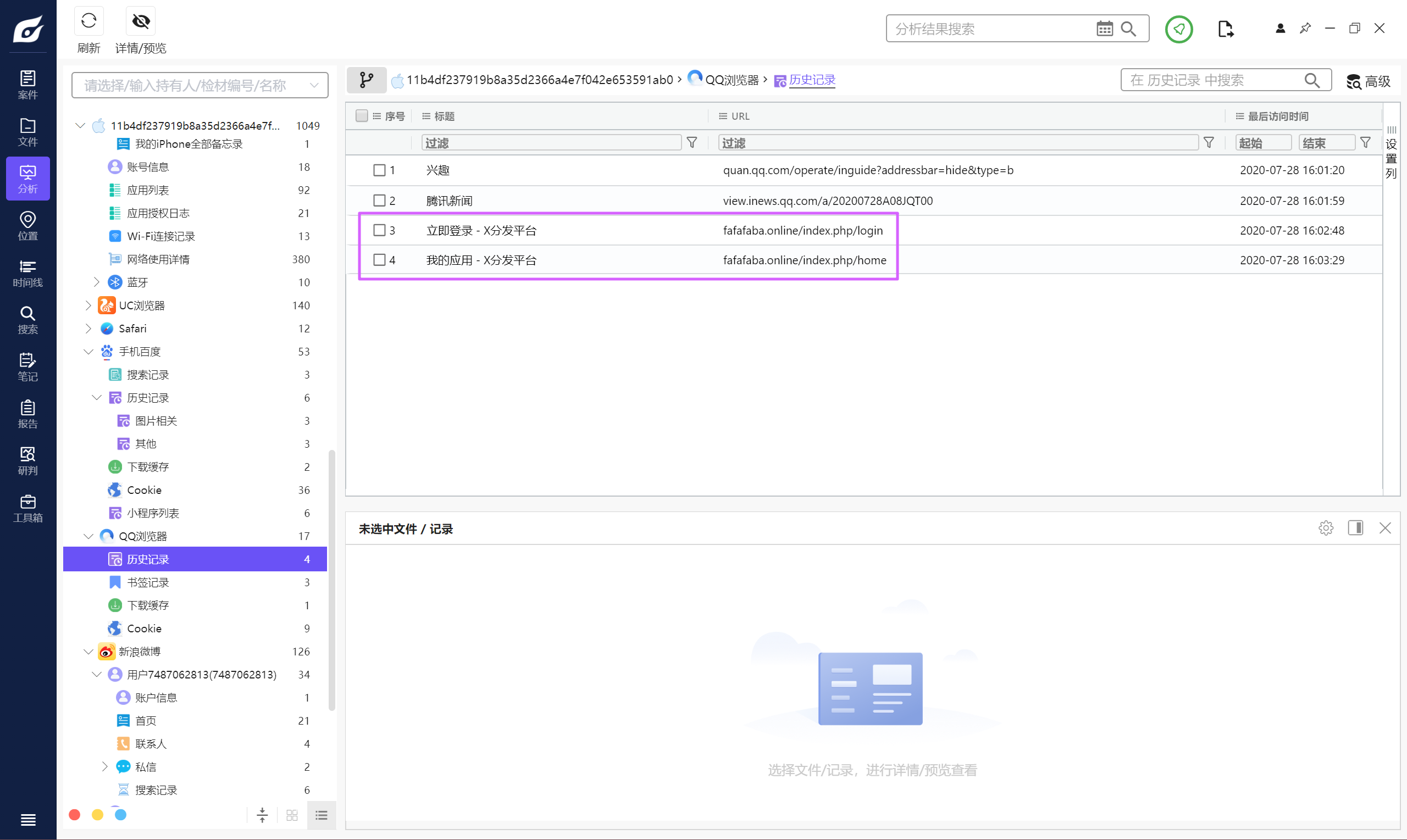

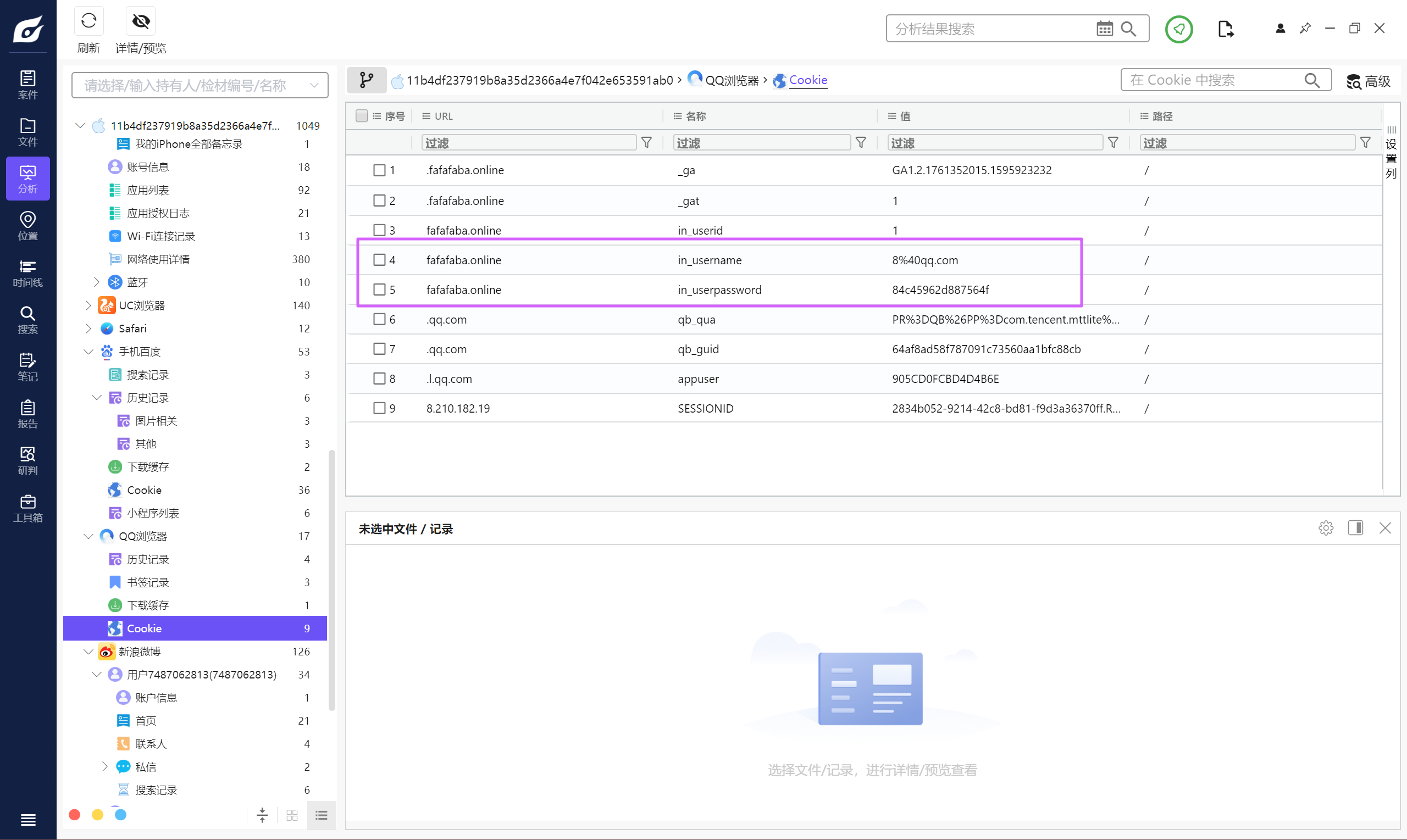

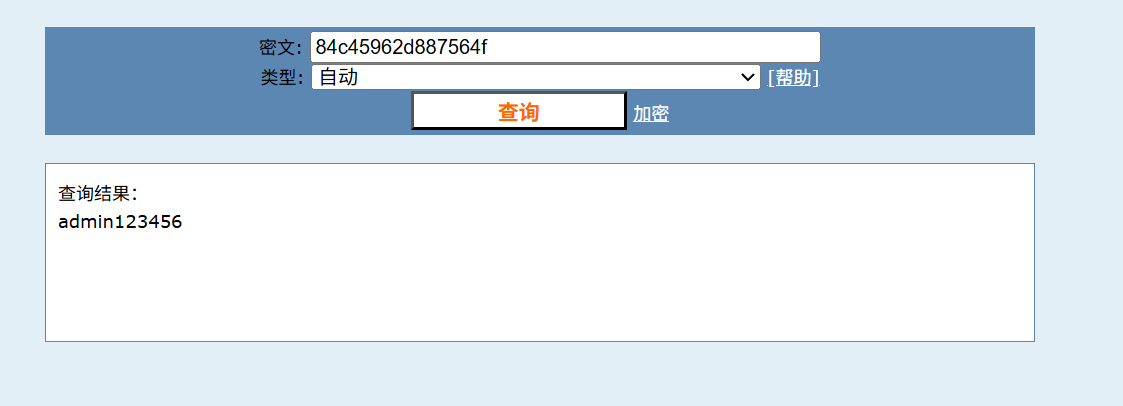

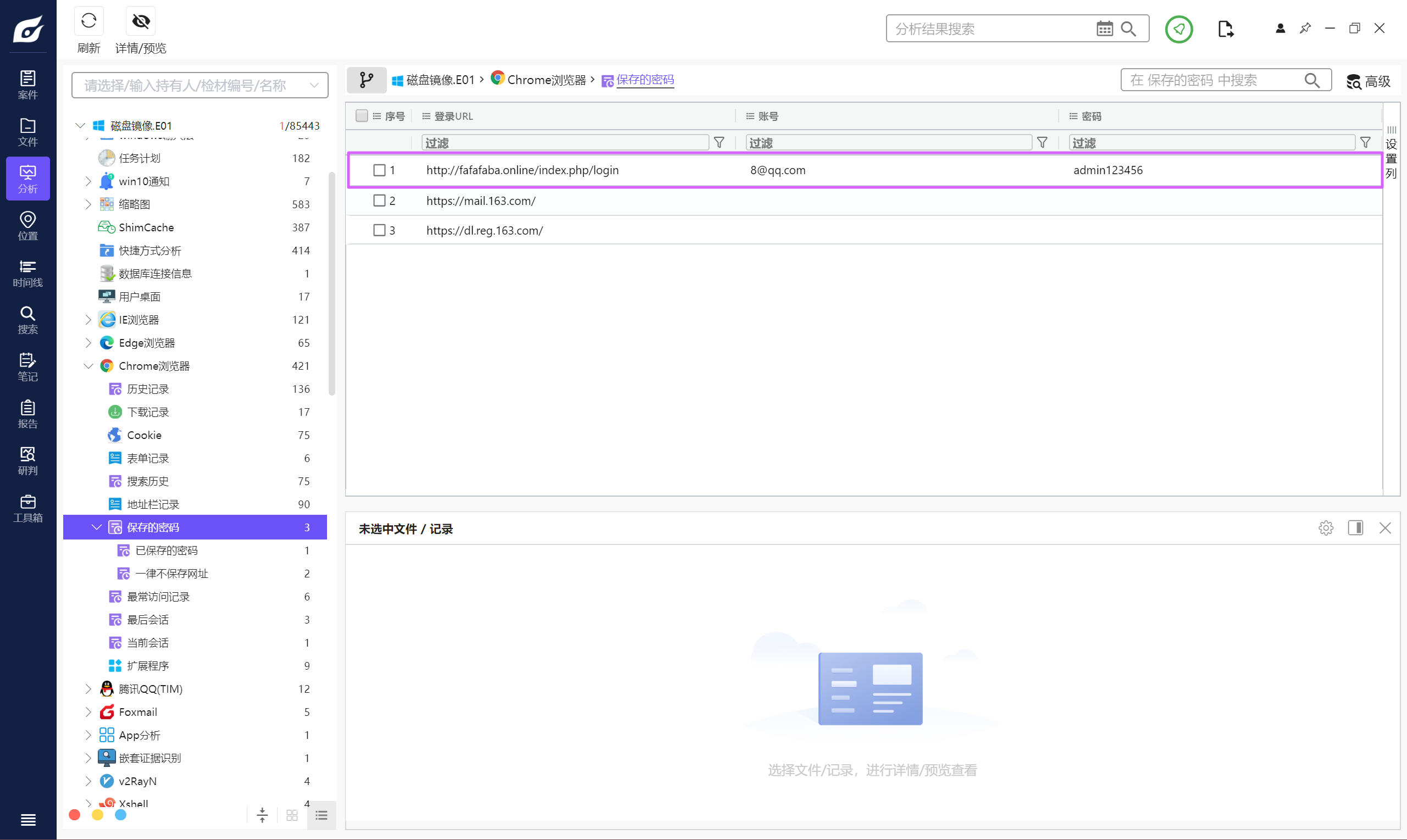

106480嫌疑人曾经登录过某分发网站,查找登录的用户名和密码(格式:用户名-密码)

没有看到保存的密码,那就去看一下 cookie。

用户名和密码的哈希都能看到。注意用户名要 URL 解码。

其实呢,计算机里面可以直接看到,不需要这么麻烦。

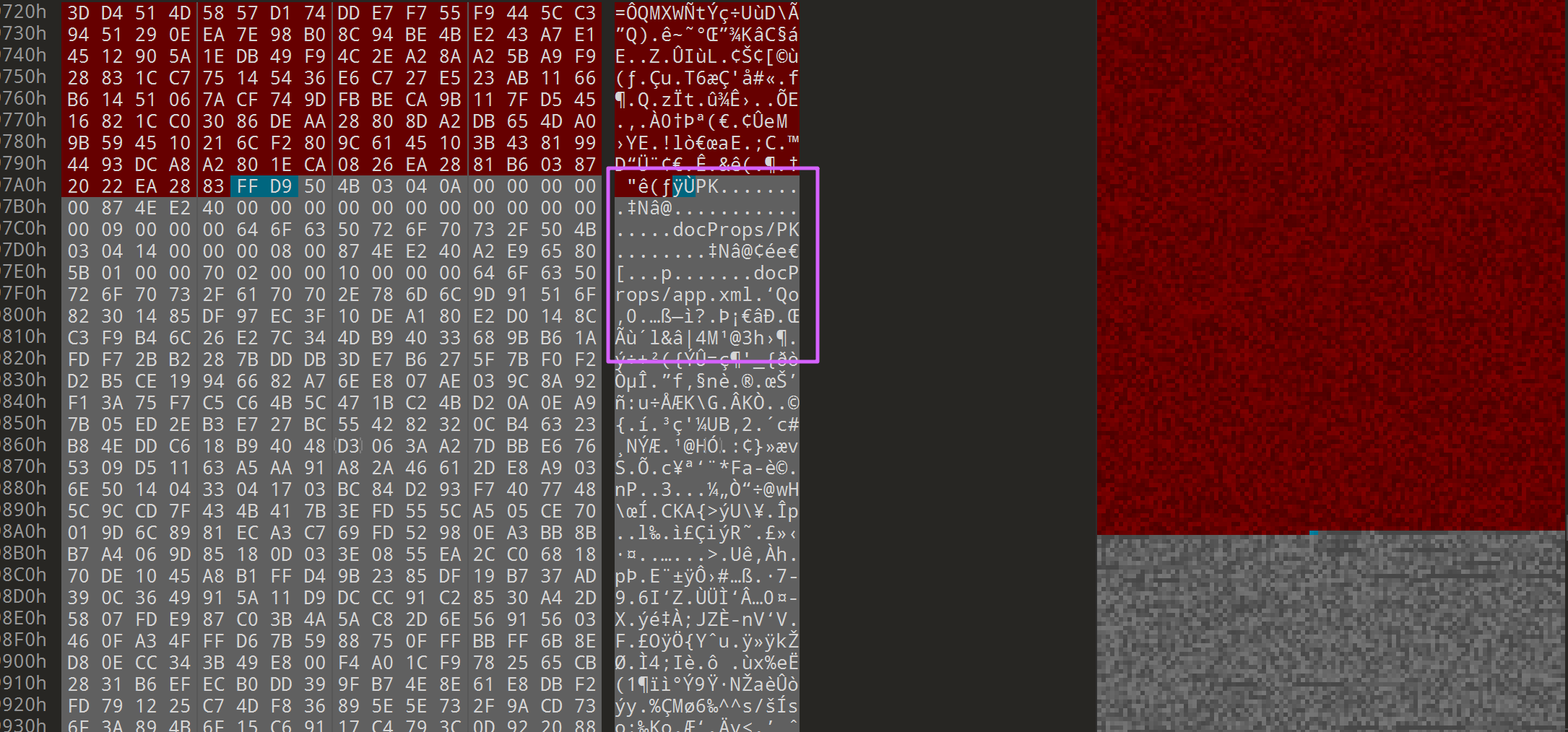

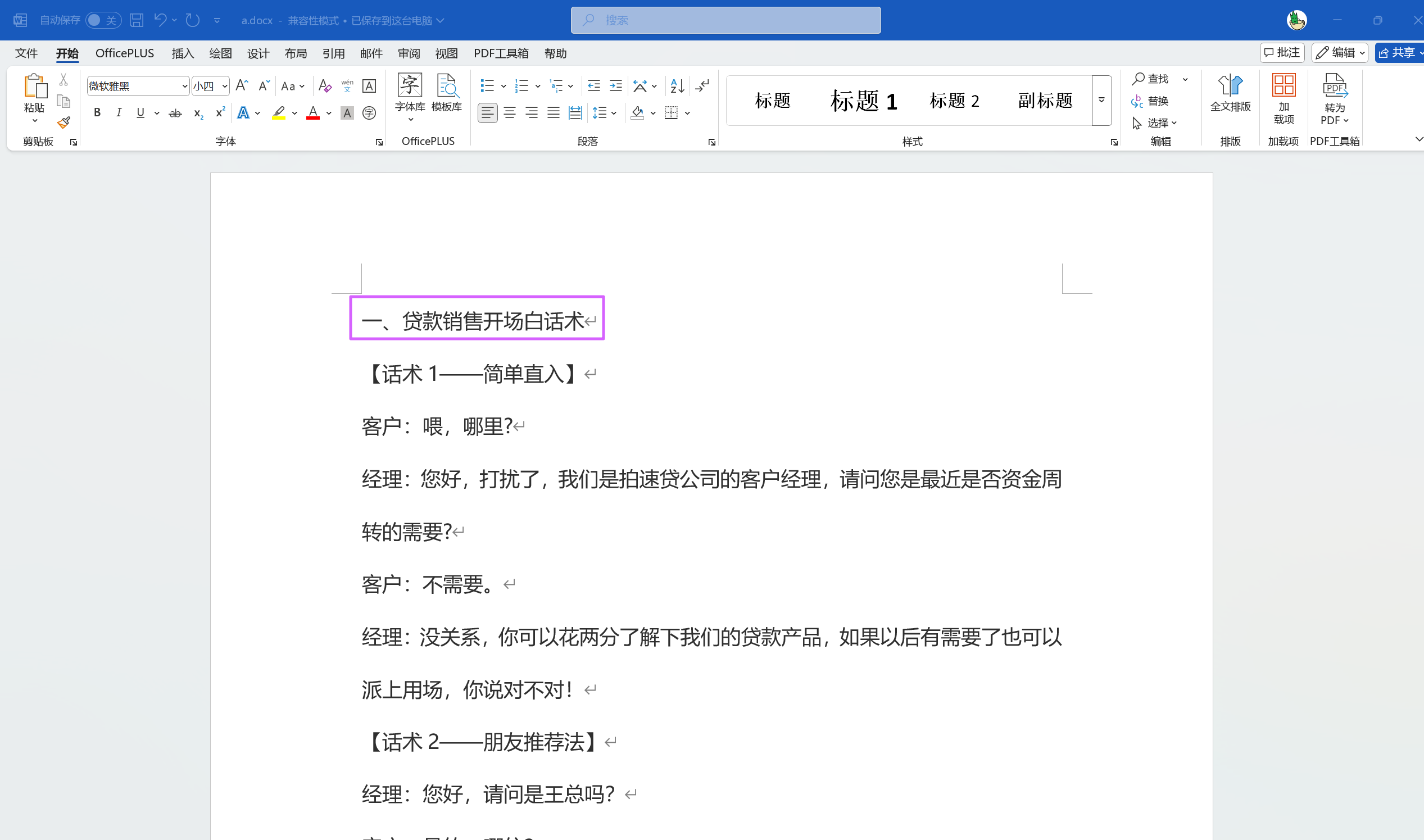

8@qq.com-admin123456提取计算机中名称为“1.jfif”图片中的隐藏文件,并获取第一行内容

在学习资料里面。

后面隐写了一个 word 文档。

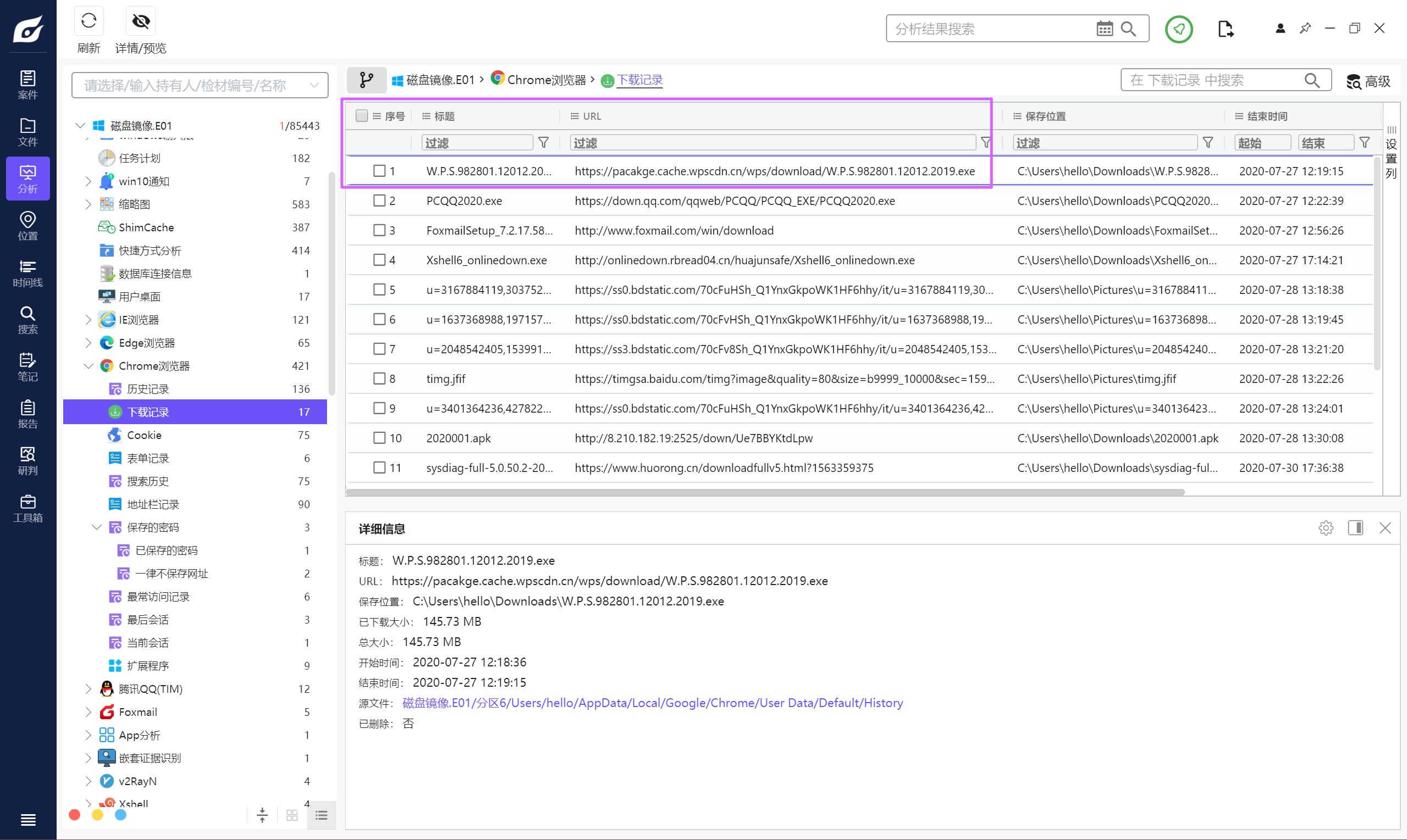

一、贷款销售开场白话术找出计算机中WPS的下载网址

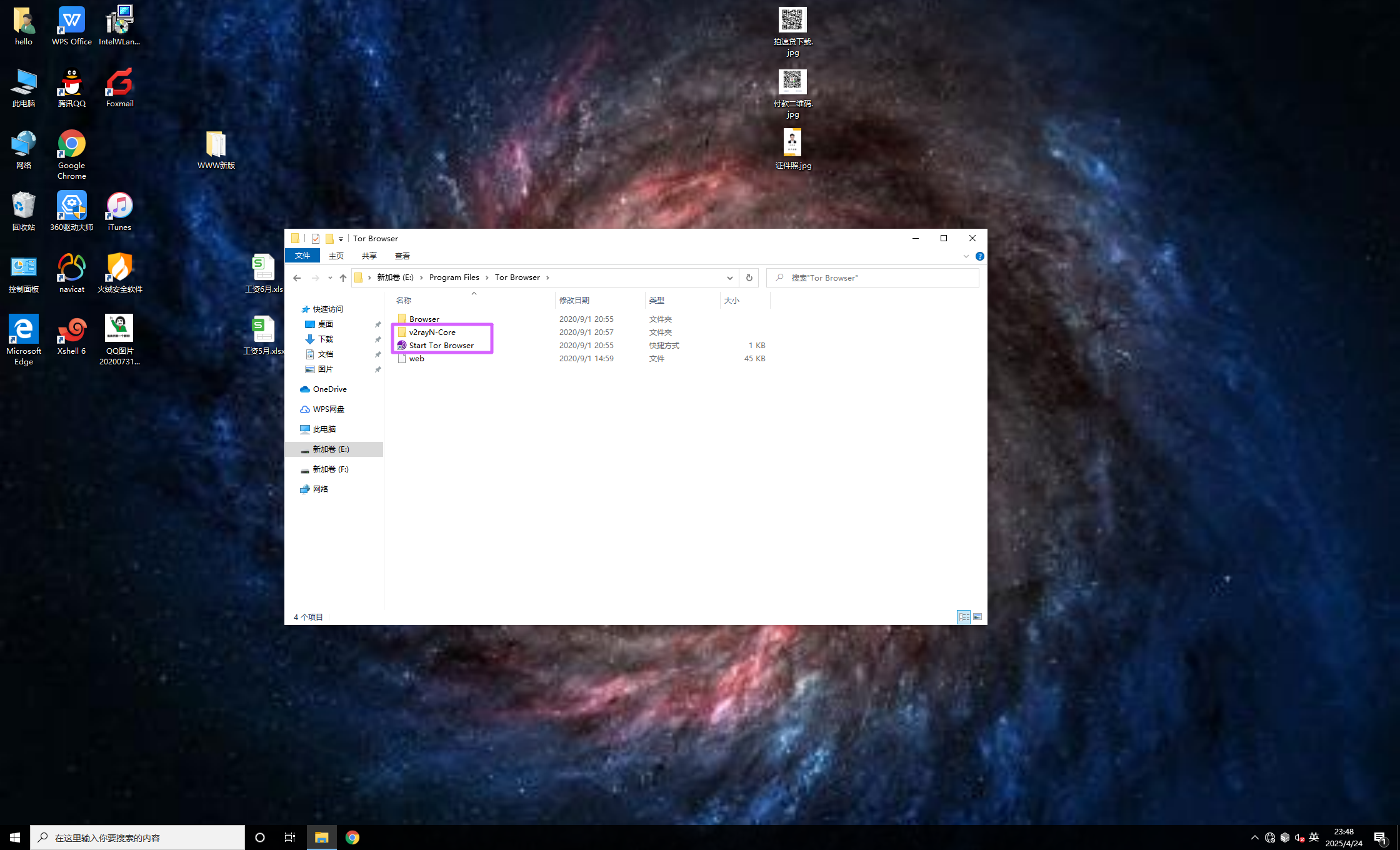

[https://pacakge.cache.wpscdn.cn/wps/download/W.P.S.982801.12012.2019.exe](https://pacakge.cache.wpscdn.cn/wps/download/W.P.S.982801.12012.2019.exe)嫌疑人最可能使用哪两个工具登录访问暗网

A. Google Chrome

B. Tor浏览器

C. Clash VPN

D. v2rayN-Core VPN

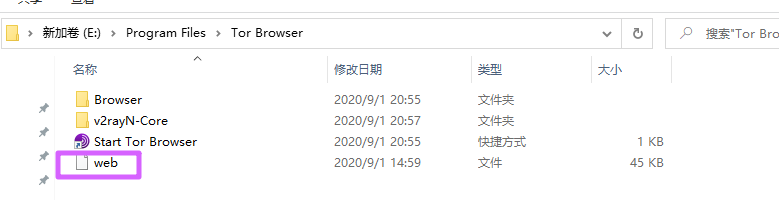

BD暗网登录地址账号密码(格式:地址-账号-密码)

有一个叫 web 的文件,搞出来看看,发现其实是一个 Word 文档。

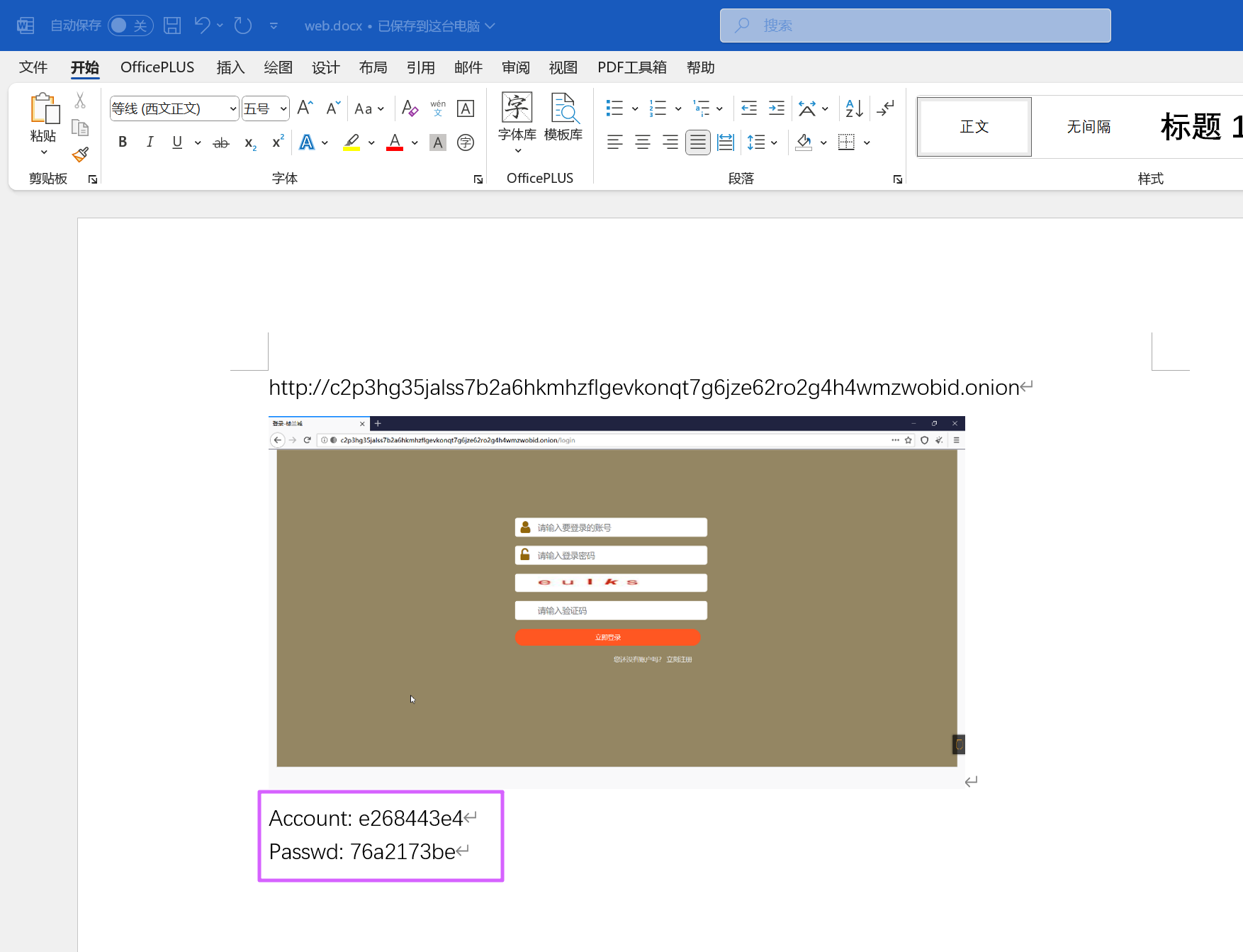

[http://c2p3hg35jalss7b2a6hkmhzflgevkonqt7g6jze62ro2g4h4wmzwobid.onion-e268443e4-76a2173be](http://c2p3hg35jalss7b2a6hkmhzflgevkonqt7g6jze62ro2g4h4wmzwobid.onion-e268443e4-76a2173be)查找嫌疑人电脑上存有的分发账号,里面的账号共有多少条

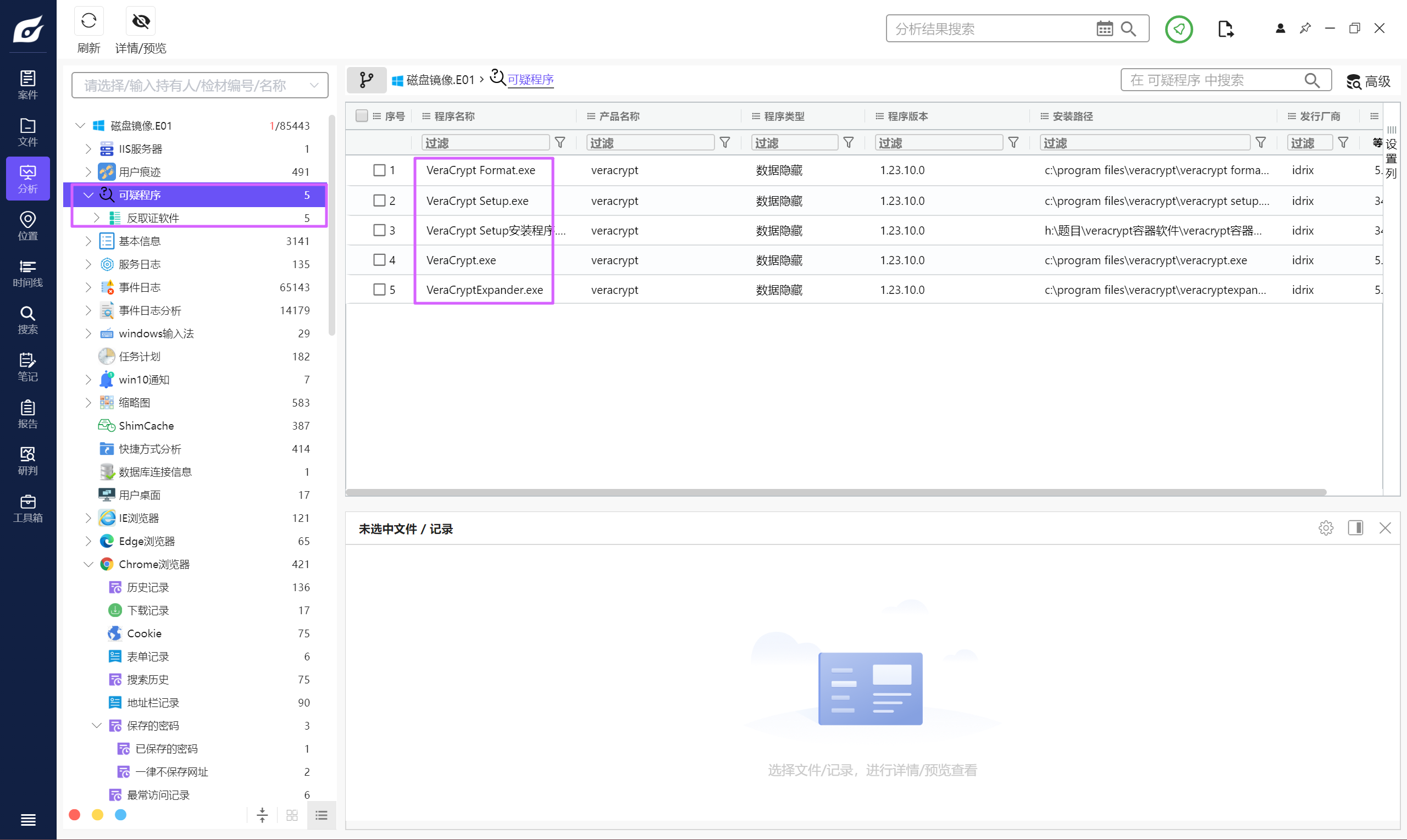

14计算机中是否存在加密容器,其形式为

A. Bitlocker

B. TrueCrypt

C. VeraCrypt

D. FreeOTFE

E. CnCrypt

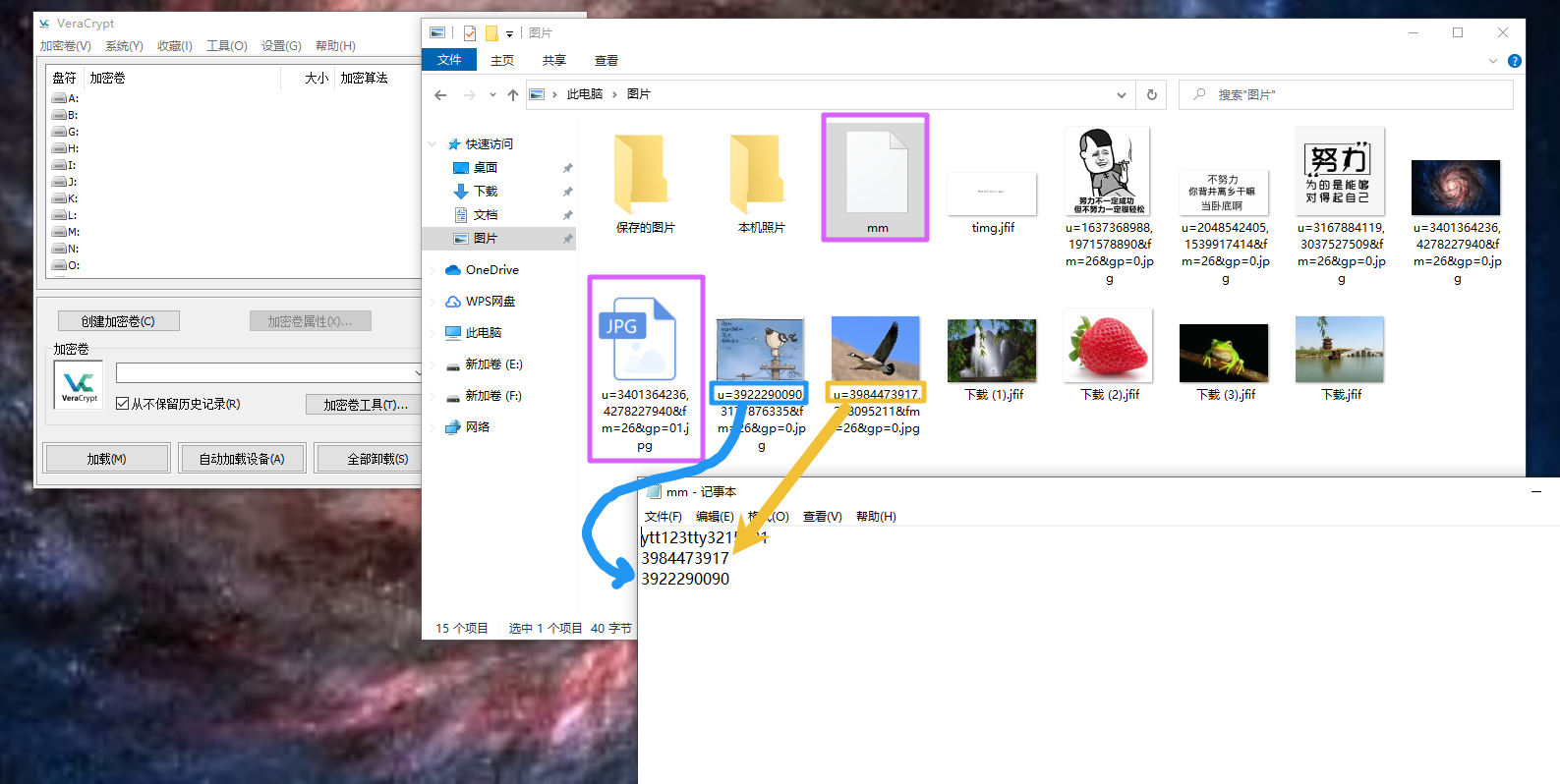

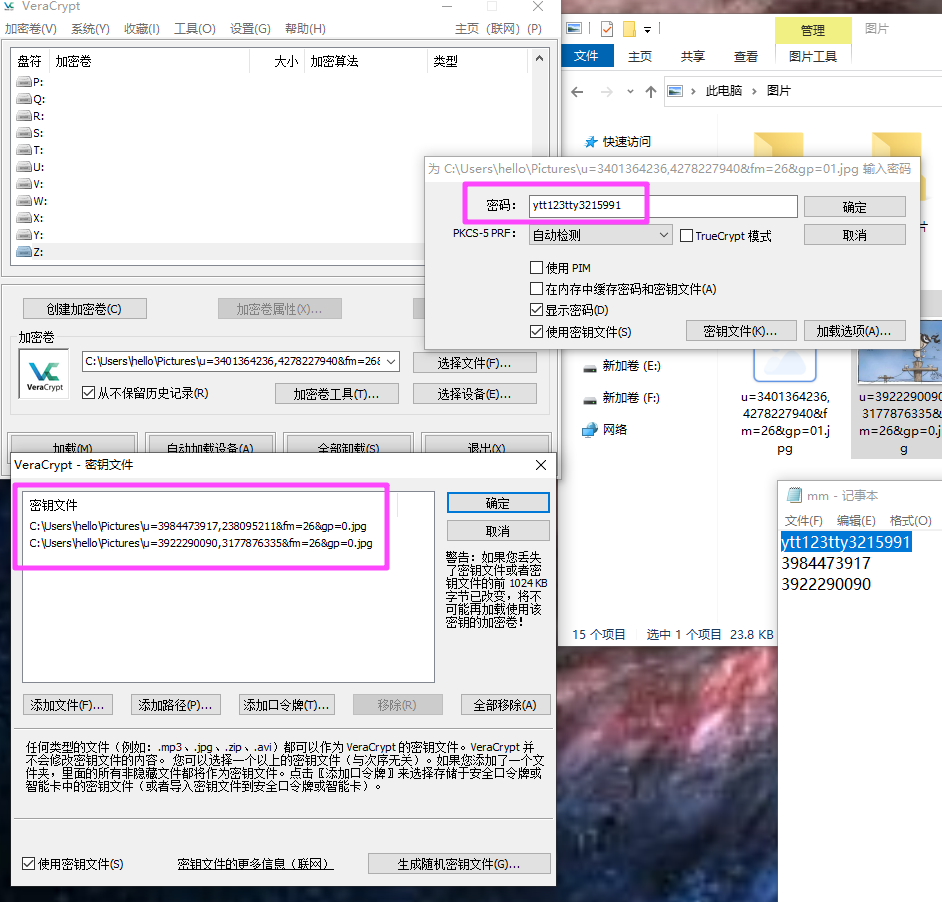

C接上题,尝试运行容器加密文件,获得加密文件包含的文件名(如有多个文件,使用 - 连接)

旁边两张图片是密钥文件,mm 的第一行是挂载密钥,那个无法显示的 jpg 是加密容器。

分两次挂载,第一次用第一行的密钥挂载,第二次用两个密钥文件挂载,最后总共得到两个文件。

工资七月.xlsx-分发账号服务器取证

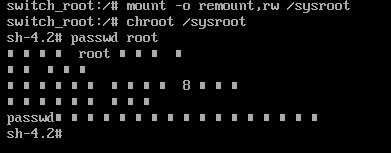

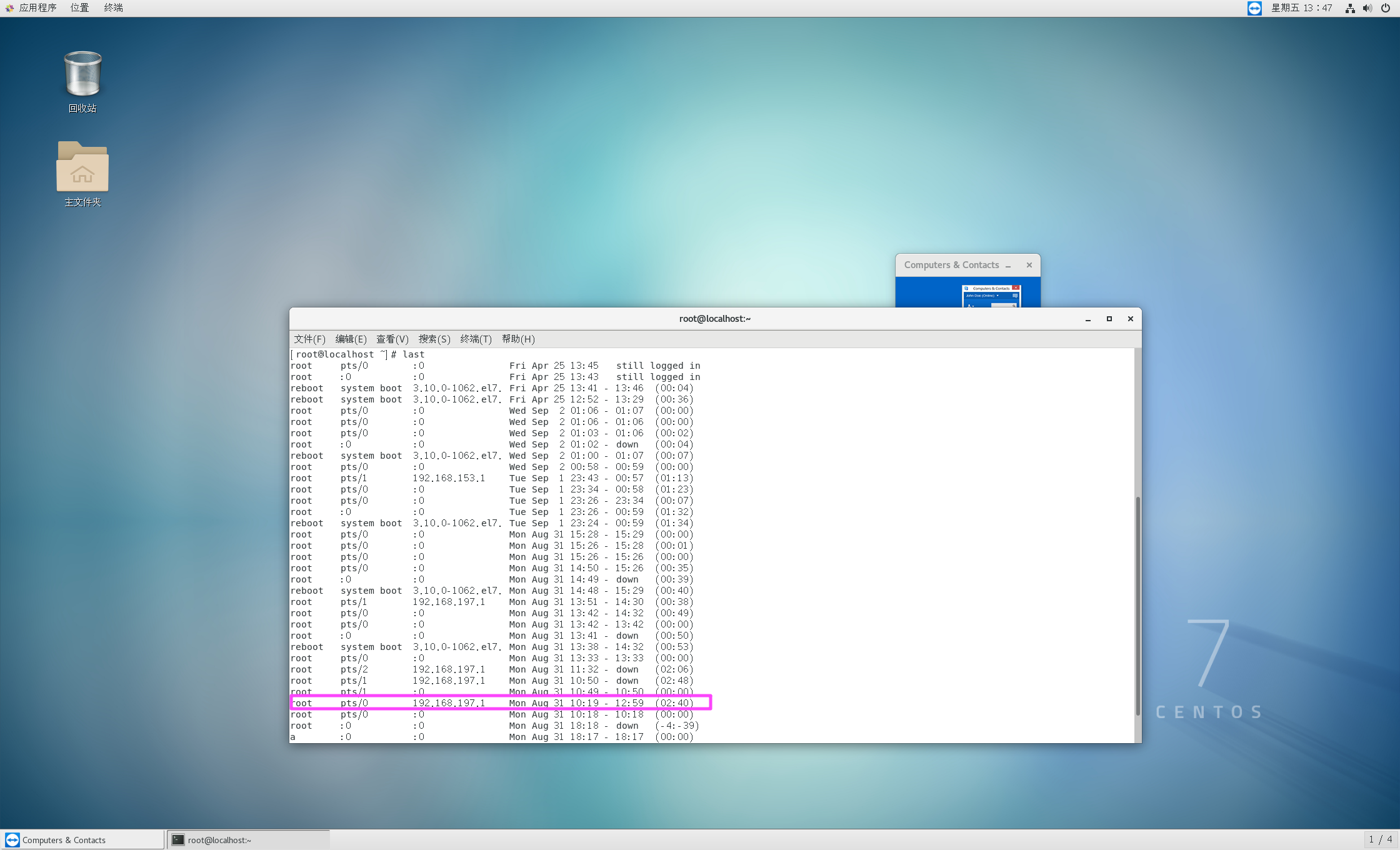

root用户最初使用192.168.197.1登录系统的时间?

直接给了虚拟机,双击 vmx 打开即可。

不知道用户密码,直接单用户模式进去修改。

然后登录时用 root 用户登录即可。

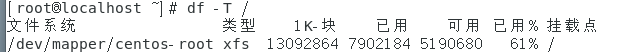

2020-08-31 10:19:20记录服务器根目录文件系统格式

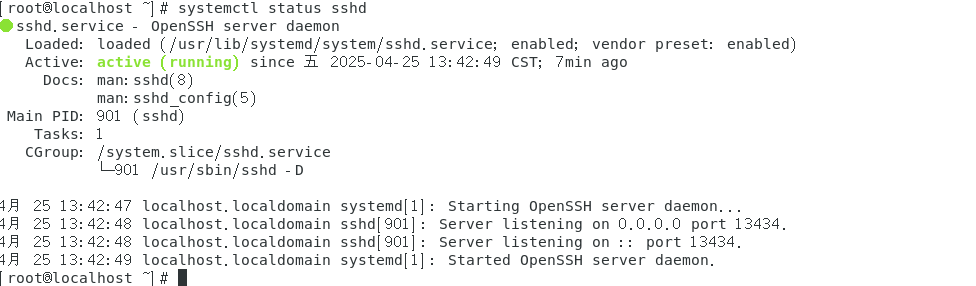

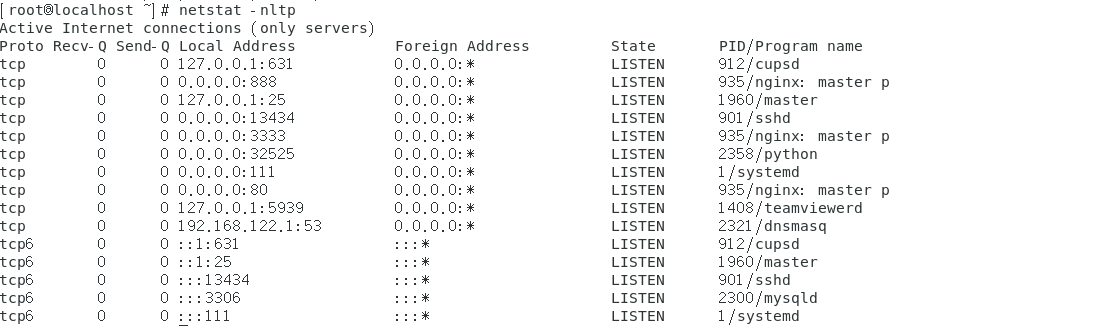

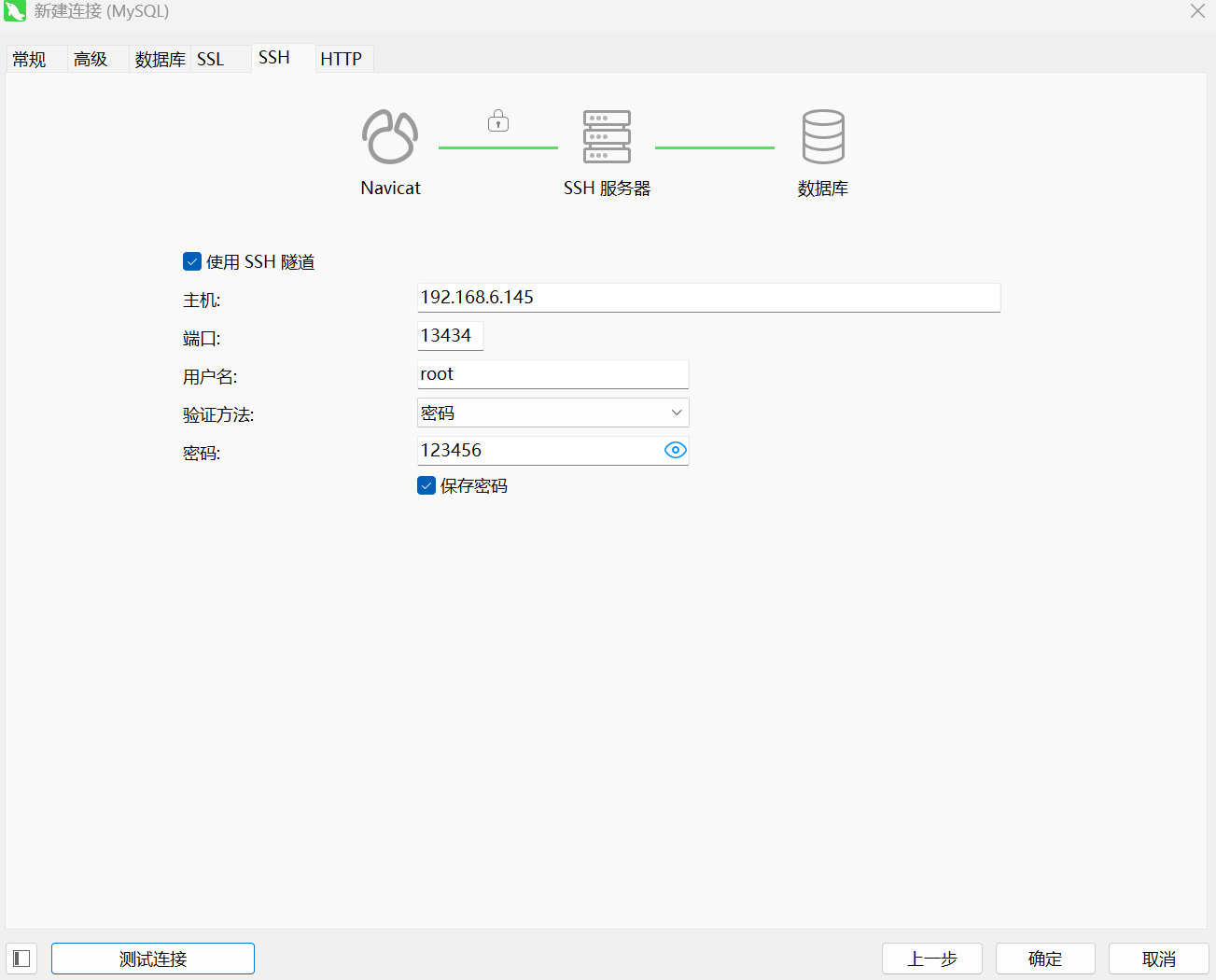

xfs记录ssh远程登录端口

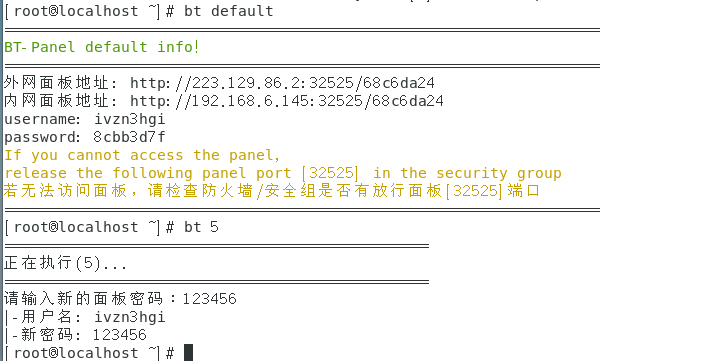

13434查看并记录管理面板的安全入口8位字符

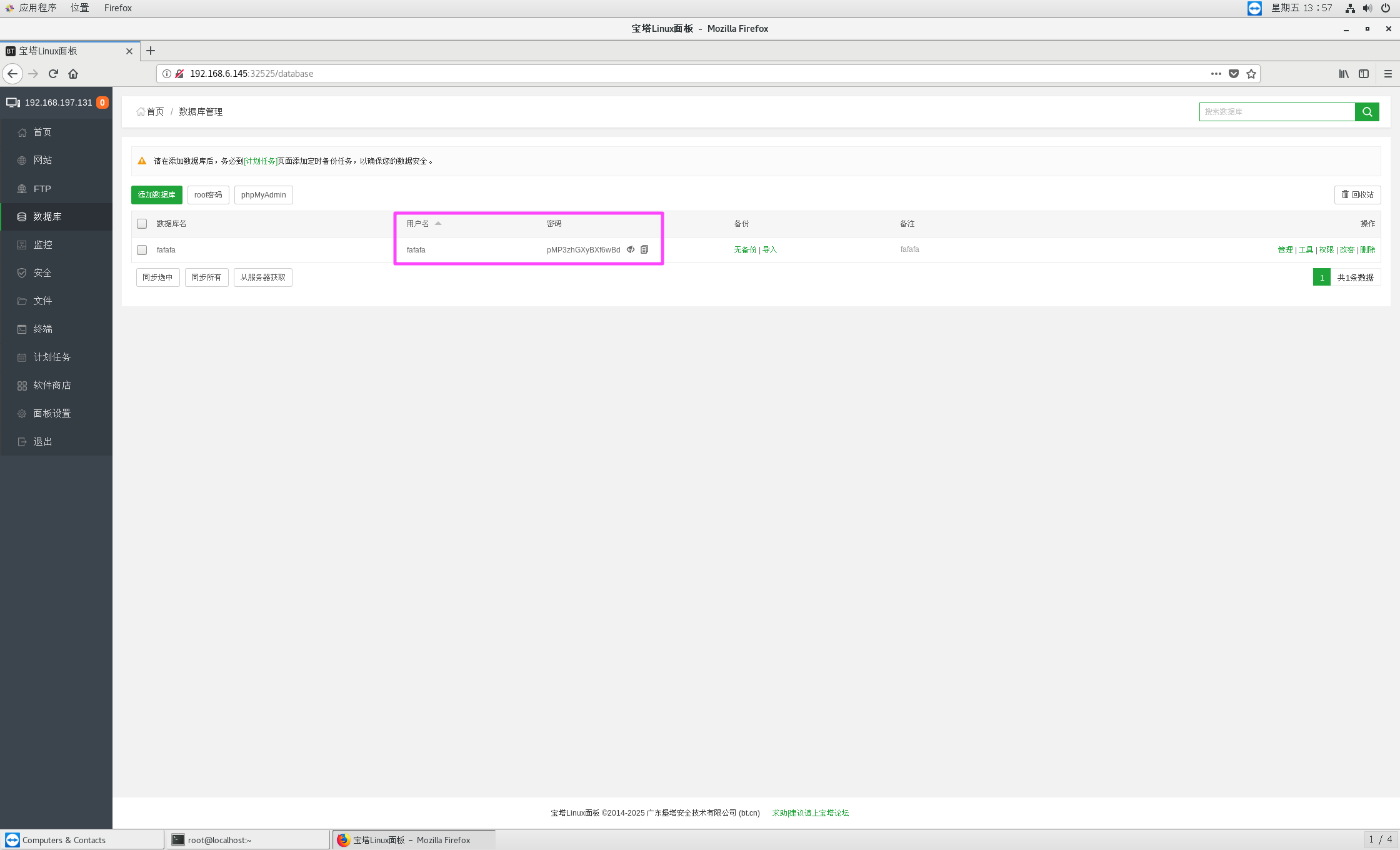

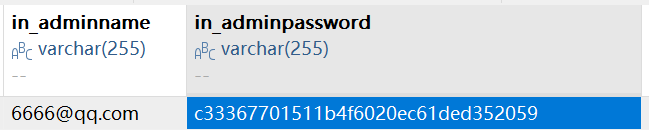

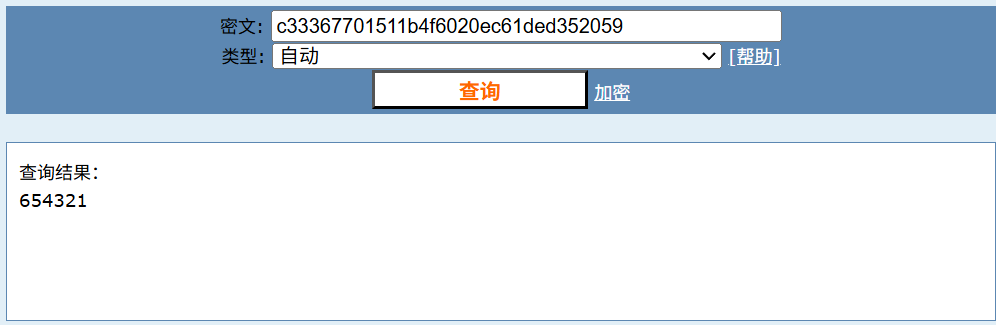

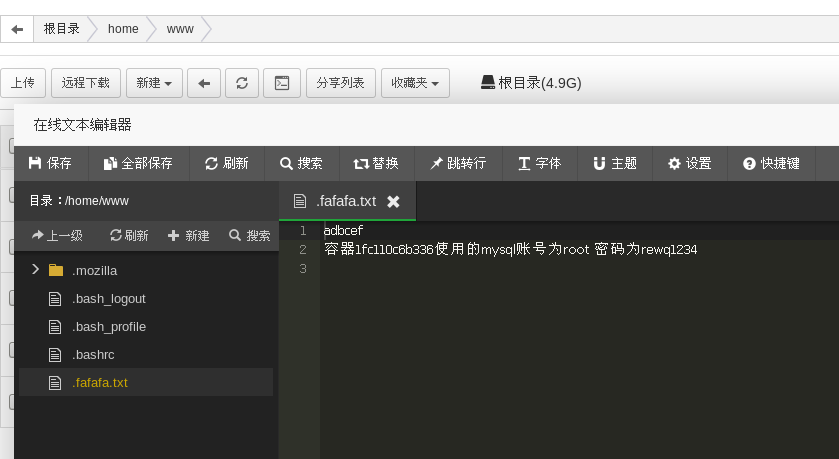

68c6da24数据库用户名为fafafa的密码为

pMP3zhGXyBXf6wBd服务器存在一个分发网站,它是由什么网站框架搭建的

A. Nginx

B. Apache

C. Thinkphp

D. Python

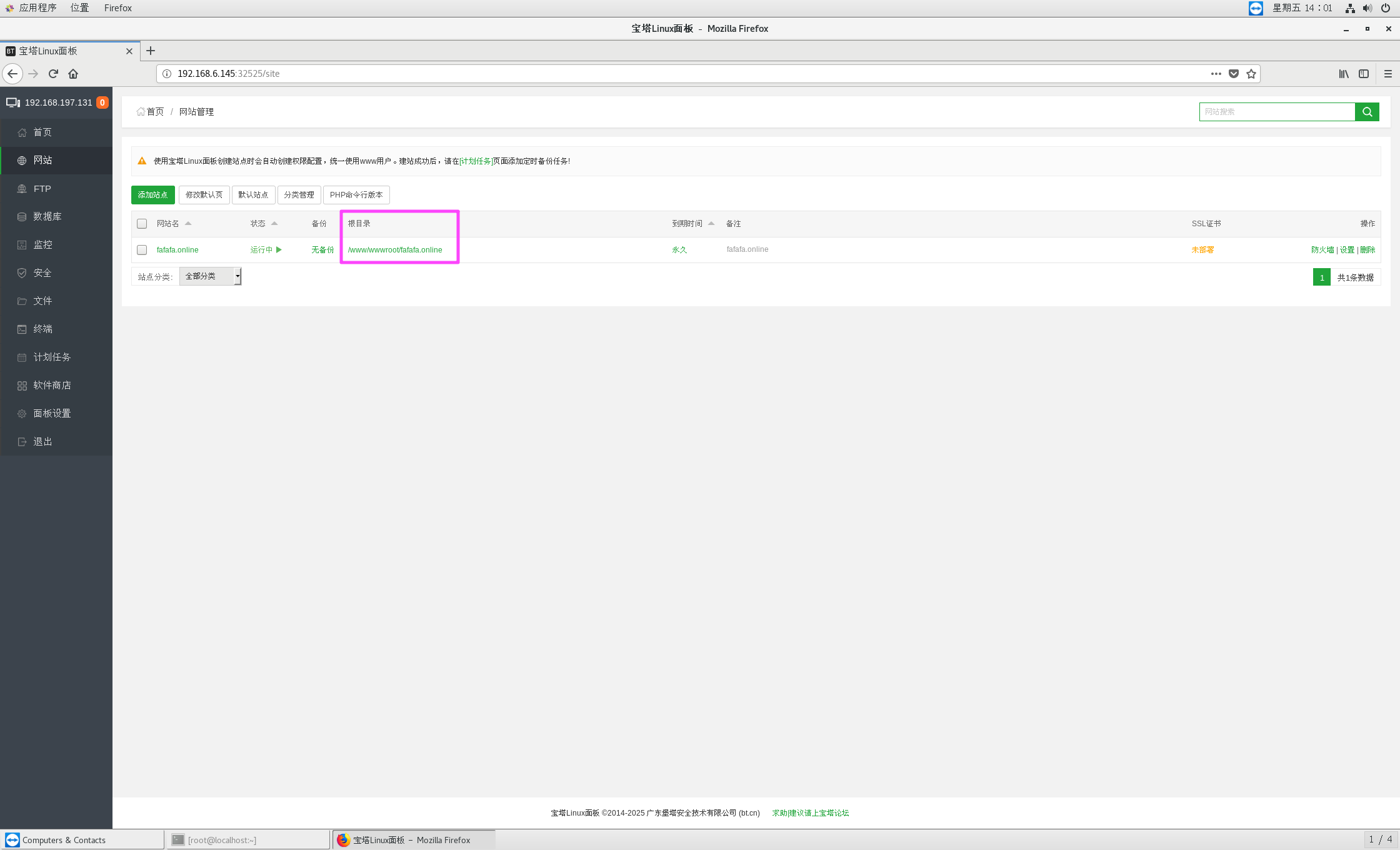

A请列出系统中部署的网站路径。

/www/wwwroot/fafafa.online记录服务器分发网站域名

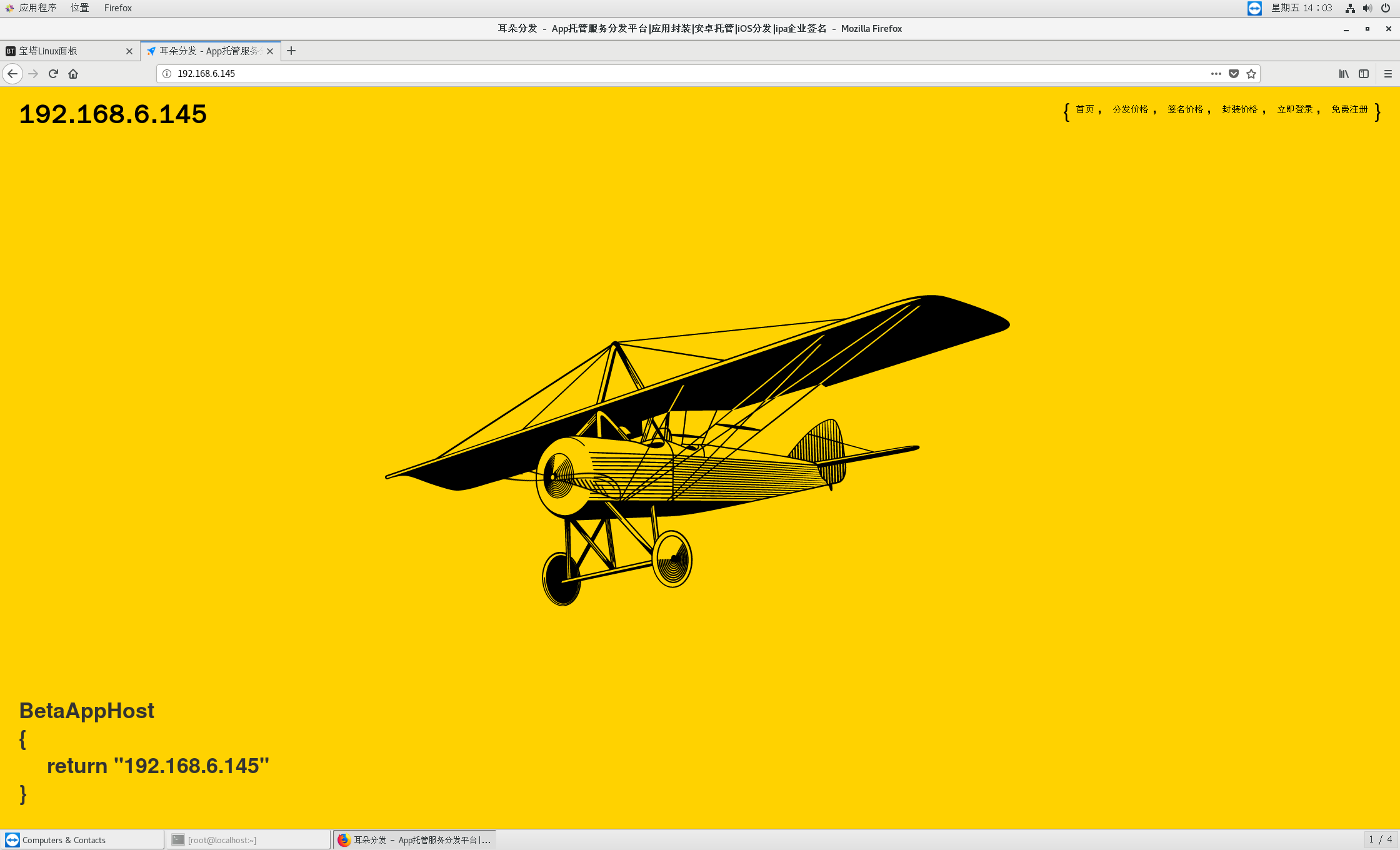

fafafa.online访问分发网站,网站首页界面的背景颜色为:

A. 绿色

B. 蓝色

C. 红色

D. 粉色

E. 黑色

F. 黄色

域名里面加一个 IP,然后直接去访问。

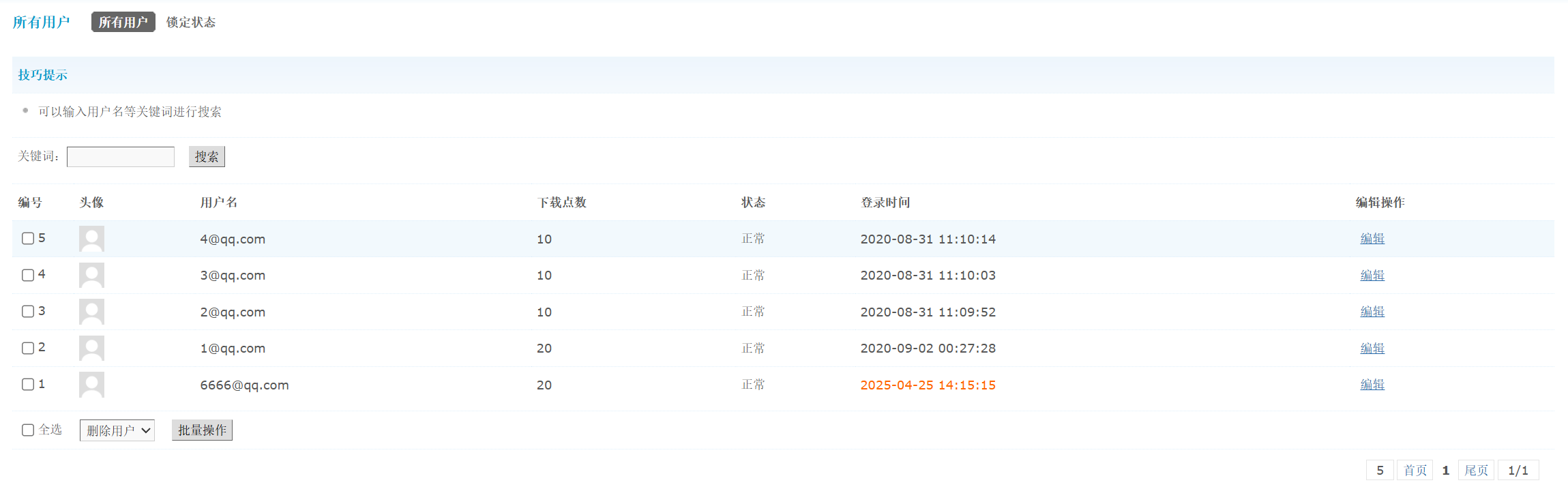

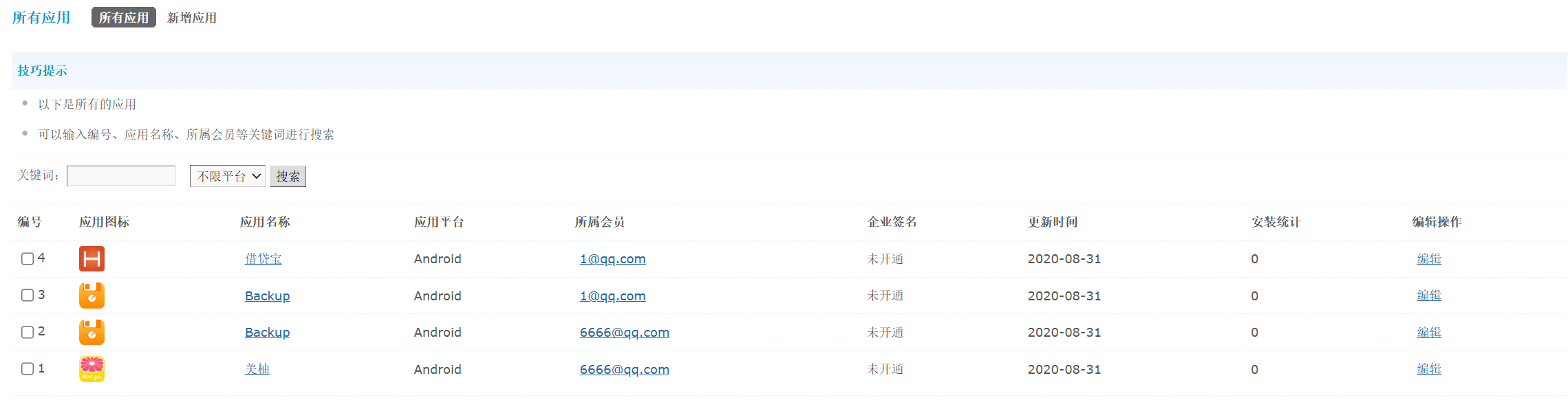

F目前网站共注册个__用户人数以及用户共上传__个APP(使用 - 连接)

关闭防火墙,然后连接数据库。

访问 admin.php 登录后台。

5 个用户,4个应用。

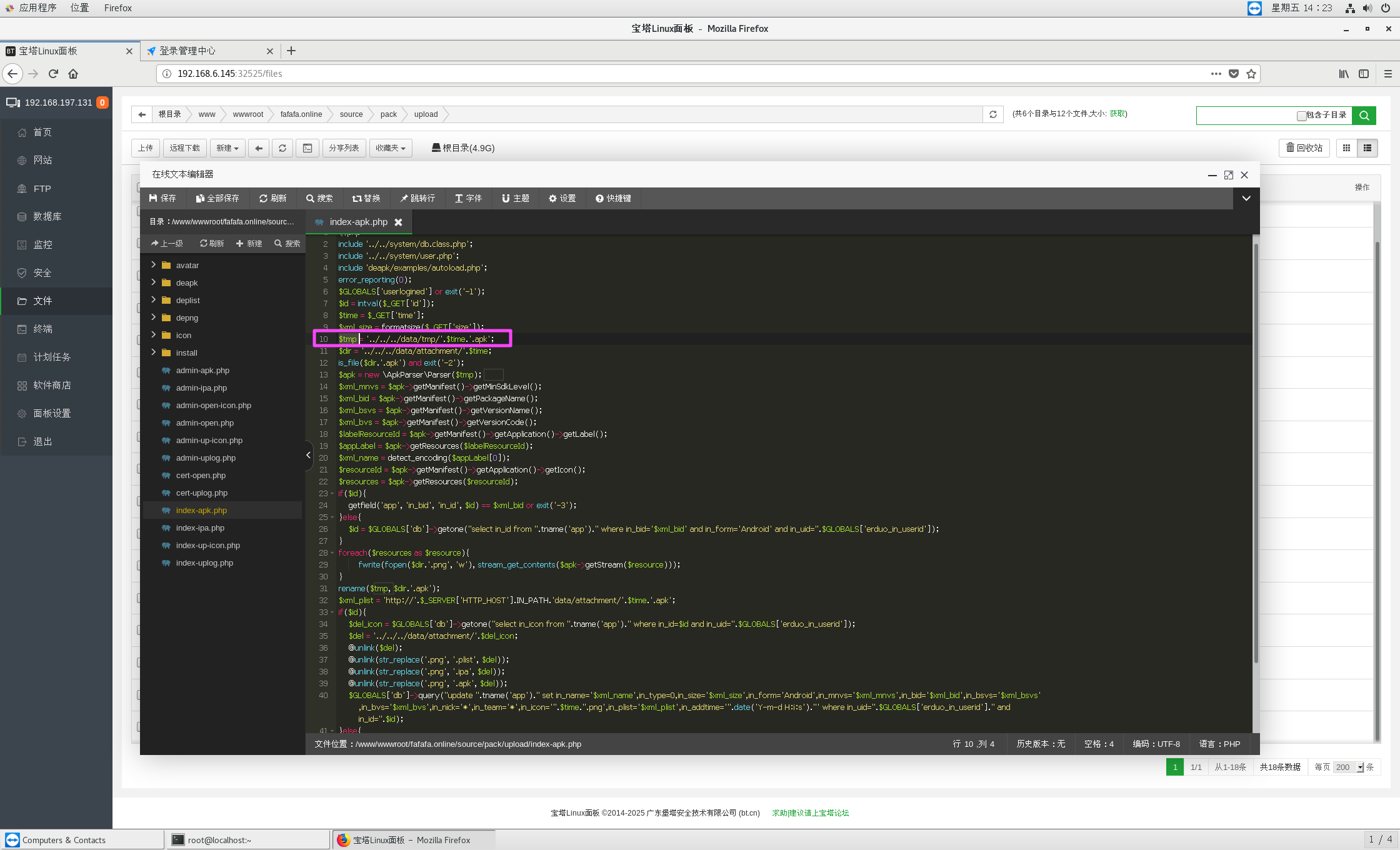

5-4若上传一非法文件至分发网站,网站默认会把文件存放在什么位置

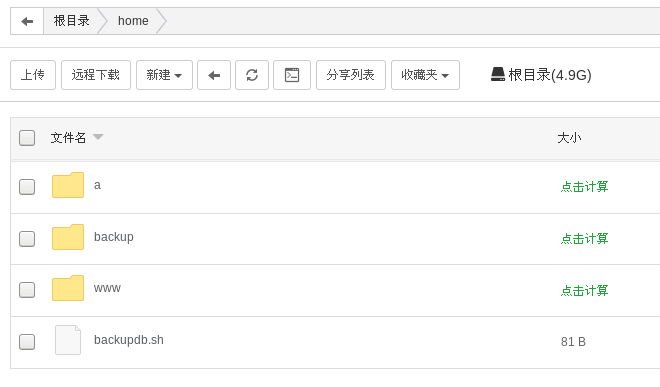

/www/wwwroot/fafafa.online/data/tmp/嫌疑人可能利用什么软件(脚本、程序)对后台数据库数据进行了备份,其名称是什么

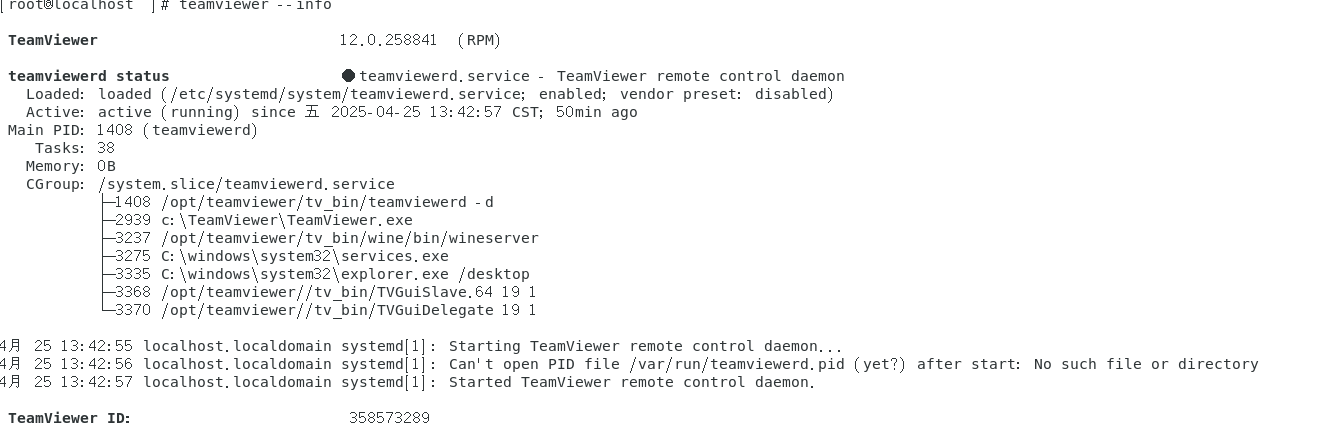

backupdb.sh服务器中存在远程控制软件,软件名称是__及其版本号是__ (使用 - 连接)

有一个细节,就是刚启动服务器的时候,会弹出来一个 teamviewer 的窗口,这个就是远控软件。

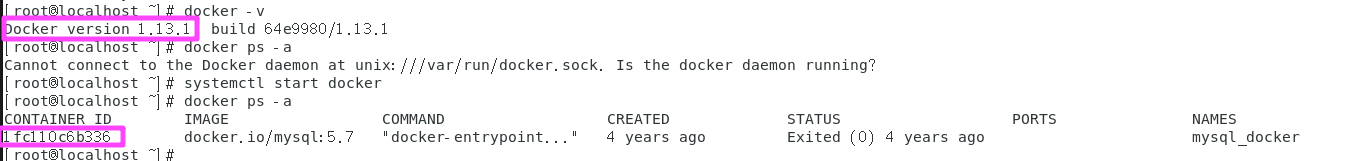

teamviewer-12.0.258841服务器目前安装的容器版本是__使用的容器ID为__ (使用 - 连接)

1.13.1-1fc110c6b336提取fafafa.txt文件,前内容前6字符为

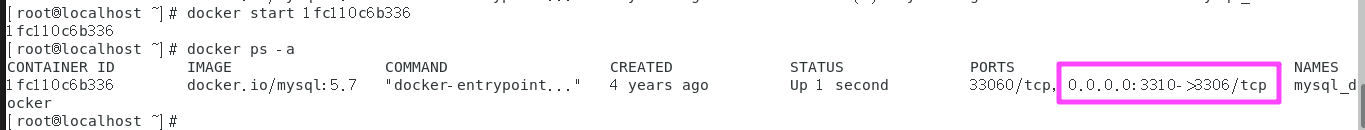

adbcef服务器使用的容器映射出来的端口号为

3310流量分析

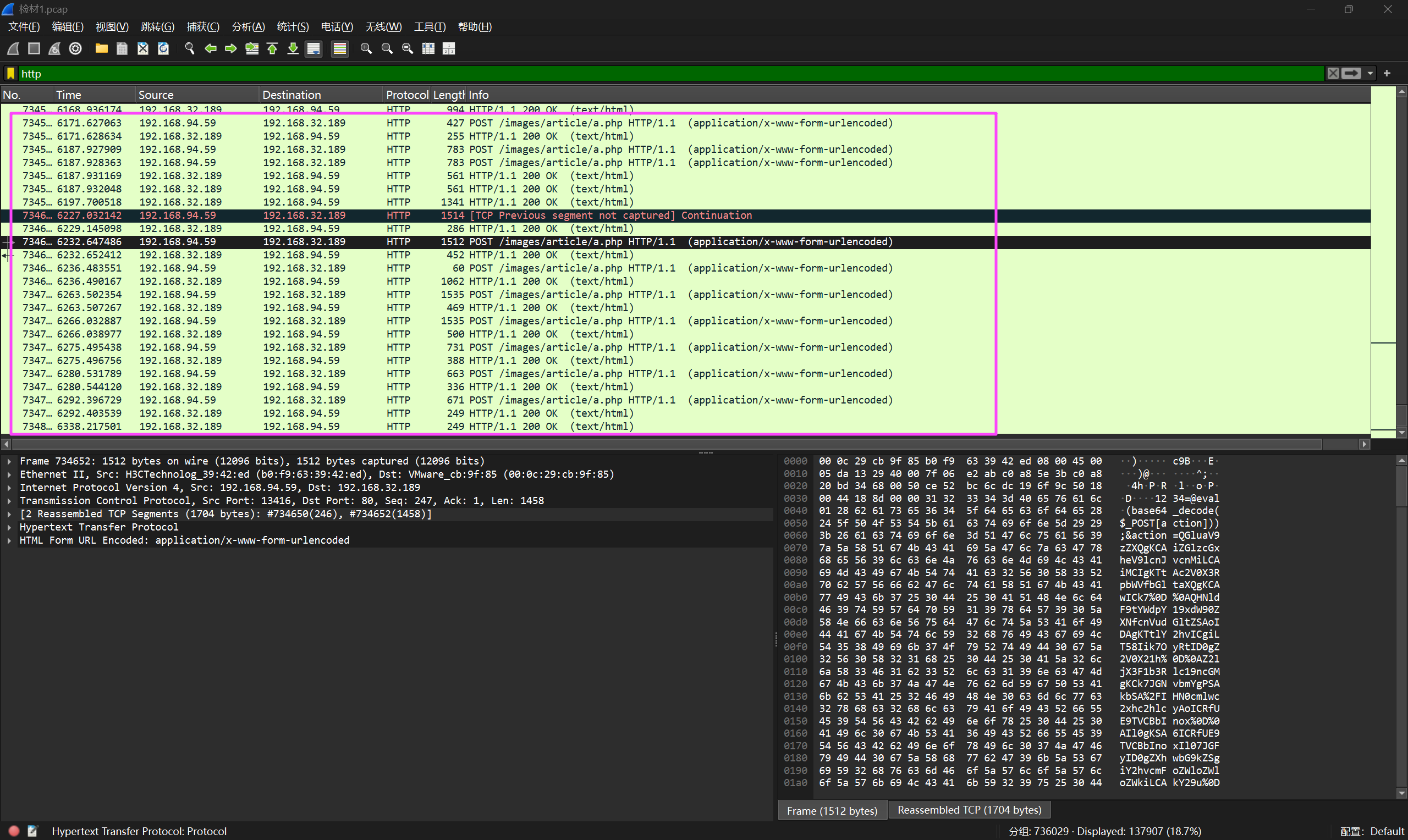

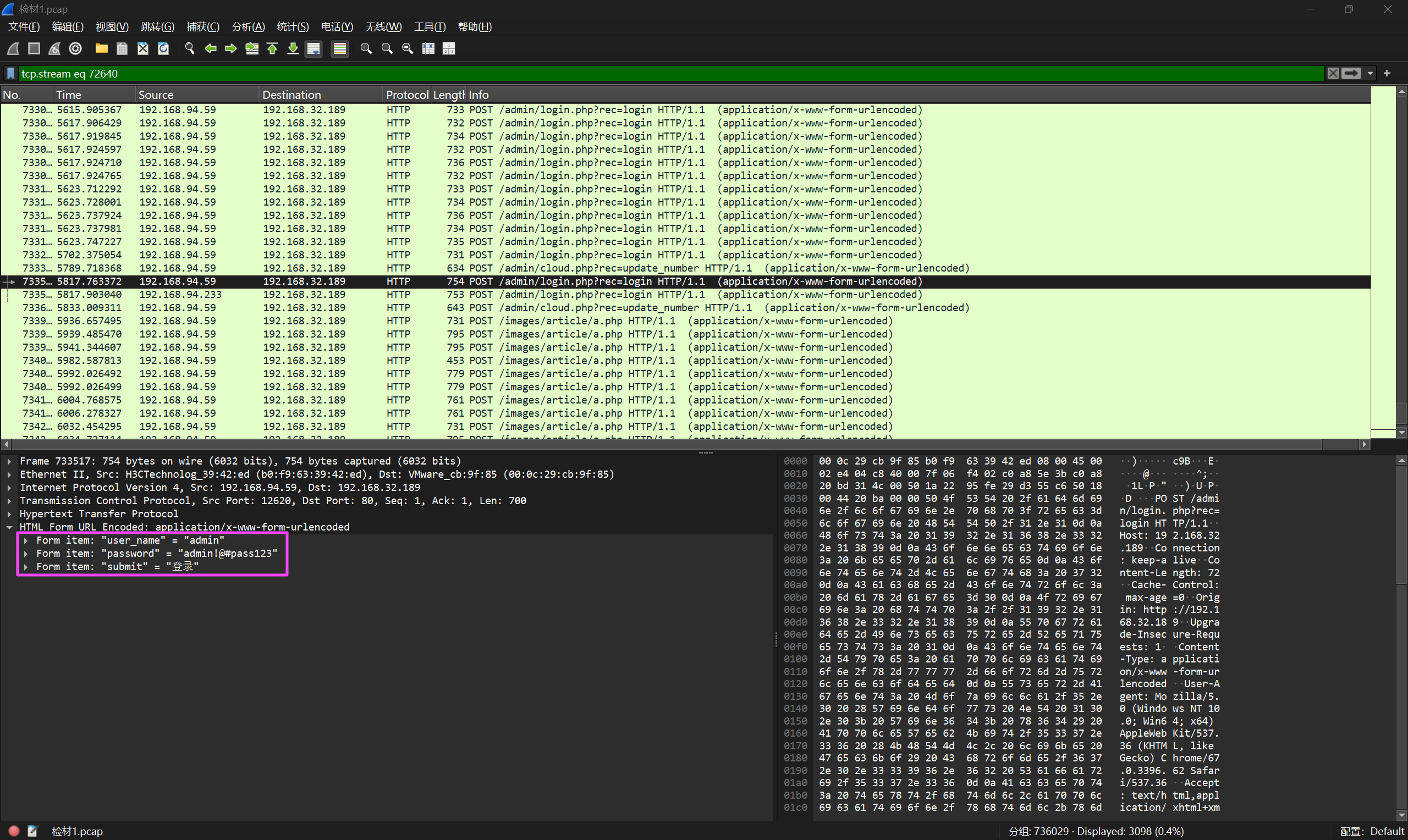

分析检材1,黑客的IP地址是

发送 HTTP 请求的 ip 就是黑客的 ip。

192.168.94.59分析检材1,黑客登录web后台使用的账号是

直接去看最后一个和登录相关的流量,这个一定是登录成功的。

admin分析检材1,黑客登录web后台使用的密码是

同上。

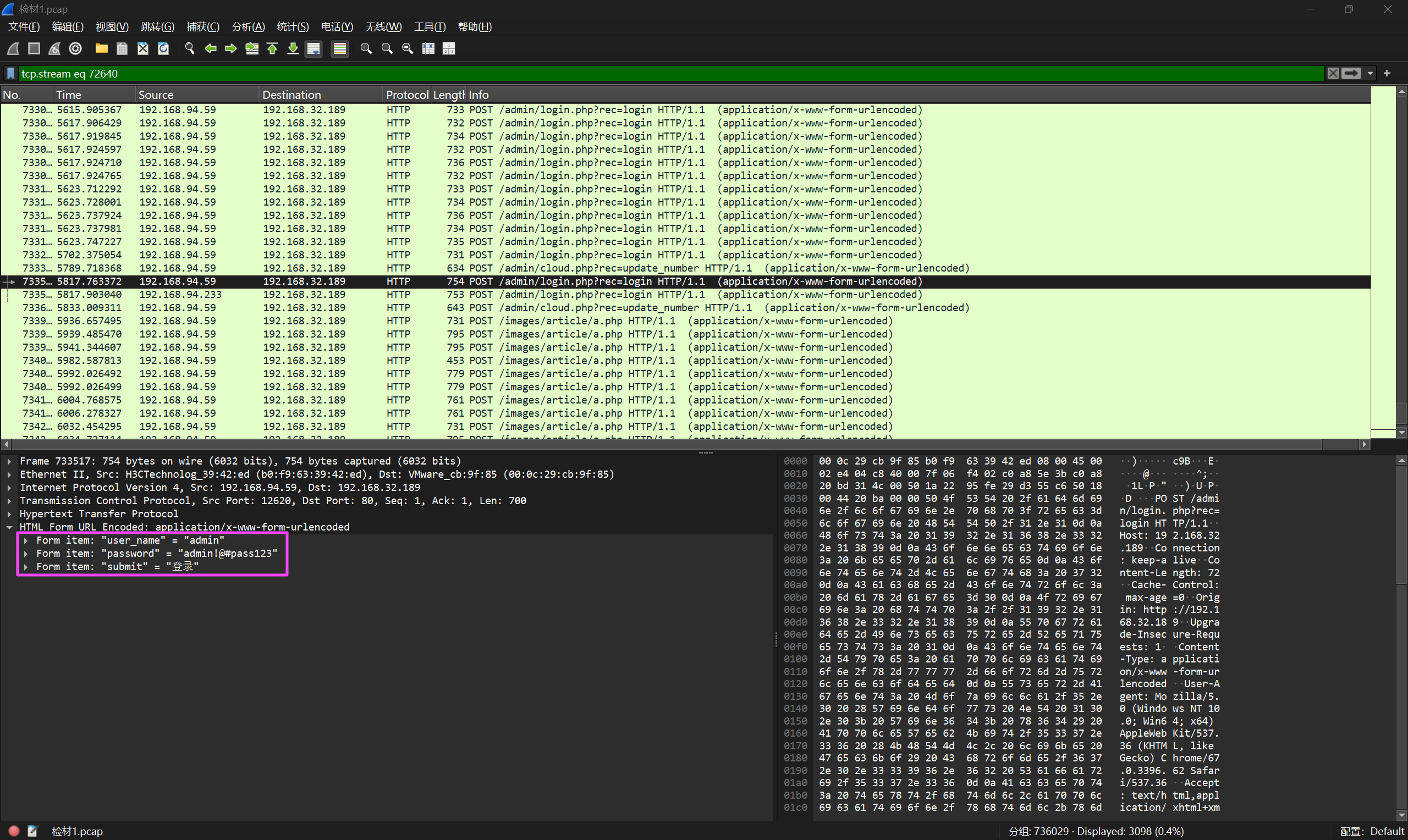

admin!@#pass123分析检材1,网站账号“人事”所对应的登录密码是

就在下面一条流量,用户名 URL 解码就是人事。

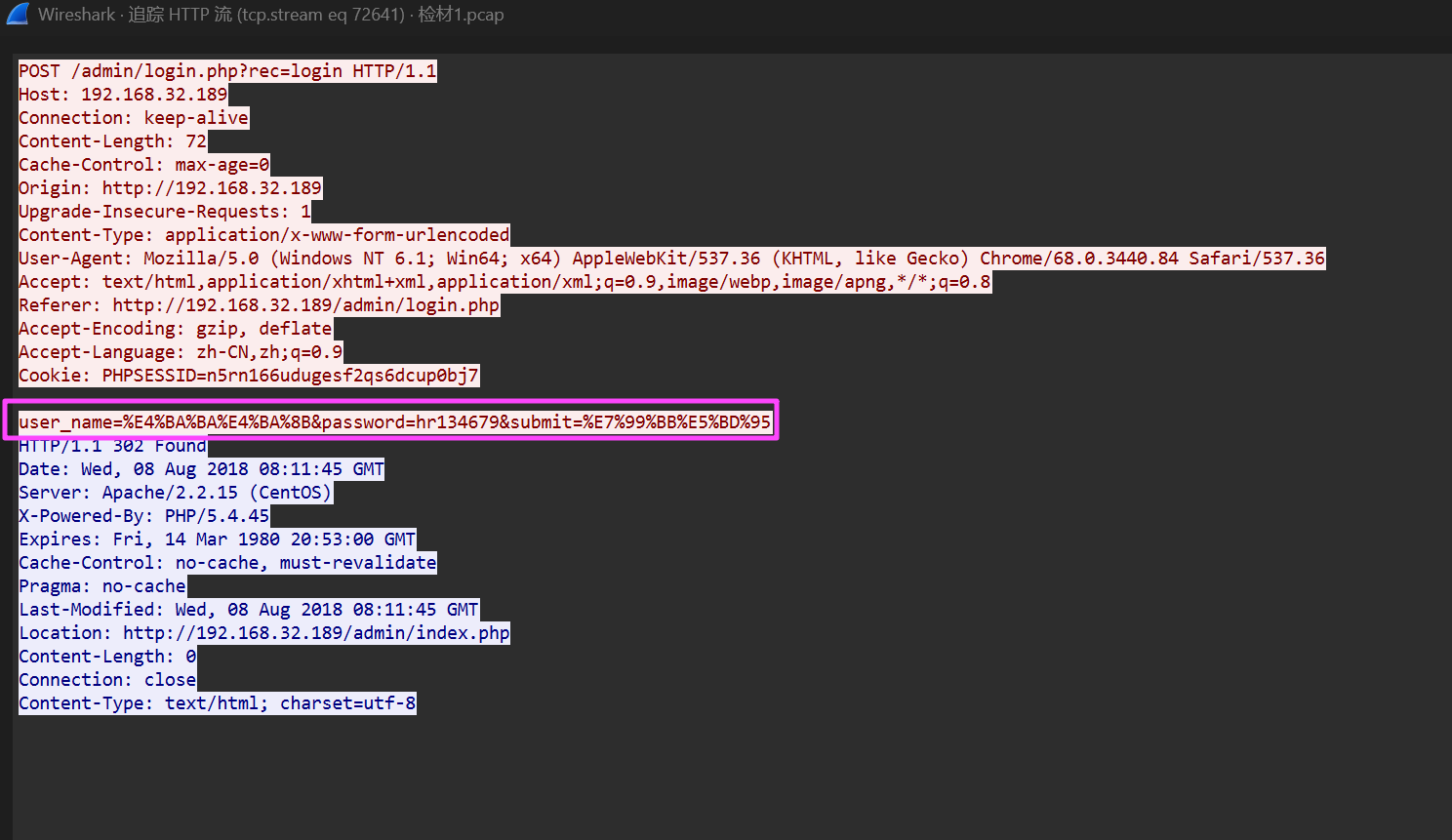

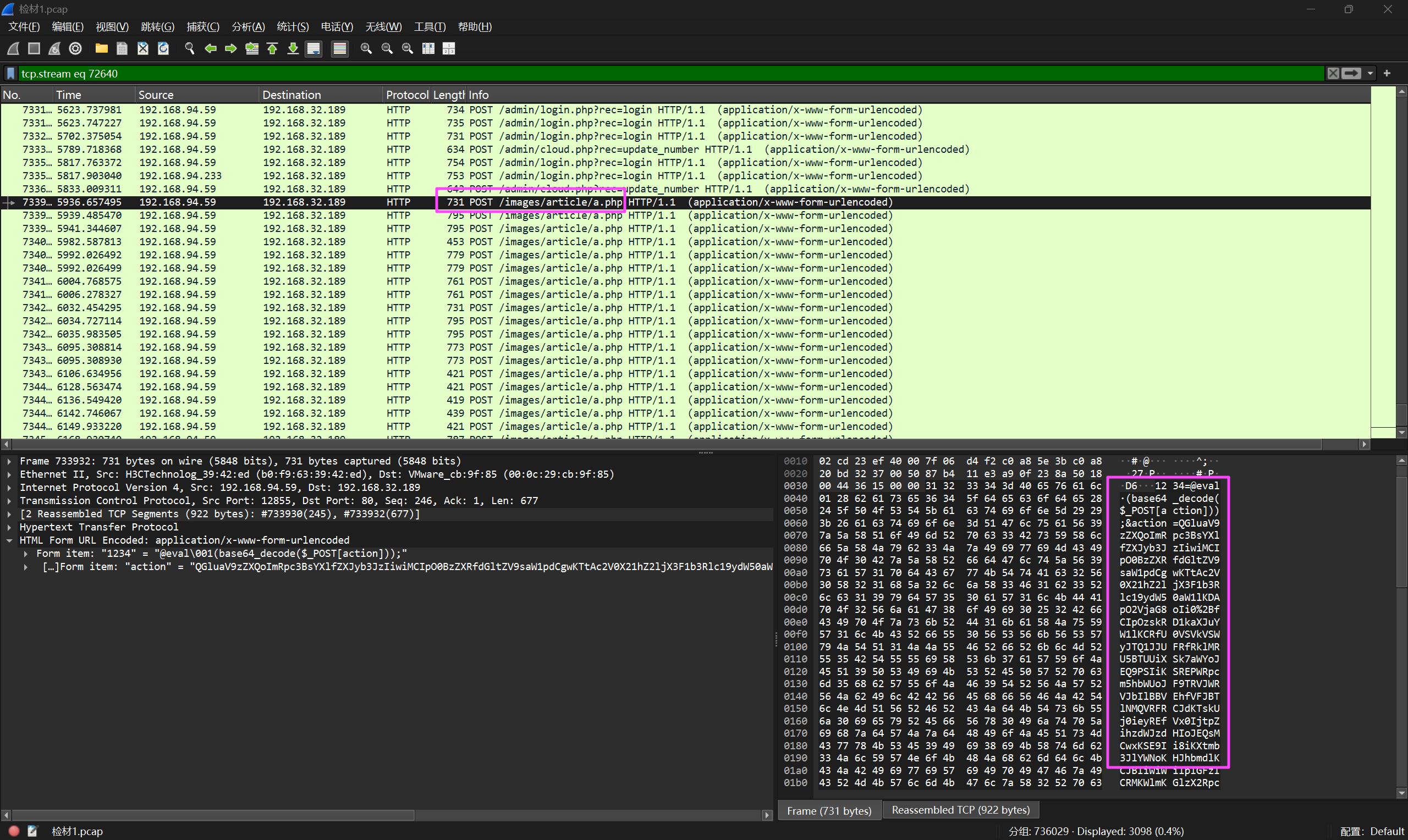

hr134679分析检材1.黑客上传的webshell文件名是

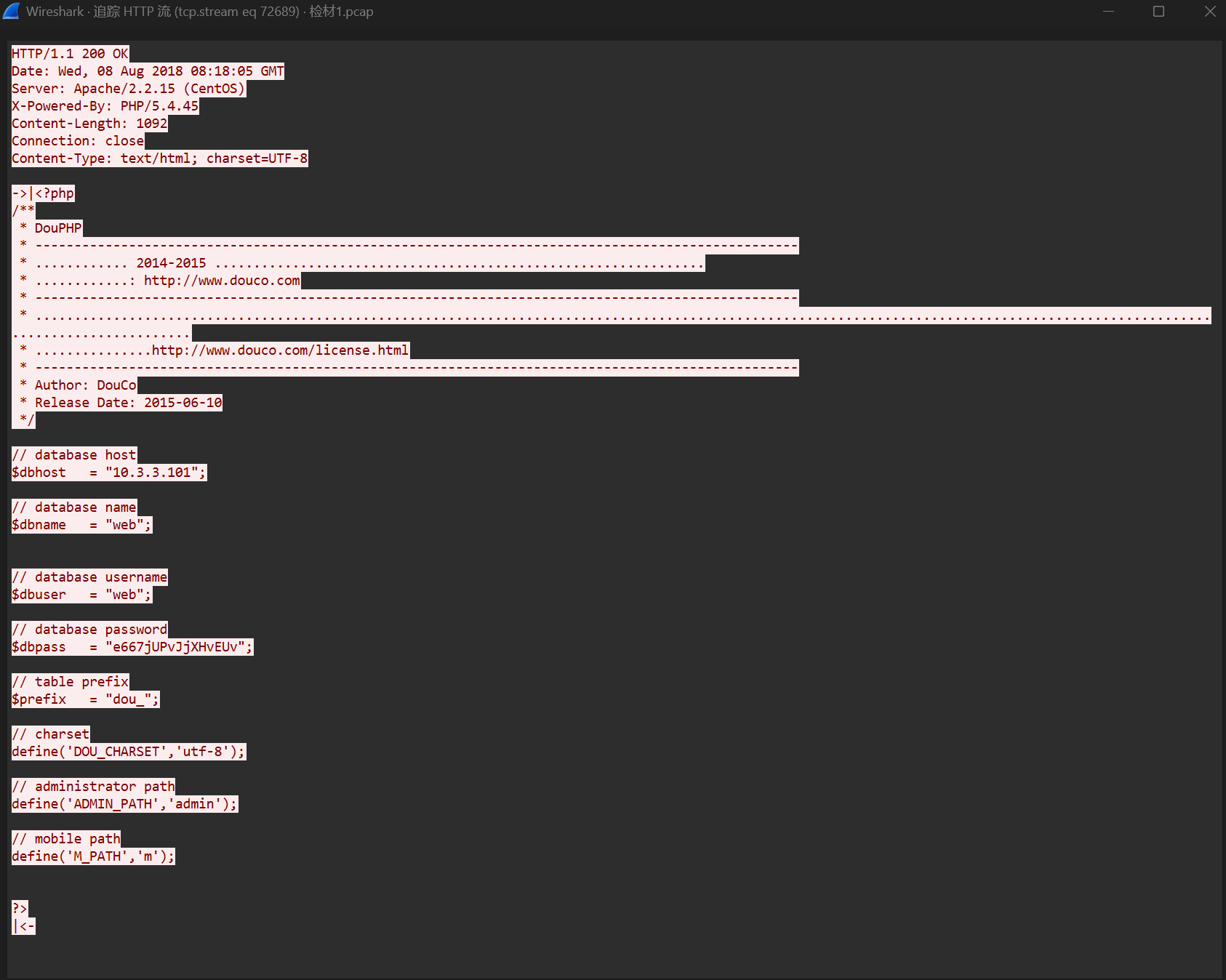

a.php分析检材1,数据库所在的内网地址为

去看一下攻击者用 webshell 干了些什么。

有一条流量看了 config.php 的备份文件。

10.3.3.101e667jUPvJjXHvEUv分析检材2,数据库的版本号为

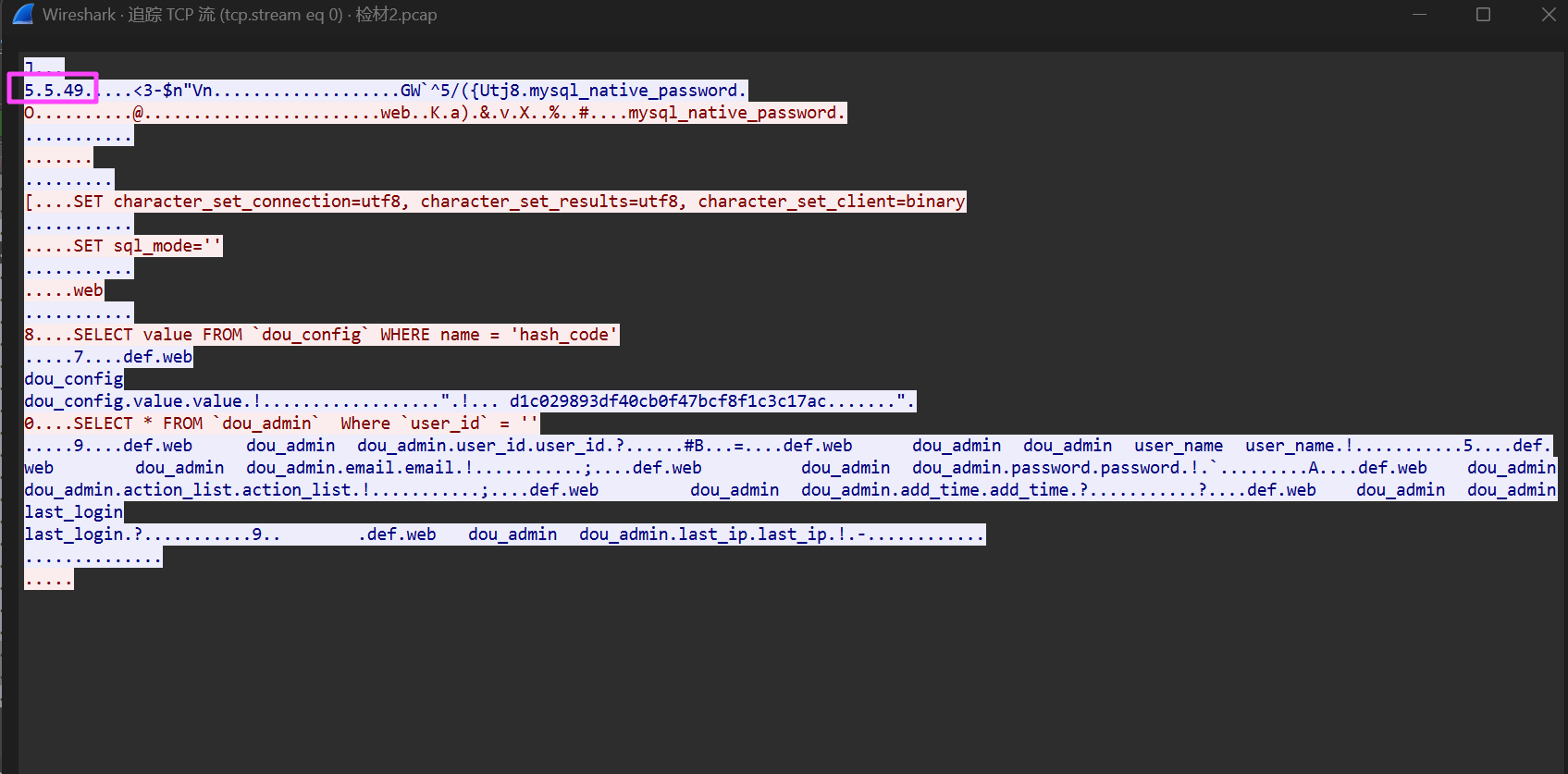

看第一个 tcp 流就行。

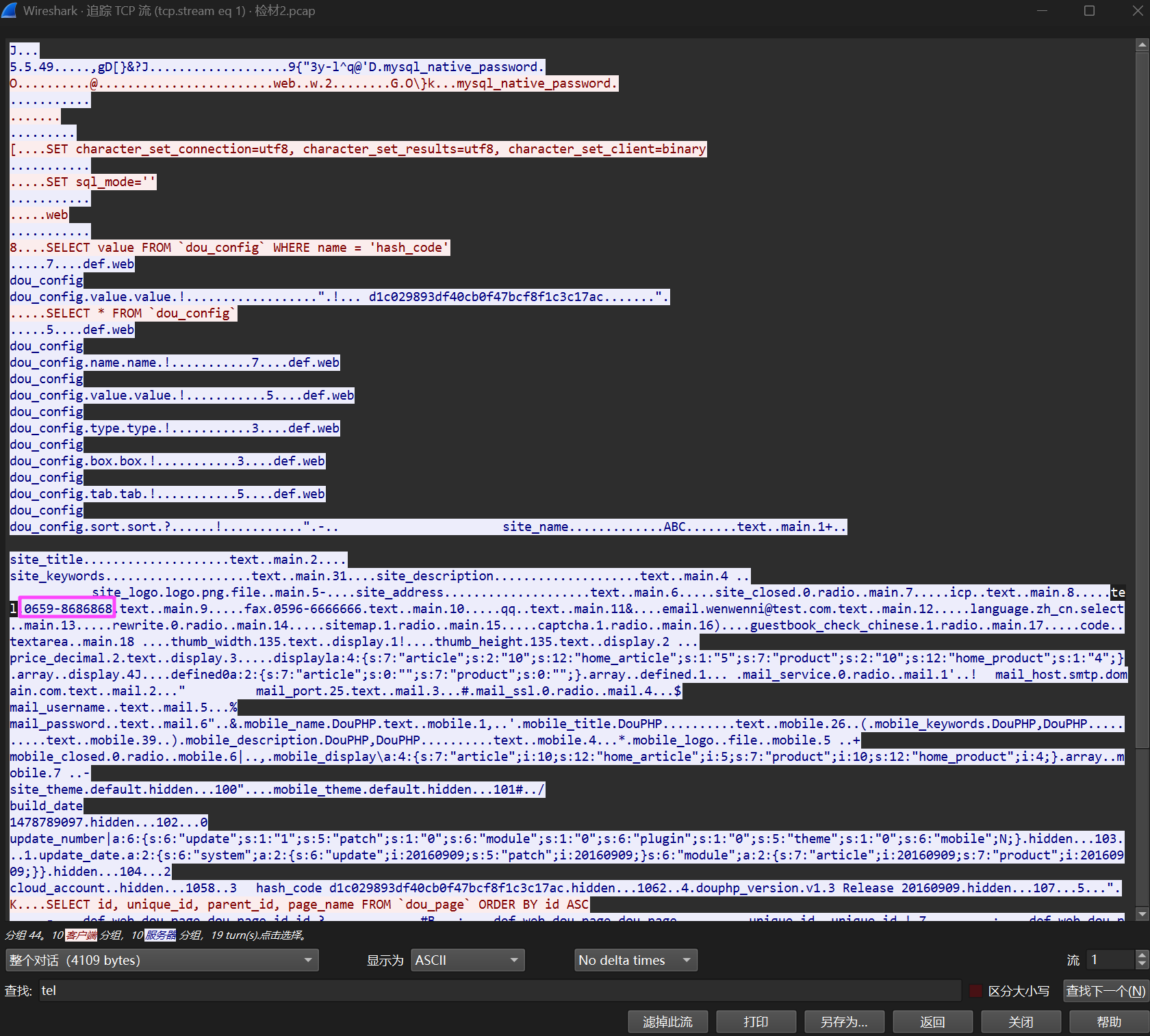

5.5.49分析检材2,“dou_config”表中,“name”字段值是“tel的行中,“value”值是

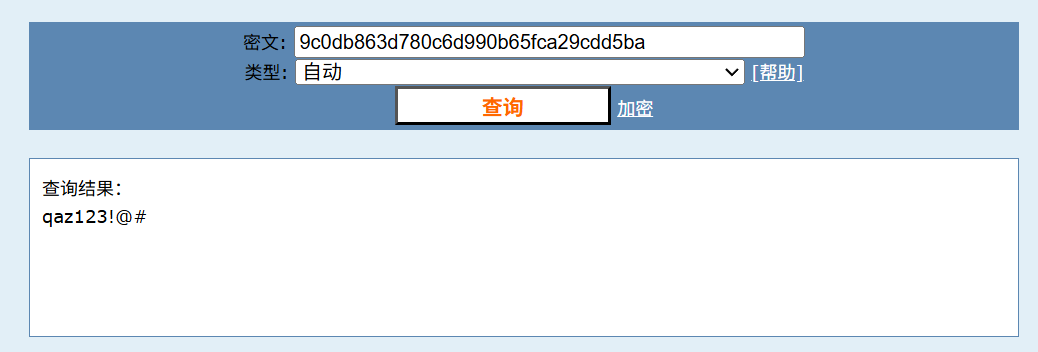

0659-8686868分析检材2,黑客获取了数据库中保存的邮箱账号和密码,其中sool@test.com的密码是

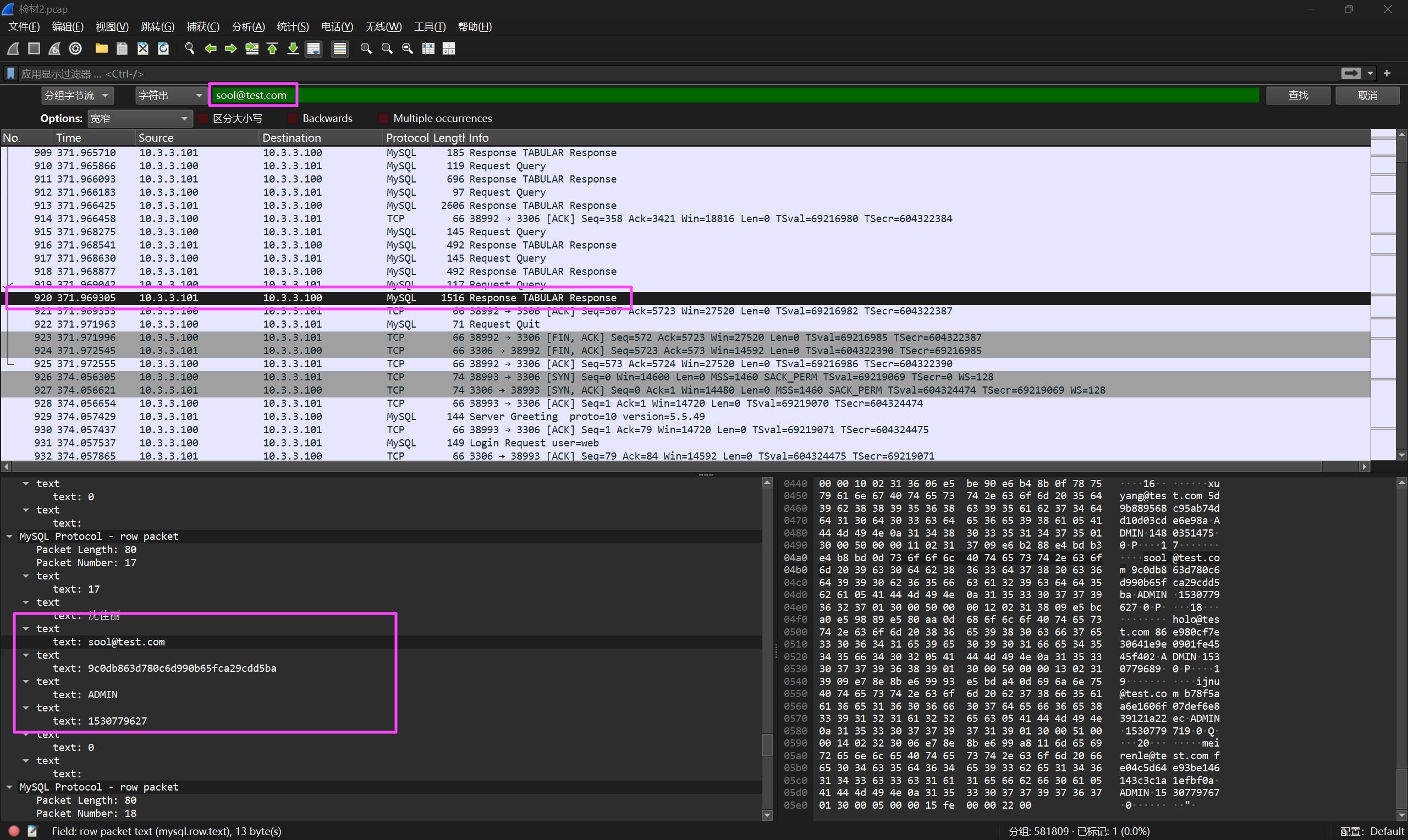

全局搜索,在 920 这条 tcp 流中找到。

qaz123!@#